题目:

账号root密码linuxrz

ssh root@IP

1.有多少IP在爆破主机ssh的root帐号,如果有多个使用”,”分割

2.ssh爆破成功登陆的IP是多少,如果有多个使用”,”分割

3.爆破用户名字典是什么?如果有多个使用”,”分割

4.登陆成功的IP共爆破了多少次

5.黑客登陆主机后新建了一个后门用户,用户名是多少

解题:

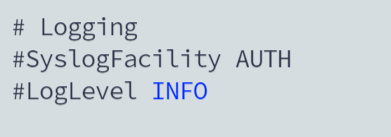

- 这里要看ssh的日志,首先要先看sshd配置的日志文件路径在哪里

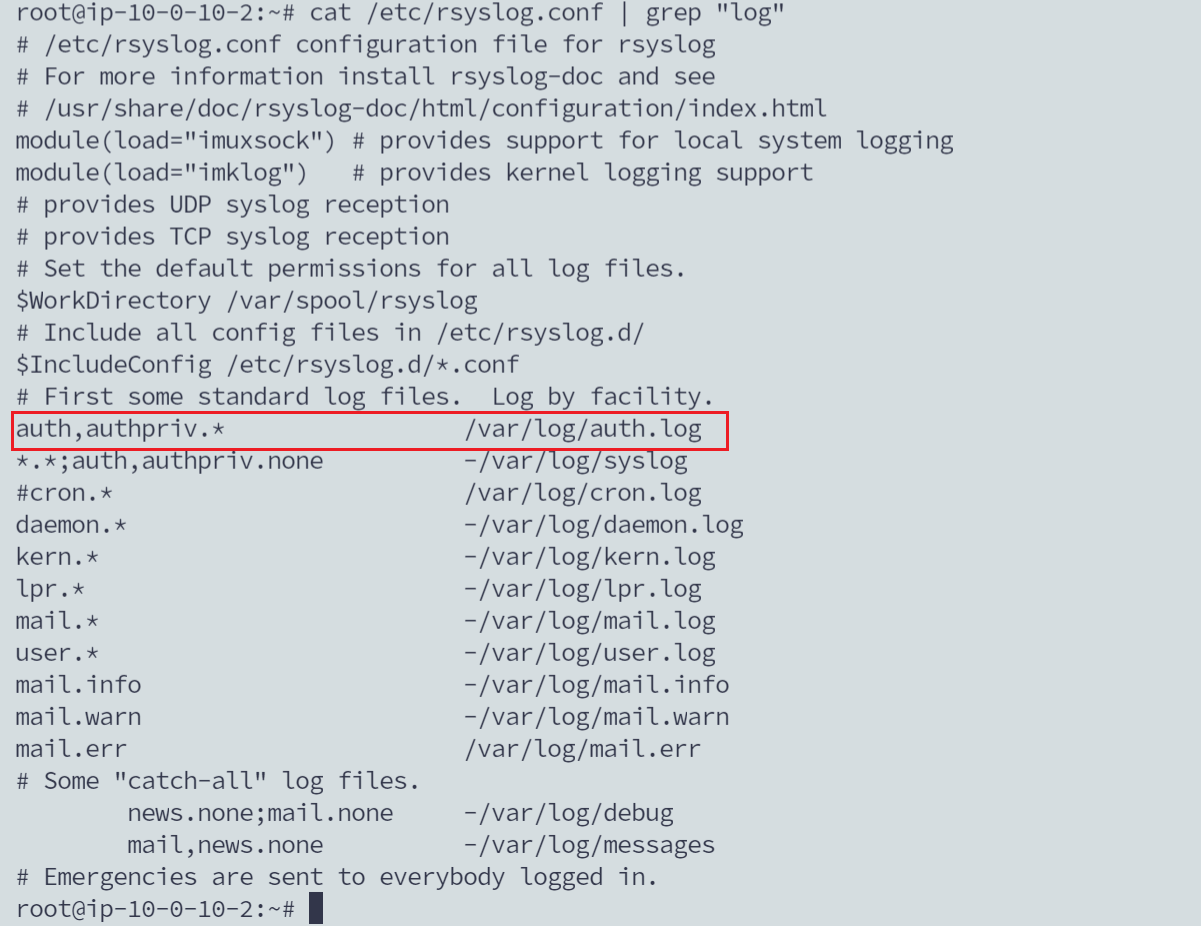

这里没有找到日志路径,但是Linux会将系统中的一些基础服务的相关日志文件放在单独的配置文件/etc/rsyslog.conf里面,我们再去看这个文件

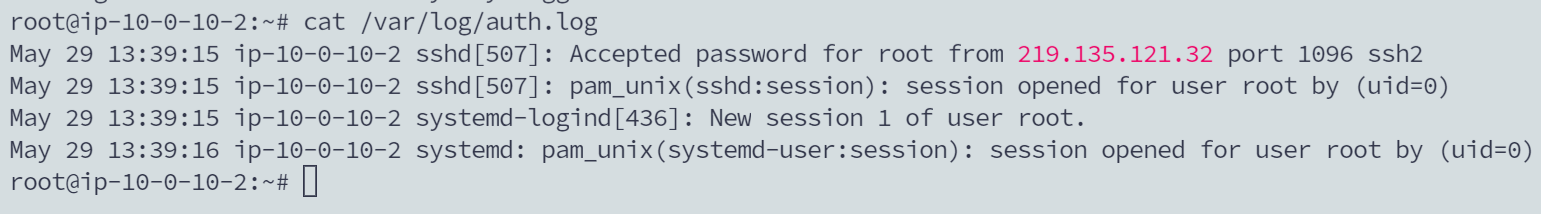

可以找到auth.log的位置,我们再去查看这个文件

之前的log用了.1保存了,我们拿它来做分析

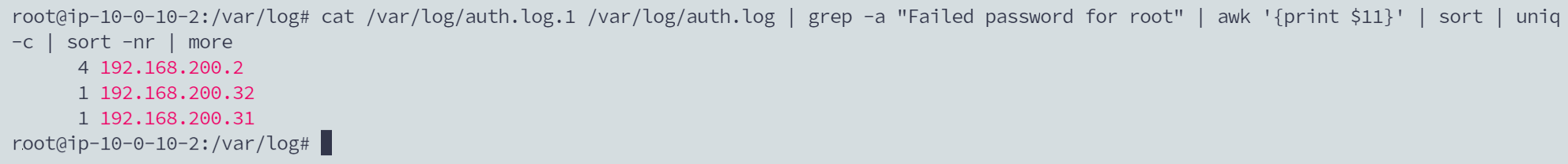

cat /var/log/auth.log.1 /var/log/auth.log | grep -a "Failed password for root" | awk '{print $11}' | sort | uniq -c | sort -nr | more

可以看到,有三个IP在爆破root的密码,答案要按照行数顺序排

答案:flag{192.168.200.2,192.168.200.31,192.168.200.32}

- 只有192.168.200.2是爆破成功的

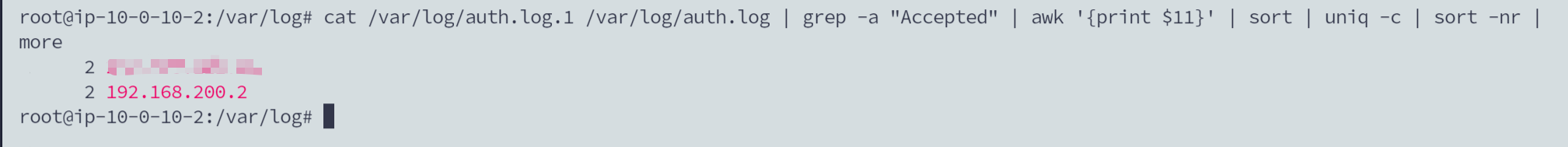

cat /var/log/auth.log.1 /var/log/auth.log | grep -a "Accepted" | awk '{print $11}' | sort | uniq -c | sort -nr | more

其中有一个是自己的IP,忽略掉

- 爆破用户名可以筛选出来

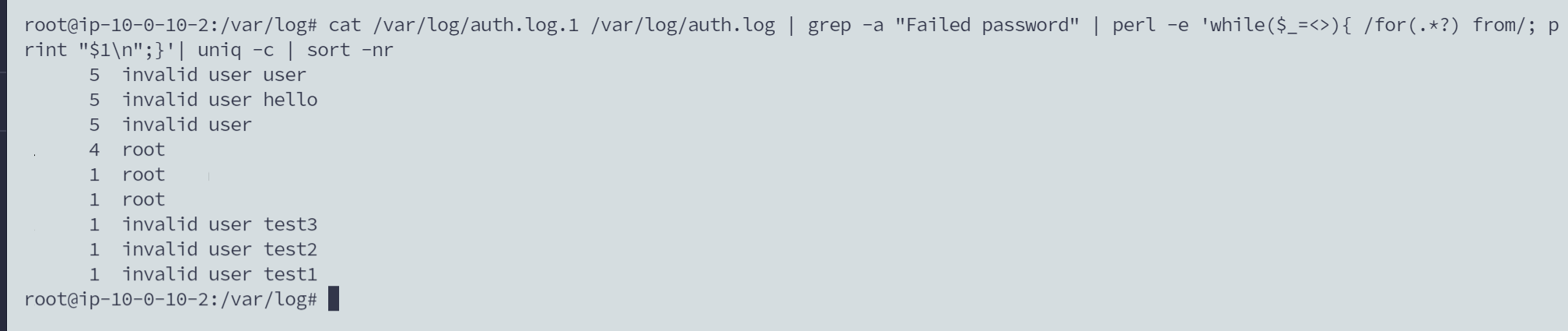

cat /var/log/auth.log.1 /var/log/auth.log | grep -a "Failed password" | perl -e 'while($_=<>){ /for(.*?) from/; print "$1\n";}'| uniq -c | sort -nr

(这种不用记的,忘记了就去查一下就好了)

这里可以看到有以下几个用户:user、hello、root、test3、test2、test1

所以答案是:flag{user,hello,root,test3,test2,test1}

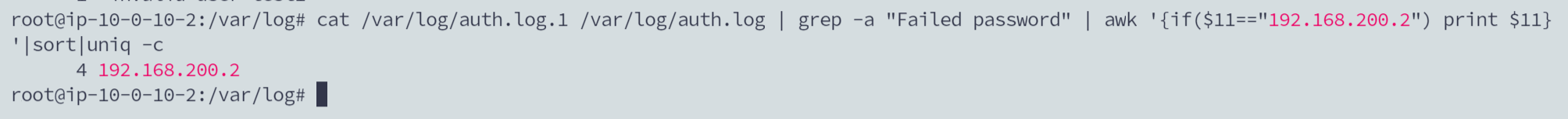

- 同样用管道符筛选

cat /var/log/auth.log.1 /var/log/auth.log | grep -a "Failed password" | awk '{if($11=="192.168.200.2") print $11}'|sort|uniq -c

可以看到有四次

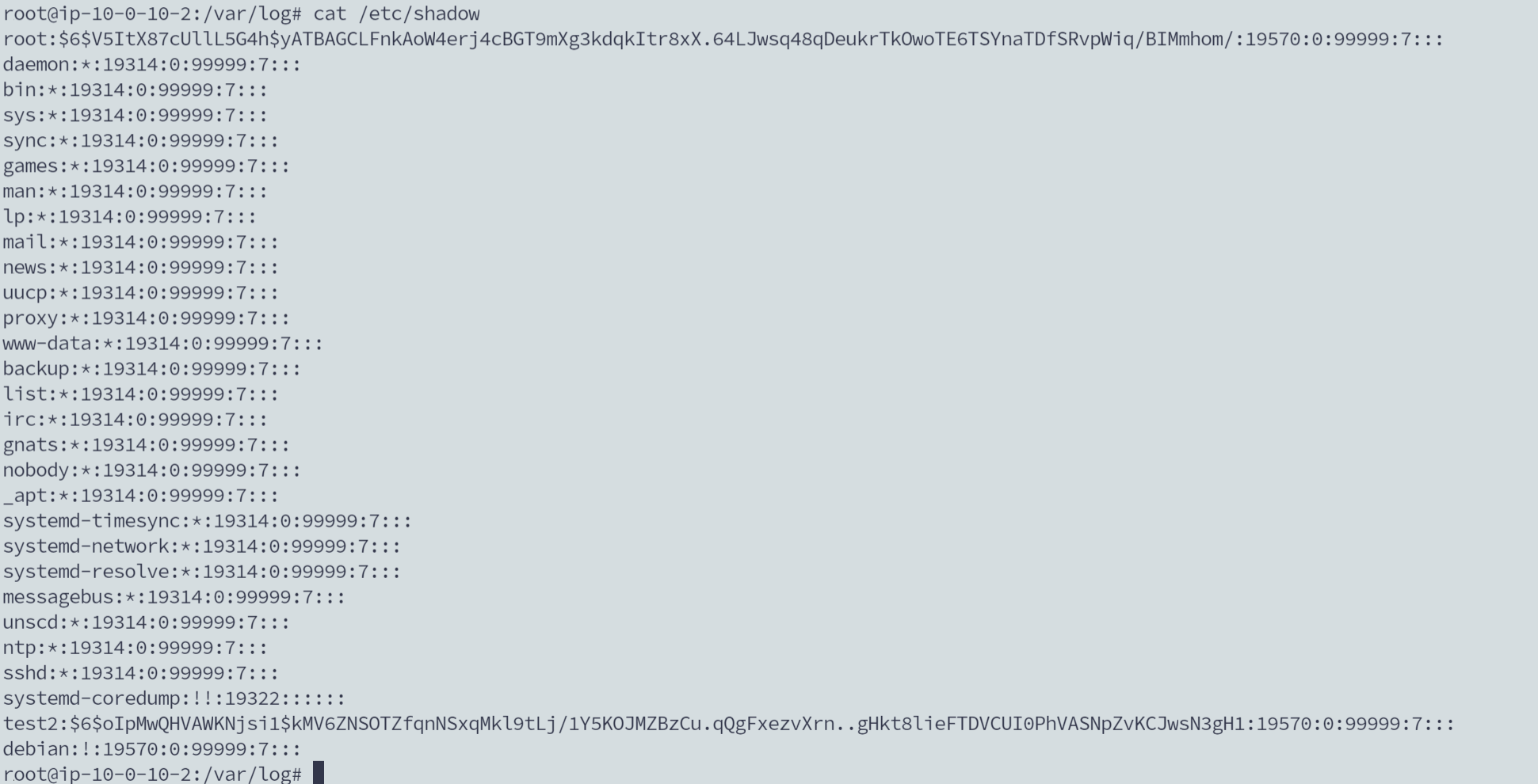

- 查看后门用户可以先看/etc/shadow

可以看到test2是多出来的用户