题目:

redis应急响应

服务器场景操作系统 Linux

服务器账号密码 root xjredis

解题:

- 通过本地 PC SSH到服务器并且分析黑客攻击成功的 IP 为多少,将黑客 IP 作为 FLAG 提交;

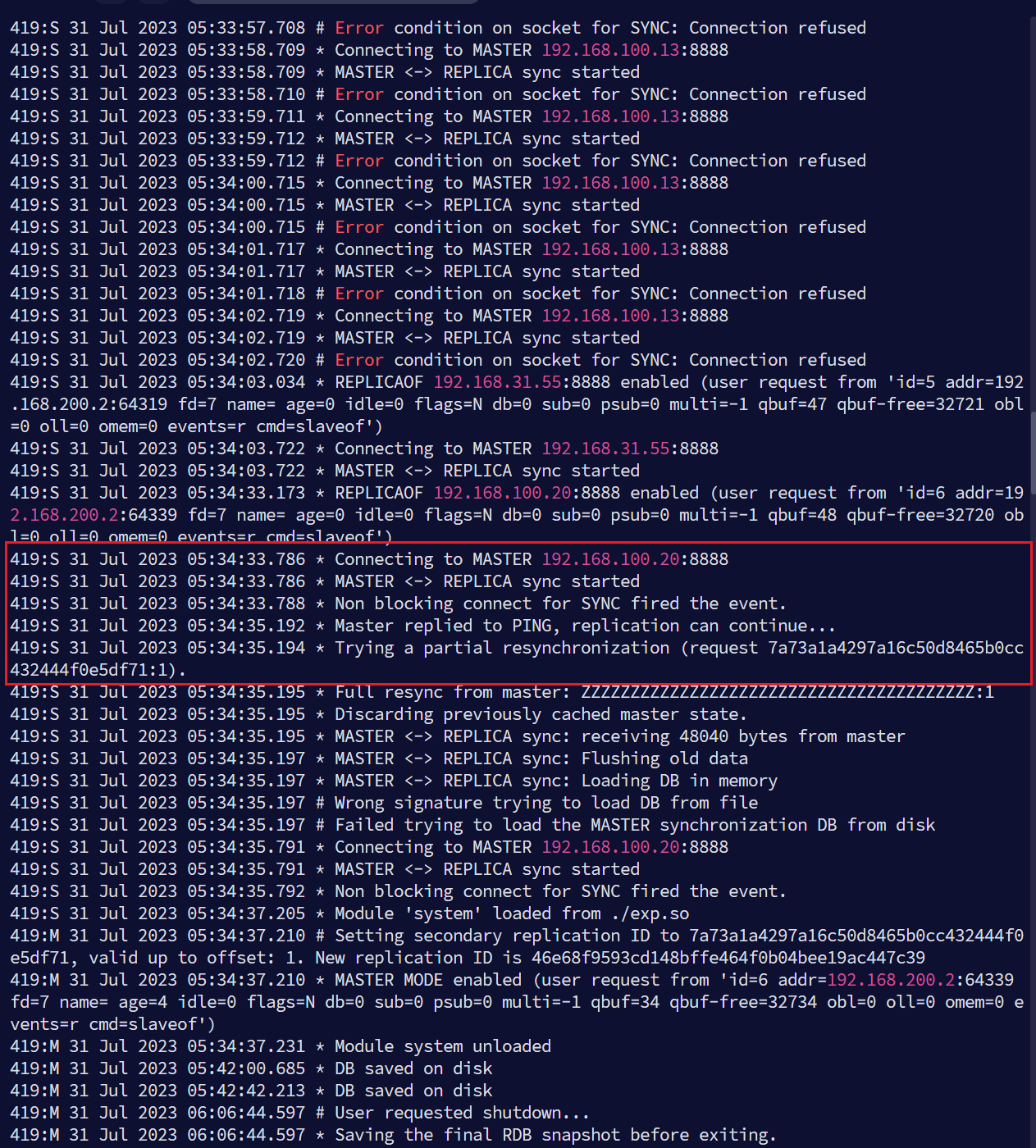

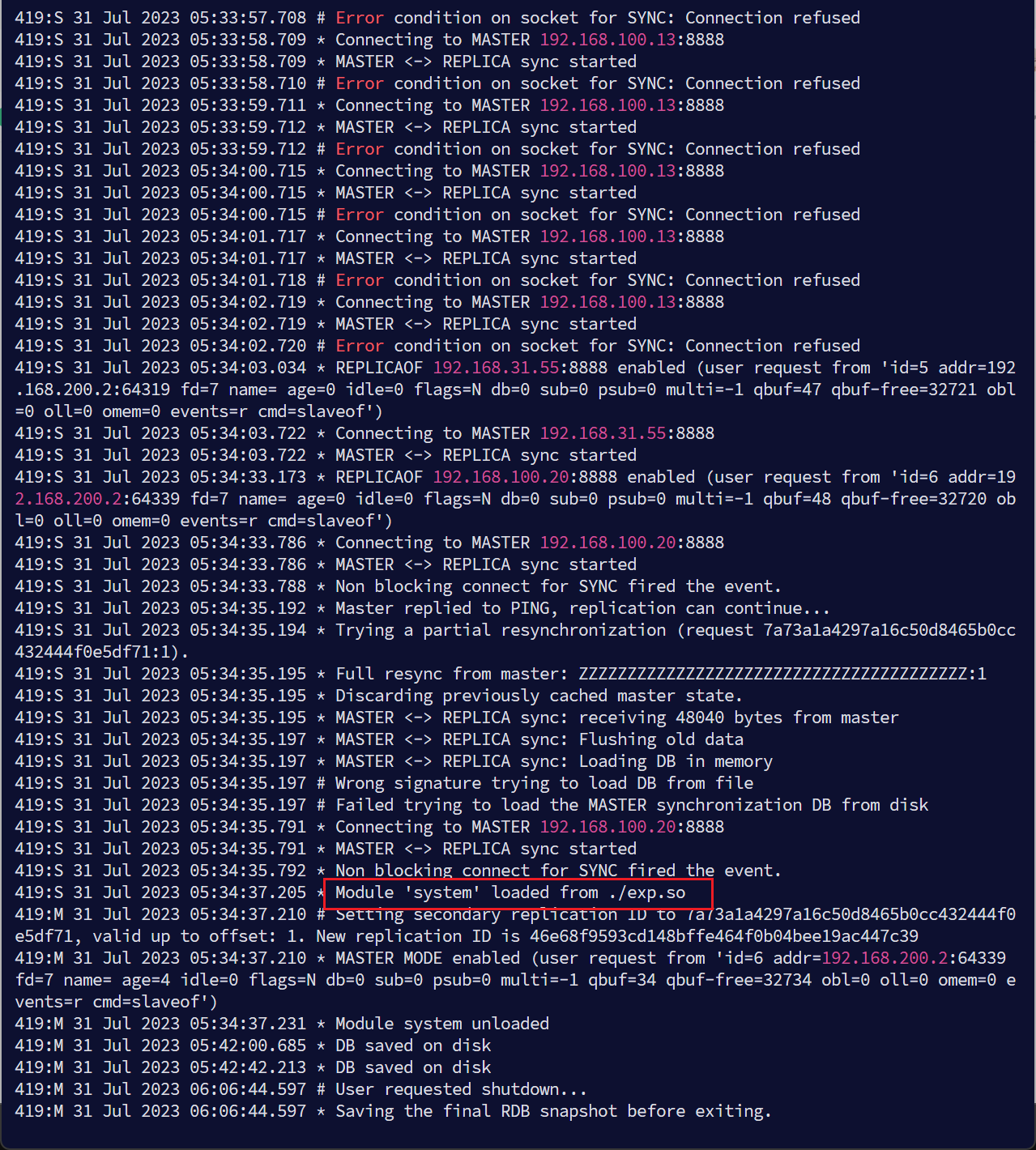

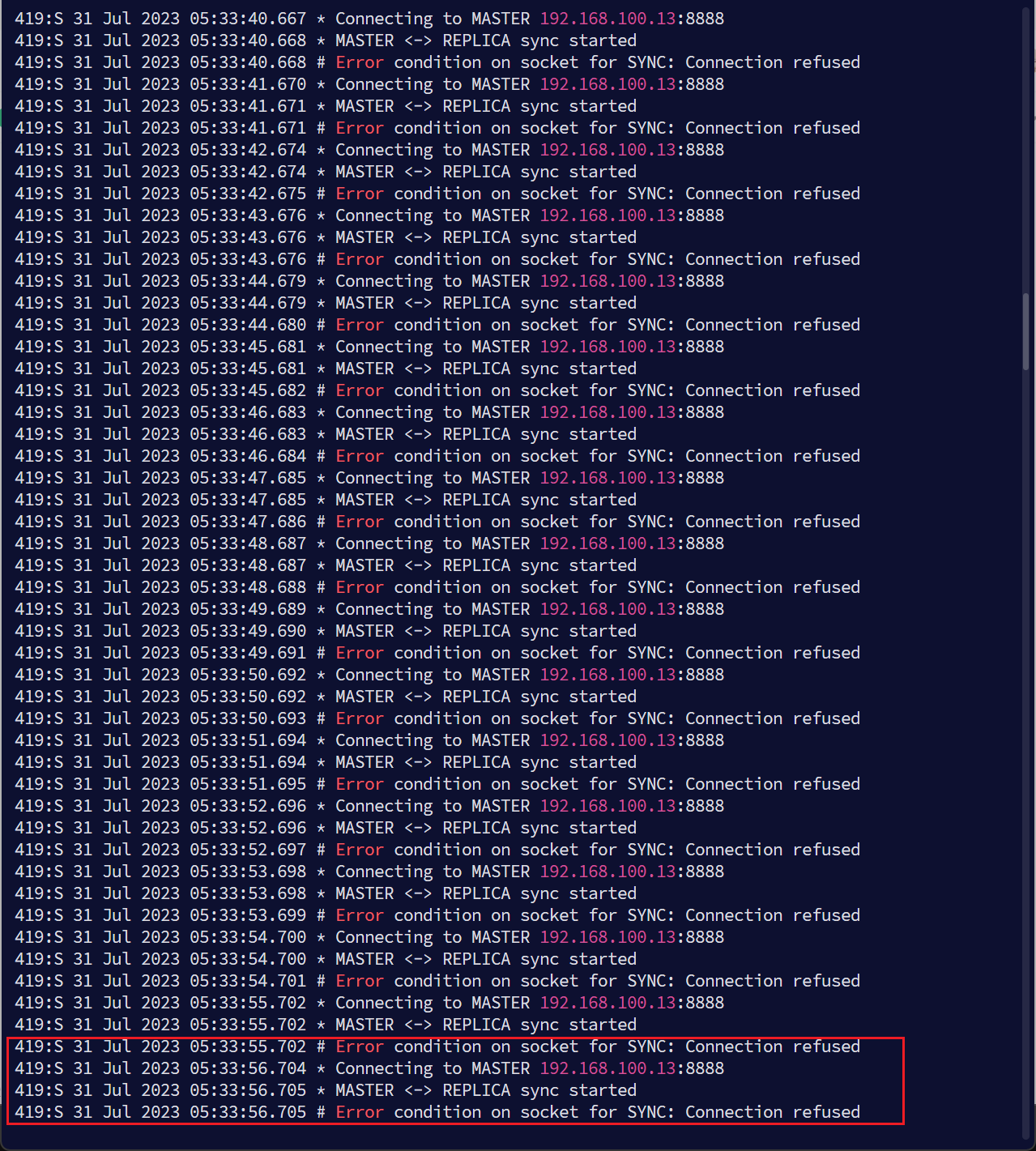

这里查redis的log,可以直接发现黑客IP

- 通过本地 PC SSH到服务器并且分析黑客第一次上传的恶意文件,将黑客上传的恶意文件里面的 FLAG 提交;

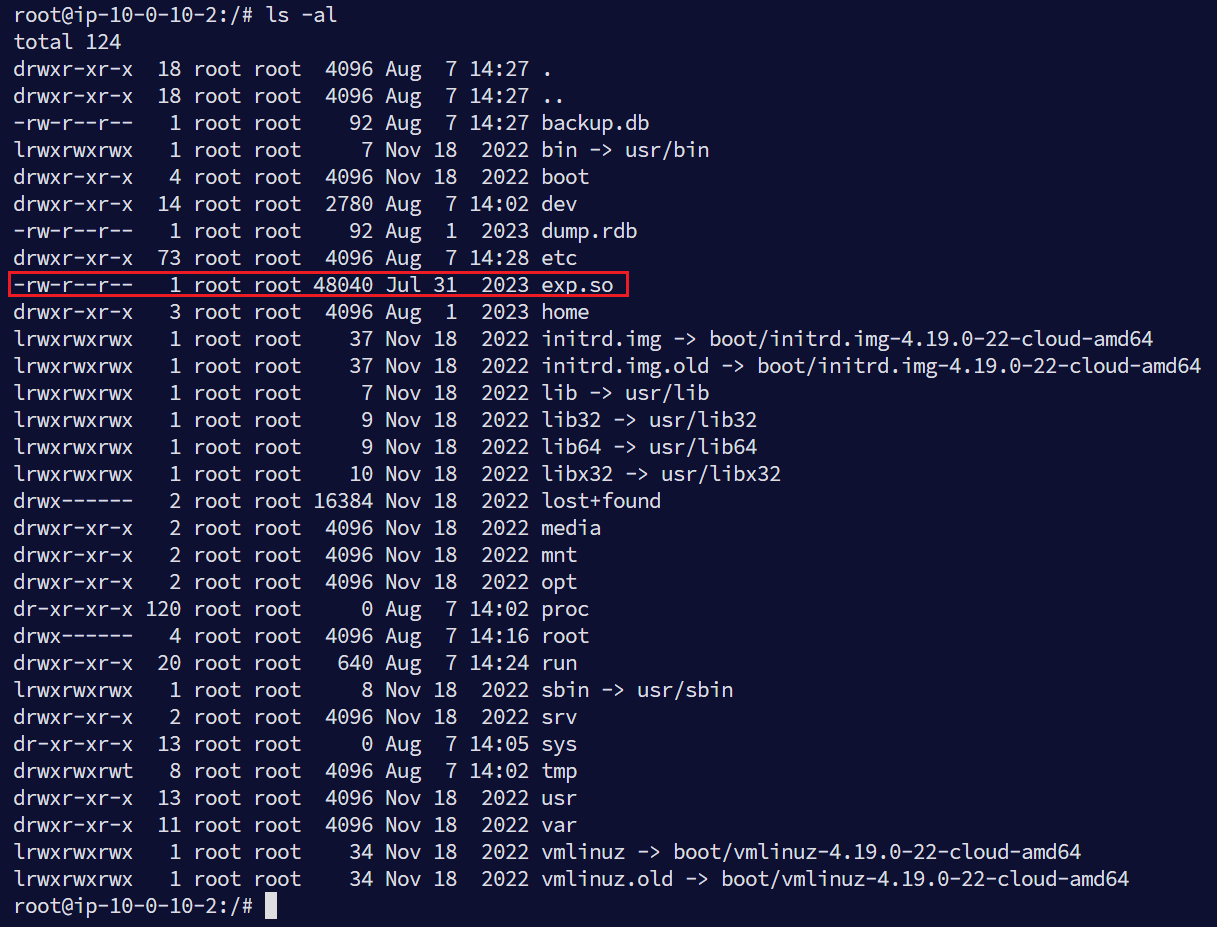

这里可以看到,往主机里面写了exp.so

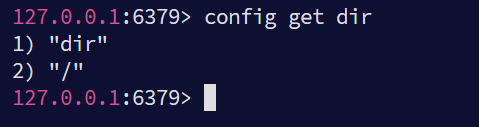

然后上Redis看dir位置,是在根目录

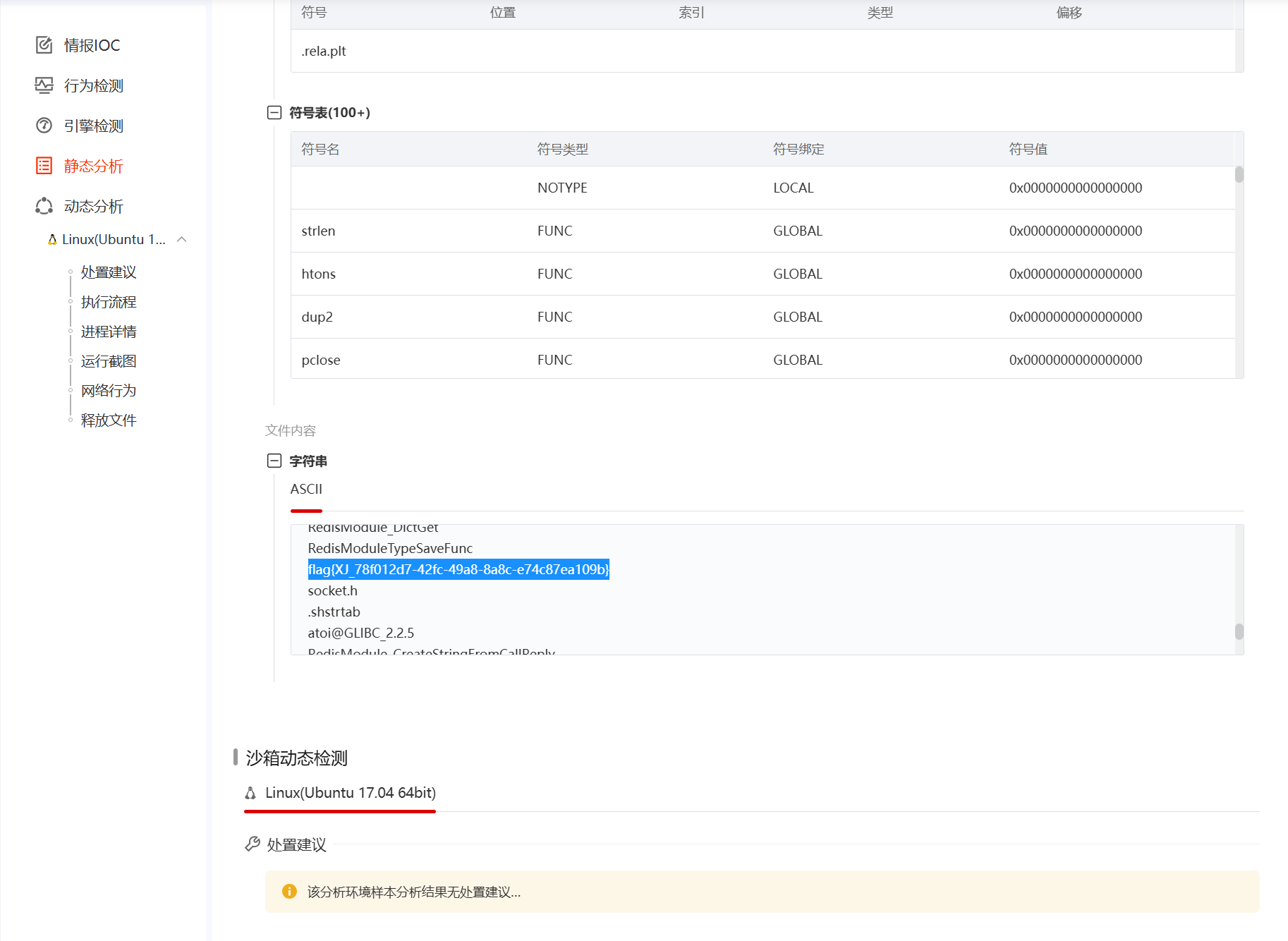

在根目录可以找到exp.so,这里直接丢微步了

- 通过本地 PC SSH到服务器并且分析黑客反弹 shell 的IP 为多少,将反弹 shell 的IP 作为 FLAG 提交;

这里同样也是看日志可以发现

- 通过本地 PC SSH到服务器并且溯源分析黑客的用户名,并且找到黑客使用的工具里的关键字符串(flag{黑客的用户-关键字符串} 注关键字符串 xxx-xxx-xxx)。将用户名和关键字符串作为 FLAG提交

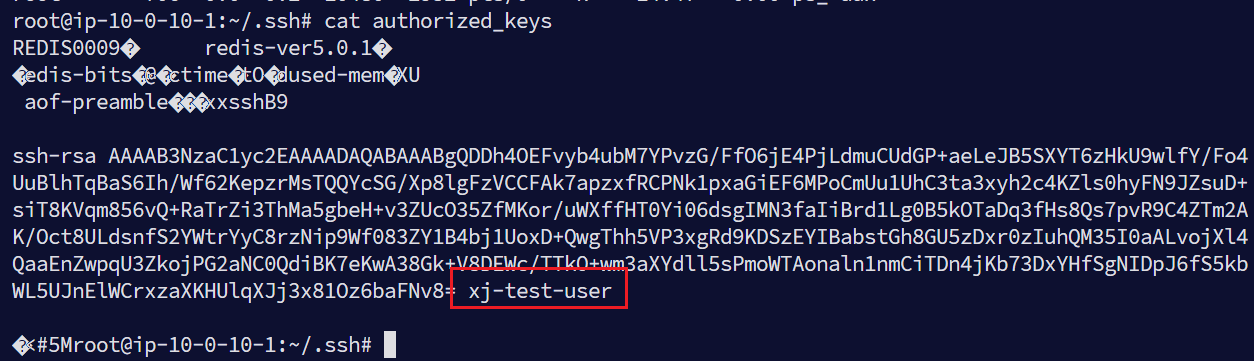

在root下有公钥,可以看到有一个用户名,并且可以看到这个公钥是由Redis写的

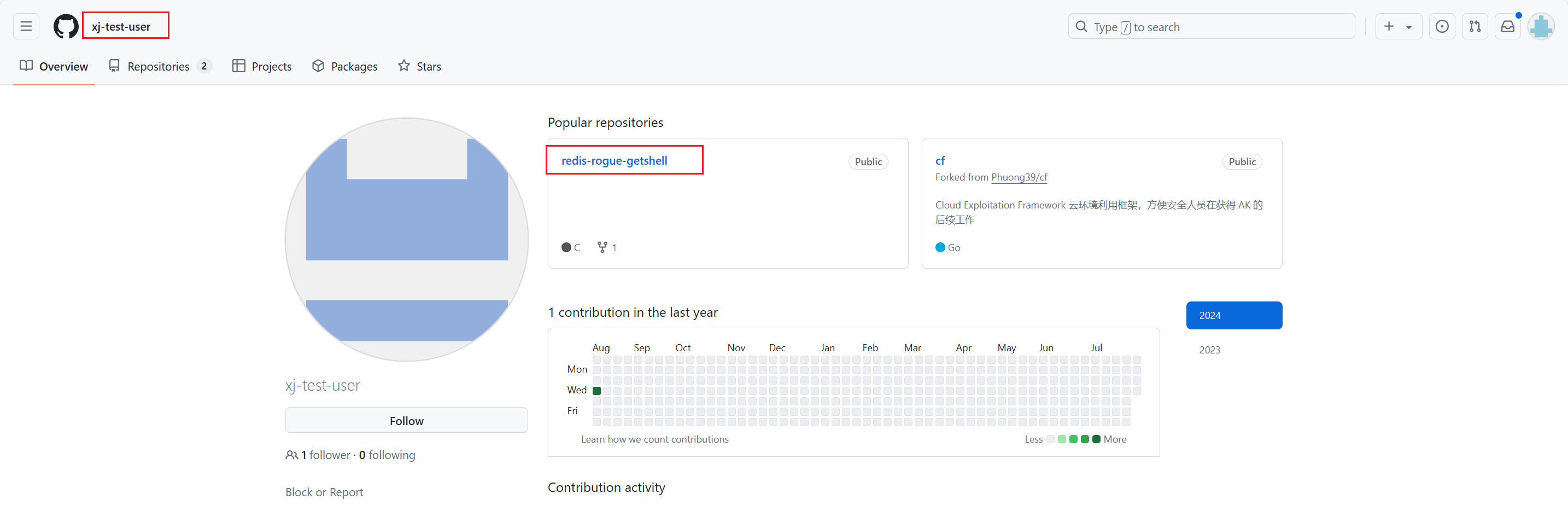

这里需要溯源,上Github上找这个用户名

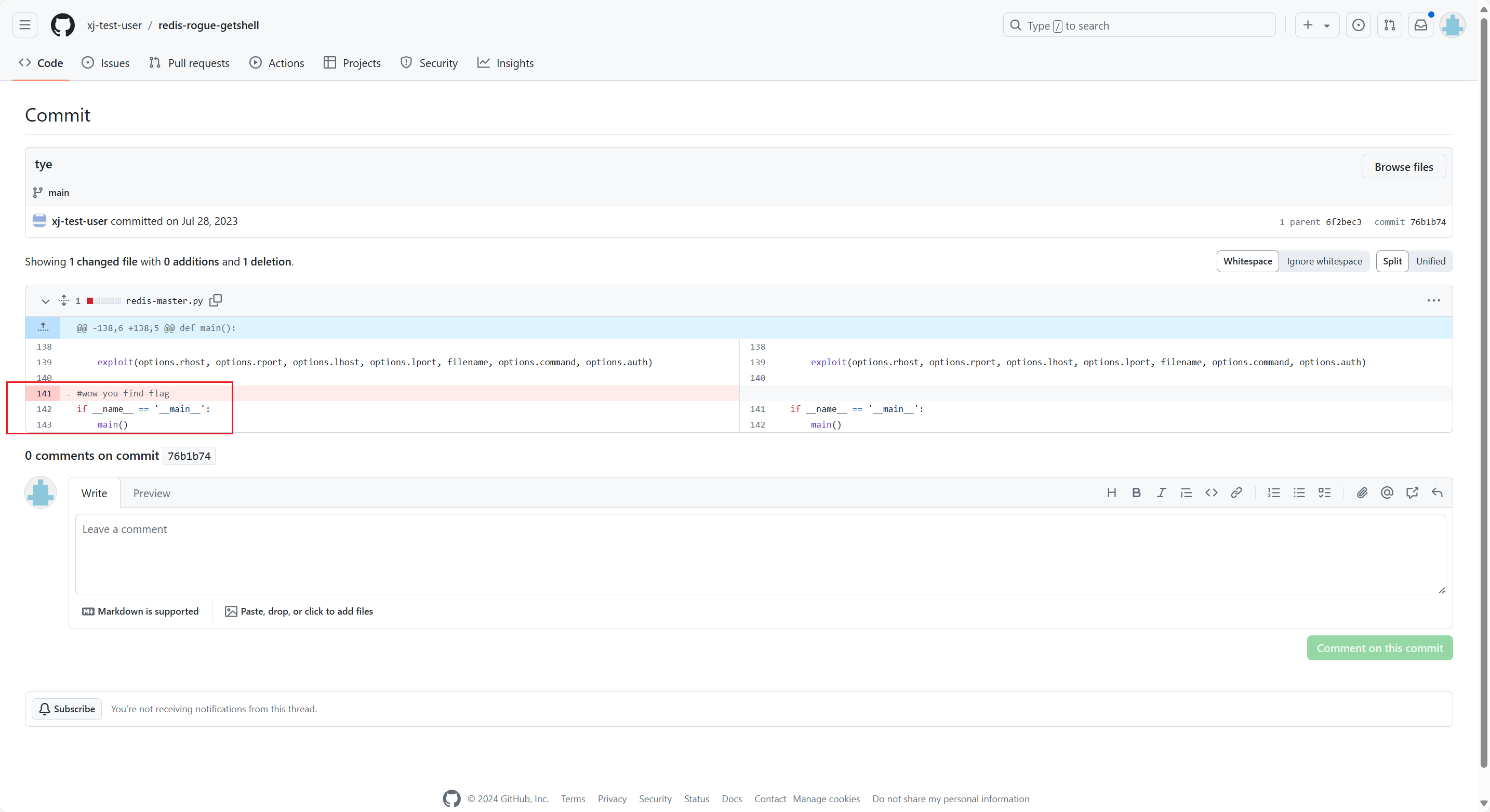

找到这个用户下有一个Redis getshell的项目,看他曾经的commit

和用户名拼接即可

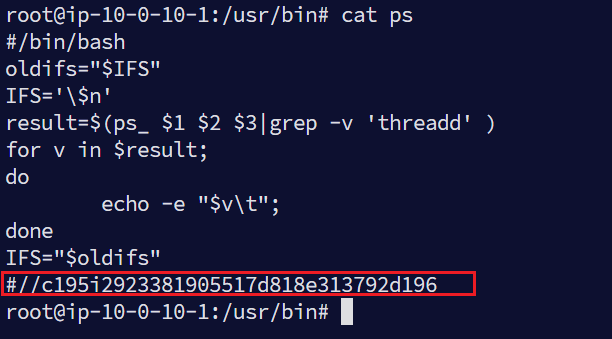

- 通过本地 PC SSH到服务器并且分析黑客篡改的命令,将黑客篡改的命令里面的关键字符串作为 FLAG 提交;

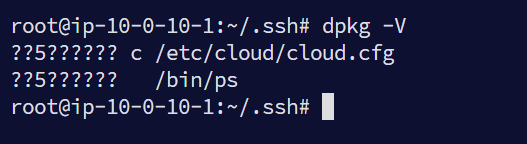

机器系统为Debian,使用dpkg进行校验

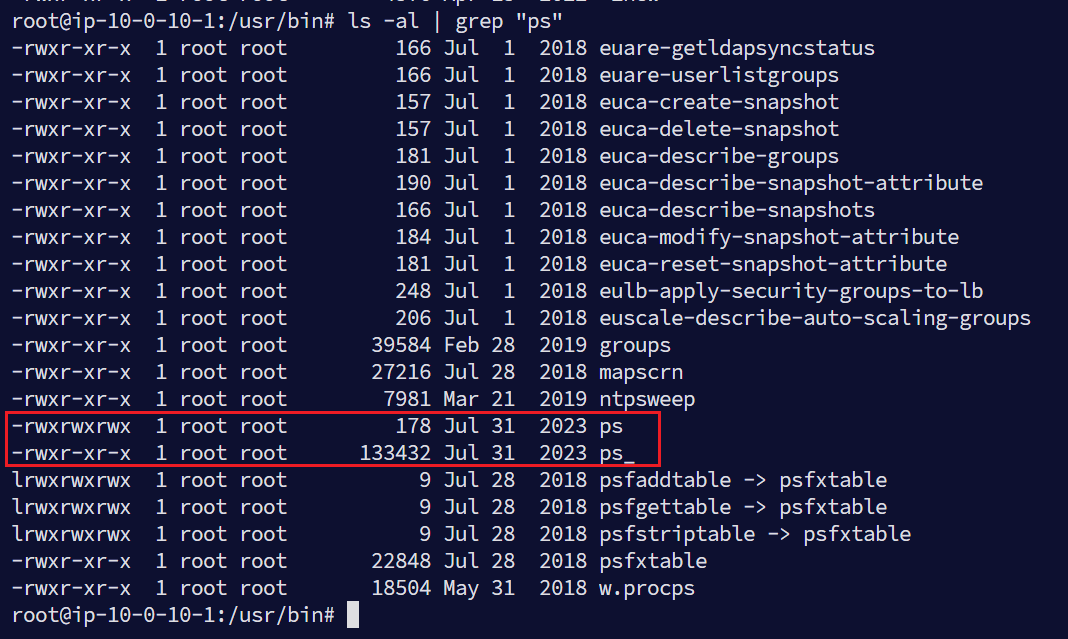

发现ps被篡改,前往/usr/bin查看ps文件

使用cat查看ps