服务器取证1

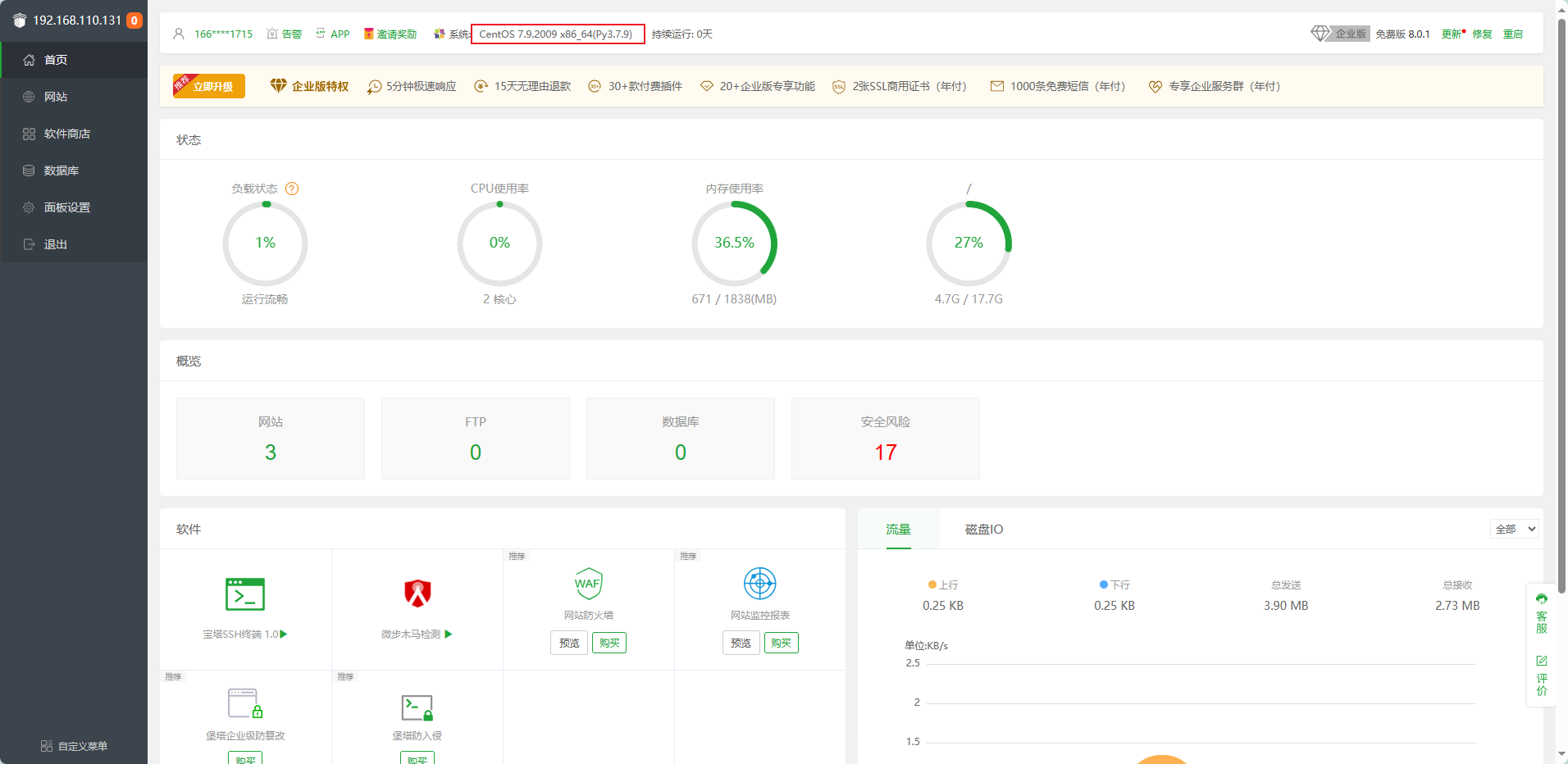

服务器系统的版本号是_______。(格式:1.1.1111)

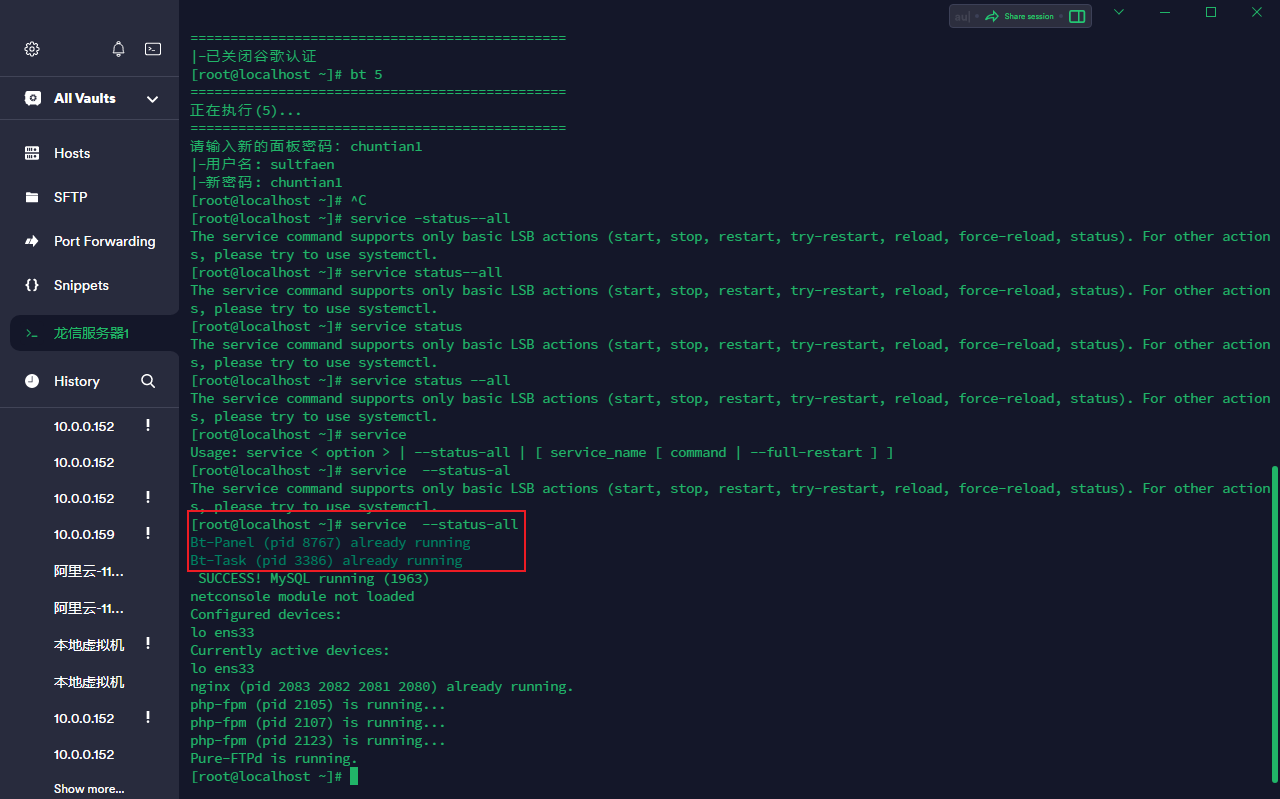

可以知道有宝塔,秒杀

答案:7.9.2009

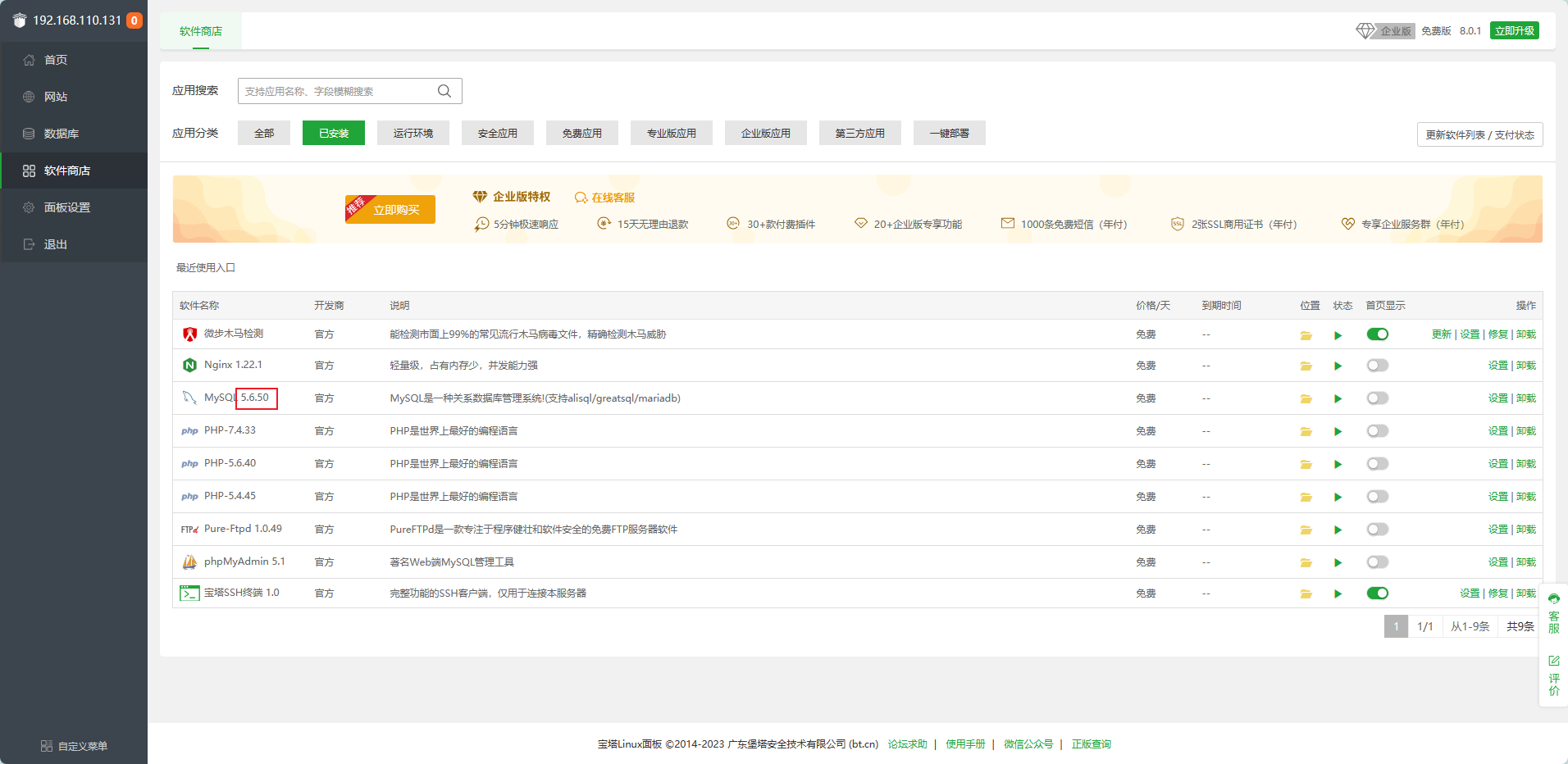

网站数据库的版本号是_______。(格式:1.1.1111)

秒杀

答案:5.6.50

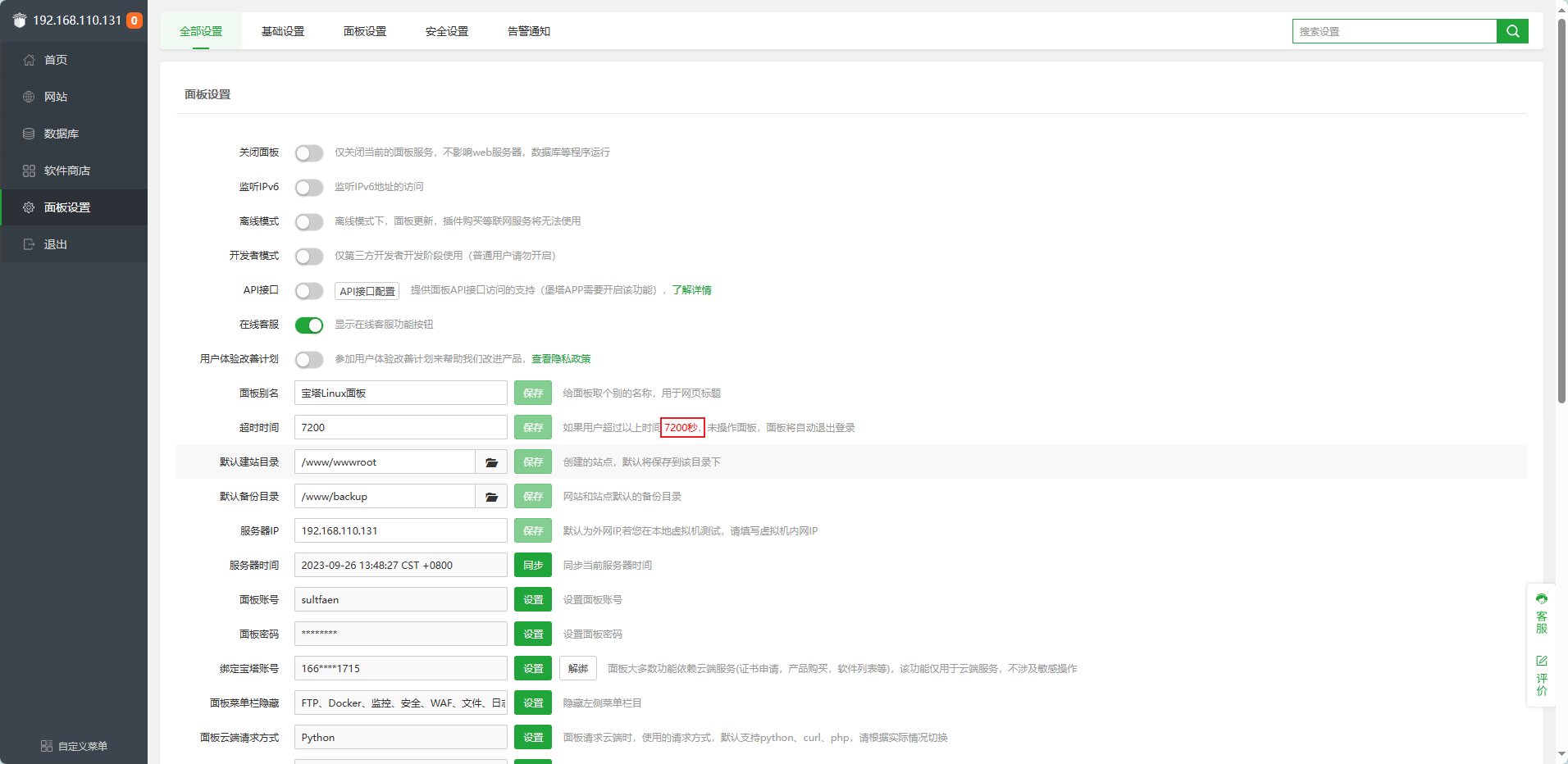

宝塔面板的“超时”时间是_______分钟。(格式:50)

继续秒杀

答案:120

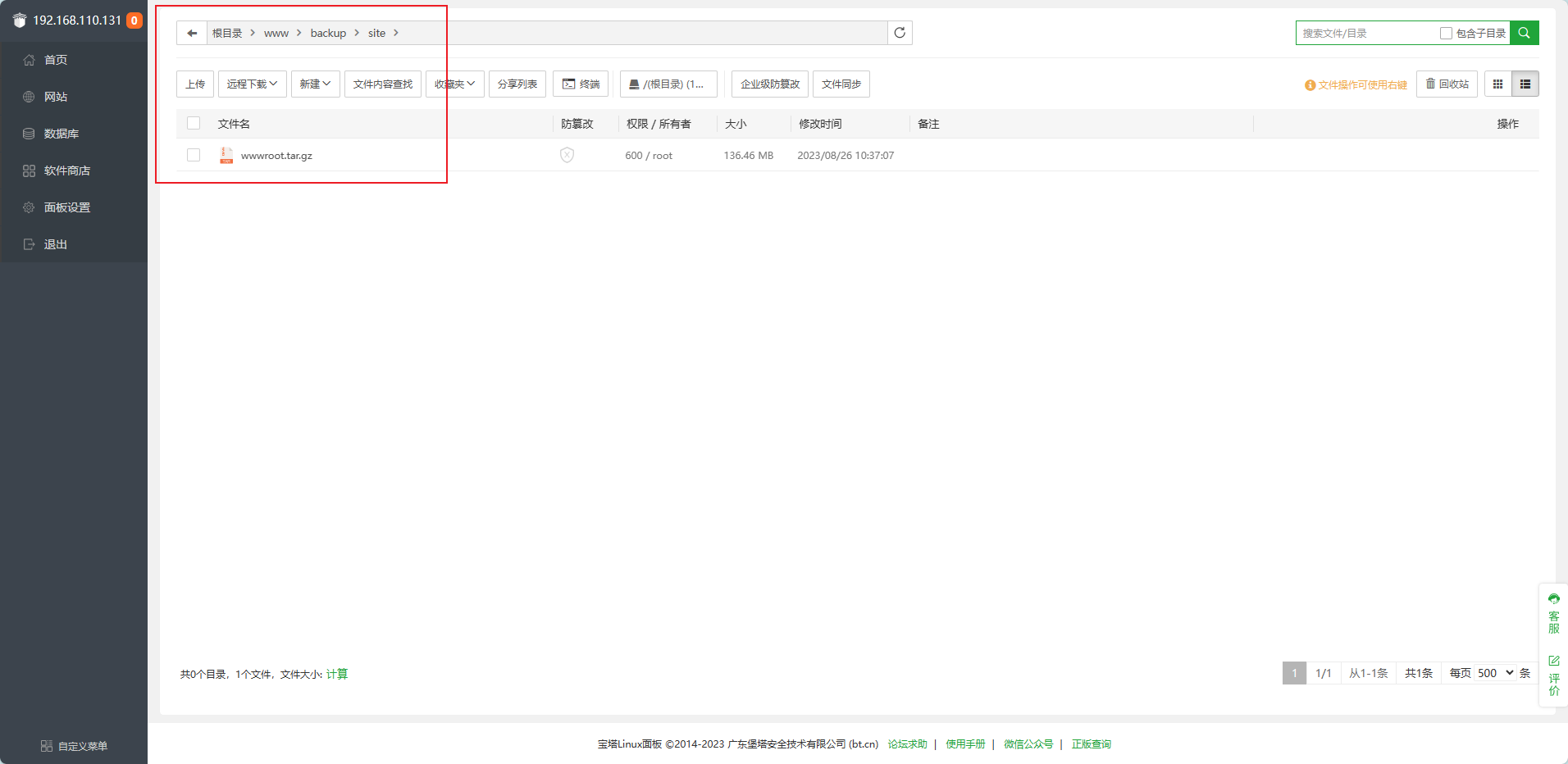

网站源码备份压缩文件SHA256值是_______。(格式:64位小写)

源码备份文件在/www/backup/site里面,文件名是wwwroot.tar.gz

直接计算即可

答案:0bdeeacf755126dae9efd38f6a6d70323aa95217b629fd389e0e81f9b406be39

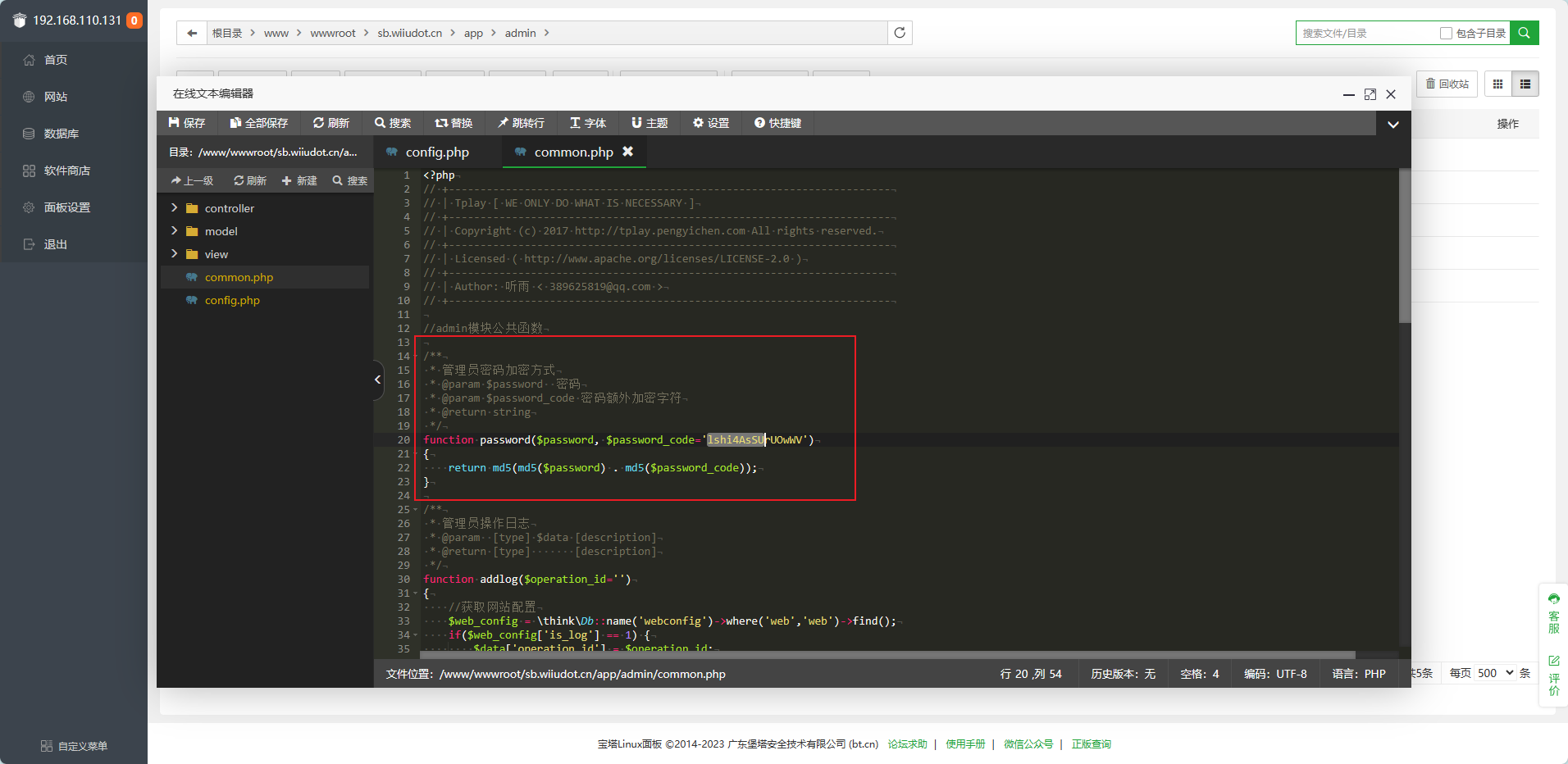

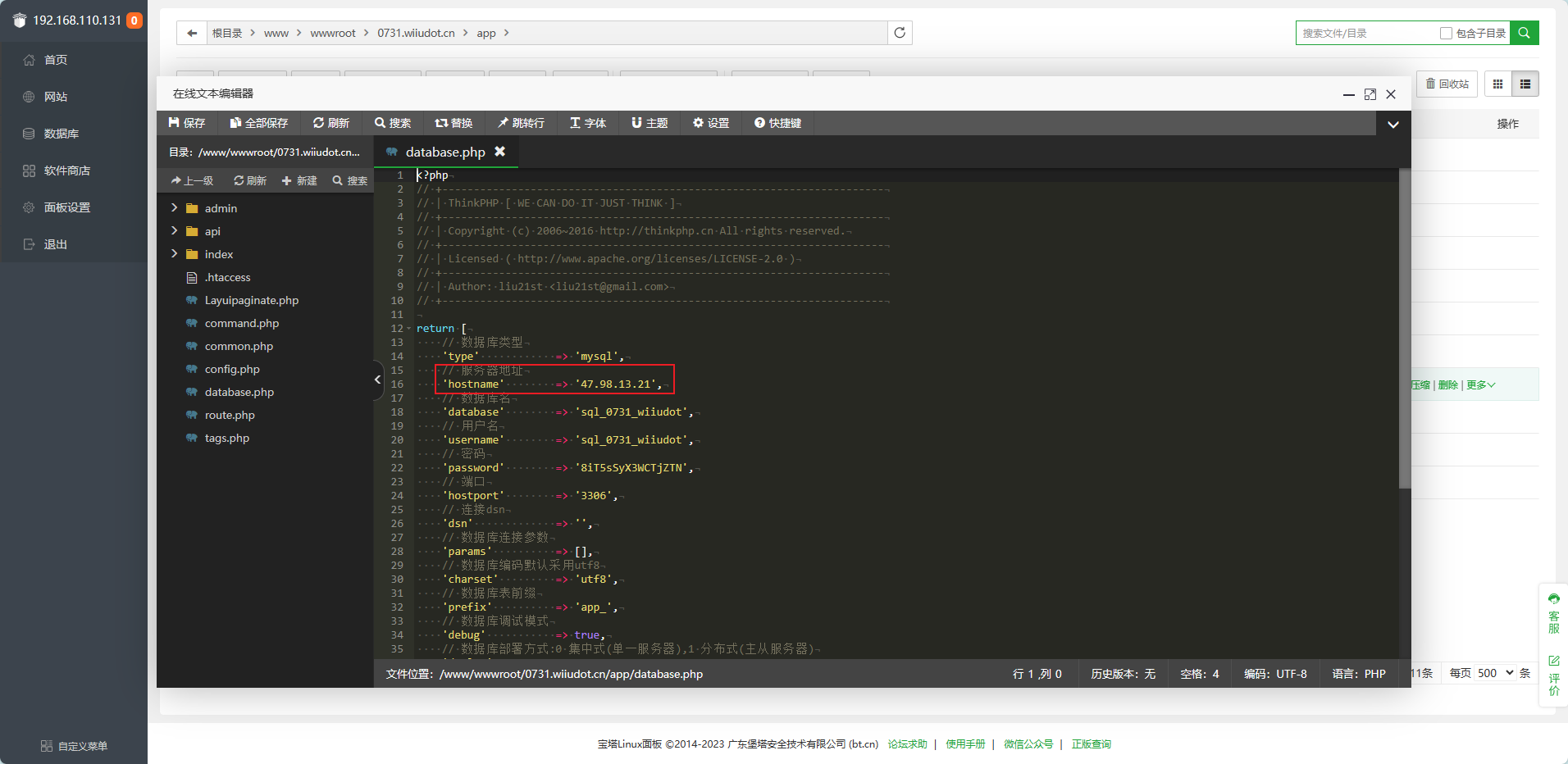

分发网站sb.wiiudot.cn管理员密码默认MD5加密盐值是_______。(格式:abcd)

直接找源码,位置在/www/wwwroot/sb.wiiudot.cn/app/admin/common.php

这串东西还经过MD5处理,所以应该是MD5-32位处理后的结果才是答案

答案:7f5918fe56f4a01d8b206f6a8aee40f2

分发网站sb.wiiudot.cn一共存放了_______条通讯录数据。(标准格式:1234)

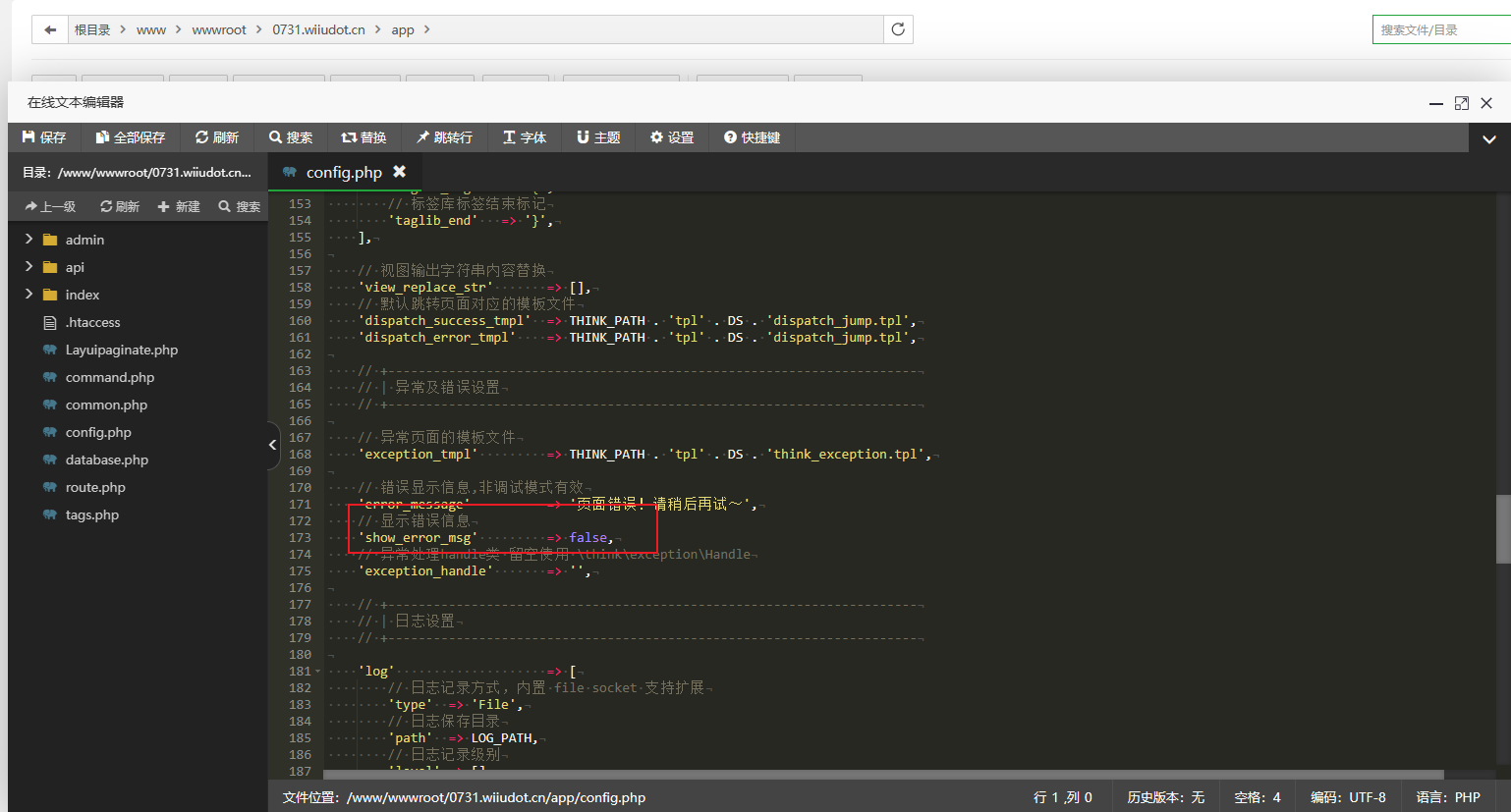

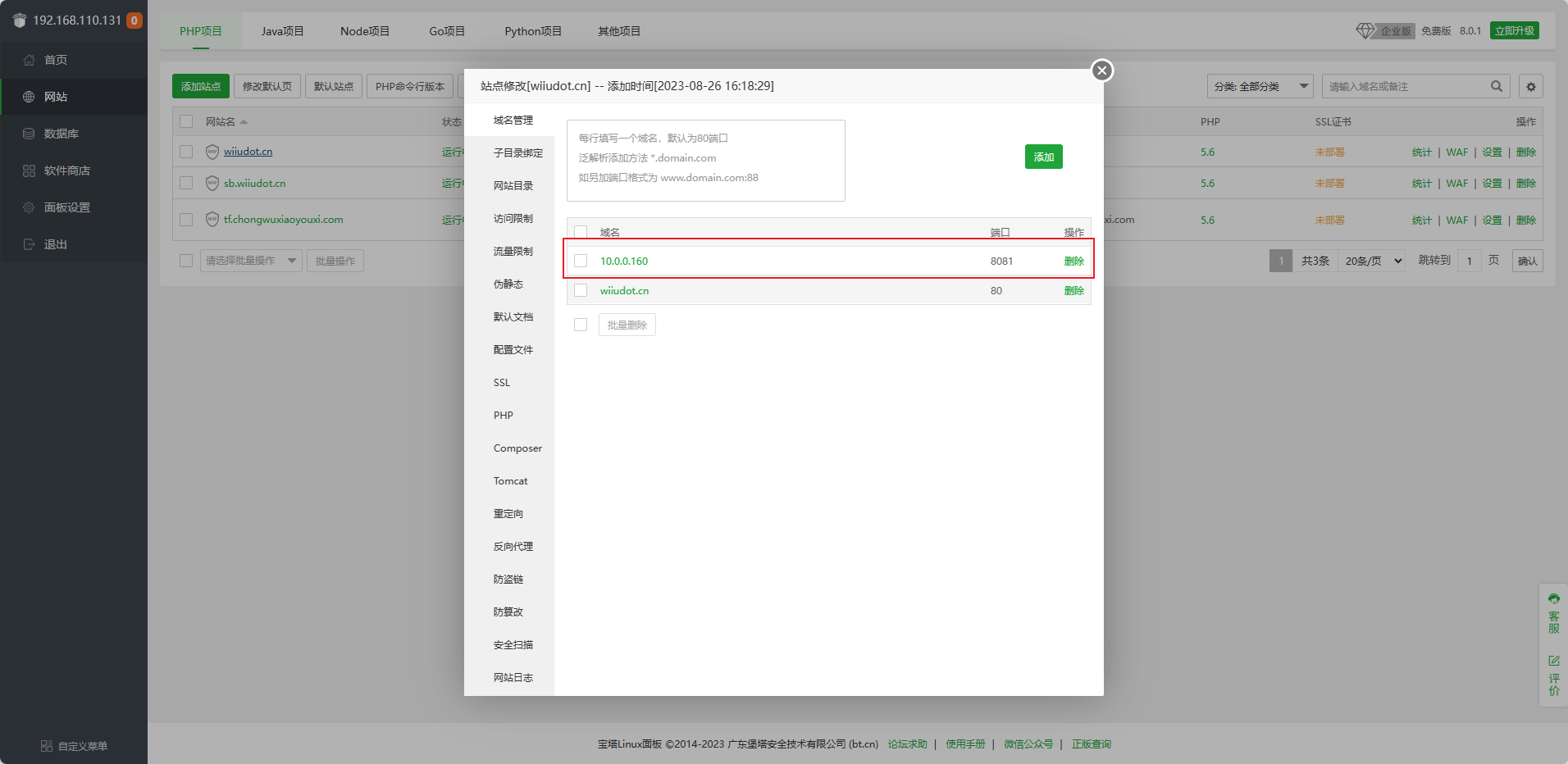

这里需要对目标网站进行恢复

先将网站目录下的app/config.php进行修改

先将这个参数改成True,再修改app/database.php的mysql地址为本机地址

然后宝塔上面再加一个ip:端口号的地址

登录ip:端口号/admin即可恢复成功

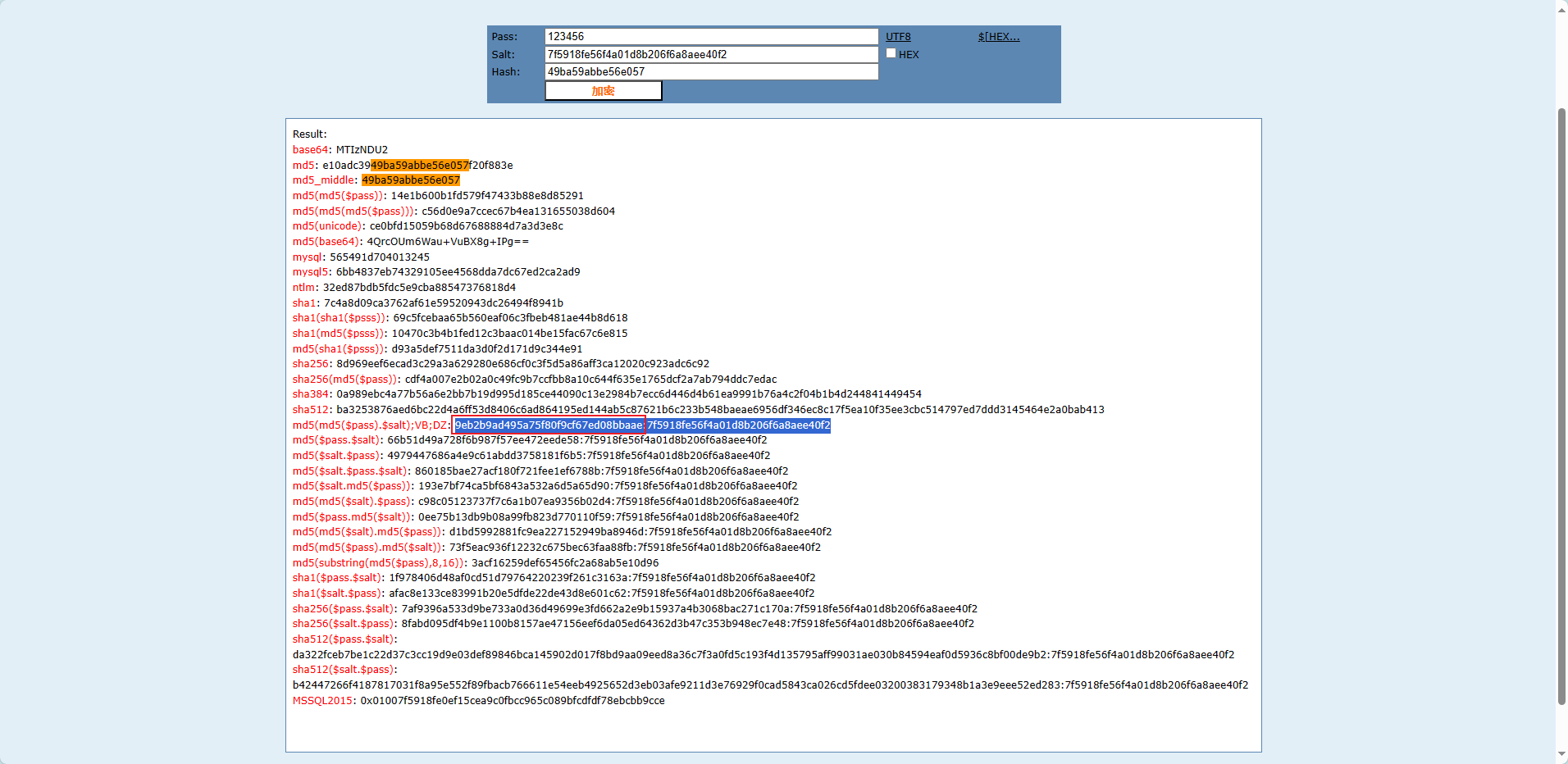

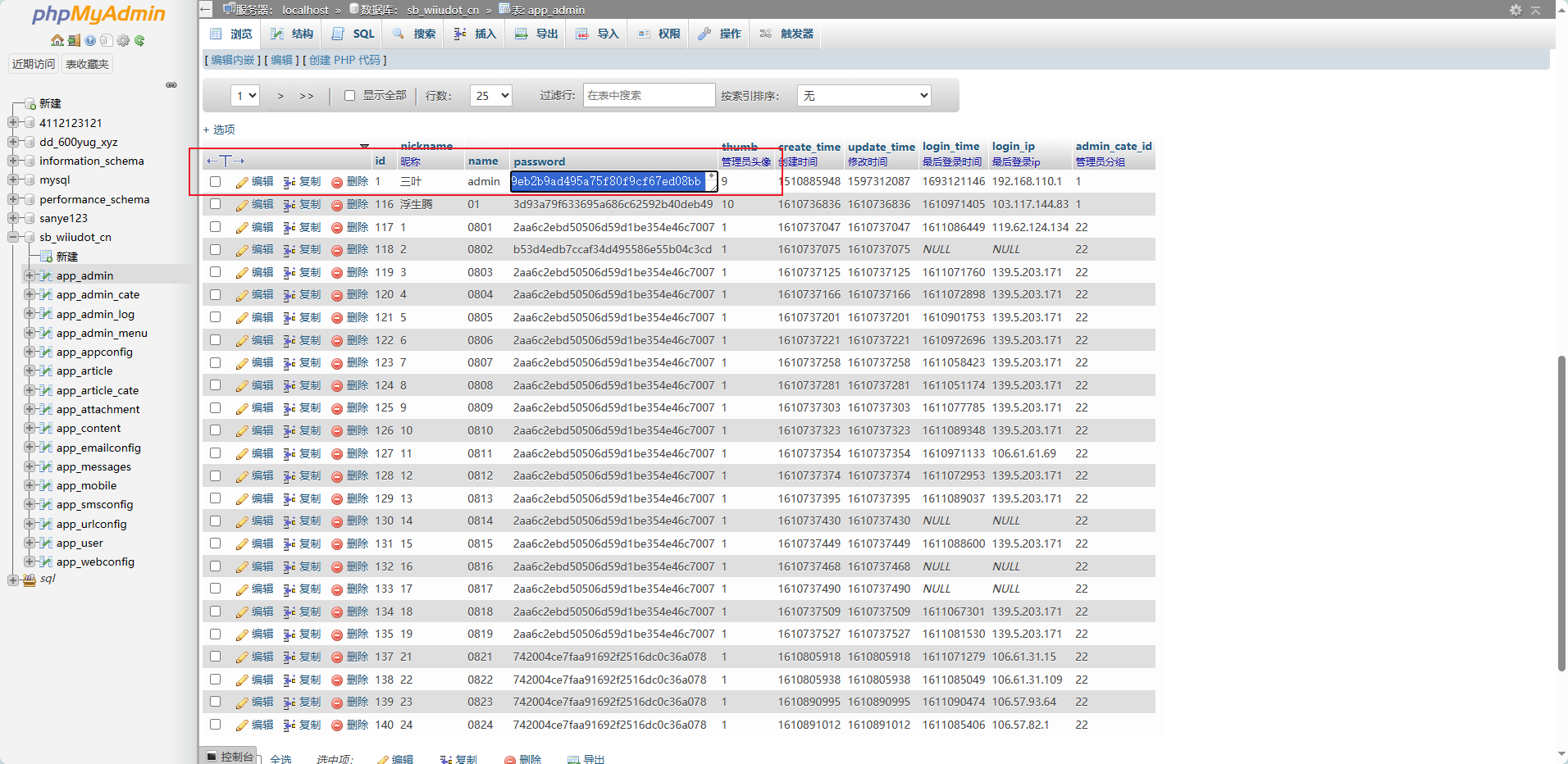

利用上面找到的管理员密码盐值,将123456进行加密,并将admin的密码替换成加密后的

9eb2b9ad495a75f80f9cf67ed08bbaae

直接可以登录

通讯录为67277条记录

答案:67277

全部网站一共有_______名受害人。(格式:xxx。不去重,不进行数据恢复)

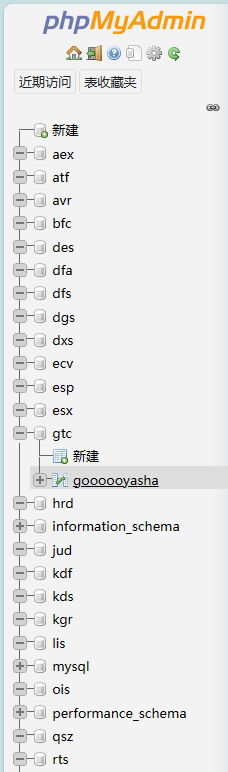

先查看每个网站对应的数据库名是什么,tf对应的数据库为sanye123,sb对应的就是网站名,wiiudot的数据库是sql_0731_wiiudot

使用sql语句进行筛选,单个网站需要进行去重

1 | select COUNT(DISTINCT(userid)) from `app_mobile`; |

加起来的就是答案

答案:506

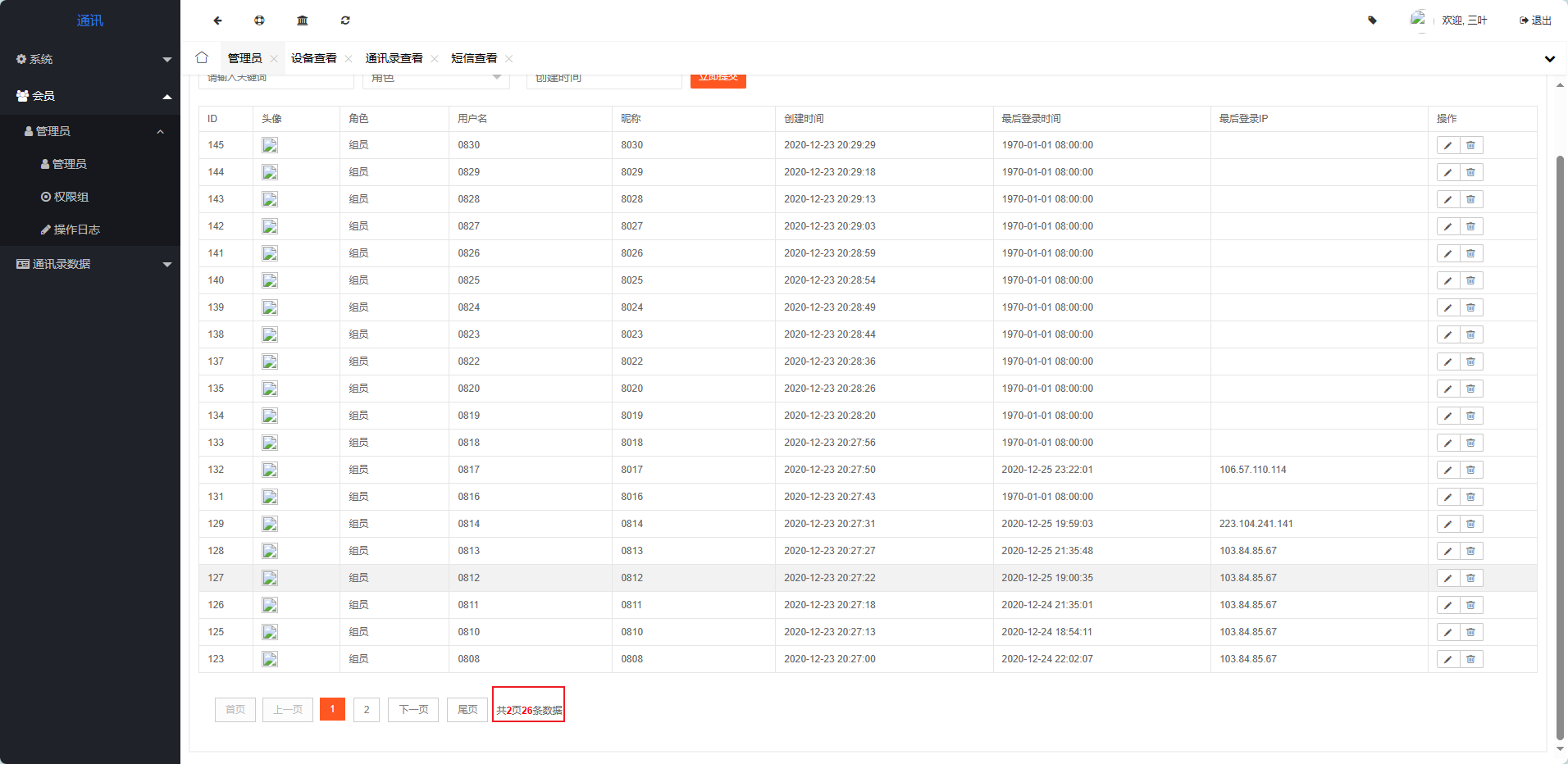

分发网站tf.chongwuxiaoyouxi.com里面一共有_______位“组员级别”的管理员。(格式:数字)

不用仿真网站,我们直接用sb.wiiudot.cn的网站去连接tf的数据库,可以直接得出答案

答案:26

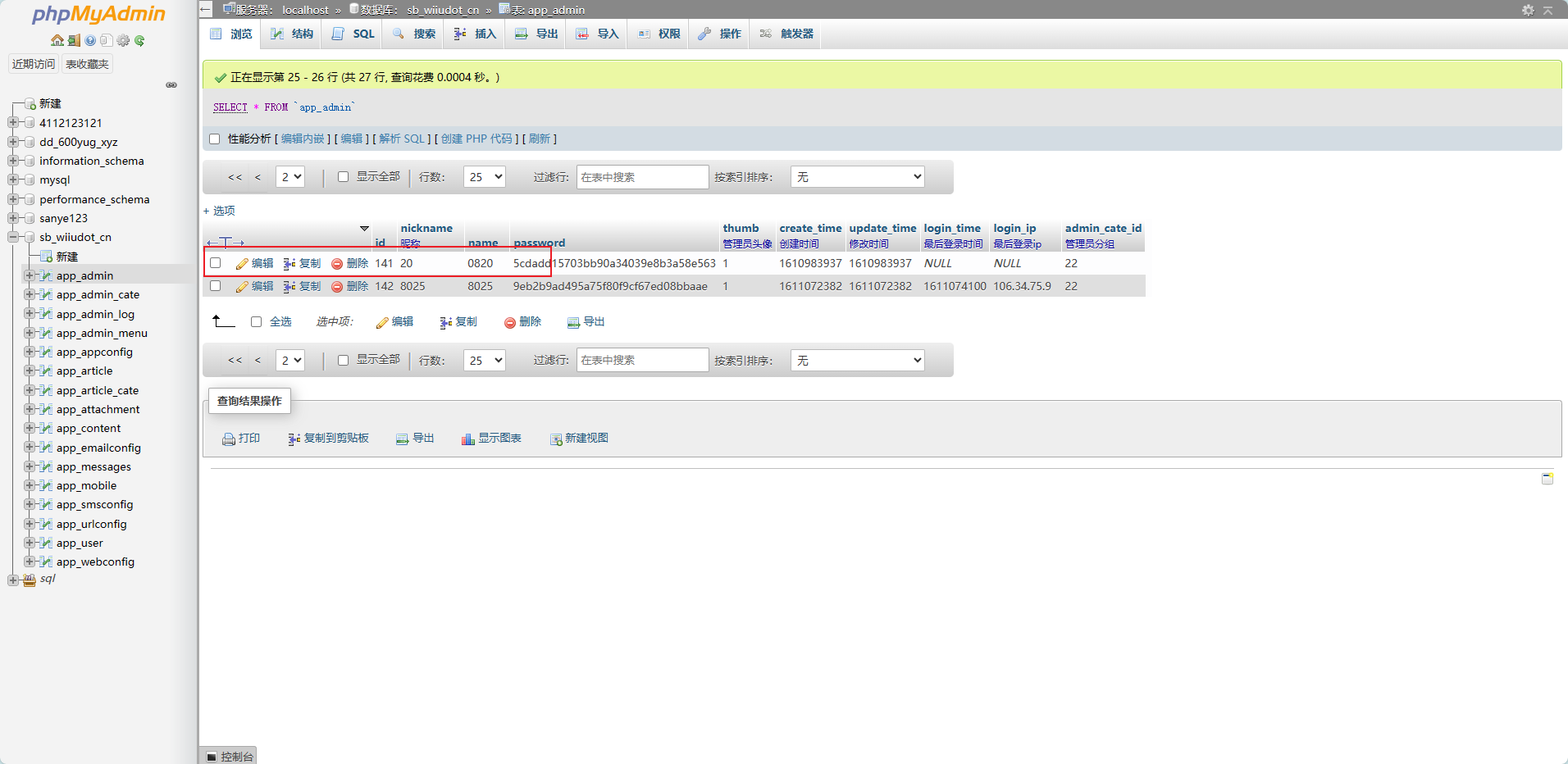

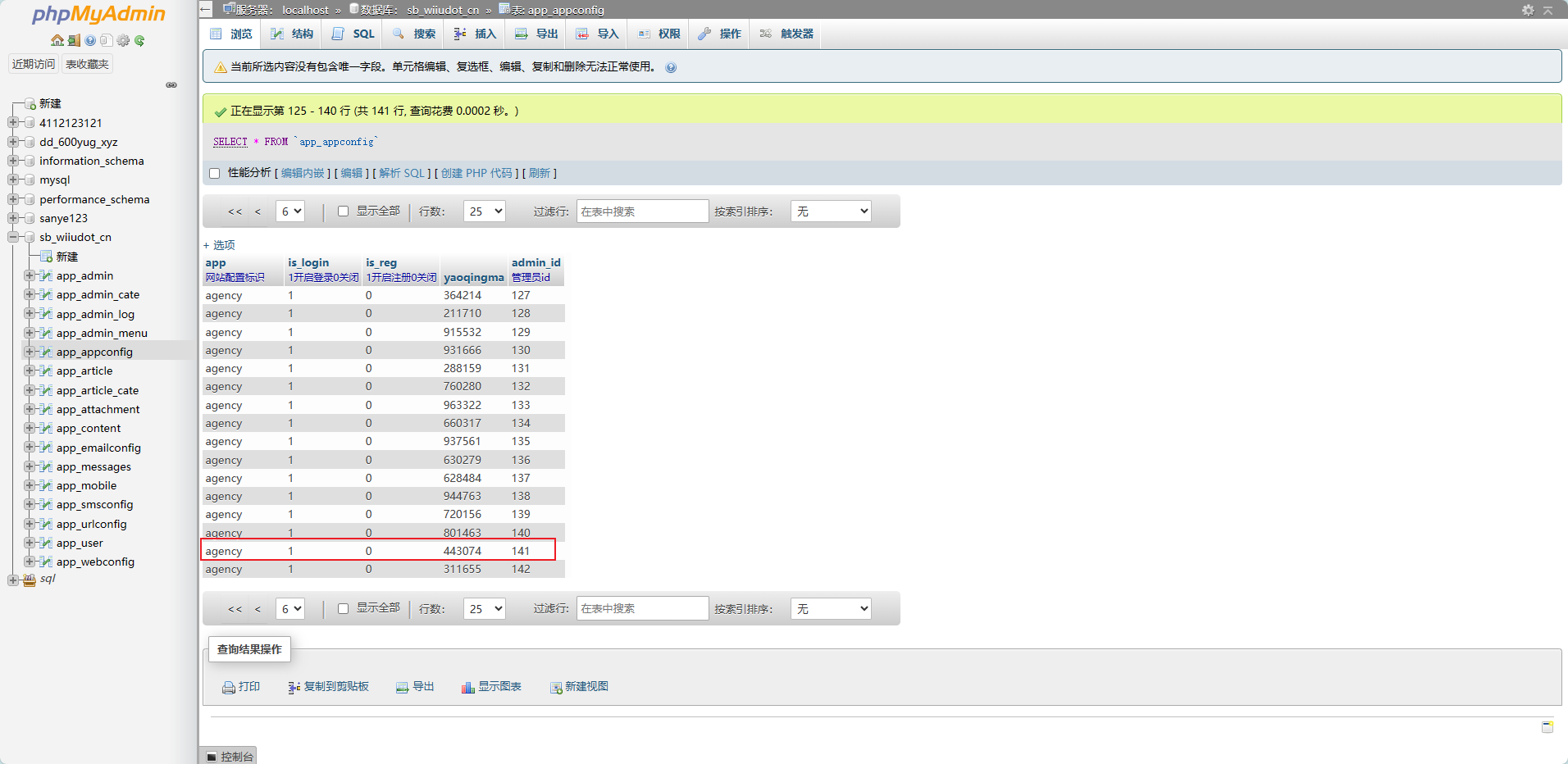

分发网站sb.wiiudot.cn管理员名为“0820”的邀请码是_______。(格式:xxx)

查数据库可以知道它的id

根据id查appconfig就可以知道邀请码了

答案:443074

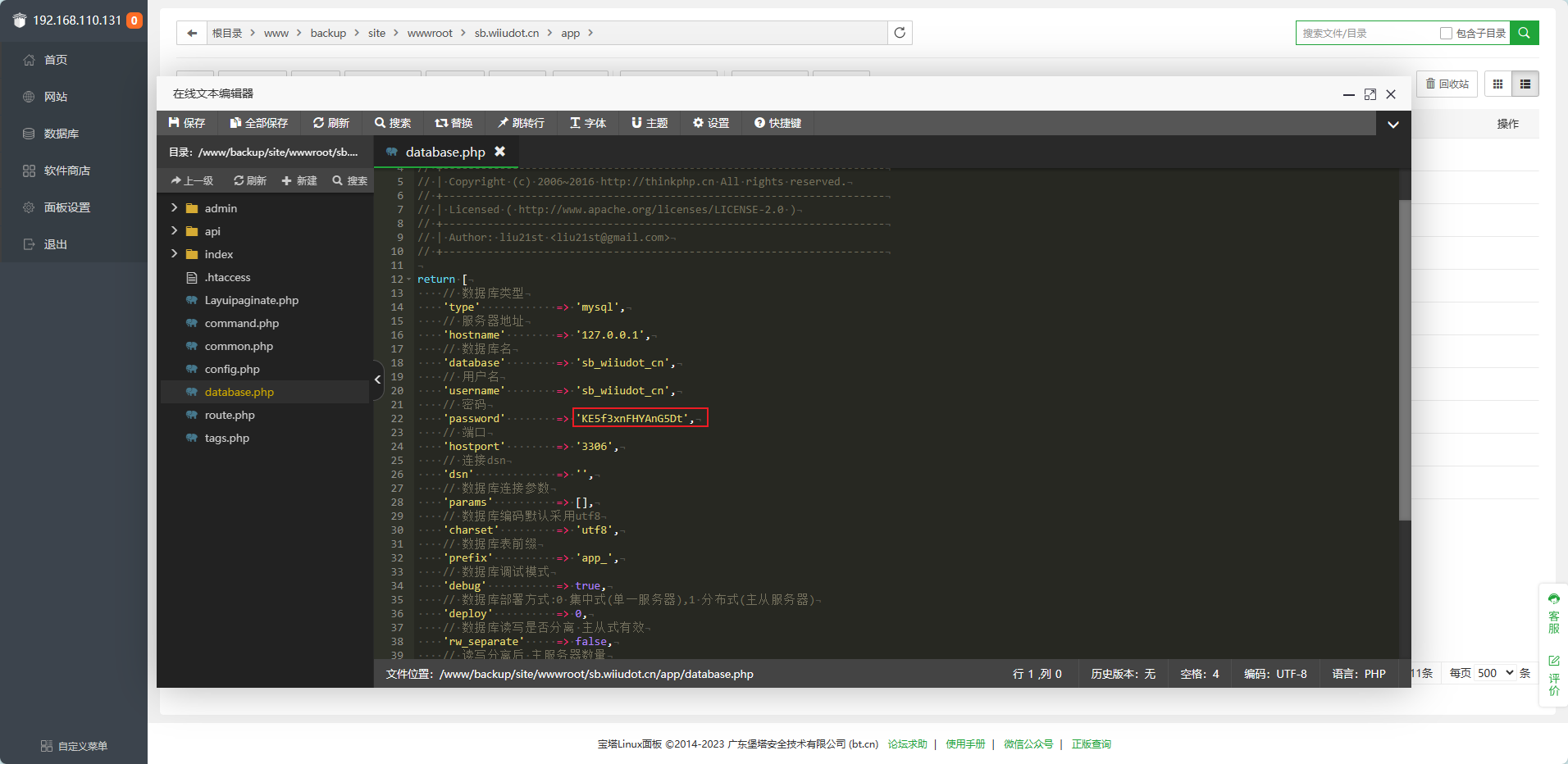

分发网站sb.wiiudot.cn本地数据库用户sb_wiiudot_cn的密码是_______。(格式:xxx)

前面有提及备份网站的,我们直接去看备份过的东西(因为配置被我改了一遍

直接能解出答案

答案:KE5f3xnFHYAnG5Dt

服务器取证2

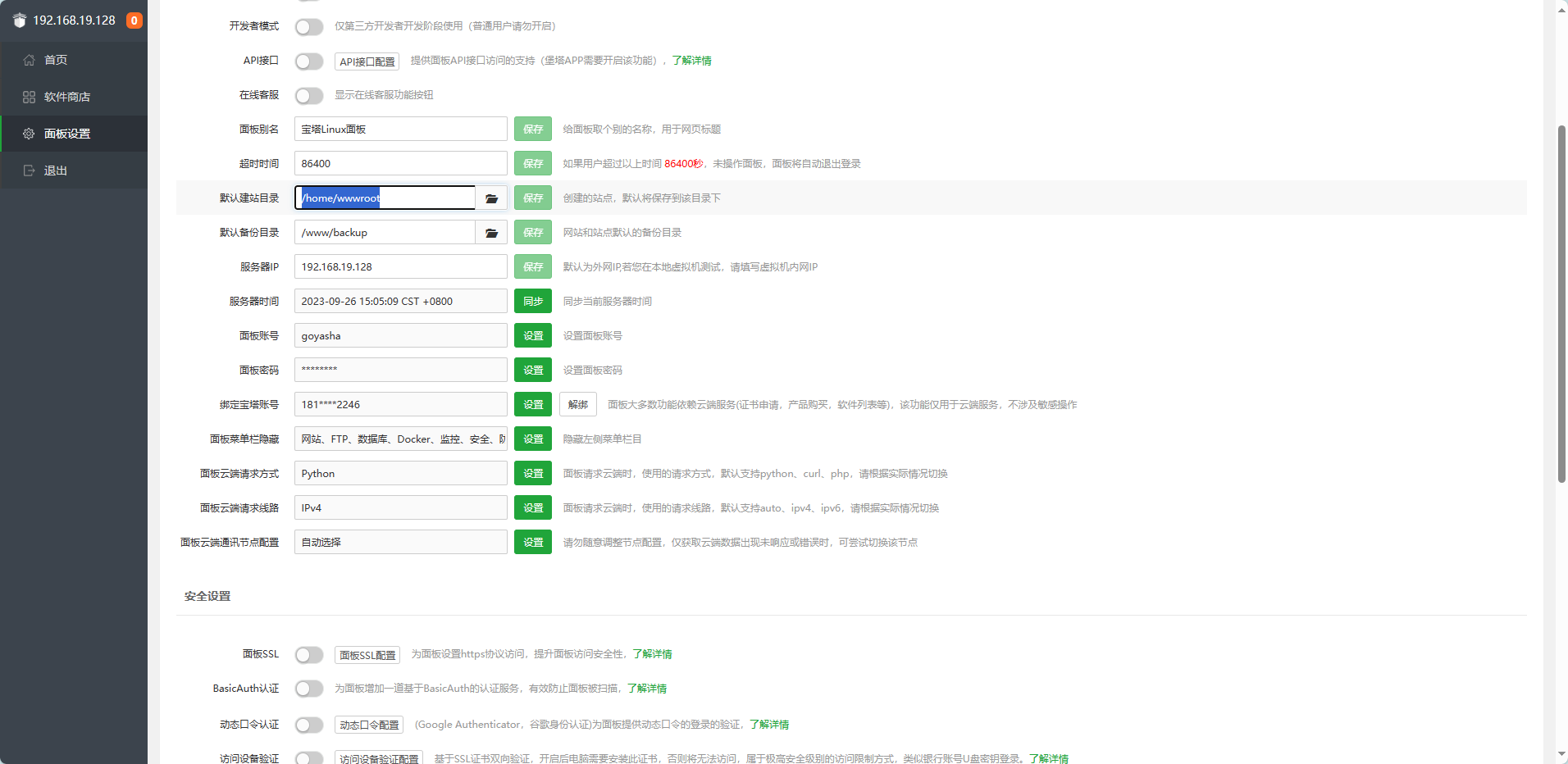

请分析宝塔面板中默认建站目录是_______。(标准格式:/etc/www)

宝塔里面直接看

/home/wwwroot

在宝塔数据库目录有一个只含有一个表结构的数据库,请找到该“表结构文件”并分析出第六个字段的字段类型是_______。(标准格式:int(11))

只有一个表结构的只有一个数据库

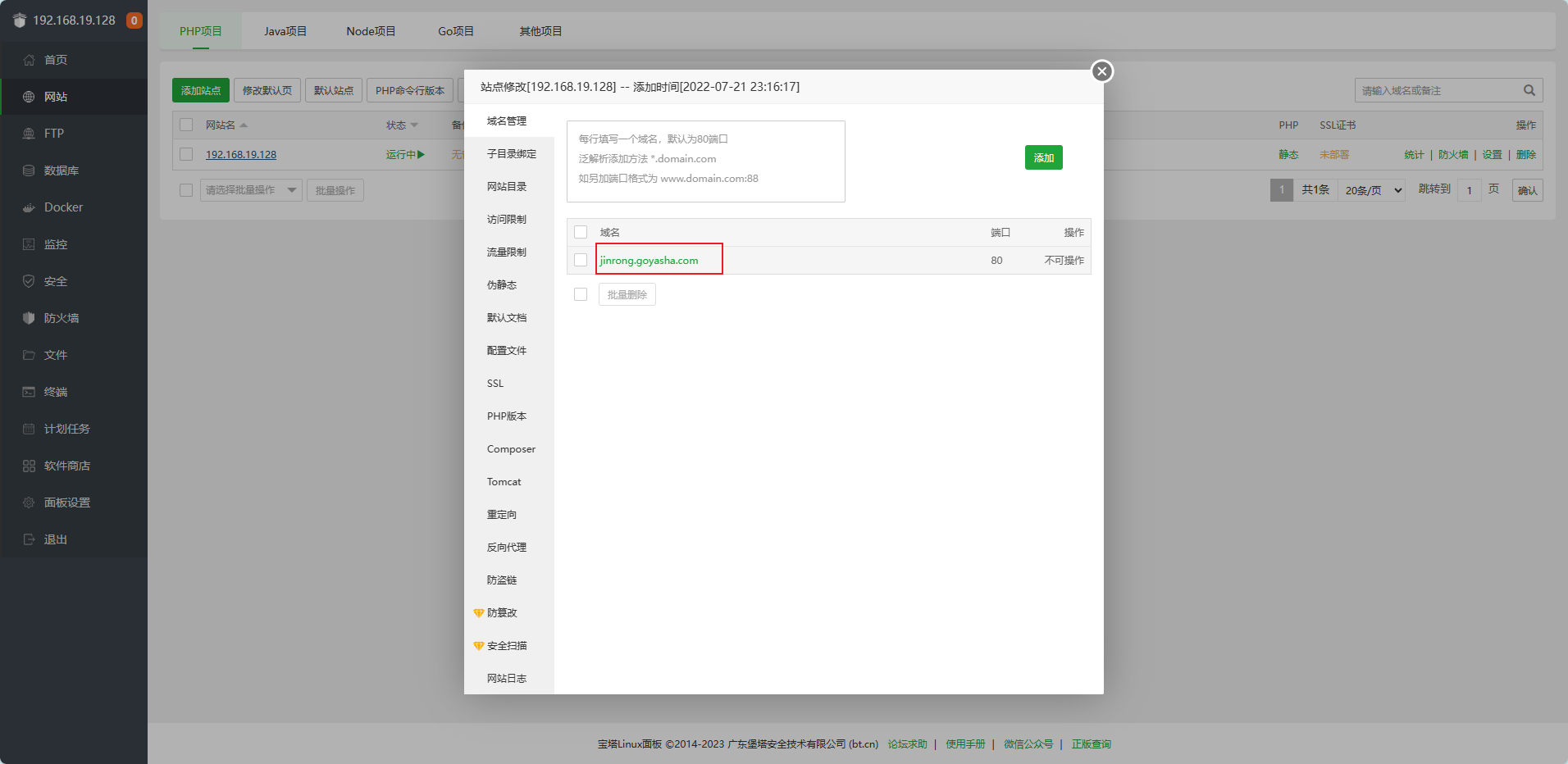

请分析“乐享金融”网站绑定的域名是_______。(标准格式:www.baidu.com)

答案:jinrong.goyasha.com

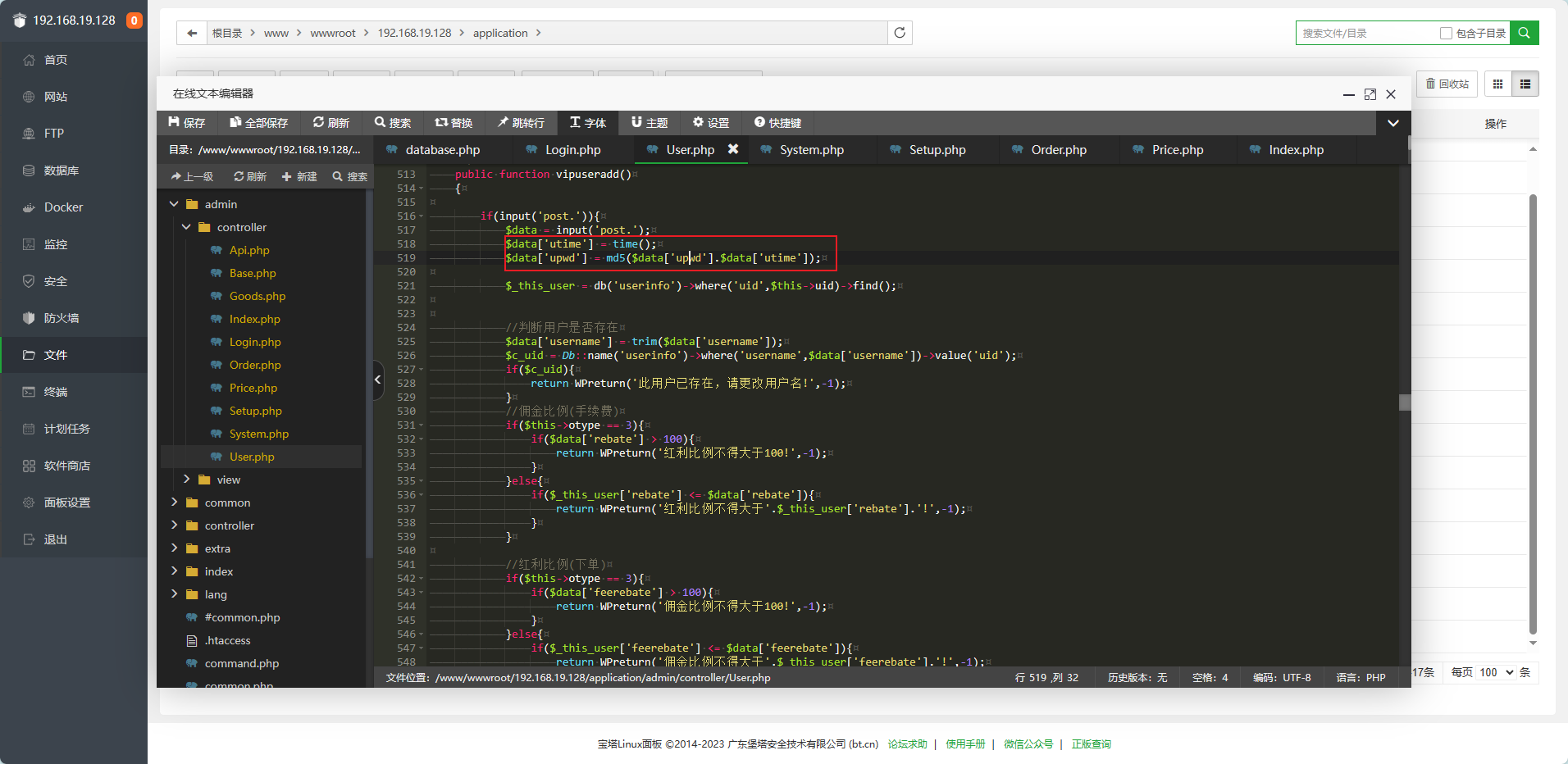

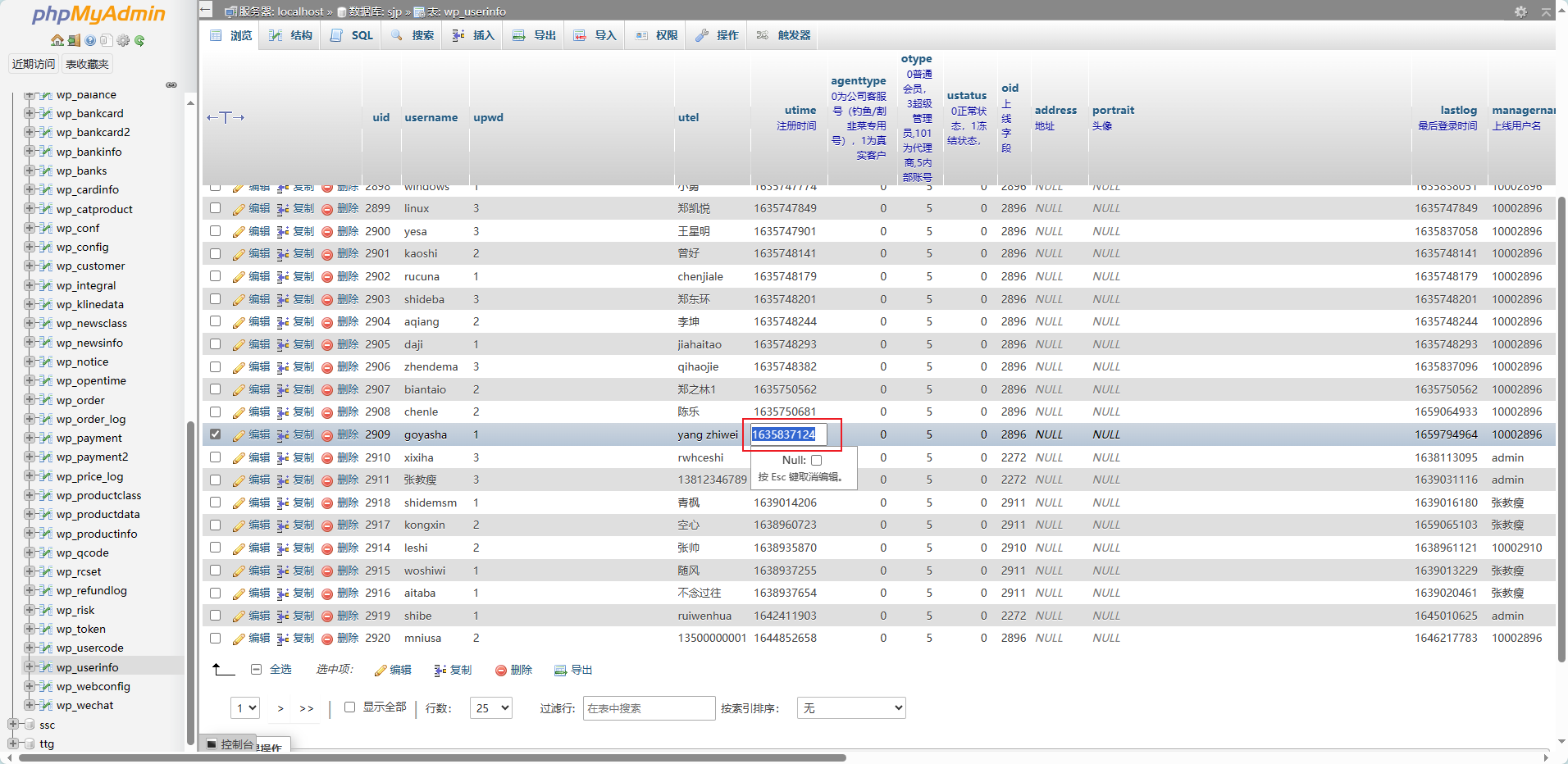

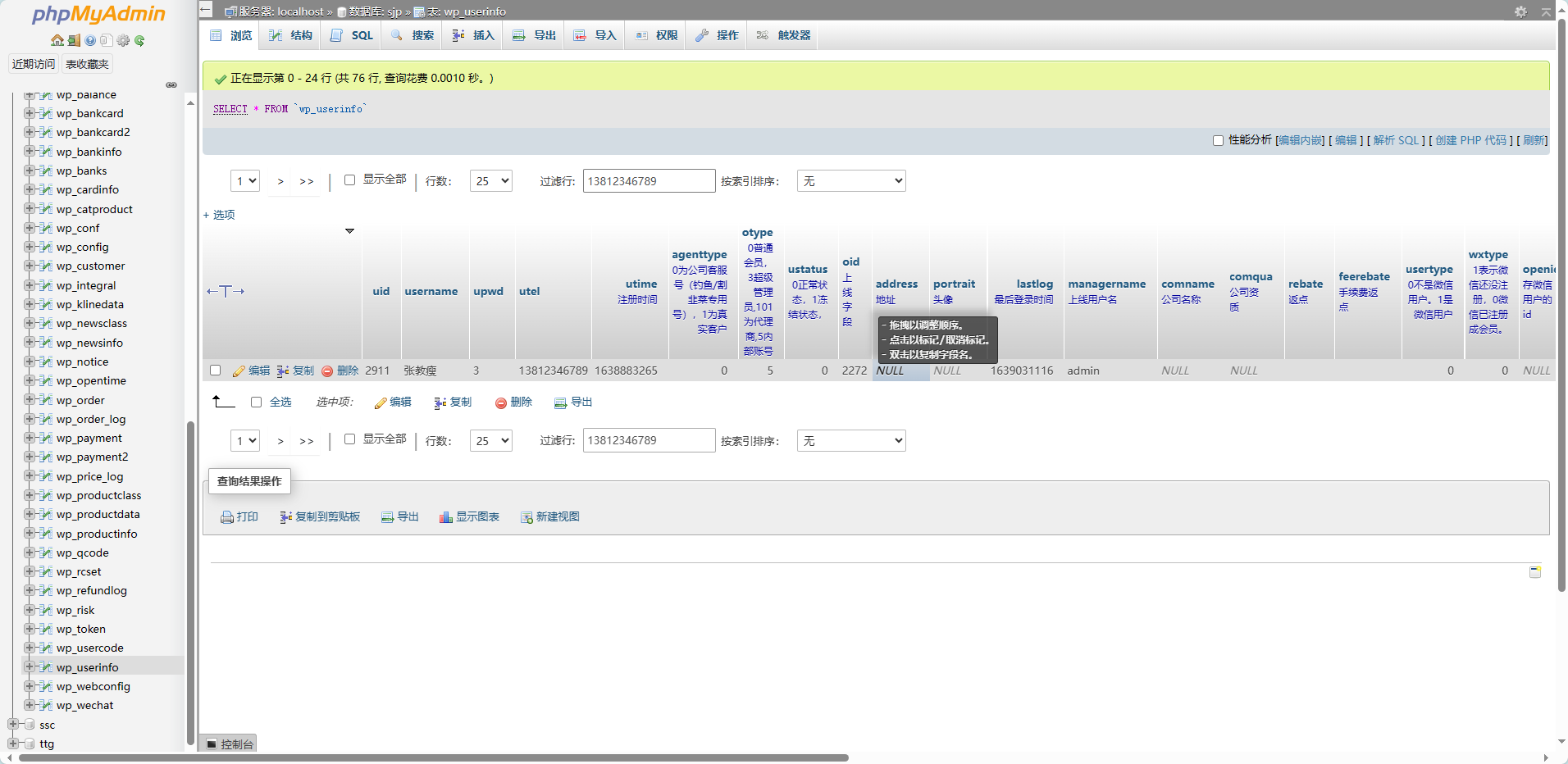

请访问“乐享金融”数据库并找到用户表,假设密码为123456,还原uid为2909,用户名为goyasha加密后密码的值是_______。(标准格式:abcdefghijklmnopqrstuvwsyz)

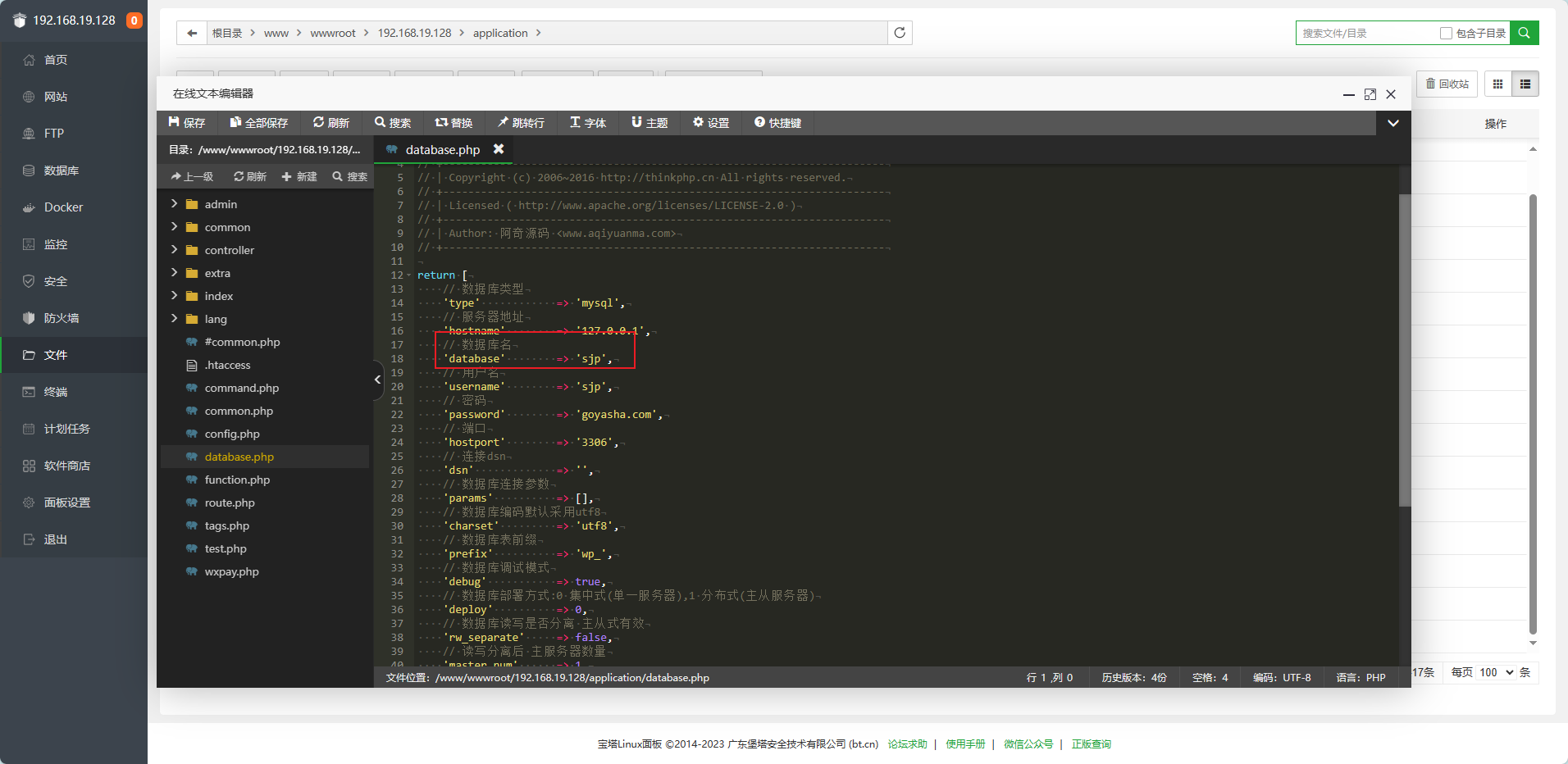

看源码,可以知道数据库名叫sjp

用户表应该是userinfo

然后我们看注册的逻辑

可以知道它的密码是由密码+注册时间来存储的

注册时间可以在数据库中找到

二者直接拼接,用md5加密即可

答案:d2174d958131ebd43bf900e616a752e1

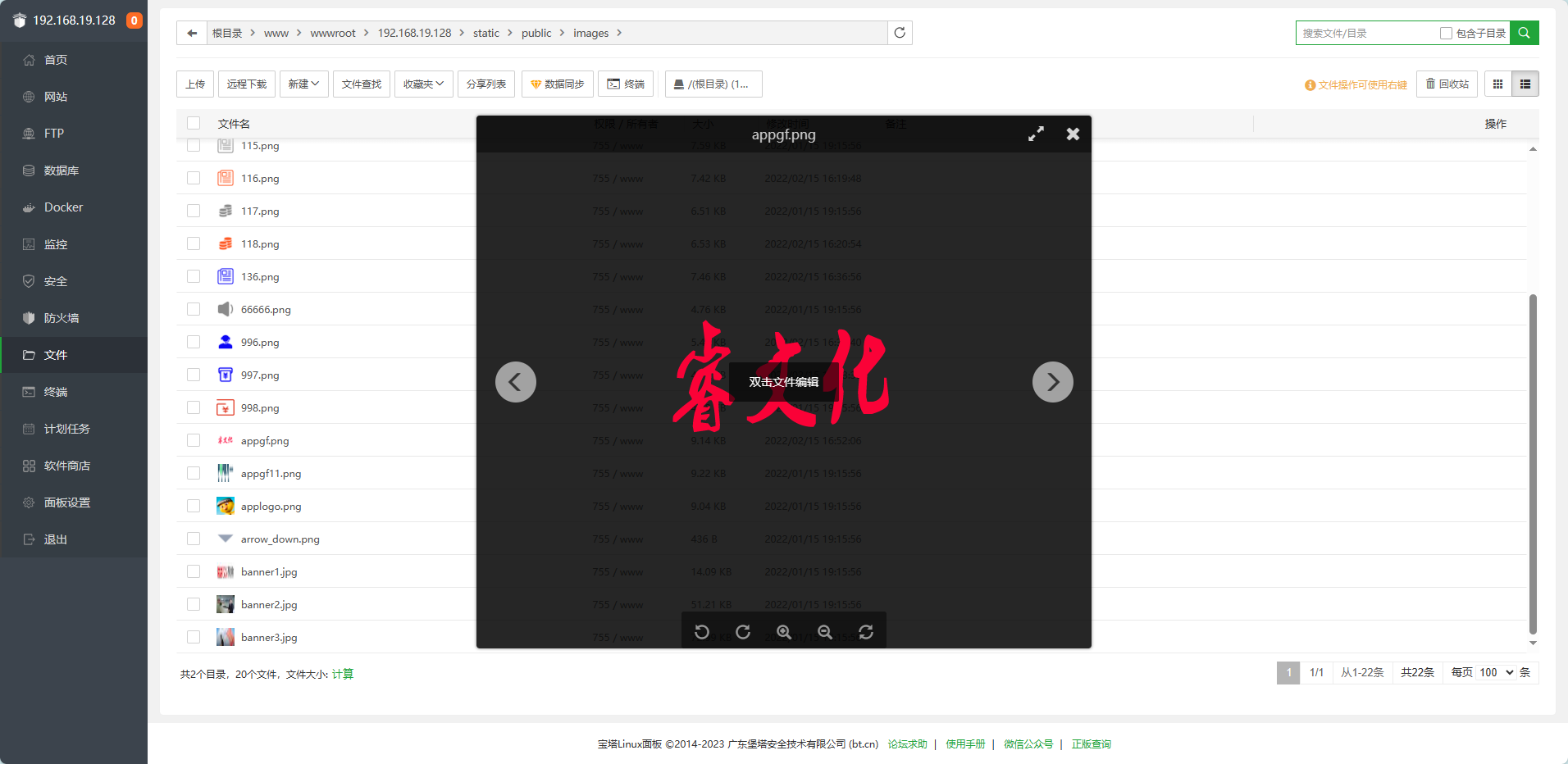

请重建“乐享金融”,访问平台前台登陆界面,会员登陆界面顶部LOGO上的几个字是_______。(标准格式:爱金融)

有坑..重建的时候才发现PHP版本是静态,切换版本之后再切换运行目录为网站根目录,访问ip:端口/index/login即可

logo上面的字看不清,可以直接去看静态文件

答案:睿文化

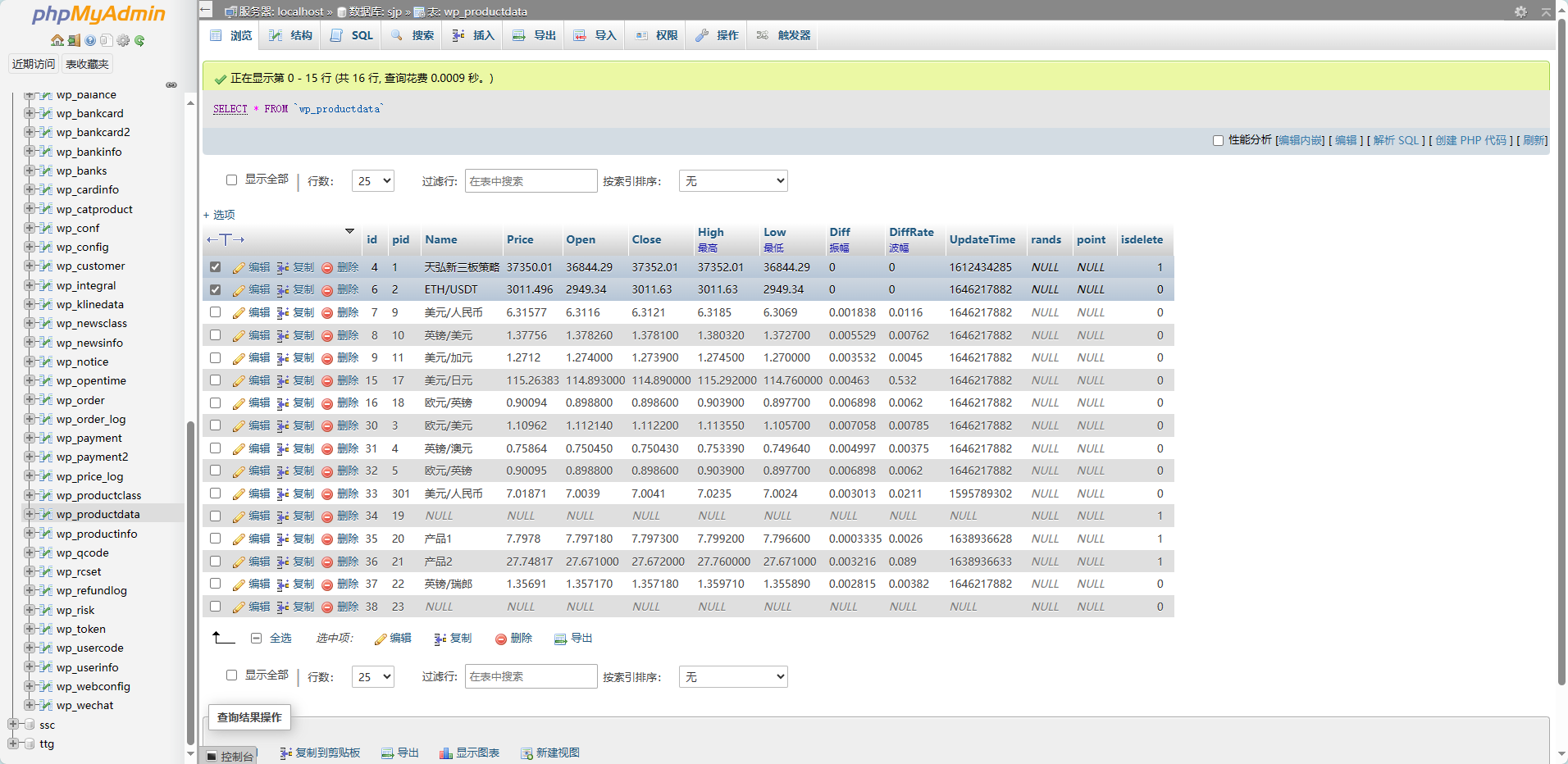

请分析“乐享金融”一共添加了_______个非外汇产品。(标准格式:5)

在数据库里面直接查,能看到有两个非外汇产品

答案:2

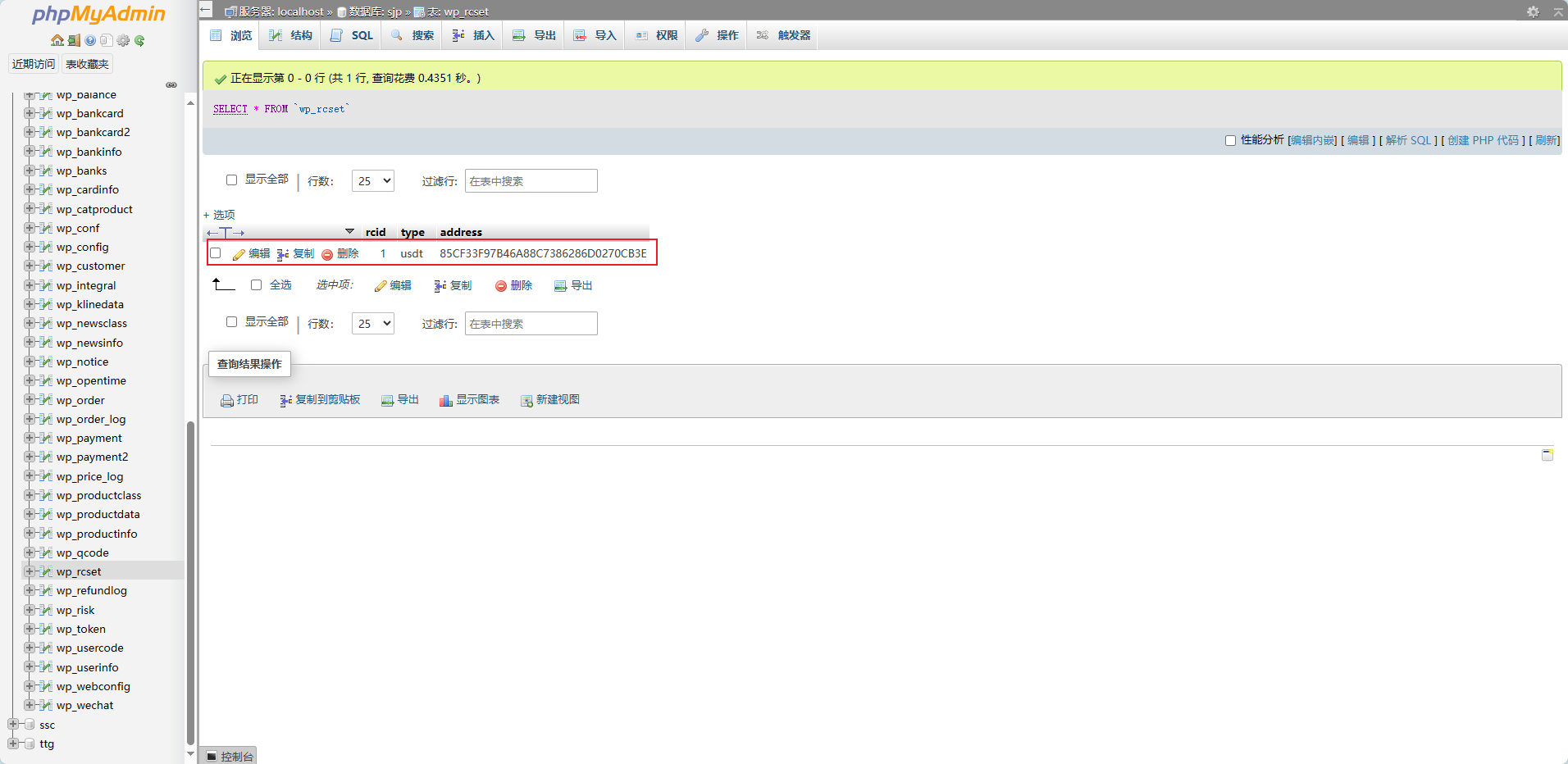

请分析“乐享金融”设置充值泰达币的地址是_______。(标准格式:EDFGF97B46234FDADSDF0270CB3E)

泰达币(USDT),直接去看数据库,在wp_rcset表里面有

答案:85CF33F97B46A88C7386286D0270CB3E

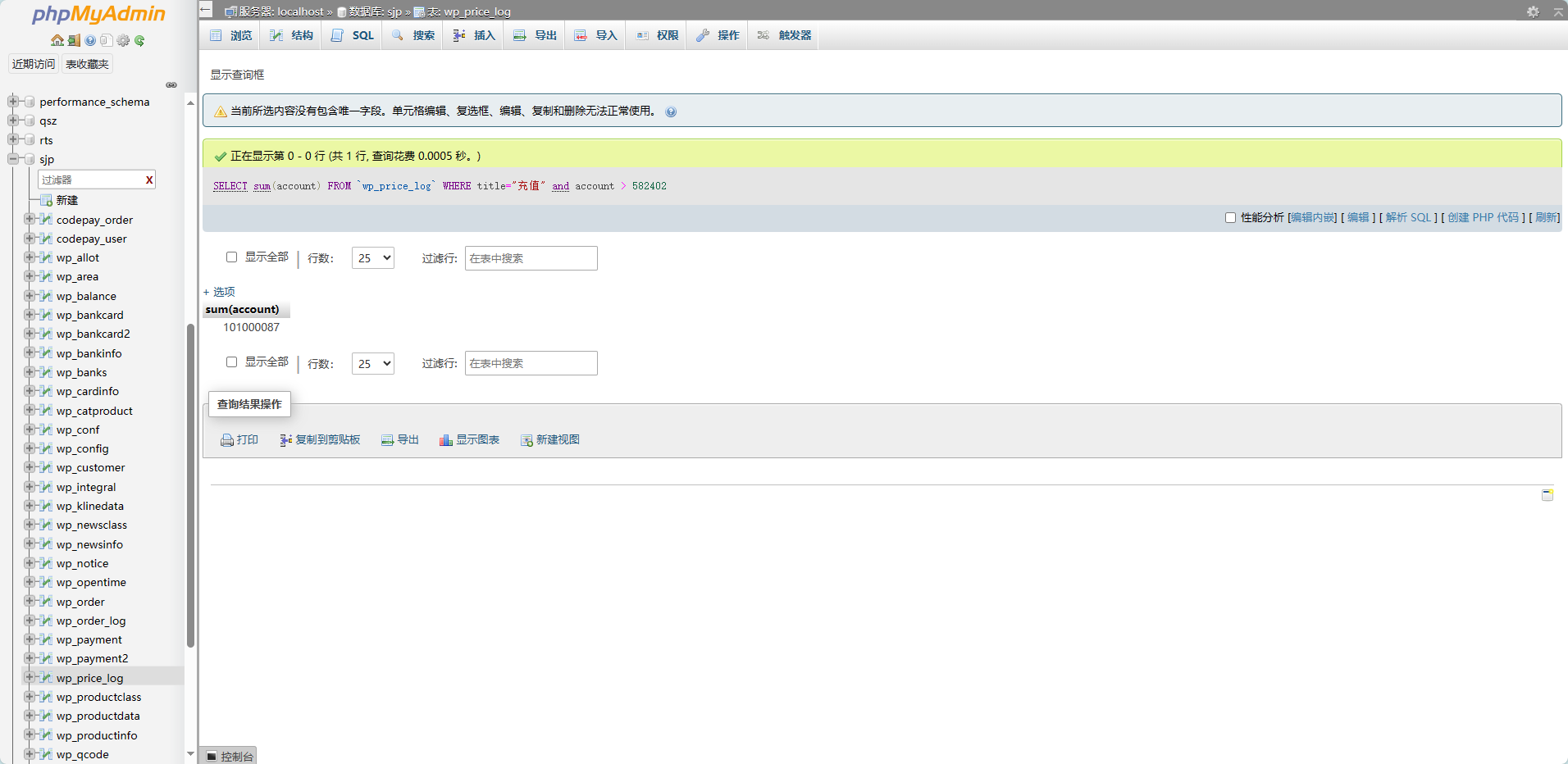

请分析“乐享金融”充值金额大于582402元的受害人充值总金额是_______。(标准格式:12345678)

直接去找数据库,筛选结果,表为wp_price_log

1 | SELECT sum(account) FROM `wp_price_log` WHERE title="充值" and account > 582402; |

答案:101000087

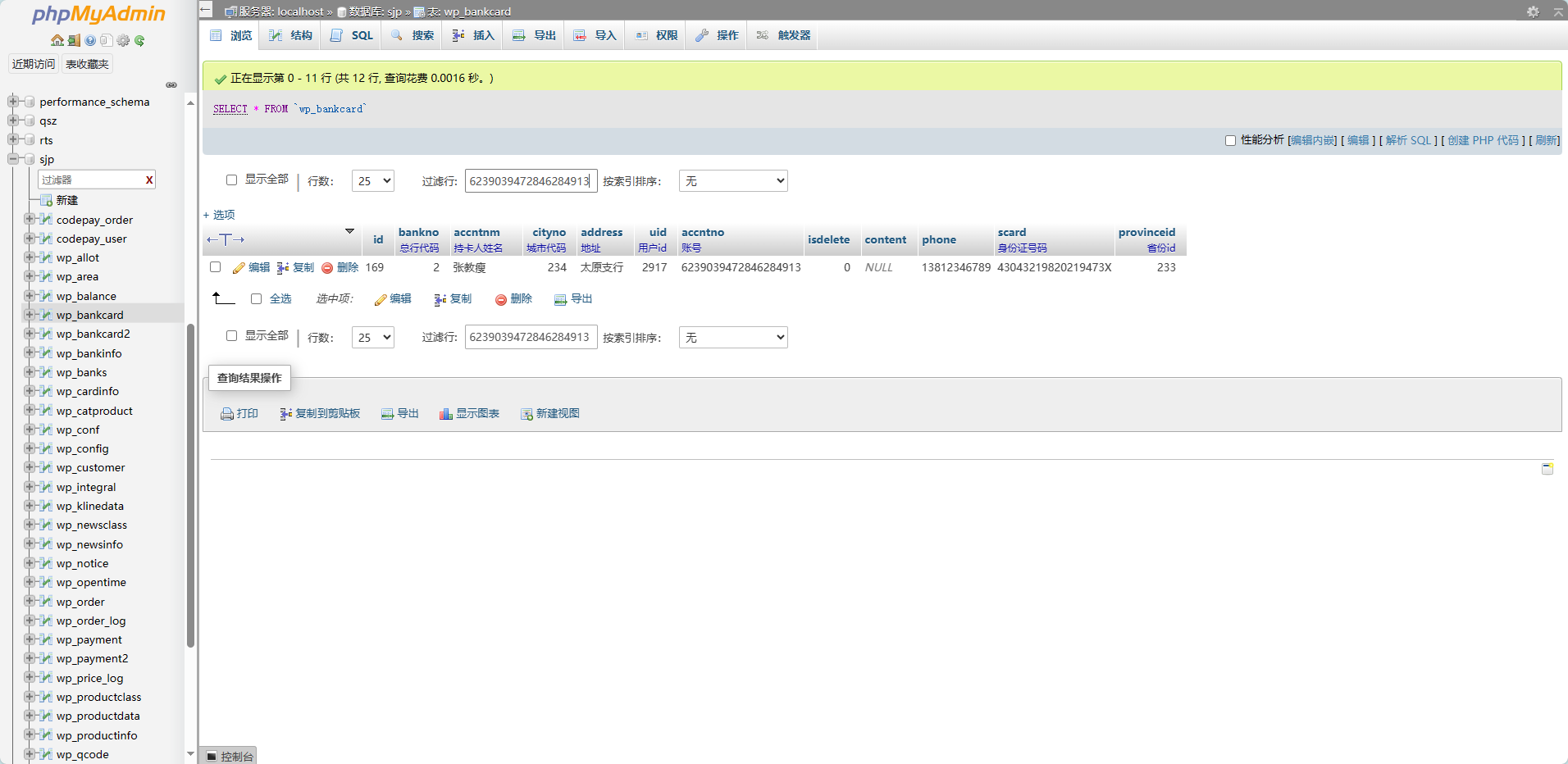

请分析“乐享金融”银行卡号“6239039472846284913”绑定用户的用户名是_______。(标准格式:张三)

还是查数据库,表名为wp_bankcard

根据手机号反查用户名

答案:张教瘦

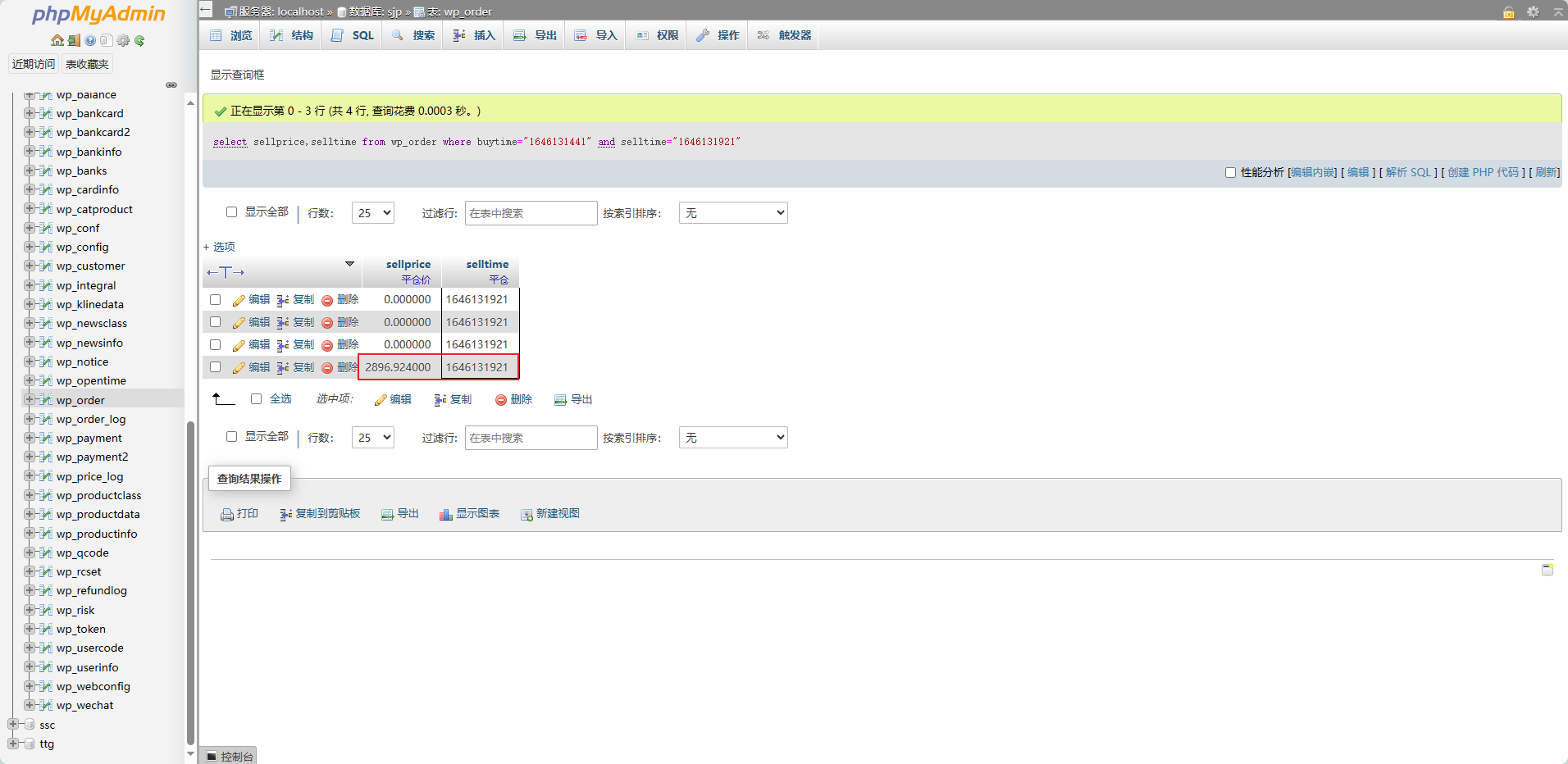

请分析“乐享金融”建仓时间为“2022/03/01 18:44:01”,平仓时间为“2022/03/01 18:52:01”,以太坊/泰达币的这一笔交易的平仓价格是_______。(标准格式:1888.668)

还是直接看数据库,表名为wp_order,编写sql语句进行筛选

1 | select sellprice,selltime from wp_order where buytime="1646131441" and selltime="1646131921" |

答案:2896.924

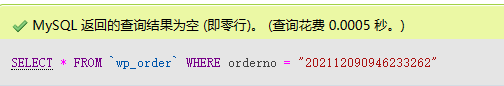

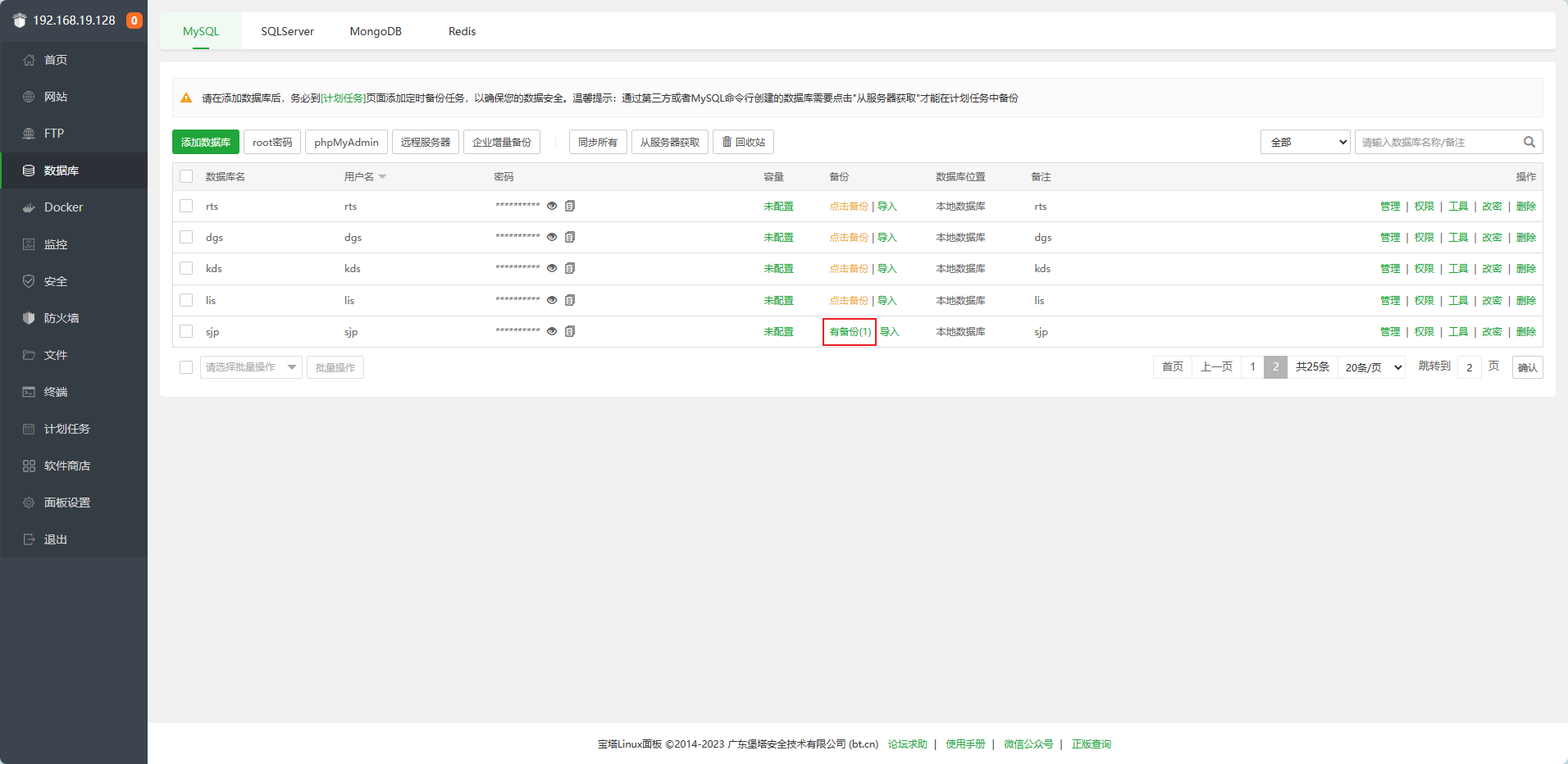

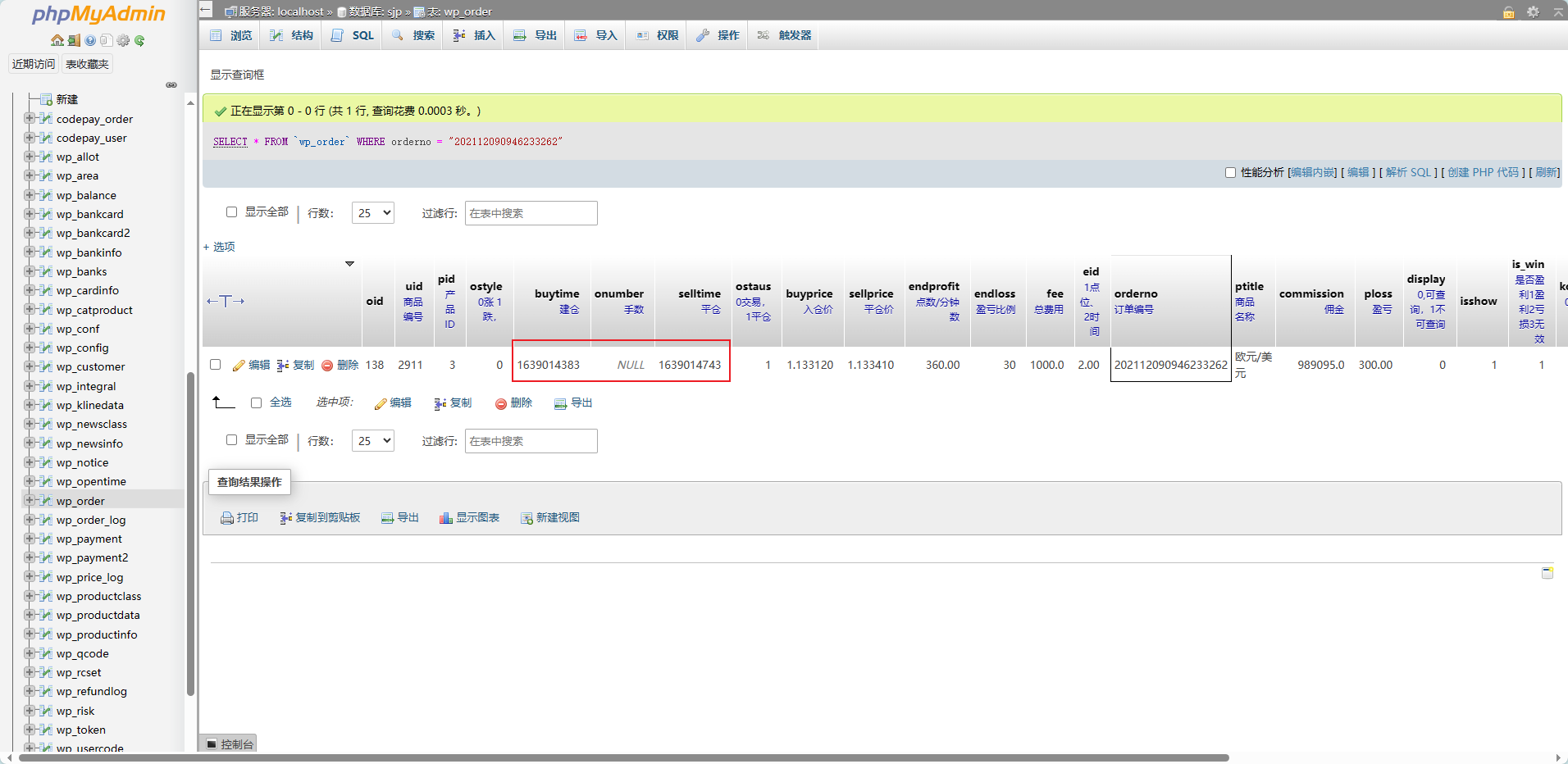

请分析“乐享金融”订单编号为“202112090946233262”平仓时间是_______。(标准格式:2022-1-11.1:22:43)

直接查返回空数据,考虑数据被删除

在宝塔面板发现数据库有备份

尝试还原,发现数据存在

使用时间戳转换即可得到答案

答案:2021-12-09.09:52:23

宝塔面板某用户曾尝试进行一次POST请求,参数为“/BTCloud?action=UploadFilesData”,请问该用户疑似使用的( )电脑系统进行访问请求的。

A.Windows 8.1

B.Windows 10

C.Windows 11

D.Windows Server 2000

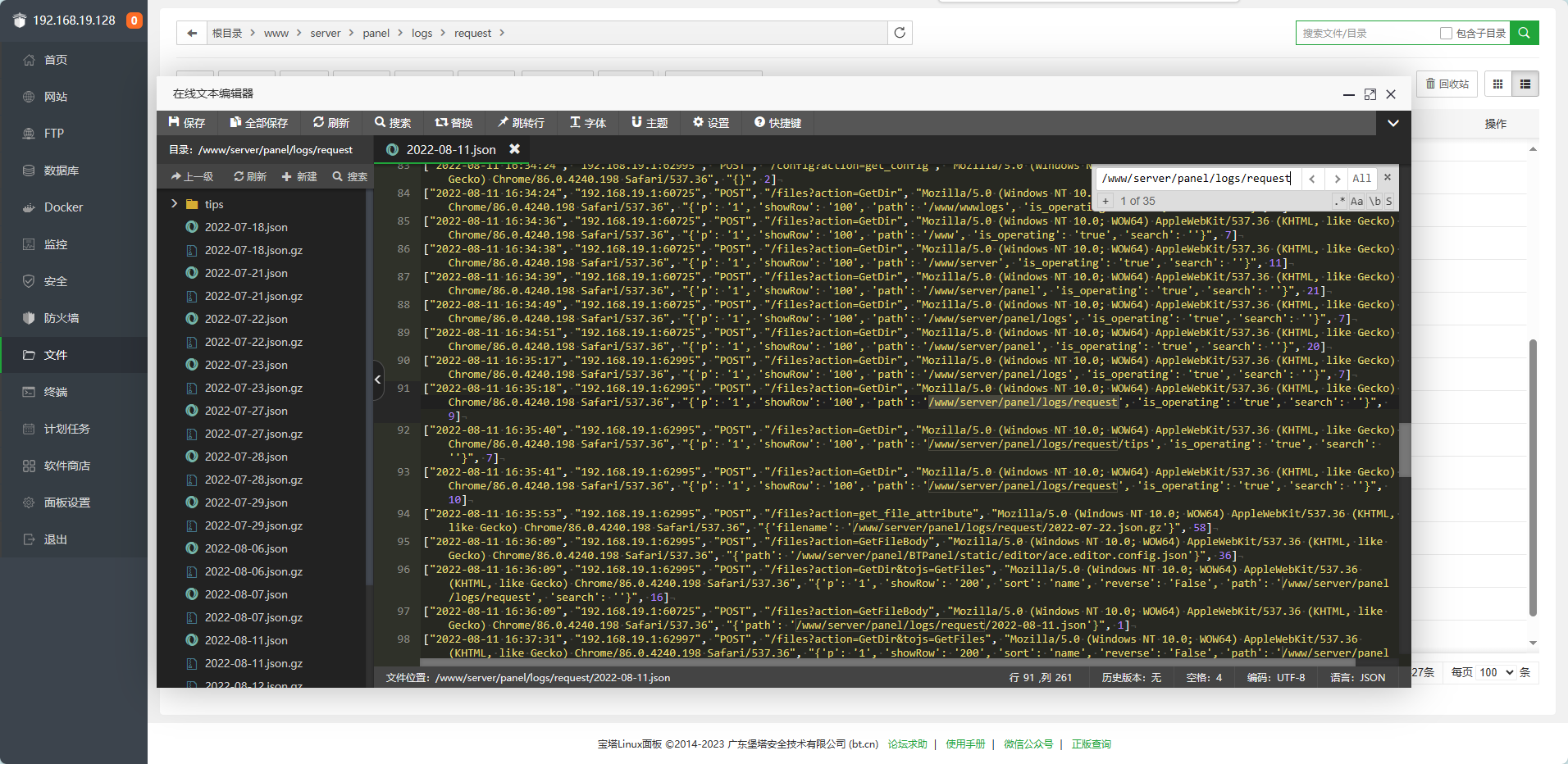

解析:直接去看面板的访问日志,位置在/www/server/panel/logs/request,发现一堆日志,解压后一个一个查看,最终在2022-08-11.json中找到访问日志

分析特征,可以知道用户使用Windows 10操作系统

答案:B

请分析该服务器镜像最高权限“root”账户的密码是_______。(标准格式:a123456)

非预期,基本是爆破

介质取证

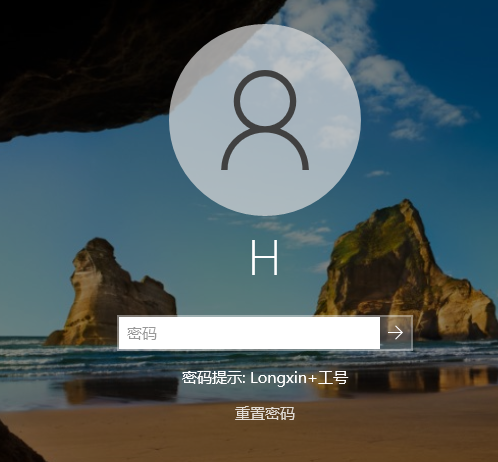

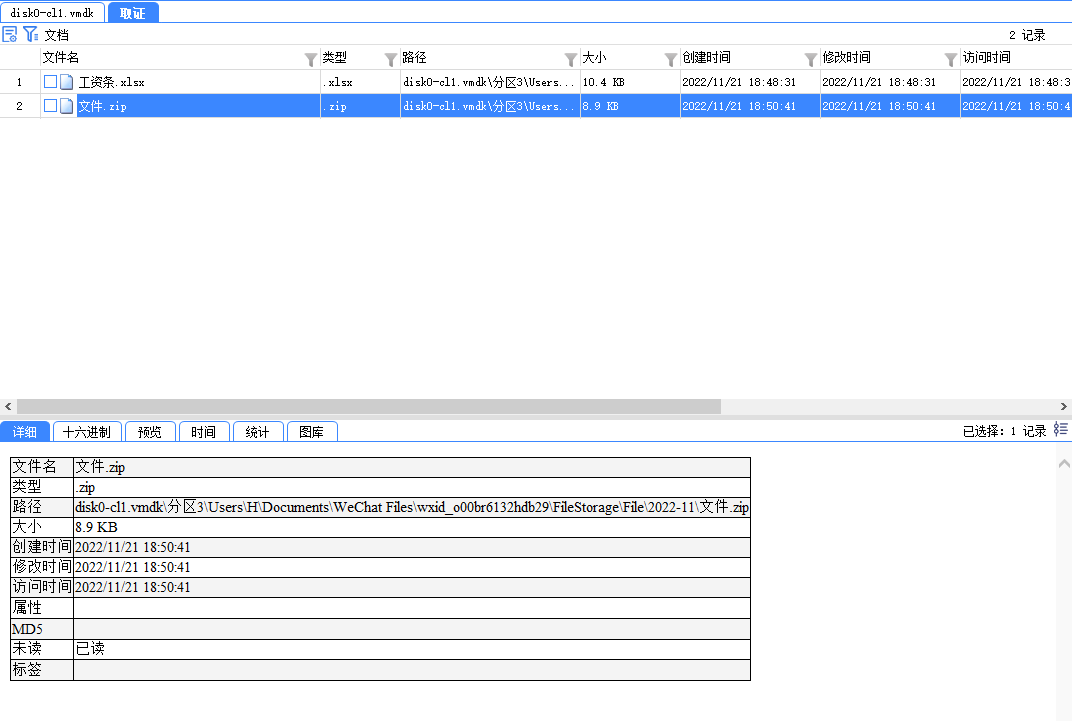

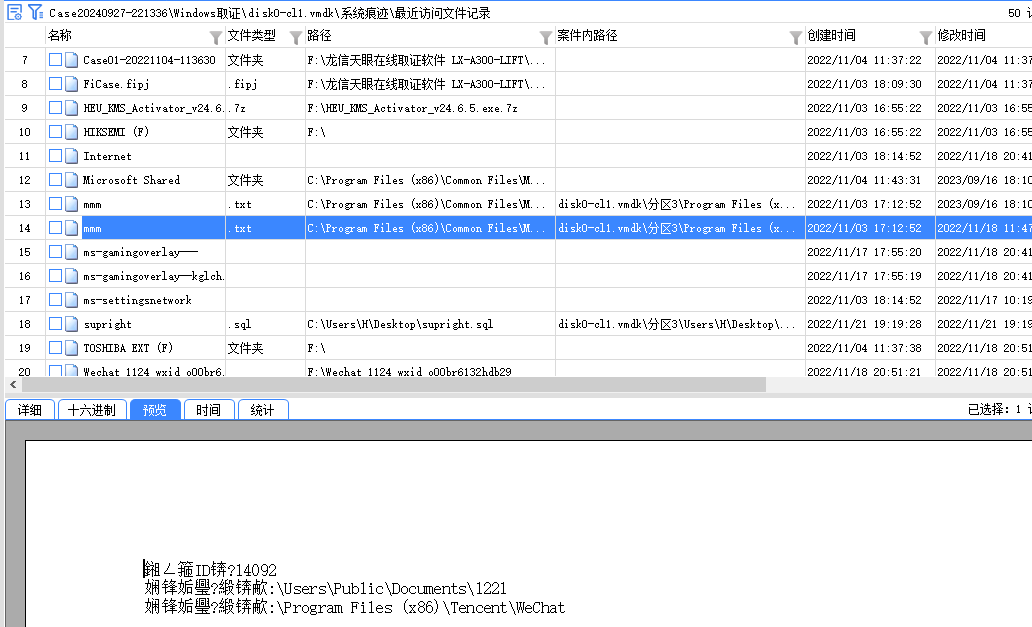

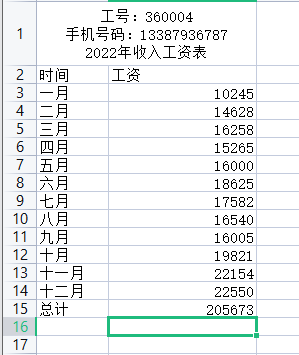

对PC镜像分析,请确定涉案电脑的开机密码是_______。(标准格式:123456)

仿真出来,发现有密码,随便输入密码发现有提示

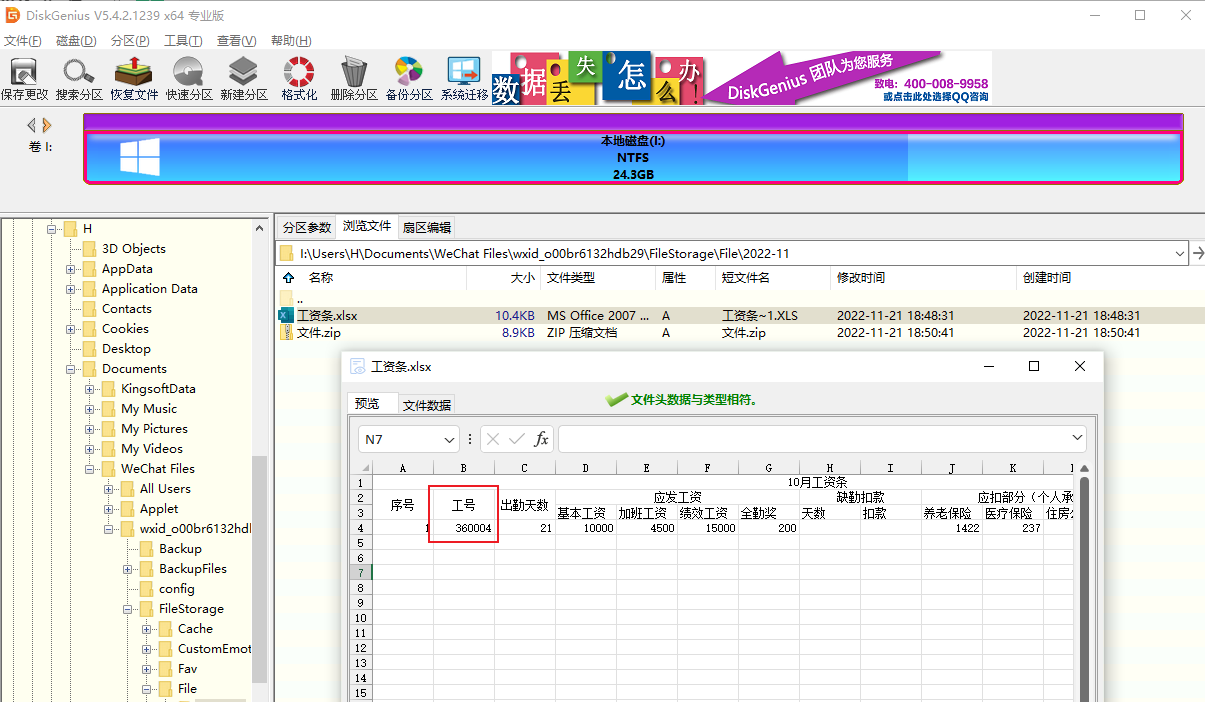

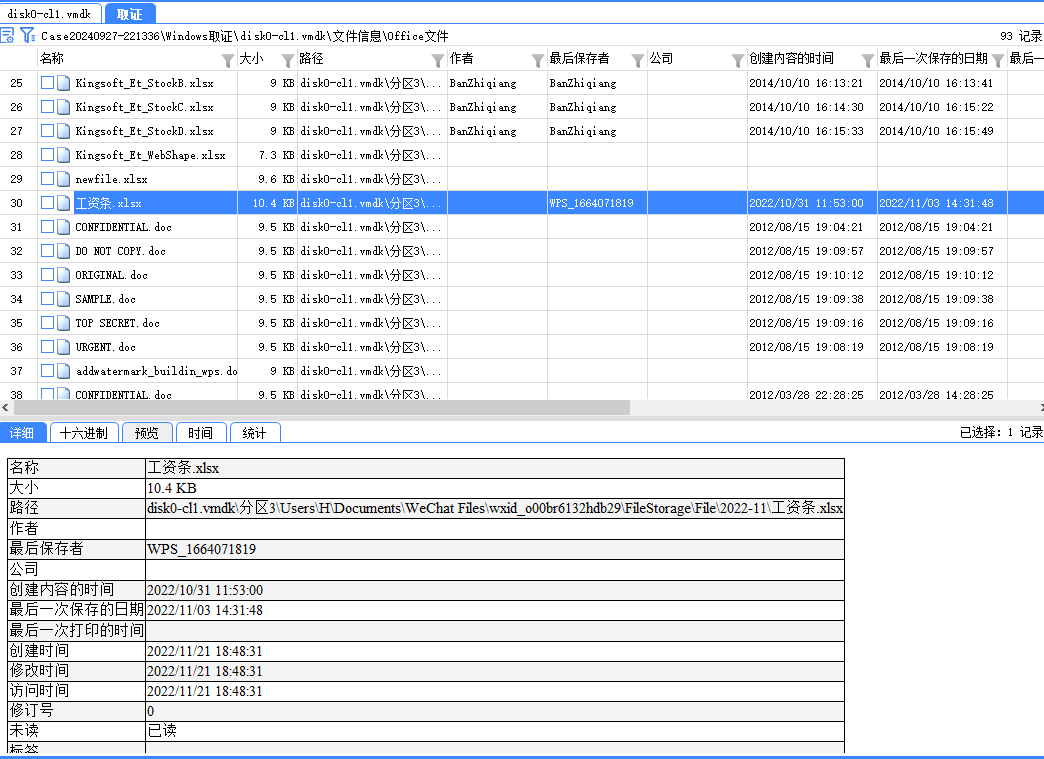

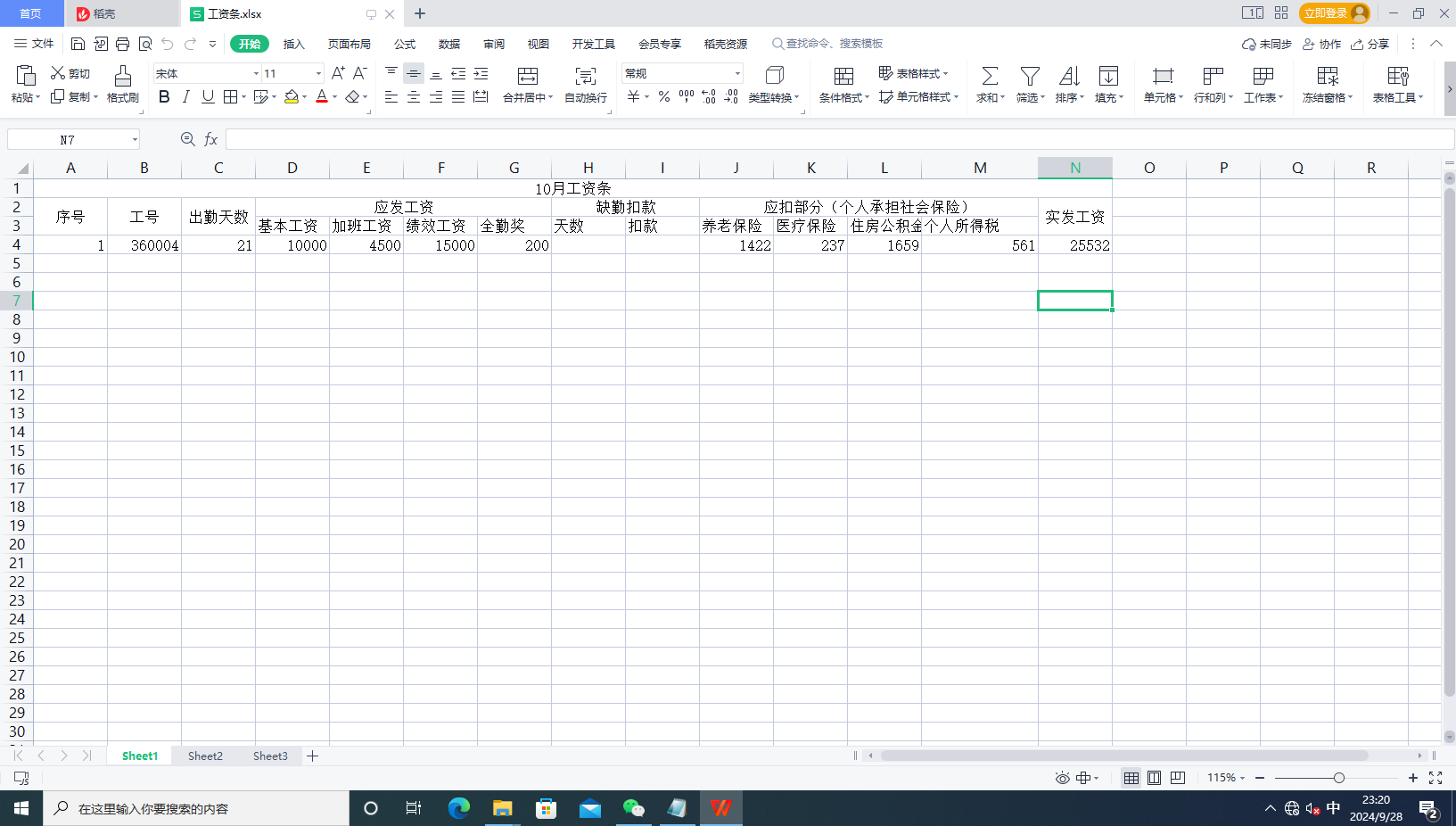

用FTK挂载镜像,发现微信的用户文件夹下有工资条,工资条内包含工号

成功登录

答案:Longxin360004

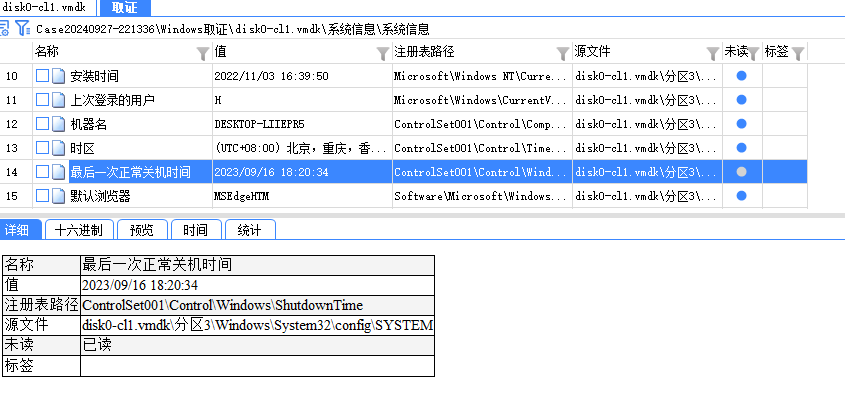

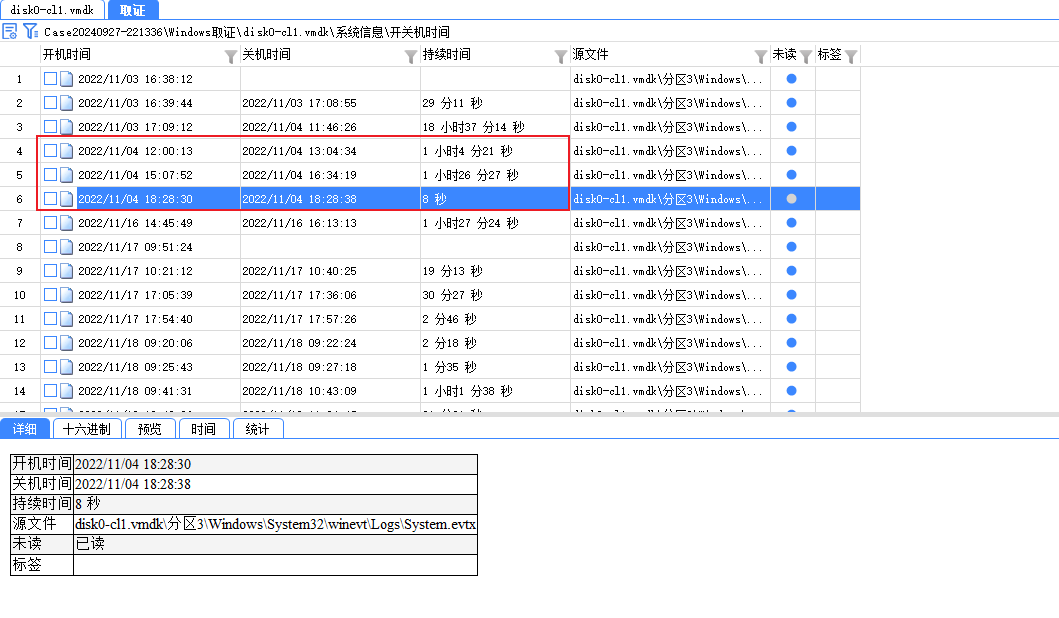

涉案计算机最后一次正常关机时间_______。(标准格式:2023-1-11.11:11:11)

梭哈

2023-09-16 18:20:34

分析涉案计算机,在2022年11月4日此电脑共开机时长为_______。(标准格式:1小时1分1秒)

梭哈

加起来就行

2小时30分56秒

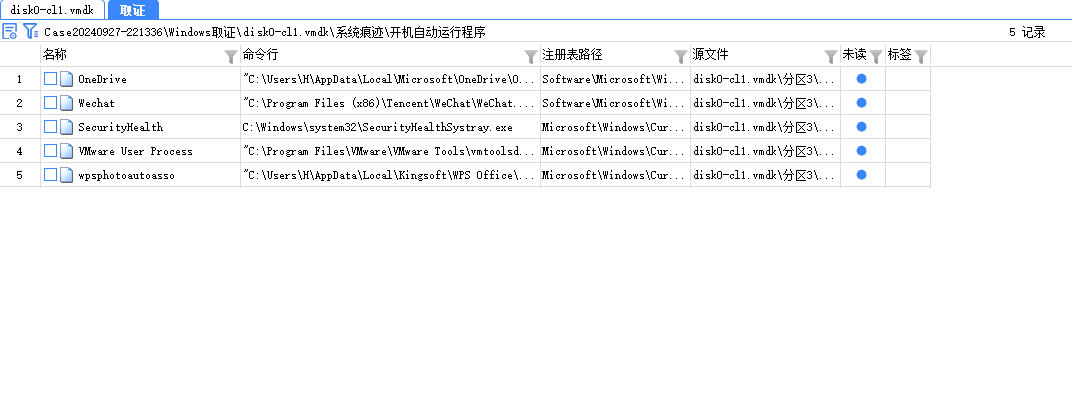

对PC镜像分析,请确认微信是否是开机自启动程序。(标准格式:是/否)

继续梭哈

是

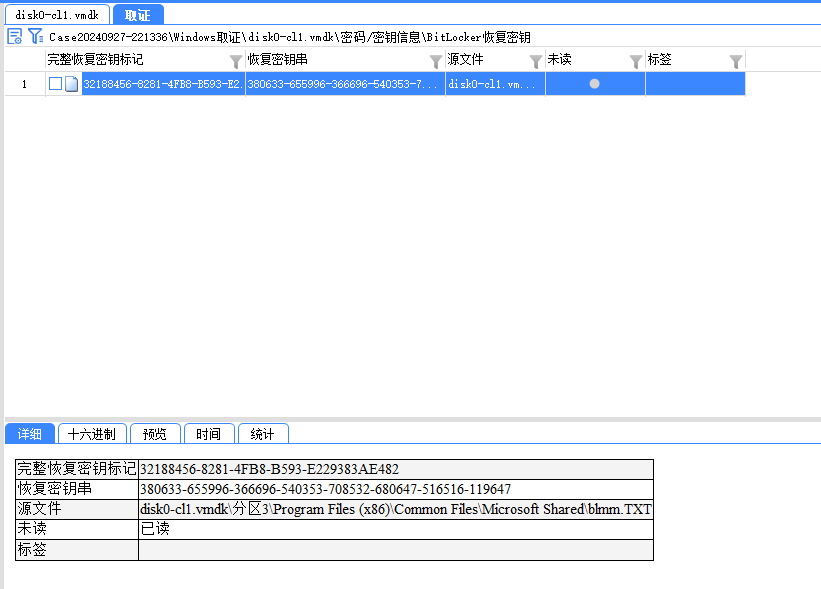

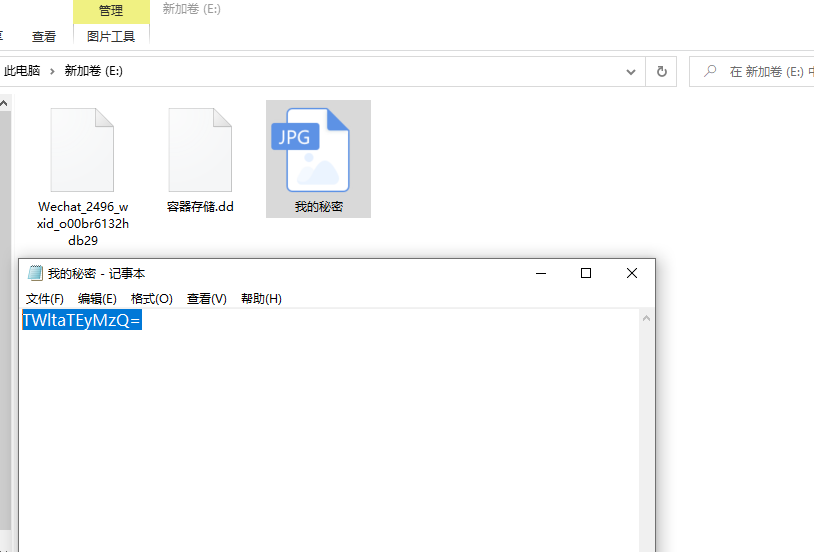

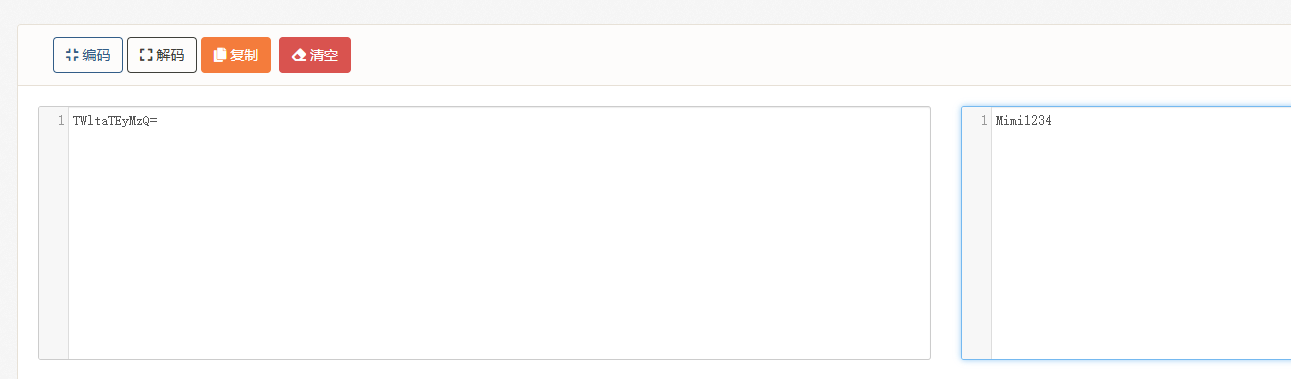

检材硬盘中有一个加密分区,给出其中“我的秘密.jpg”文档的解密内容。(标准格式:Longxin0924)

仿真起来看,因为有Bitlocker

我的秘密

Base64解码得出答案

Mimi1234

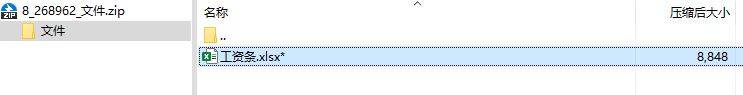

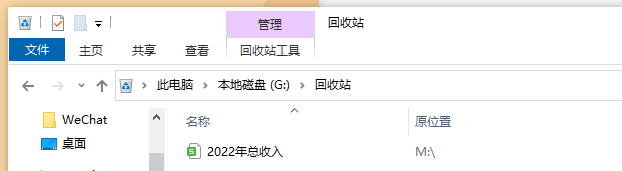

接上题,请问该嫌疑人10月份工资是_______元。(标准格式:123)

这里有个很迷惑性的东西,镜像里面直接给出了工资条

但是同时题目也说到了是接上题,所以应该是有密码的,而这个xls没密码

所以在微信里面还可以找到一个压缩包,需要密码的

这个才是真的

19821

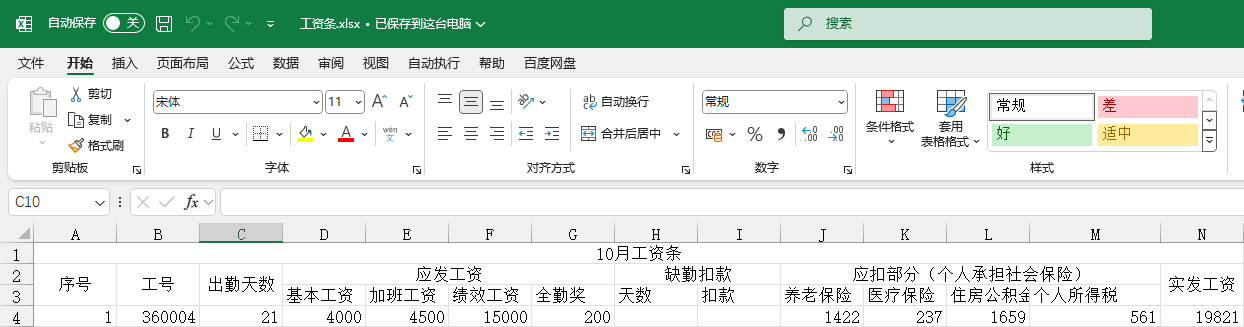

对PC镜像进行分析,浏览器中使用过QQ邮箱,请问该邮箱的密码是______。(标准格式:Longxin0924)

如果进行密码重置的话,密码都会没掉,所以一定要用第一题给的密码登到系统里面,然后上Edge看密码

Longxin@2023

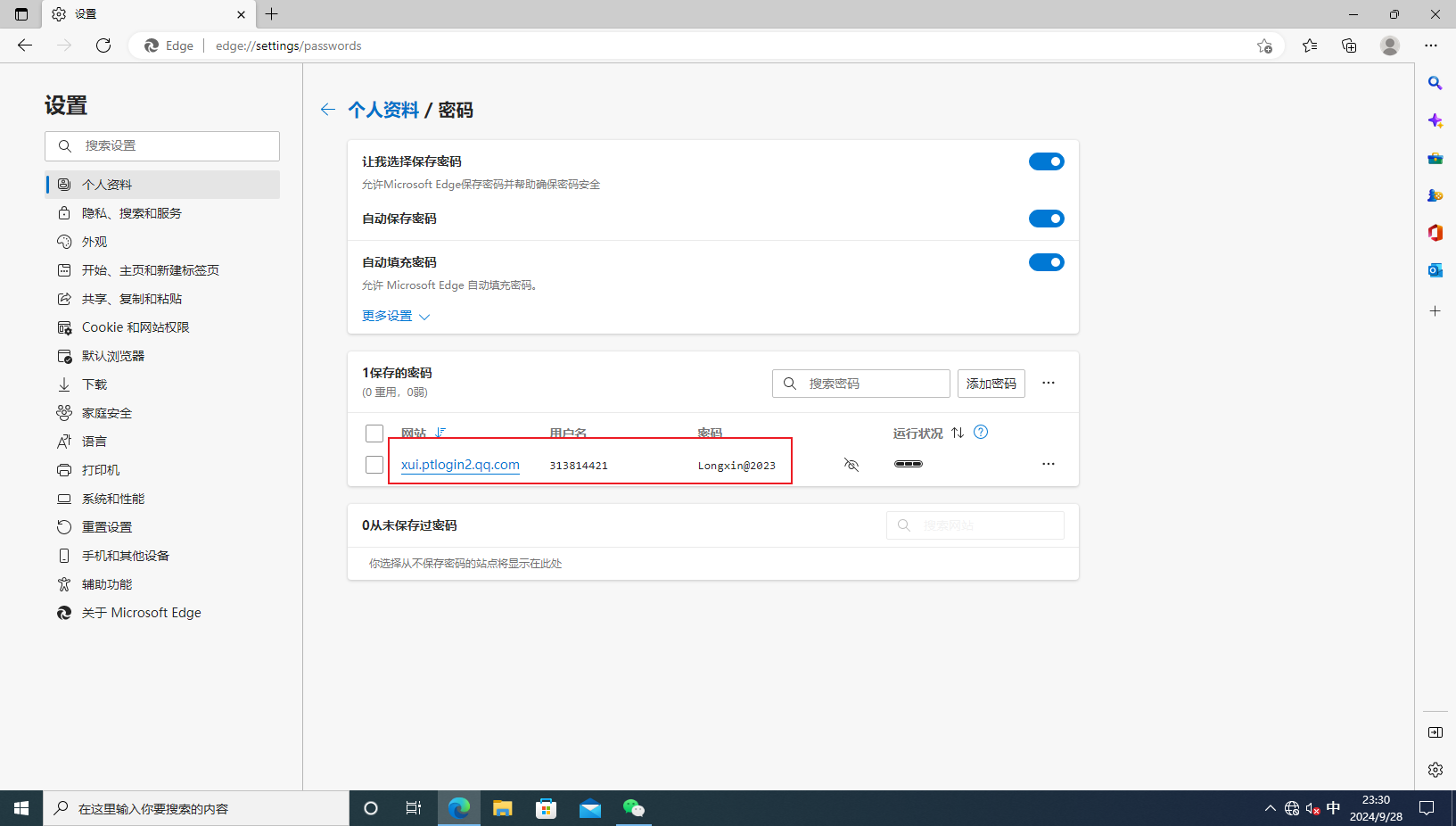

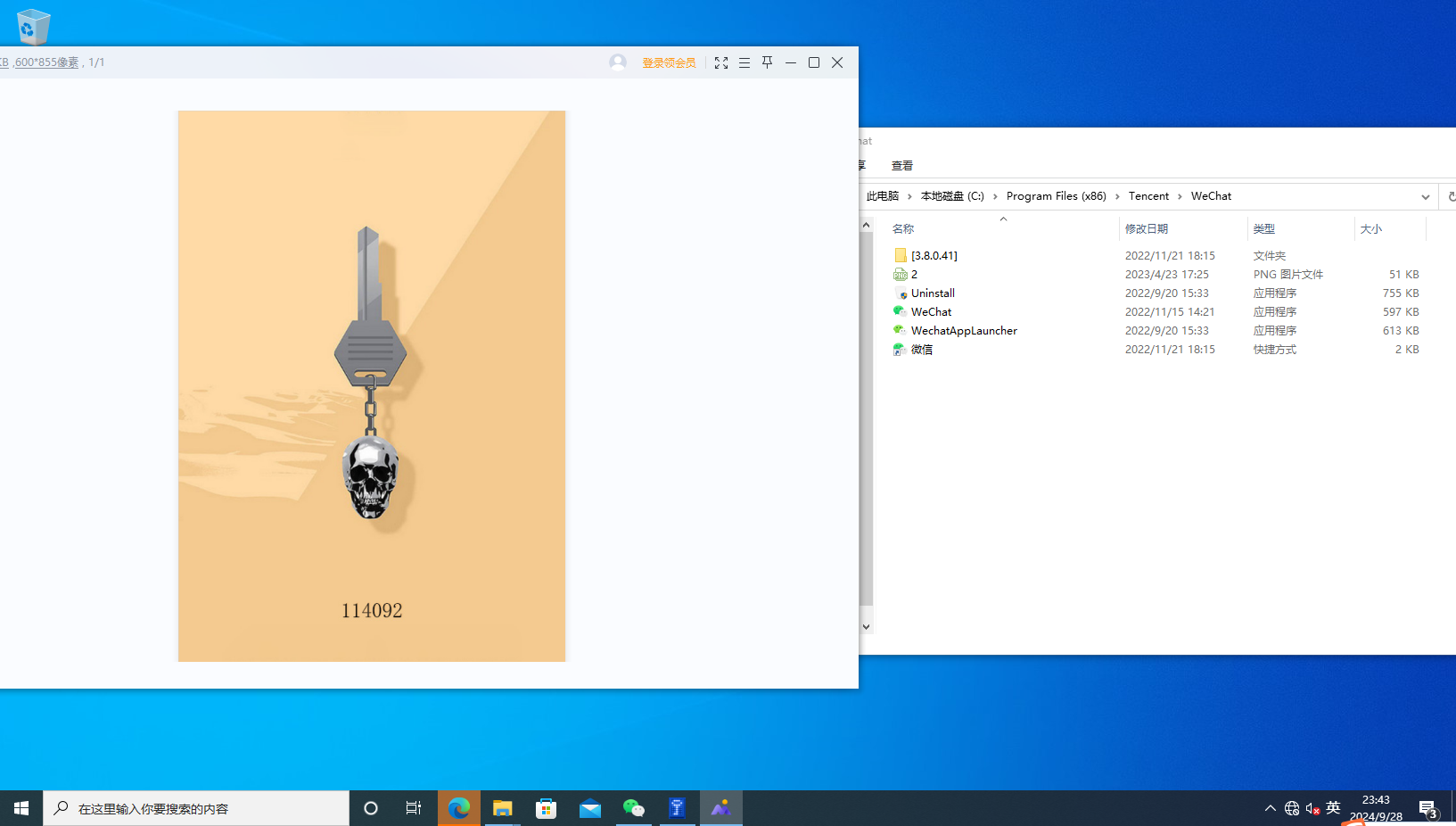

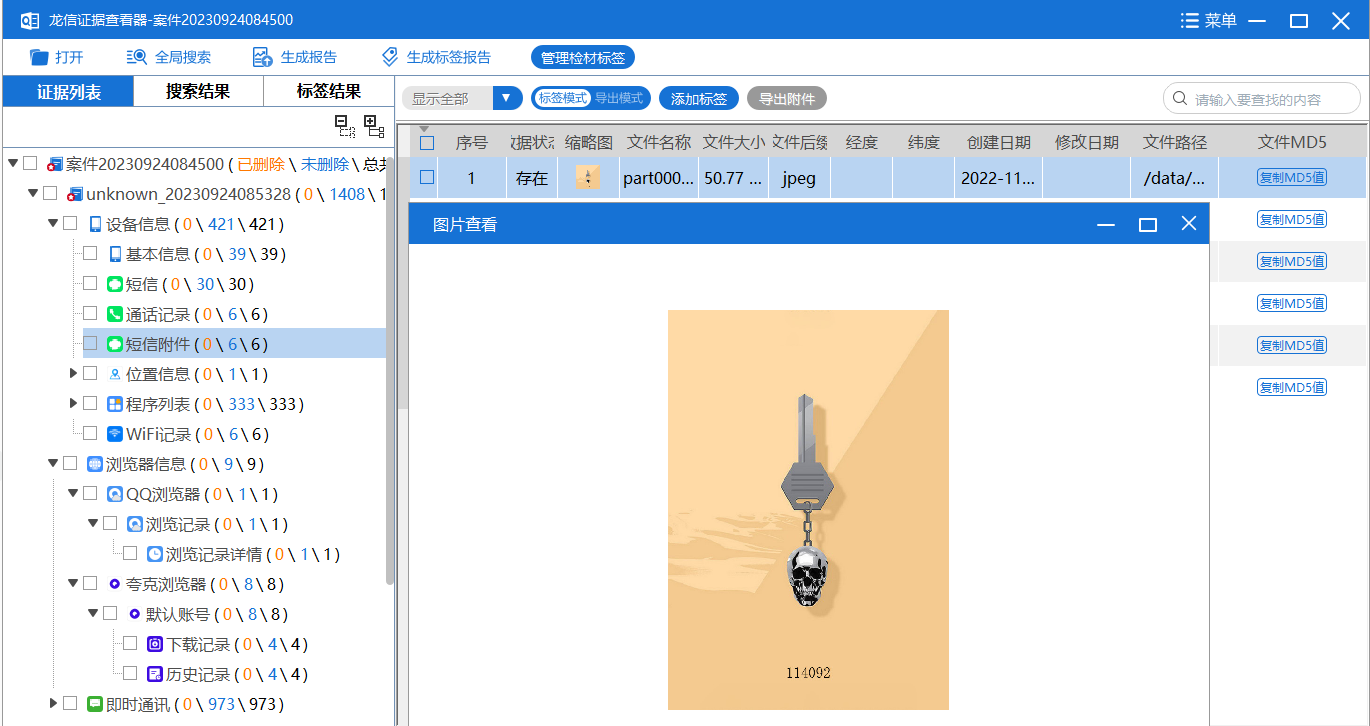

结合手机镜像分析,得出一个推广ID,请在此检材找到此海报,请写出路径。(标准格式:D:\X\X\1.txt)

推广ID是114092,在最近记录里面找到mmm.txt,里面有两个路径

翻两个路径,可以发现Wechat里面有我们要的图片

和推广ID一致

C:\Program Files (x86)\Tencent\WeChat\2.png

请找出嫌疑人的2022年收入共_______。(标准格式:123)

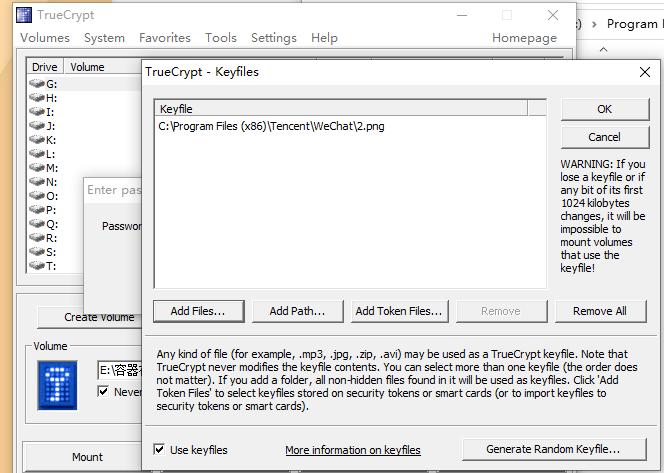

这里需要解密Bitlocker分区里面的容器,使用上面的图片进行解密(因为有个钥匙说不定就是密钥文件),Keyfile选择上面的图片

找到这个容器里面的回收站,可以发现有个总收入文件

sum一下就行

205673

分析此海报,请找到嫌疑人的银行卡号。(标准格式:62225123456321654)

把图片提取出来或者用记事本打开,就能看到了

6320005020052013476

流量分析

分析“数据包1.cap”,请问客户端为什么访问不了服务器。()

A.DDoS攻击

B.DoS攻击

C.SQL注入

D.文档攻击

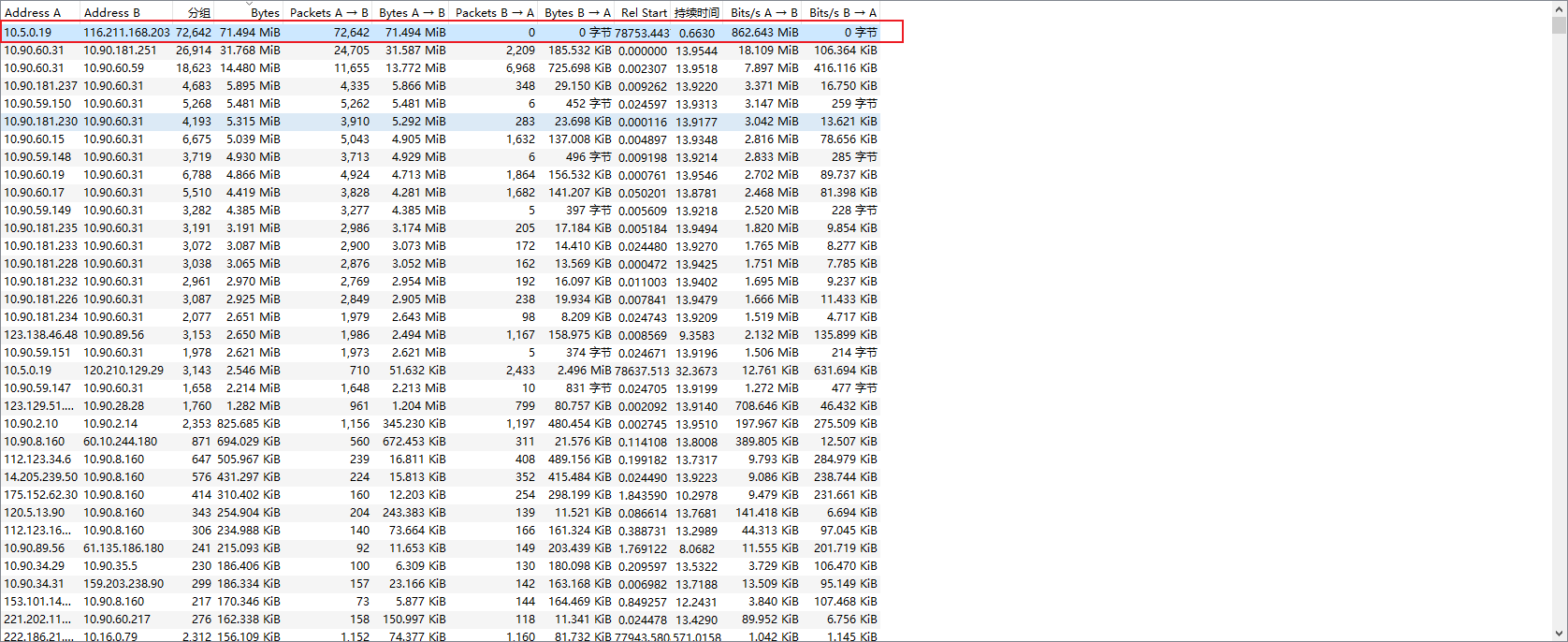

解析:DDoS攻击是分布式拒绝服务,DoS是拒绝服务,区别在于分布式,分析数据包1中的流量,发现流量最大的一个连接是从10.5.0.19(A)到116.211.168.203(B),达到71MB,且从B端到A端没有流量,判断为DoS攻击

答案:B

分析“数据包1.cap”,出问题的服务器IP地址是_______。(格式:127.0.0.1)

由上题可知,出问题的IP地址是116.211.168.203

答案:116.211.168.203

分析“数据包1.cap”,文件下发服务器的IP地址是_______。(标准格式:127.0.0.1)

分析“数据包1.cap”,攻击者利用_______漏洞进行远程代码执行。(标准格式:XXX)

分析“数据包1.cap”,请提取恶意文件,并校验该文件的MD5值为_______。(标准格式:abcd)

分析“数据包2.cap”,其获取文件的路径是________。(标准格式:D:/X/X/1.txt)

分析“数据包2.cap”,文件下载服务器的认证账号密码是_______。(标准格式:123)

分析“数据包2.cap”,其下载的文件名大小有________字节。(标准格式:123)

虚拟币分析

分析涉案计算机,正确填写中转地址当前的代币种类______。(标准格式:BNB)

上面解密了个容器,里面有夜神的npbk文件,提取到本机

分析涉案计算机,正确填写中转地址当前的代币余额数量_______。(标准格式:1.23)

根据中转地址转账记录找出买币方地址。买币方地址:_____(标准格式:0x123ABC)

根据中转地址转账记录统计买方地址转账金额。转账金额:____ ETH.(标准格式:12.3)

在创建钱包时,应用APP都会建议我们进行助记词备份,方便以后忘记密码后找回钱包,在办案过程中时常会拿到犯罪嫌疑人备份的助记词的情况。请从以下三组助记词中判断出格式正确的一组( )

A.raw sausage art hub inspire dizzy funny exile local middle shed primary

B.raw sausage art hub inspire dizzy funny middle shed primary

C.raw sausage art funny exile local middle shed primary

假设上题中正确的助记词为通过侦察找到的嫌疑人钱包助记词备份(已知地址属于以太坊链),请在模拟器中通过imToken APP恢复嫌疑人钱包,并选出正确钱包地址( )

A.0xf0fF021880c4b1F79876E335c74d26DFa75DC9f9

B.0x63AA203086938f82380A6A3521cCBf9c56d111eA

C.0x0fd5F09C6Ba5Fd0aE6EbAFAF034913ACF7a0373A

移动终端取证

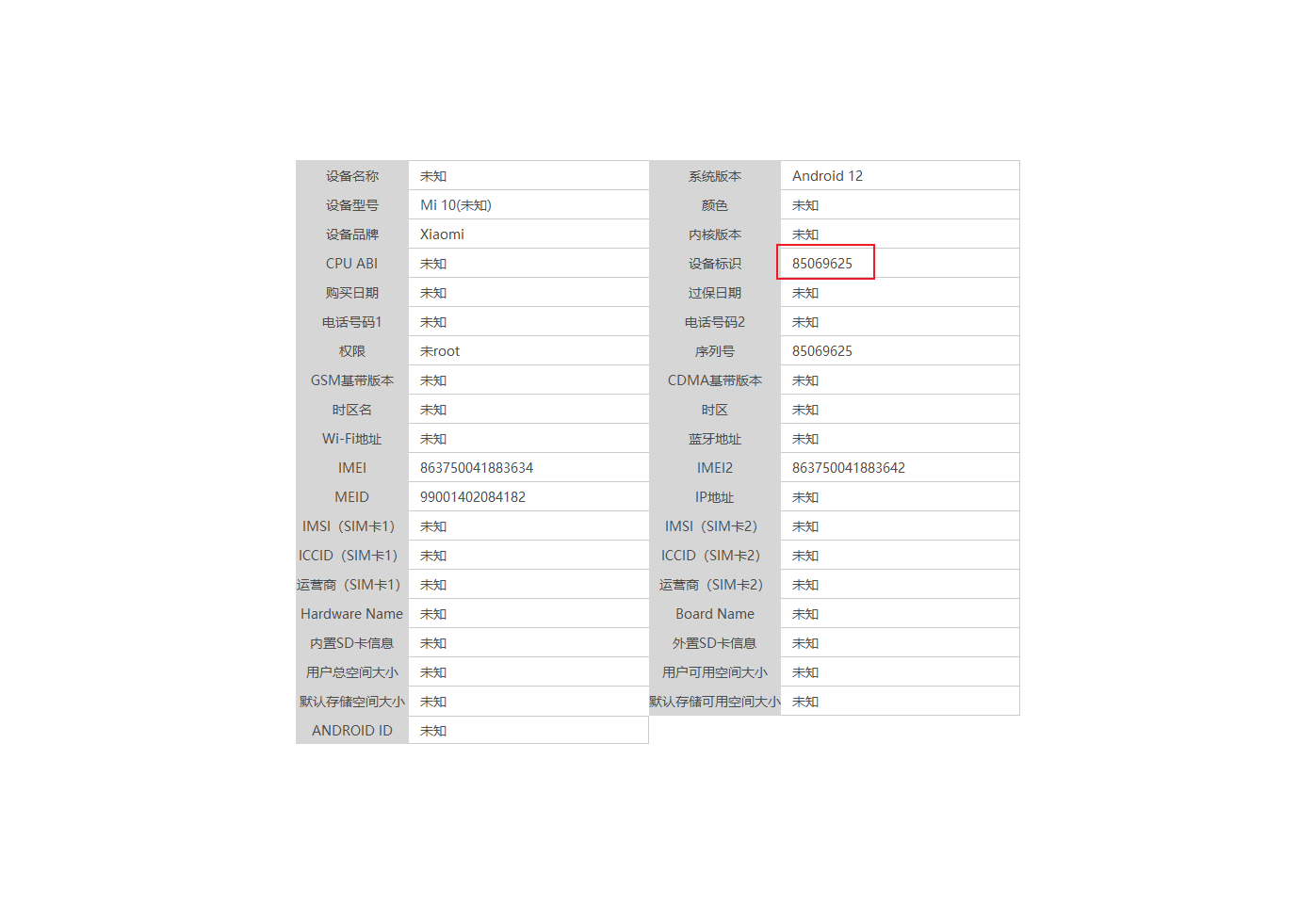

请分析涉案手机的设备标识是_______。(标准格式:12345678)

工具一把梭

85069625

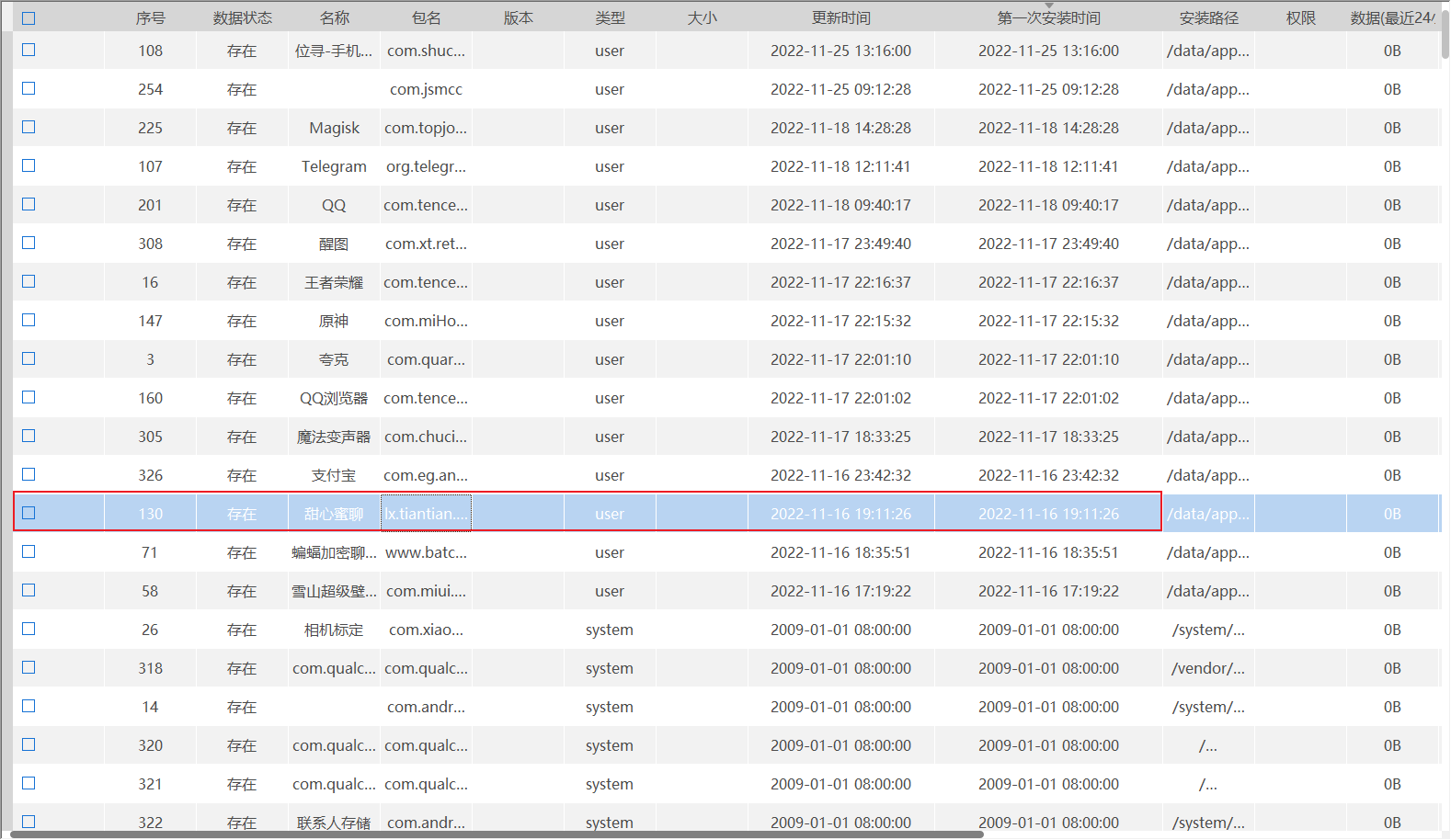

请确认嫌疑人首次安装目标APP的安装时间是______。(标准格式:2023-09-13.11:32:23)

由案情分析可知,目标app名称为甜心蜜聊,同样使用工具一把梭

答案:2022-11-16.19:11:26

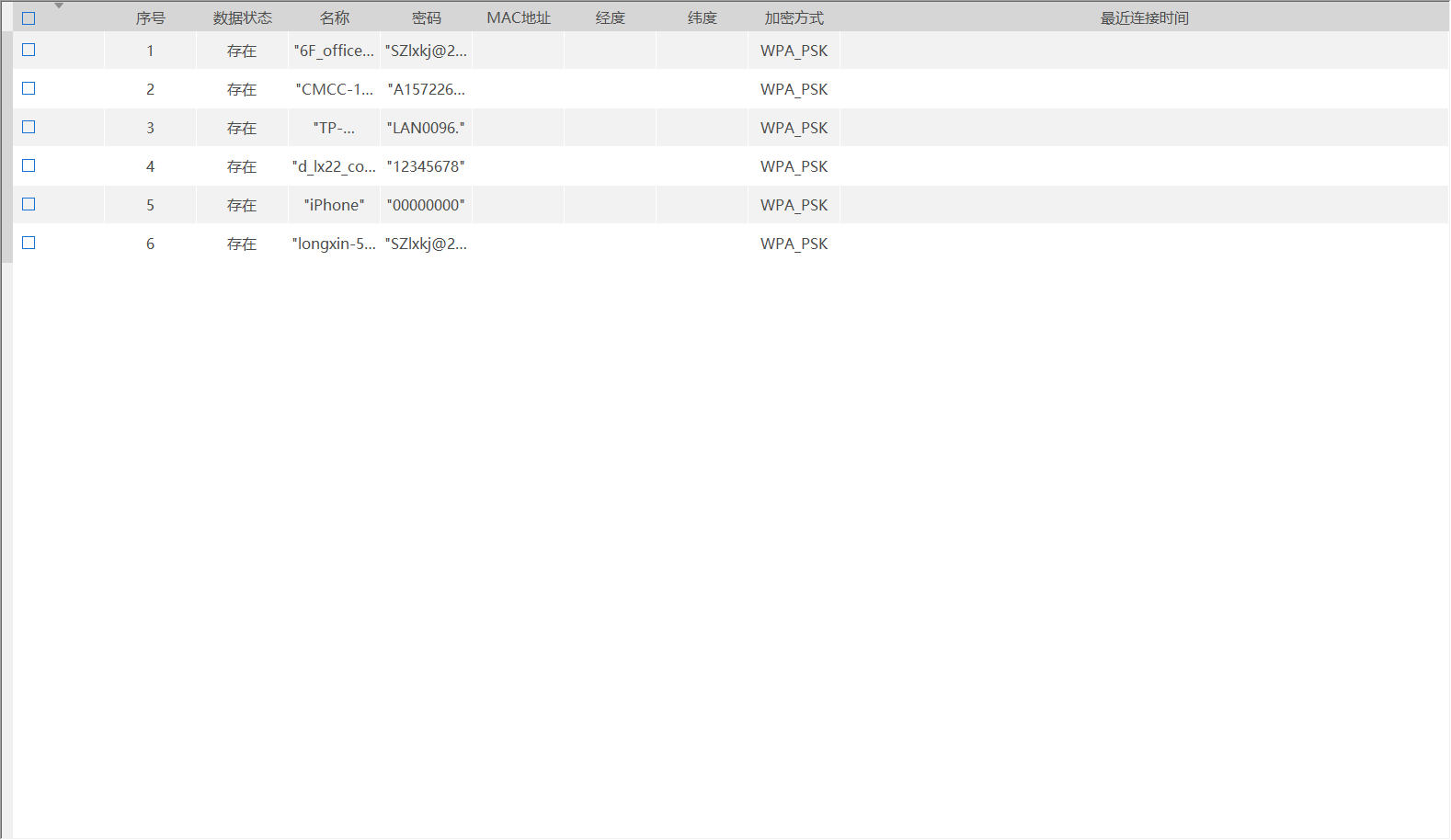

此检材共连接过______个WiFi。(标准格式:1)

一把梭

答案:6

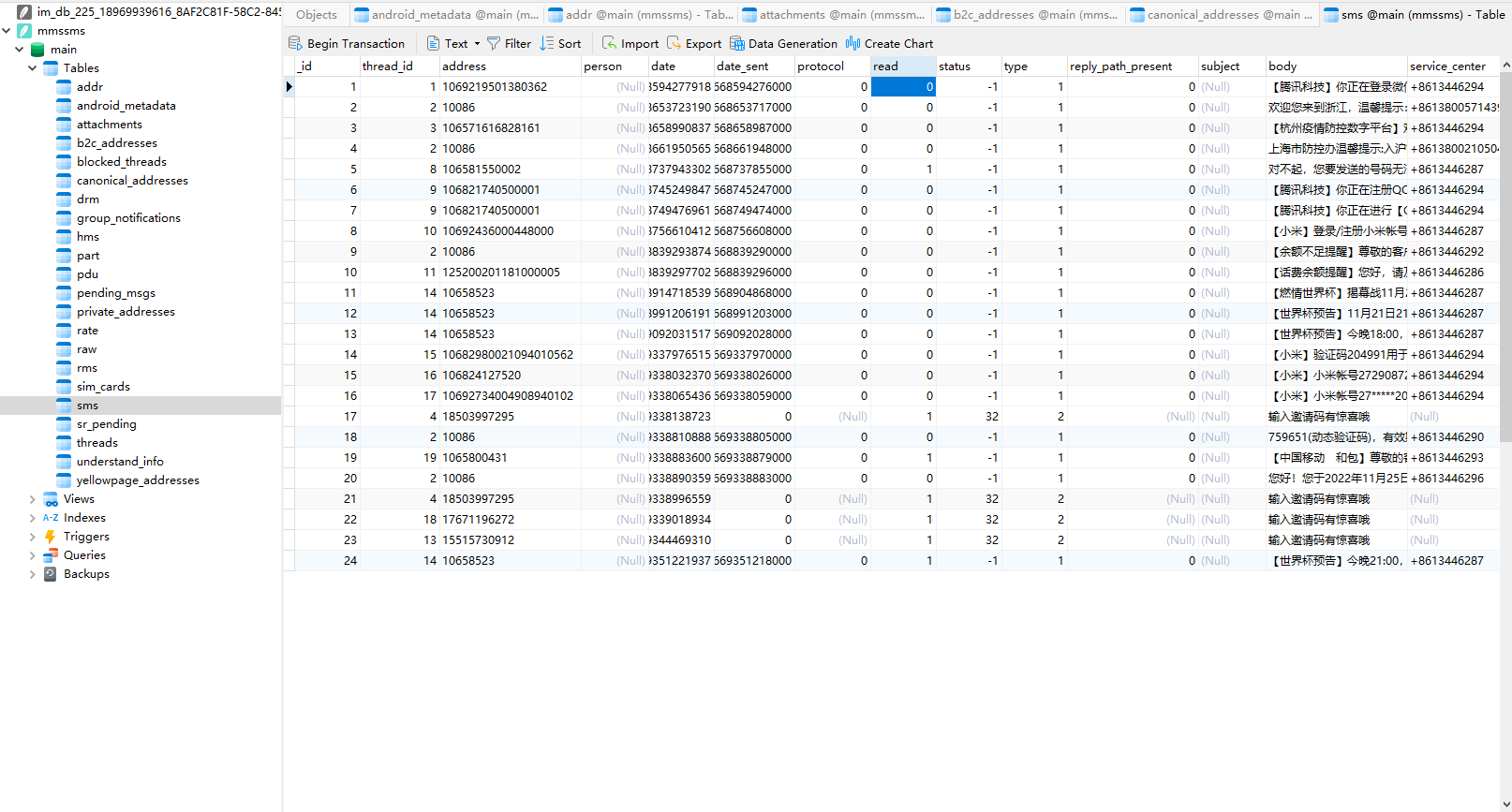

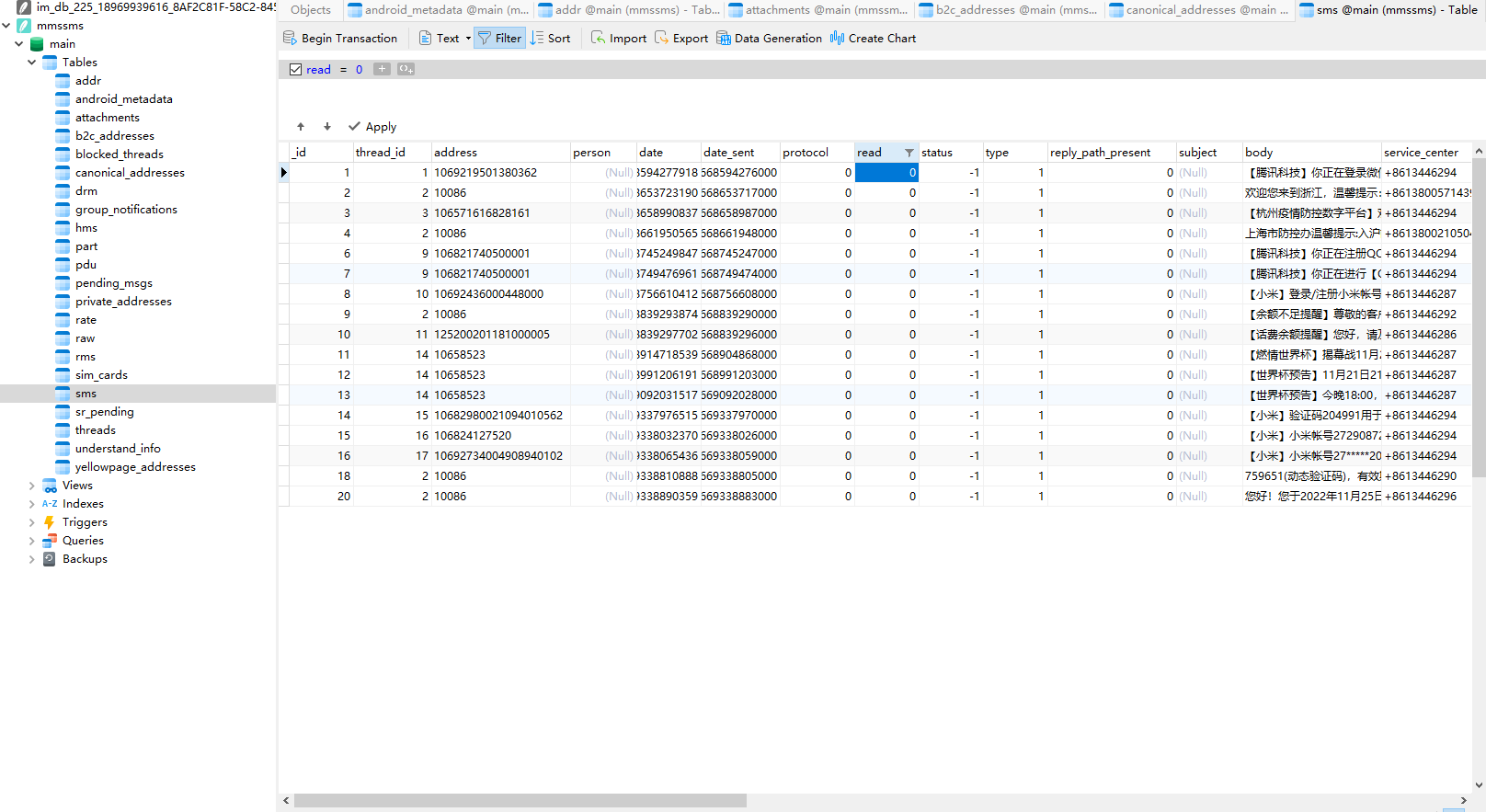

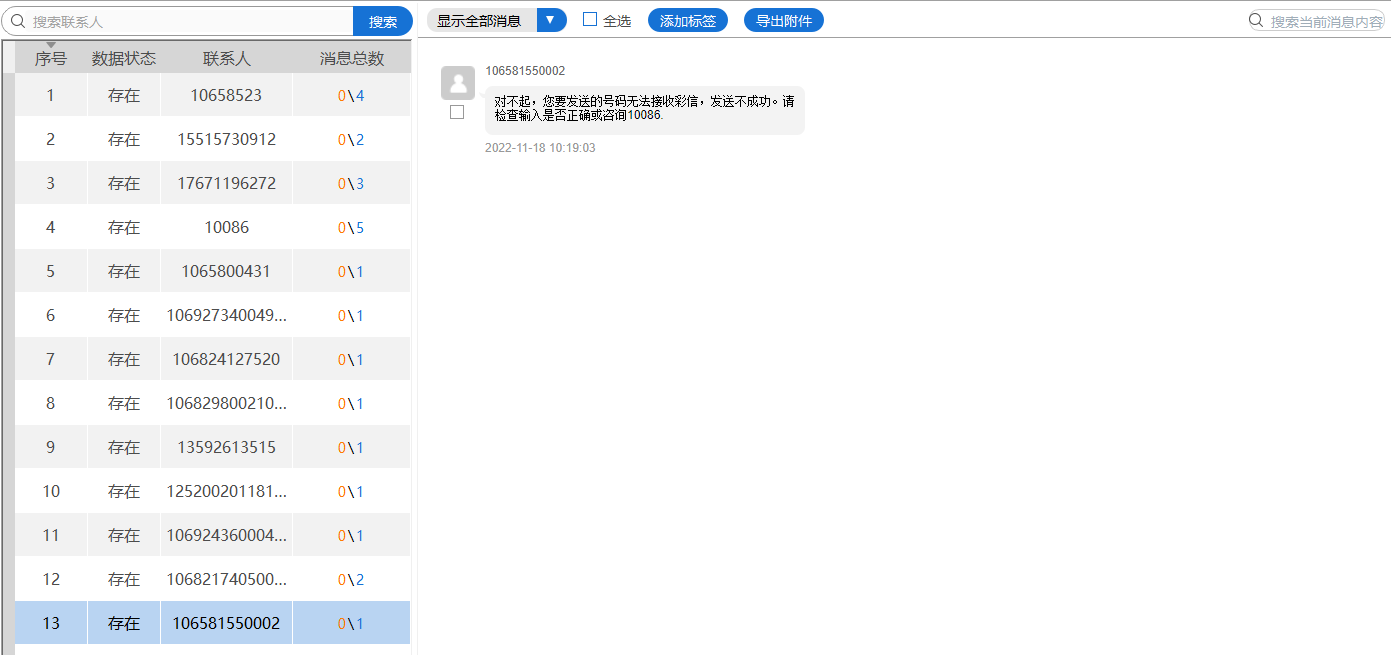

嫌疑人手机短信记录中未读的短信共有______条。(标准格式:12)

前往userdata.img中的/data/com.android.providers.telephony/database/mmsms.db,读取该数据库中的sms表,可以看见该手机的所有短信

我们筛选出read=0的数值,可以发现一共筛选出17条

答案:17

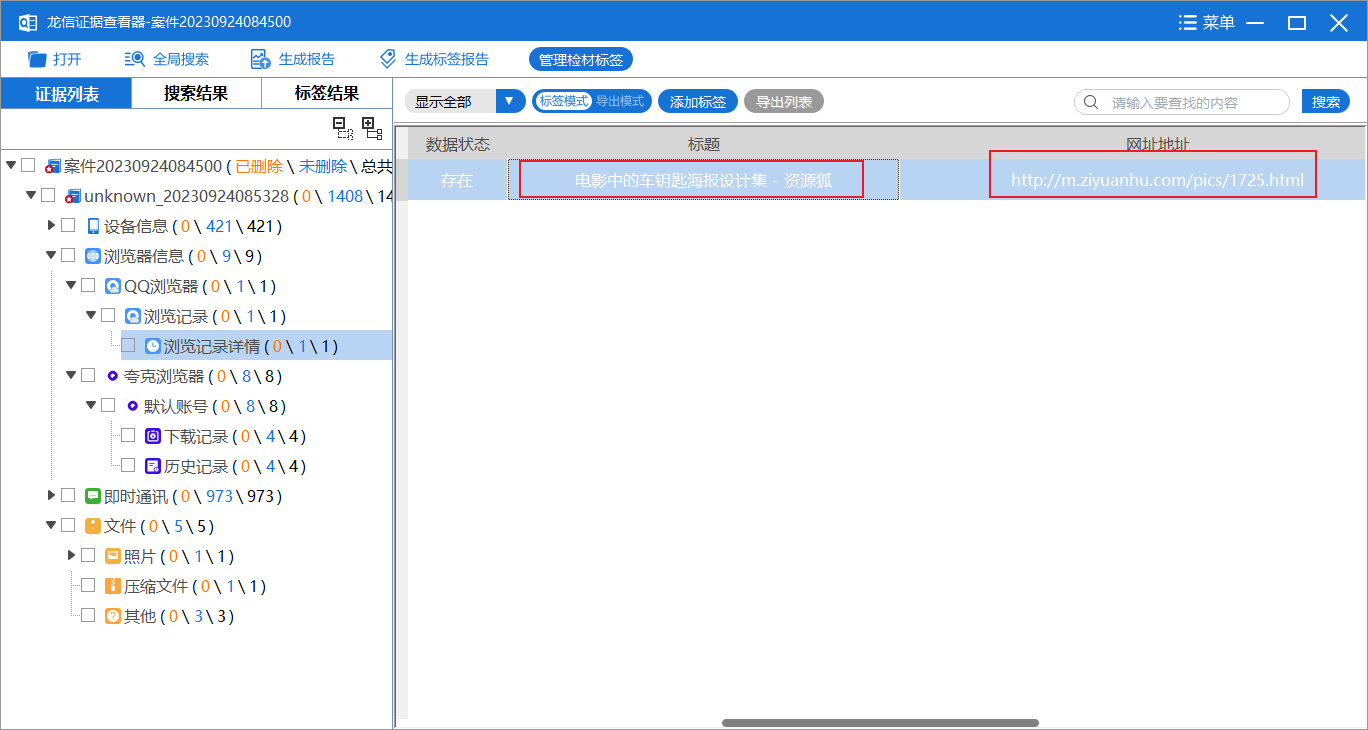

嫌疑人检材手机在浏览器中下载海报背景图的网址是_______。(标准格式:http://www.baidu.com/admin/index.html)

工具一把梭

答案:http://m.ziyuanhu.com/pics/1725.html

请分析涉案海报的推广ID是________。(标准格式:123456)

在设备信息里面的短信附件可以看到推广id

答案:114092

嫌疑人通过短信群发去推广APP,请问收件人中有__个号码是无效的。(标准格式:12)

查看短信,发现10086中返回的无效短信只有一条

答案:1

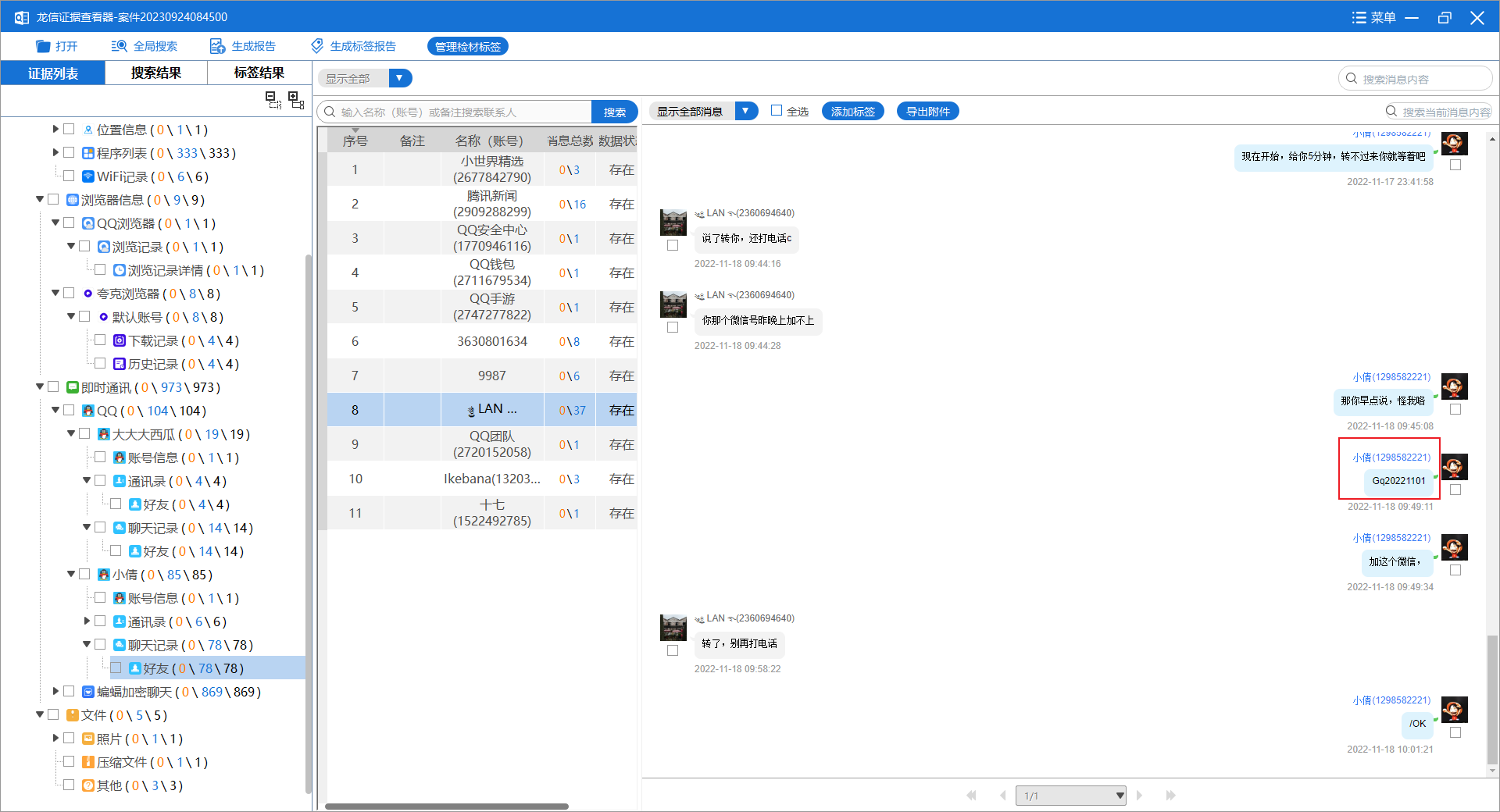

通过分析,嫌疑人推送的微信账号是______。(标准格式:Lx20230916)

在QQ聊天记录里面能够查得到推送的微信账号

答案:Gq20221101

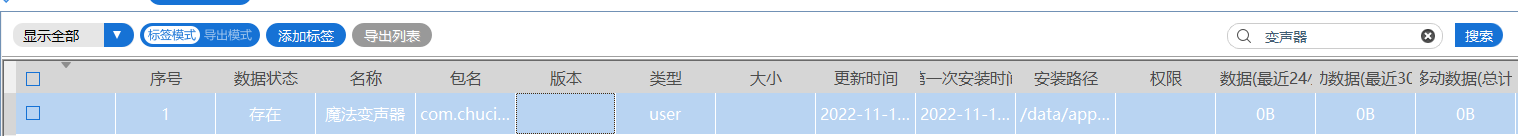

请校验嫌疑人使用的“变声器”APK的包名是________。(标准格式:com.baidu.com)

搜变声器即可

答案:com.chuci.voice

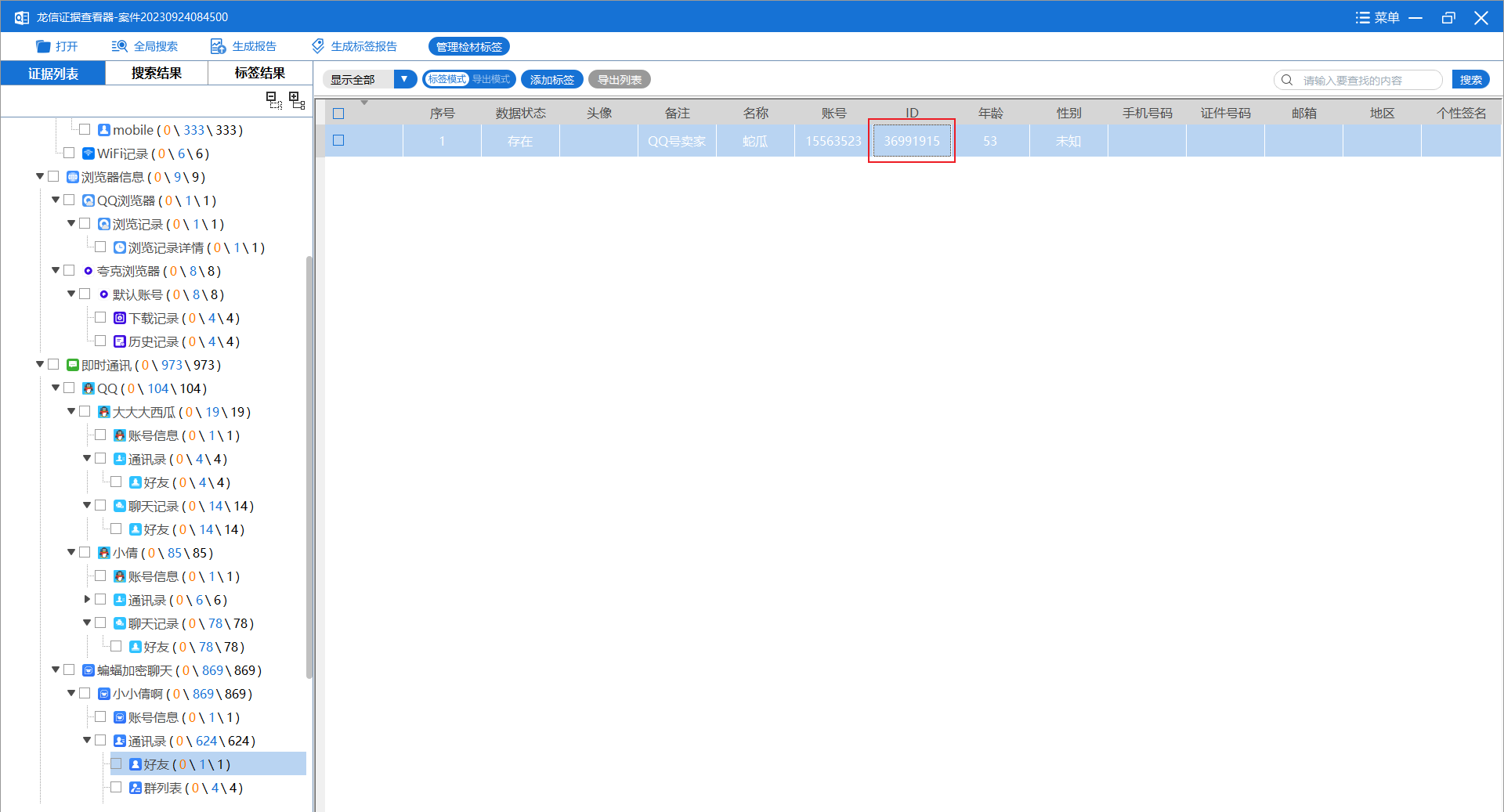

号商的联系人注册APP的ID是_________。(标准格式:12345678)

嫌疑人是小小倩,号商的联系人就是这个QQ号卖家

答案:36991915

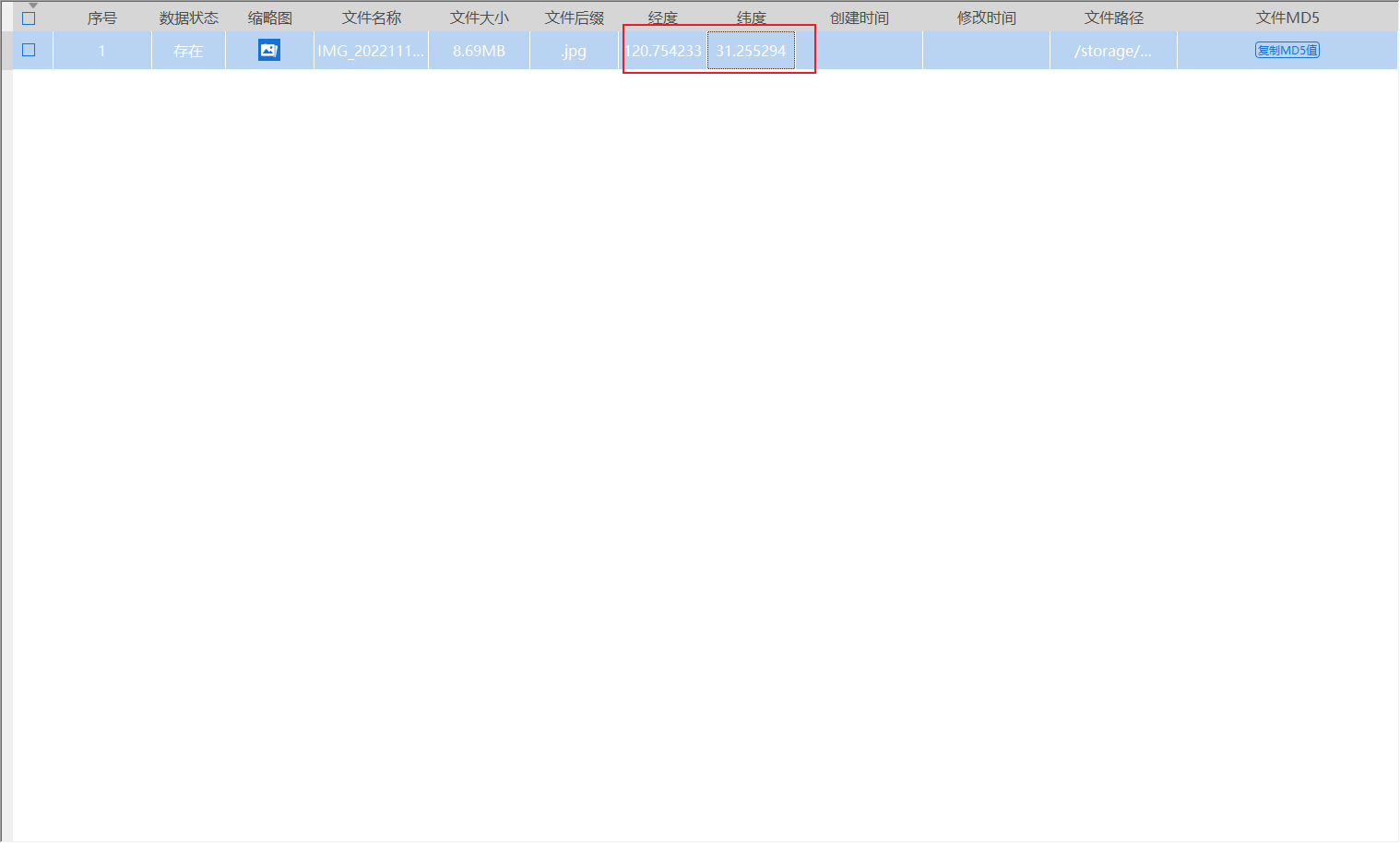

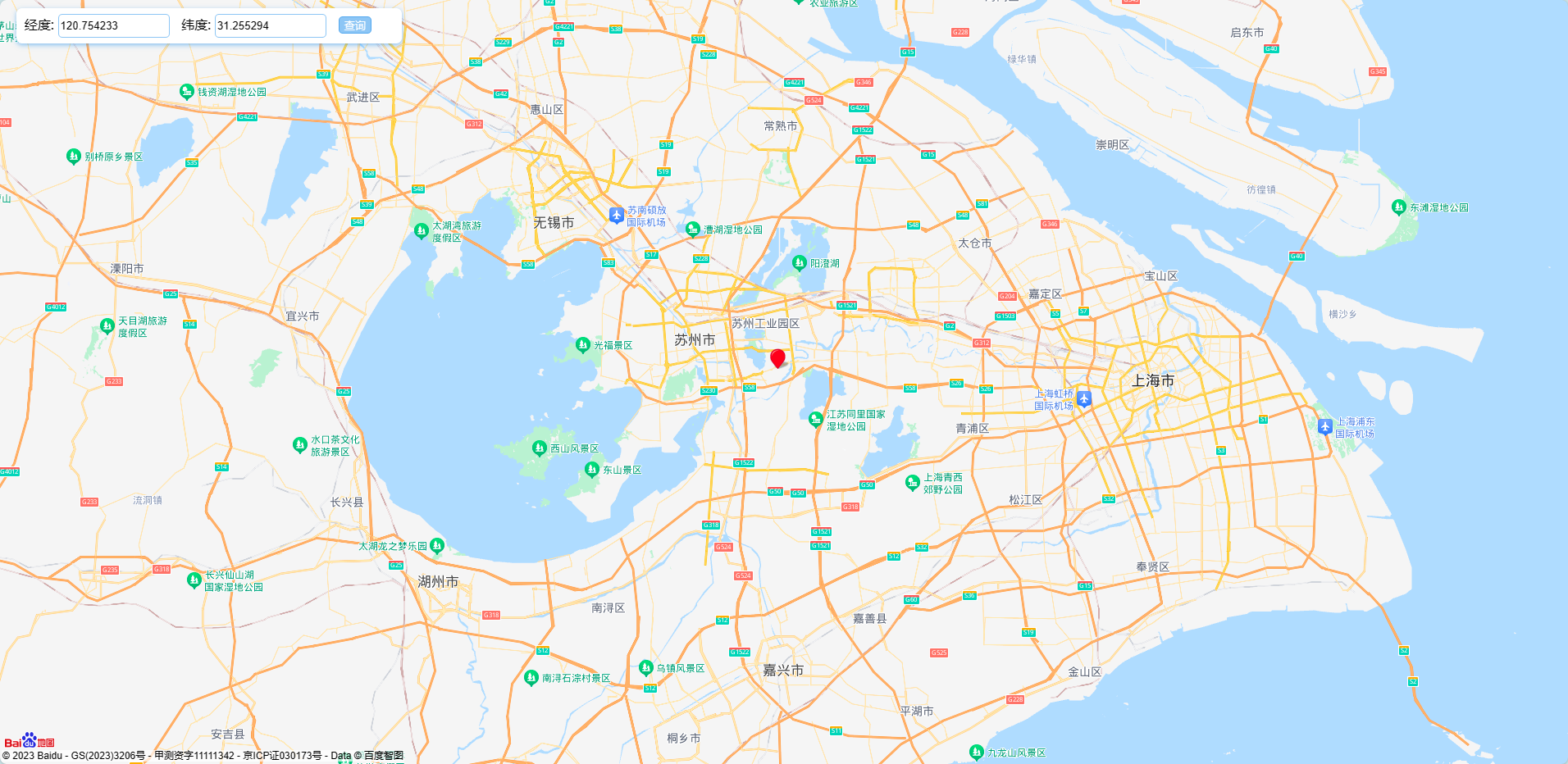

嫌疑人于2022年11月份在_______城市。(标准格式:成都)

在设备信息-位置信息中发现图片,并且附带经纬度信息,可以根据经纬度定位

根据经纬度定位

查询到是在苏州

答案:苏州

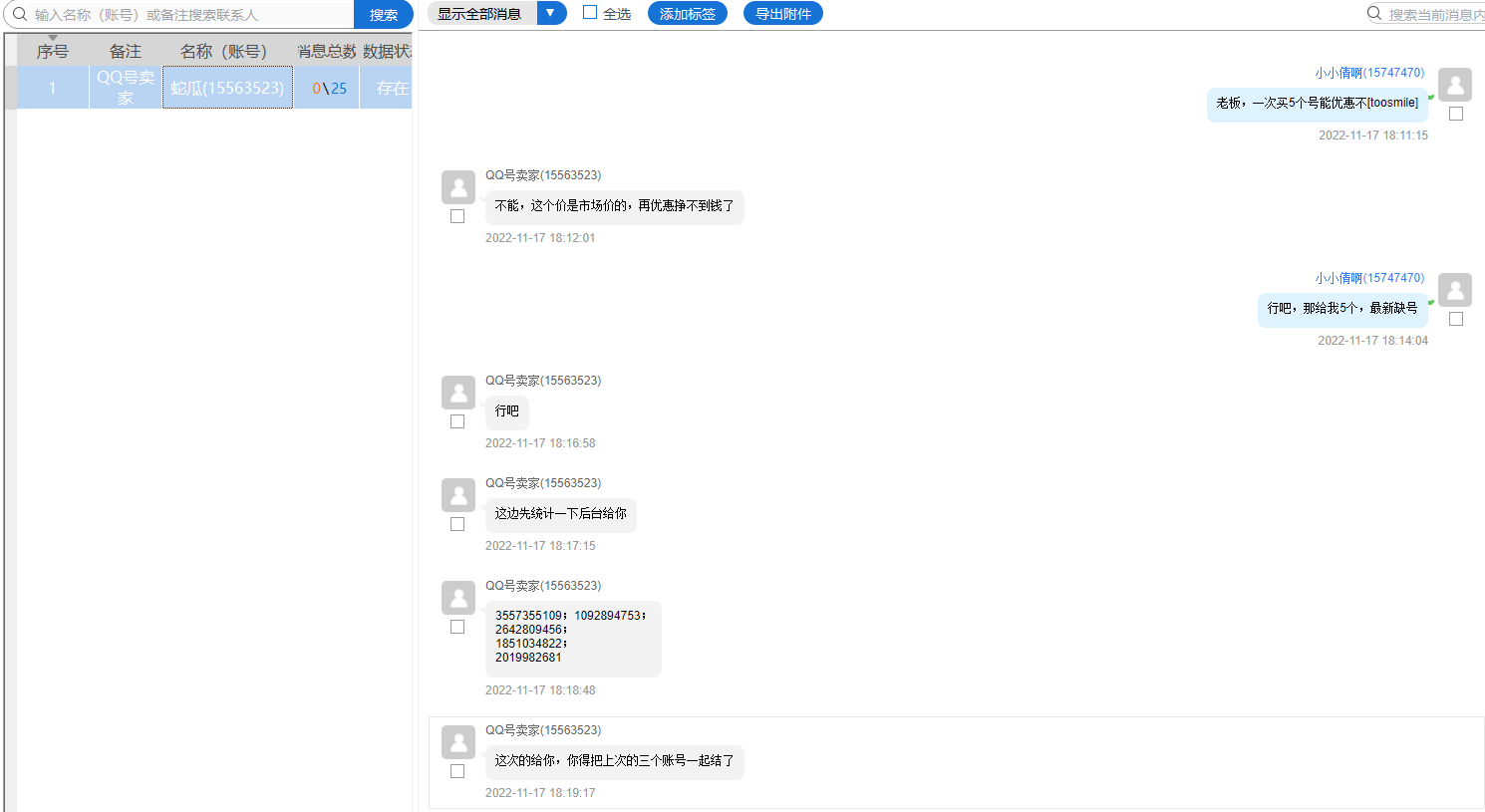

嫌疑人共购买_______个QQ号。(标准格式:1)

看卖号的跟嫌疑人的聊天记录,可以发现嫌疑人购买了五个qq号

前面又买了三个号,所以是八个号

答案:8

APK取证

分析手机镜像,导出涉案apk,此apk的md5值是________。(标准格式:abc123)

由移动终端可知,涉案apk名为甜心蜜聊

直接进行静态分析

https://www.virustotal.com

答案:d56e1574c1e48375256510c58c2e92e5

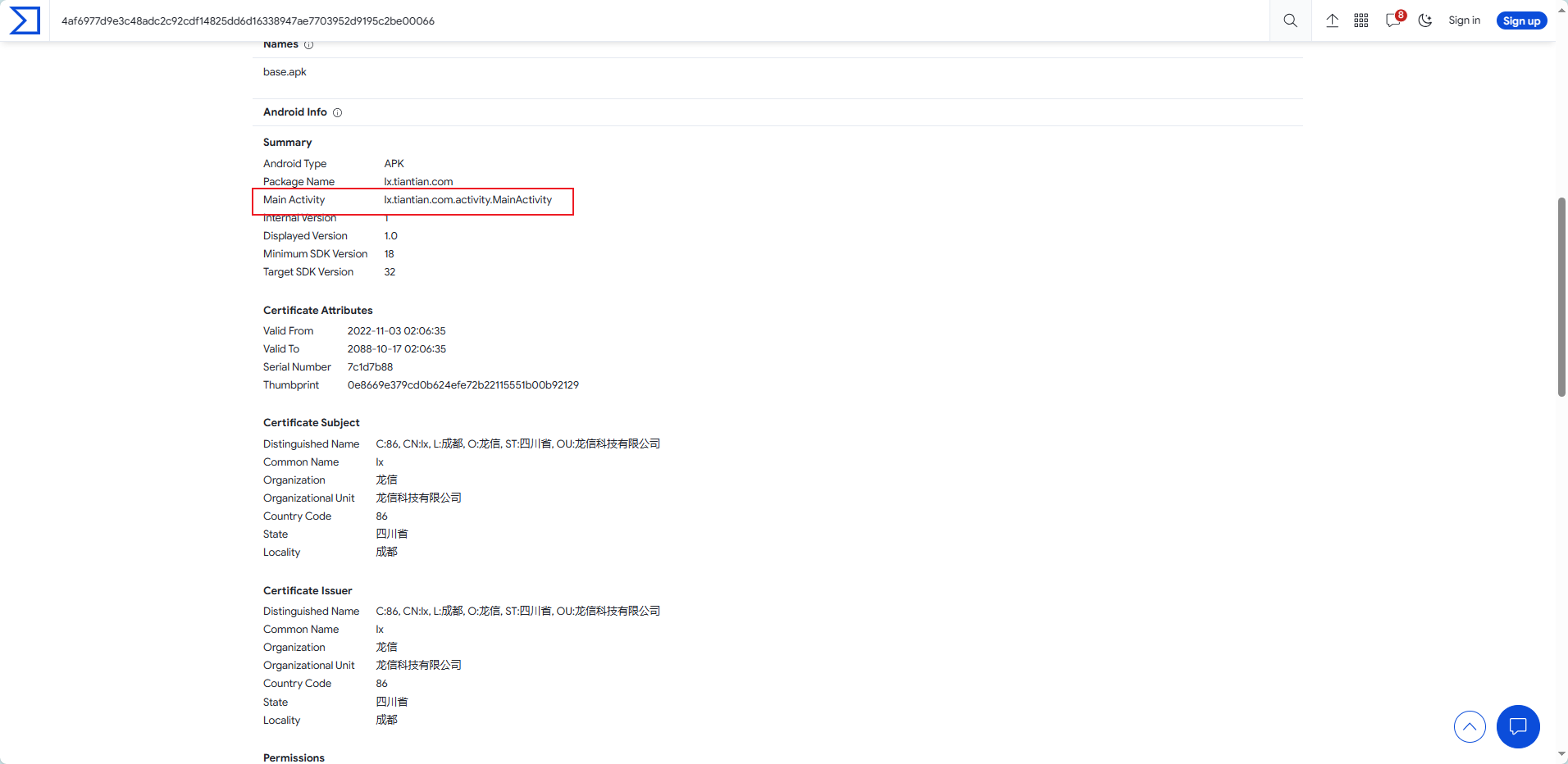

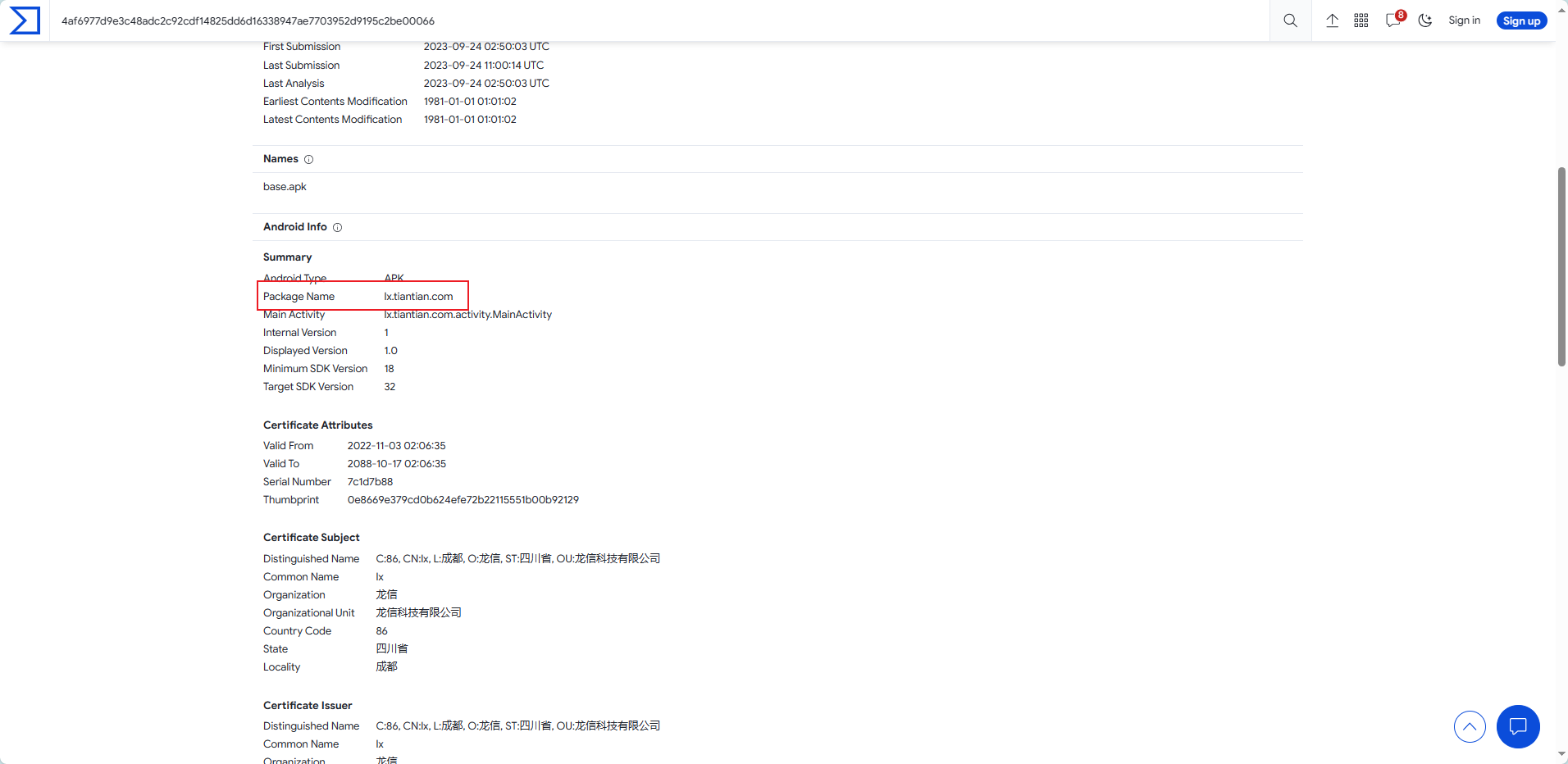

分析该apk,apk的包名是________。(标准格式:com.qqj.123)

同上

答案: lx.tiantian.com

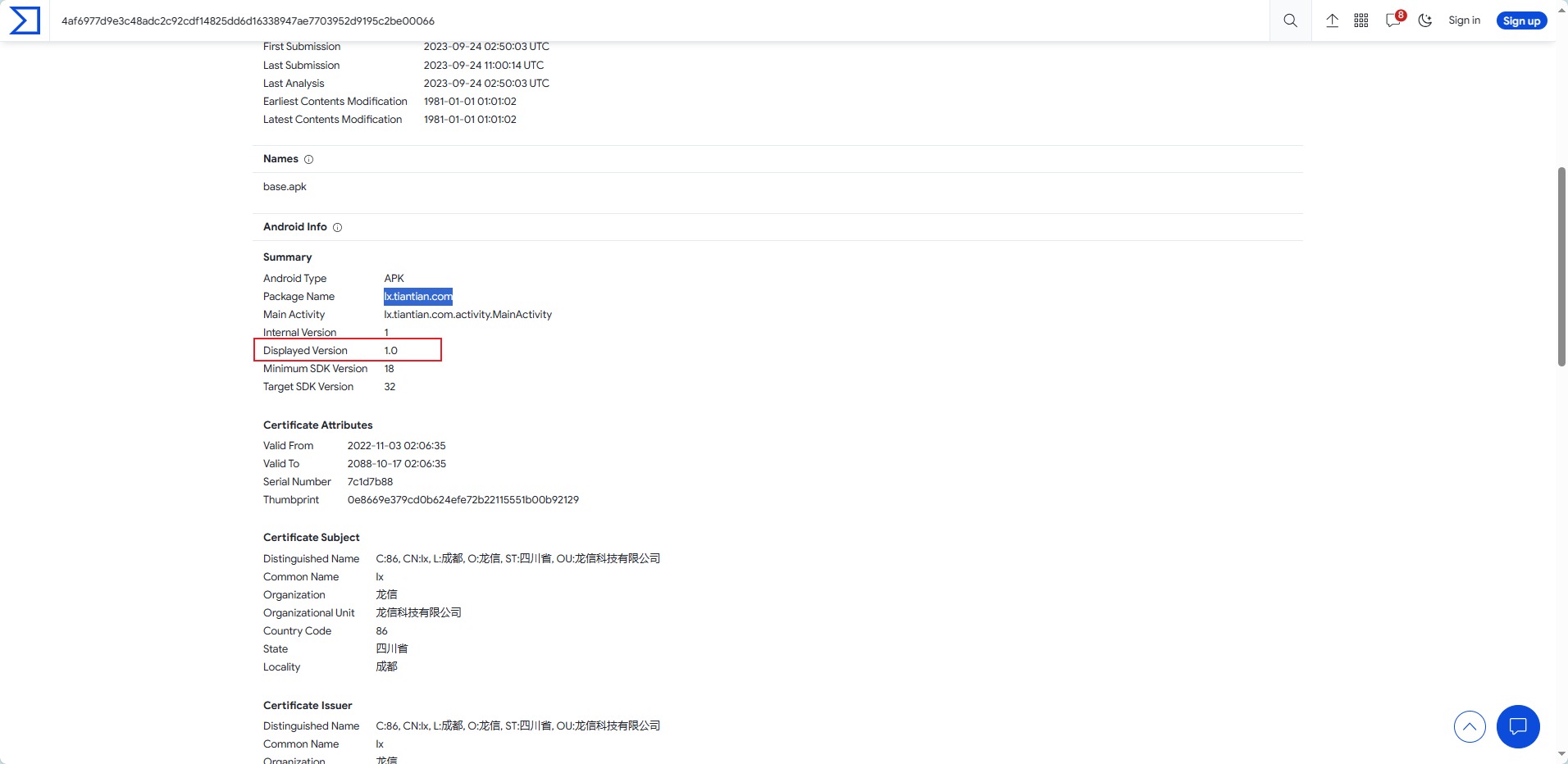

分析该apk,app的内部版本号是__________。(标准格式:1.1)

同上

答案:1.0

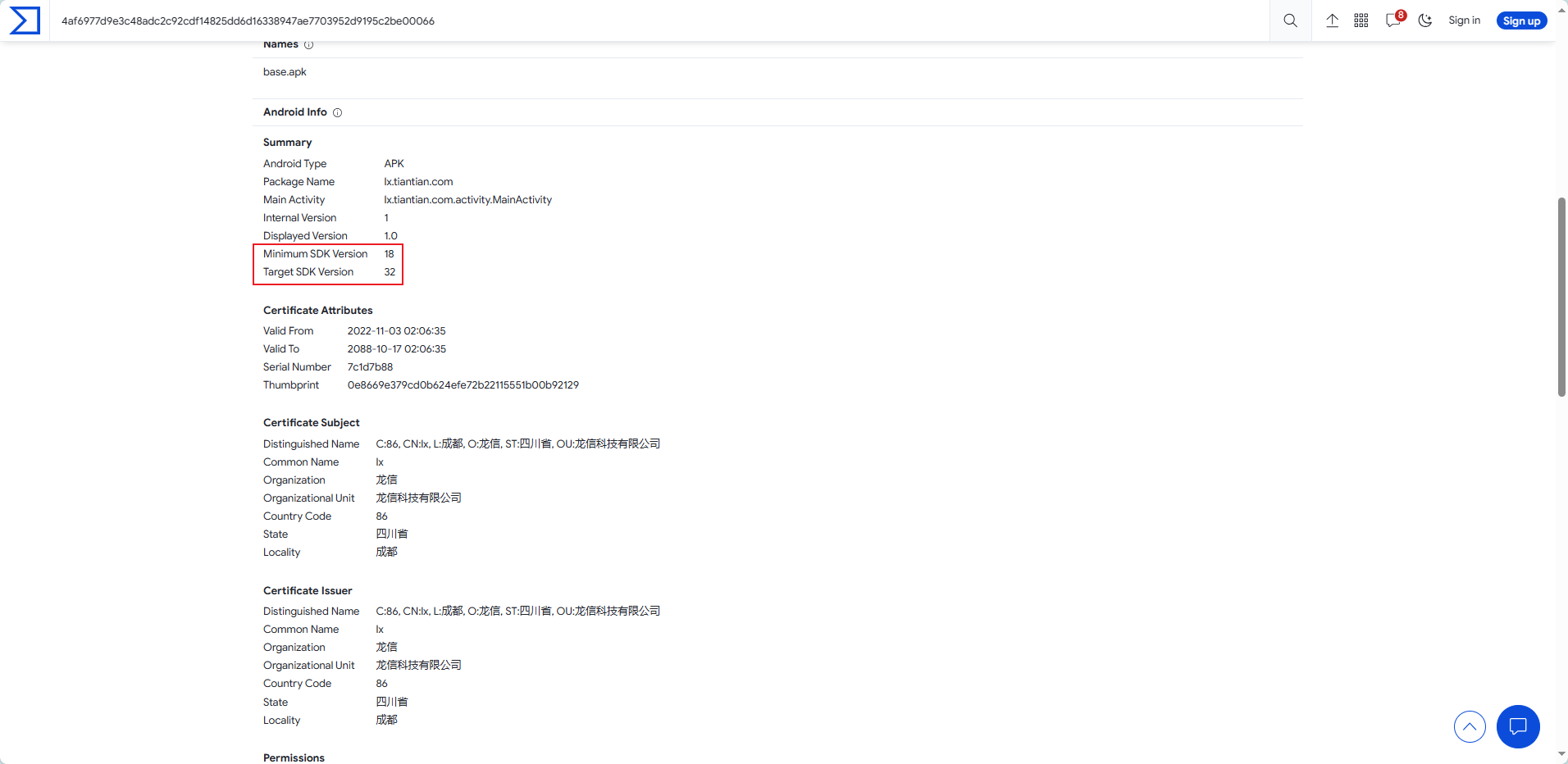

分析该apk,请问该apk最高支持运行的安卓版本是_______。(标准格式:11)

去反查SDK版本对应的安卓版本,可以发现是Android 12

答案:12

分析该apk,app的主函数入口是_________。(标准格式:com.qqj.123.MainActivity)![]()

答案: lx.tiantian.com.activity.MainActivity

分析该apk,请问窃取短信的权限名称是________。(标准格式:android.permission.NETWORK)

源码没看到获取短信的权限。。先放一下

APP使用的OPPO的appkey值是________。(标准格式:AB-12345678)

答案:OP-264m10v633PC8ws8cwOOc4c0w

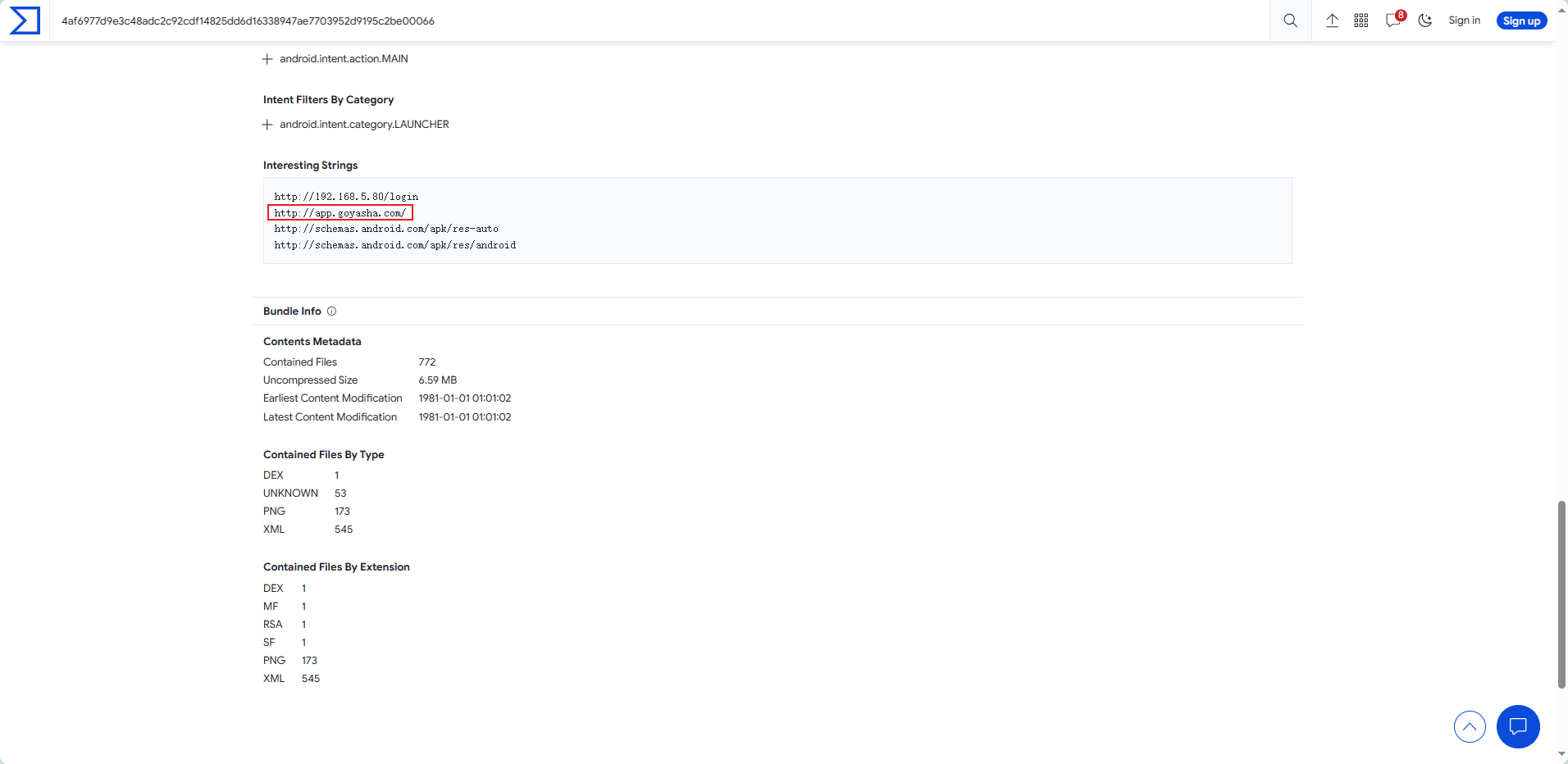

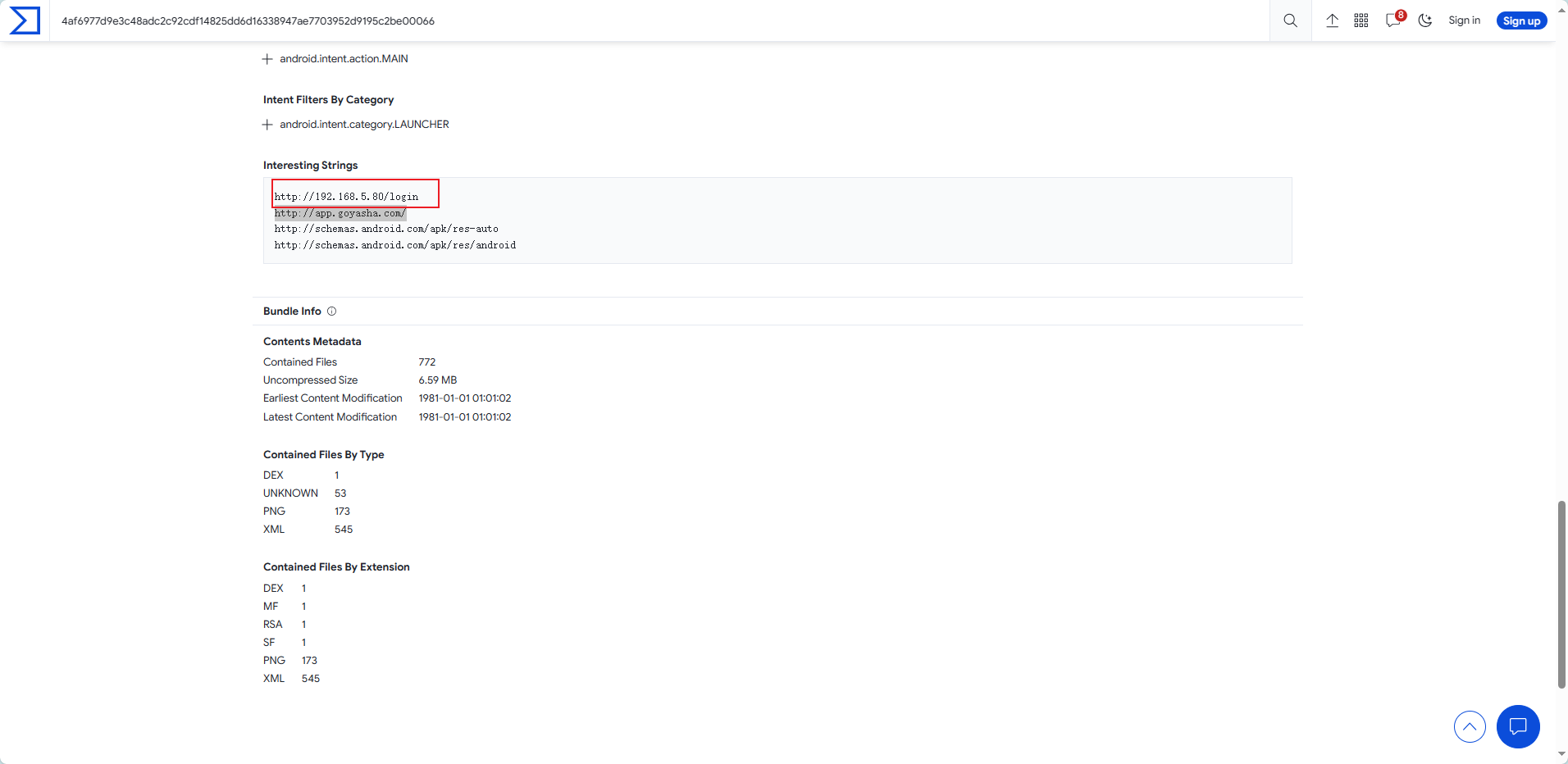

分析apk源码,该APK后台地址是________。(标准格式:com.qqj.123)

看着最像后台地址的就只有这个了

答案:http://app.goyasha.com/

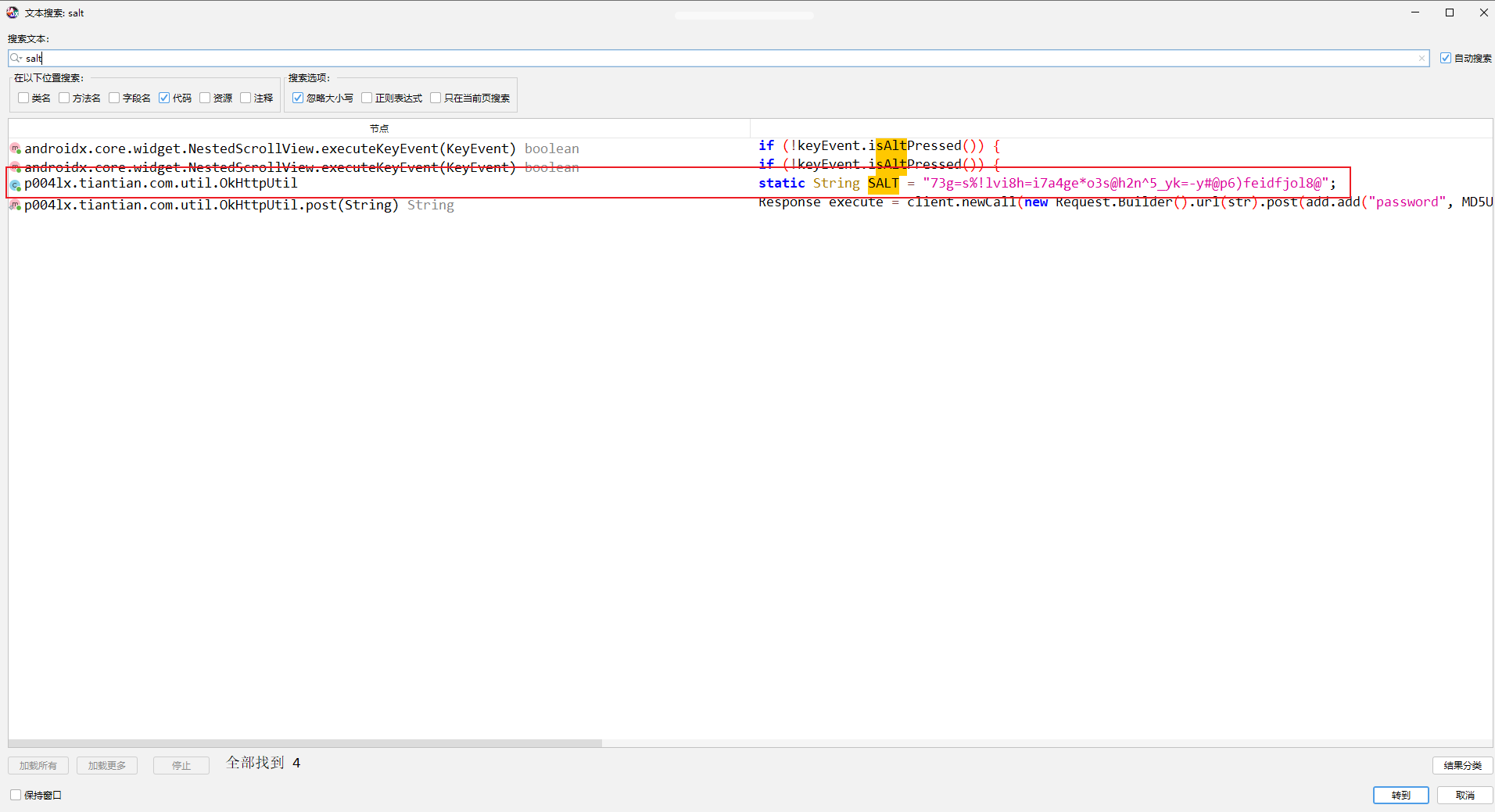

分析apk源码,APP 后台地址登录的盐值是_______。(标准格式:123abc=%$&)

尝试全局搜索salt,直接发现盐

答案:73g=s%!lvi8h=i7a4ge*o3s@h2n^5_yk=-y#@p6)feidfjol8@

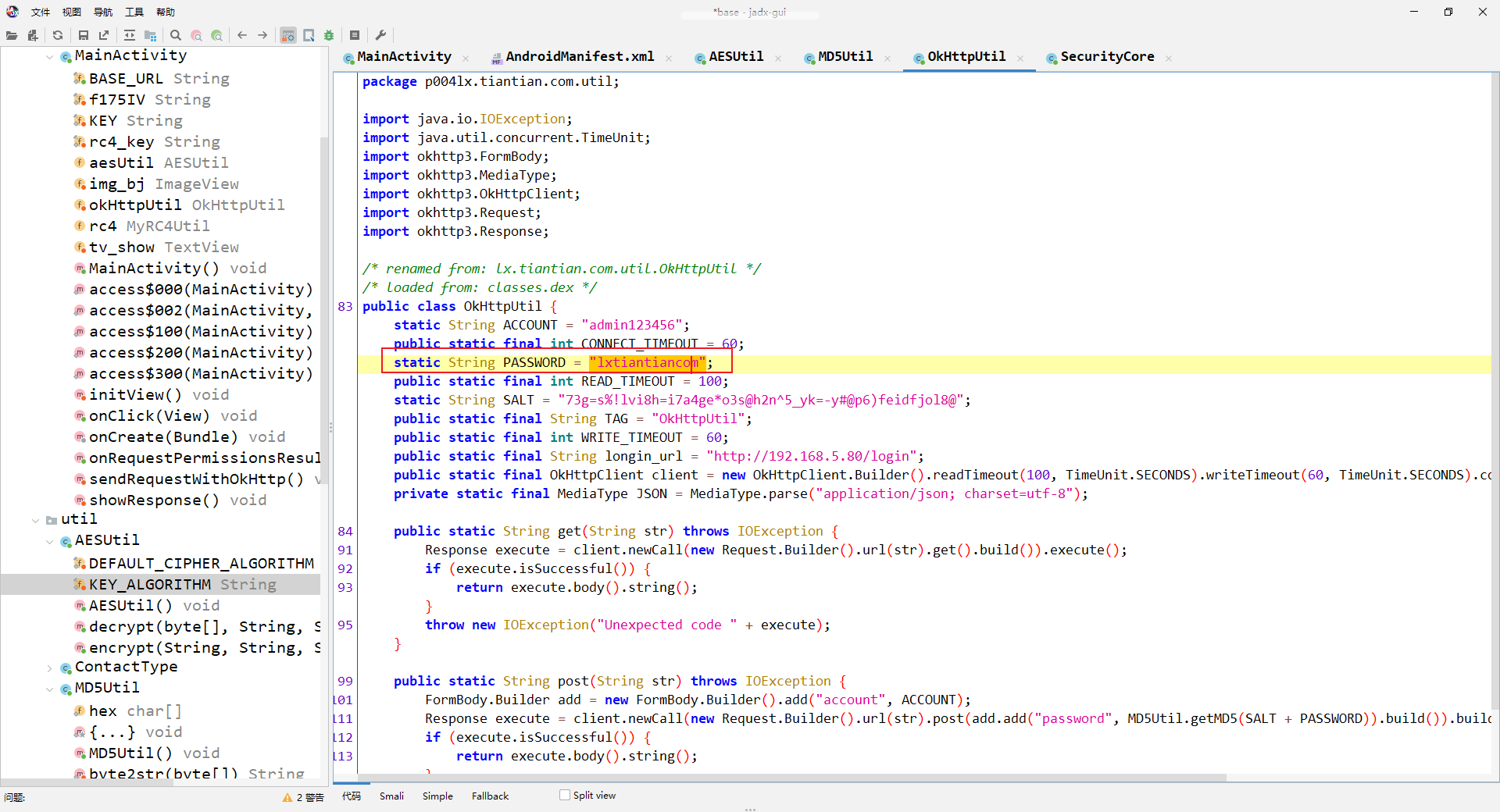

分析apk源码,该APK后台地址登录密码是______。(标准格式:longxin123)

和上一题在同一个类里面,直接可以看得出来

答案:lxtiantiancom

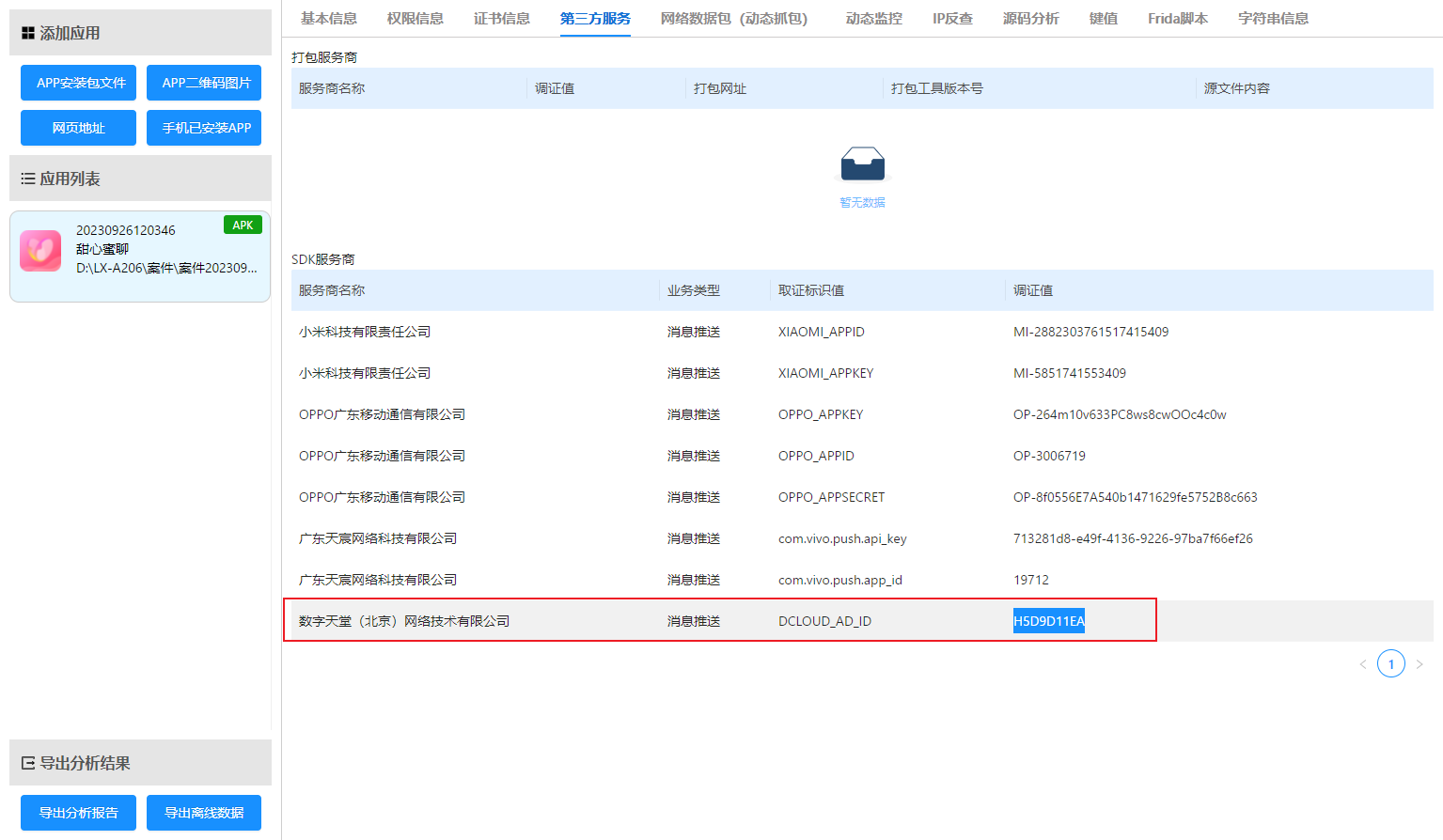

对 APP 安装包进行分析,该 APP打包平台调证值是______。(标准格式:HER45678)

答案:H5D9D11EA

此apk抓包获取到的可访问网站域名IP地址是_______。(标准格式:192.168.1.1)

答案:192.168.5.80

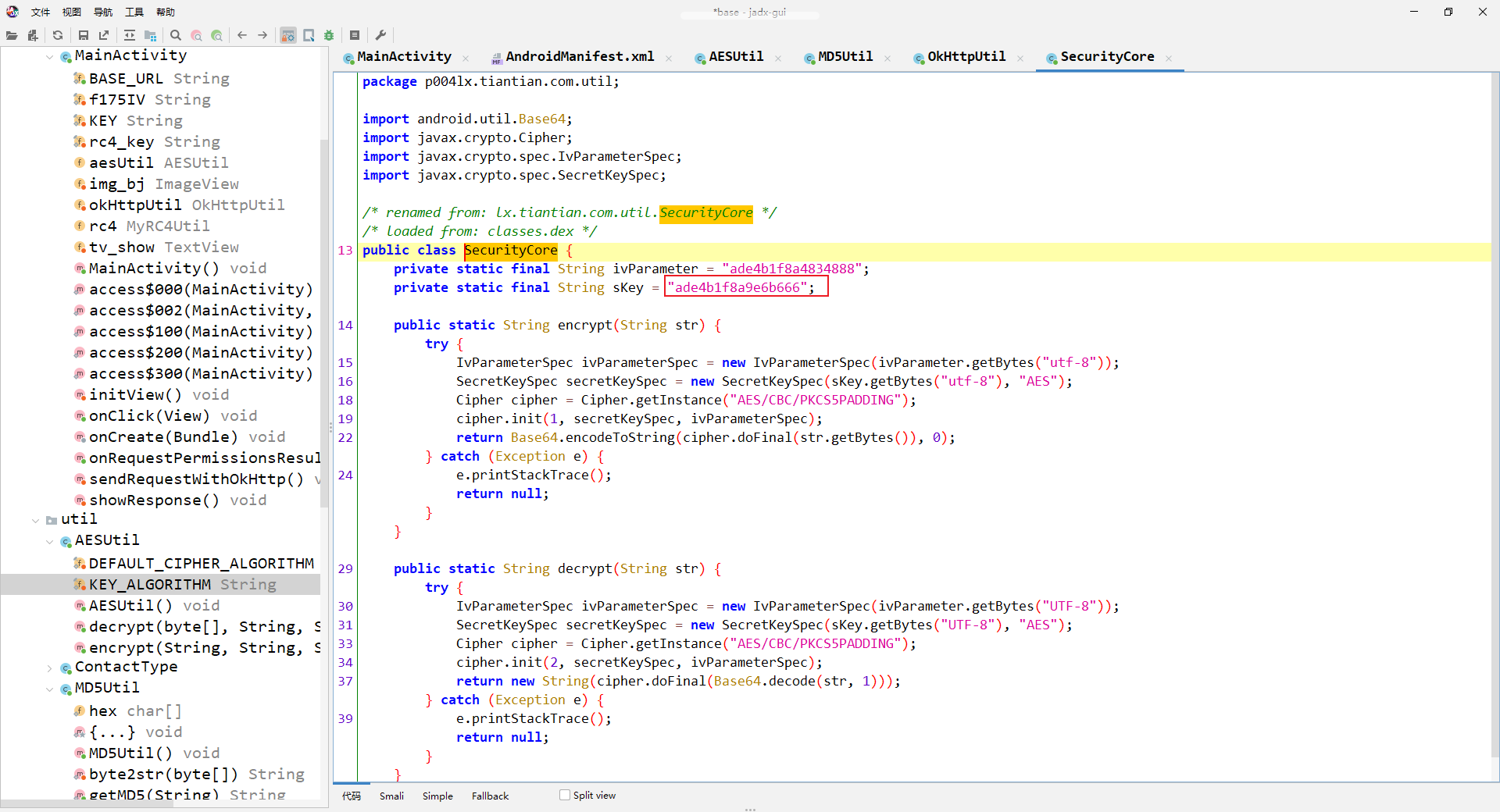

分析apk源码,该apk的加密方式key值是________。(标准格式:12345678)

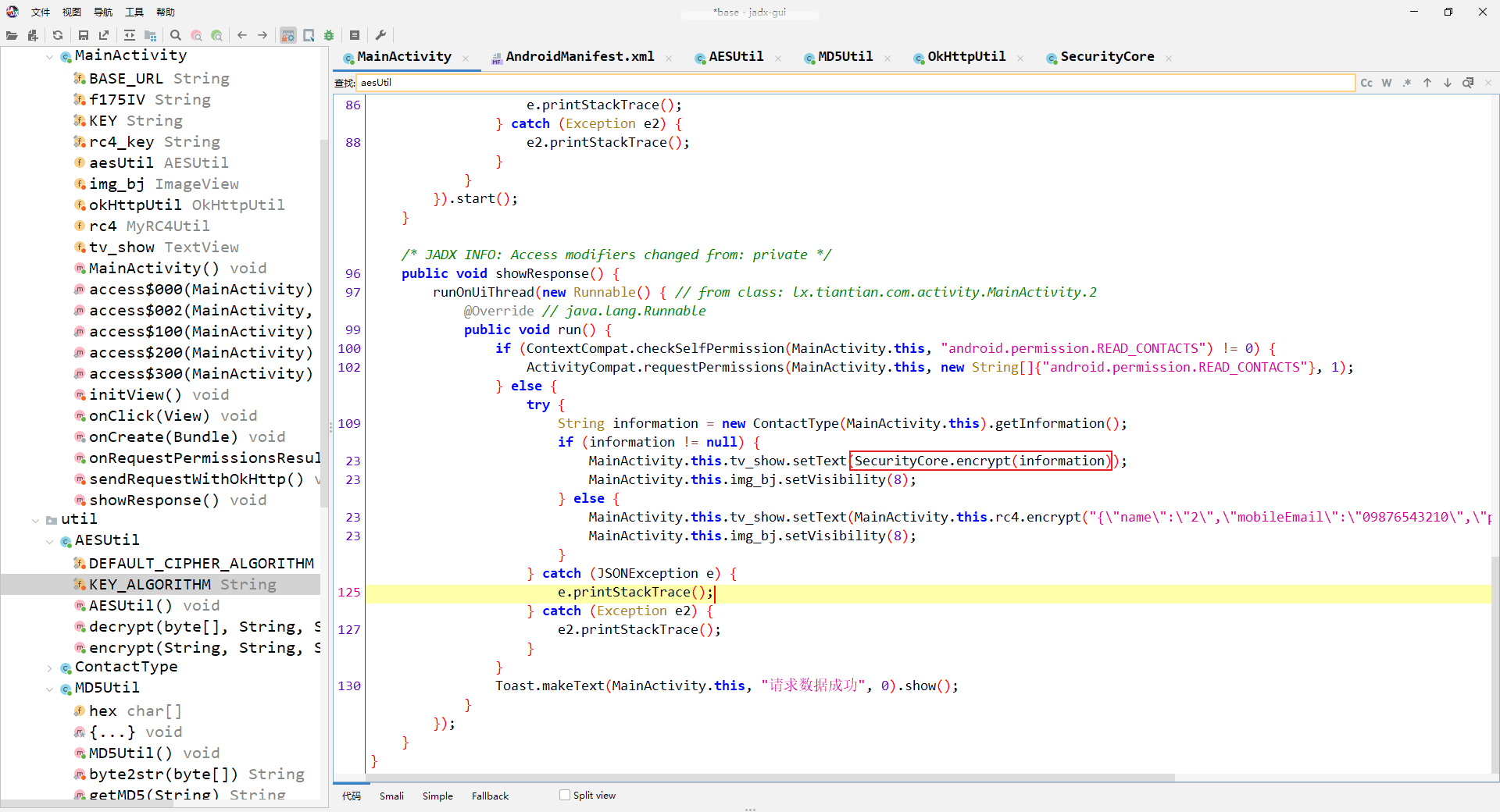

看mainActivity看到了加密的地方

查看这个工具类,直接发现key值

答案:ade4b1f8a9e6b666

结合计算机镜像,综合分析,请问该apk开发者公司的座机号码是__。(标准格式:4001122334)

等介质取证做完才能看