主要还是想复现一下Forensic部分,这块对应急响应有比较大的帮助

1

小梁的域控机器被黑客攻击了,请你找出一些蛛丝马迹。 攻击者通过AD CS提权至域管理员,在攻击过程中,攻击者使用有问题的证书模版注册了一张证书,该证书的证书模版名、证书序列号是什么?(格式为模版名-序列号,如CertTemplate-2f000000064287f6f5d6ff4a91000000000006)

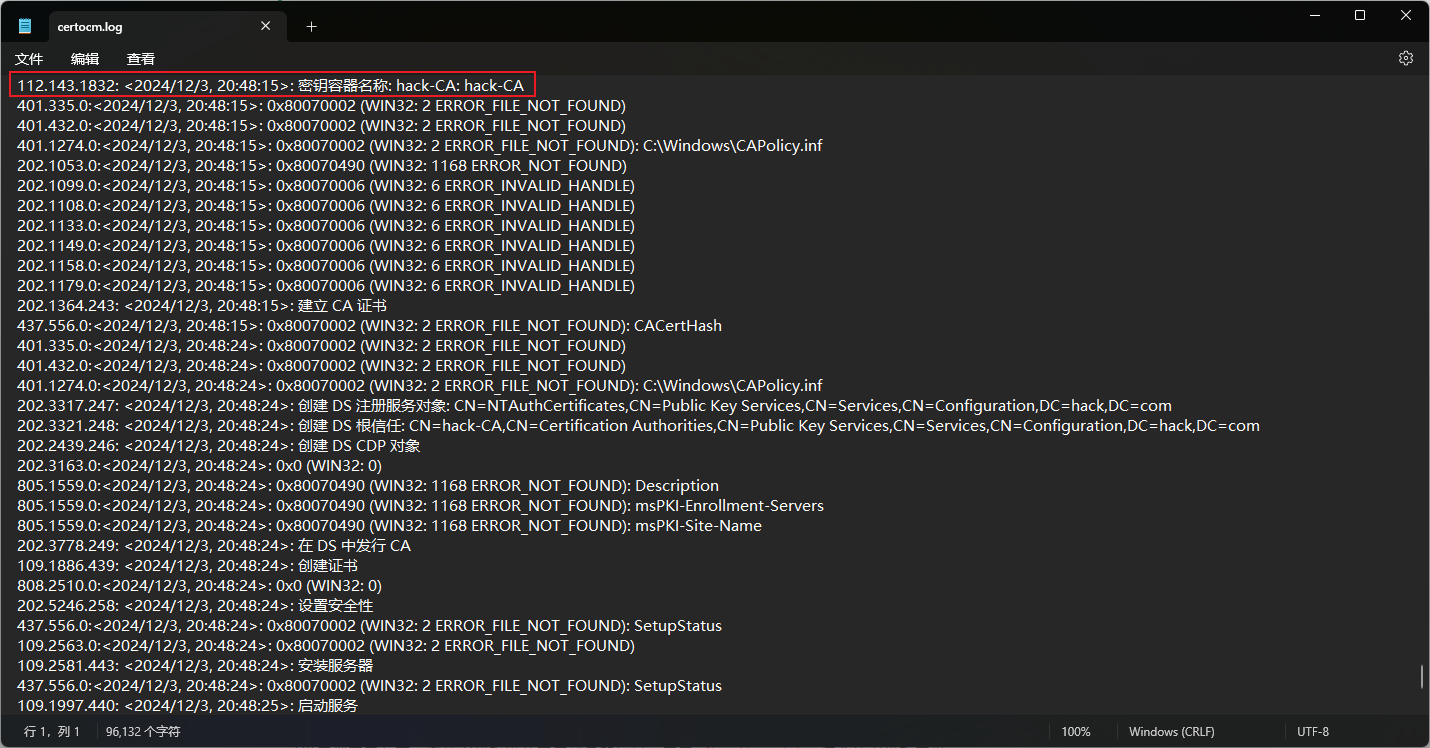

使用FTK Imager挂载AD1检材文件,定位到C:\Windows\certocm.log中,可以查看到注册CA的名称:

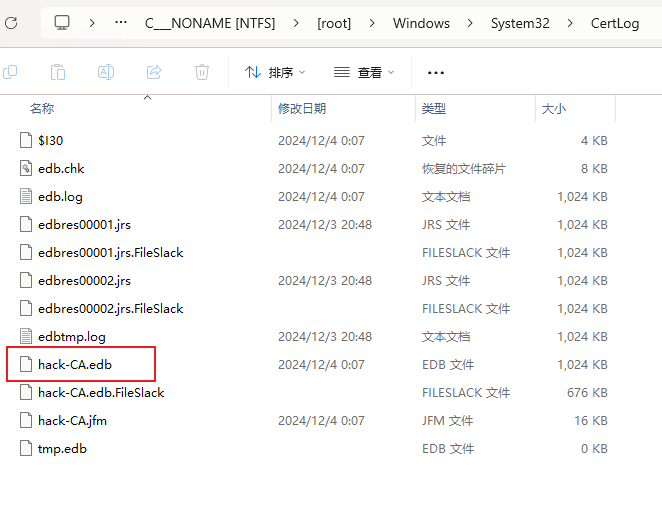

按照注册CA的名字,可以在C:\Windows\System32\CertLog中找到对应注册CA的日志edb文件

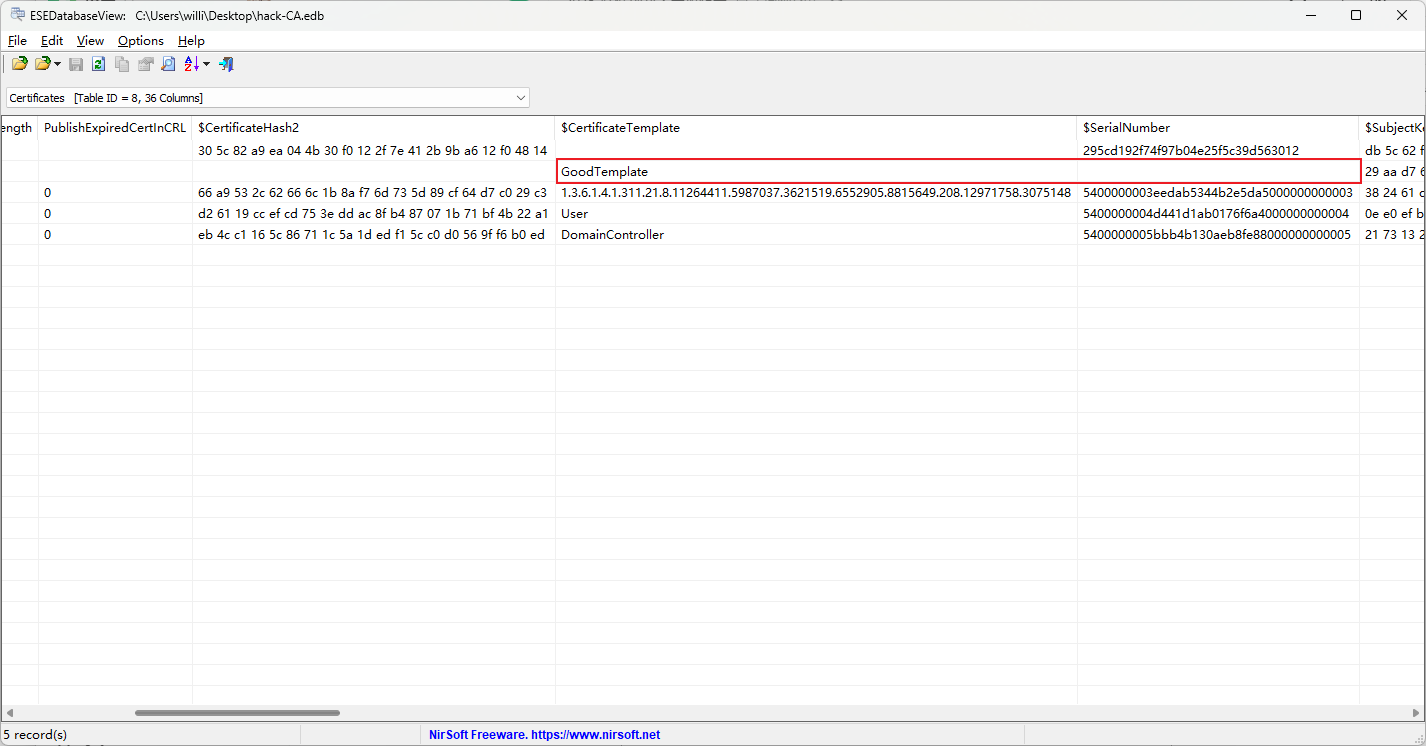

首先能看到Certificates表中,有一个证书没有序列号:

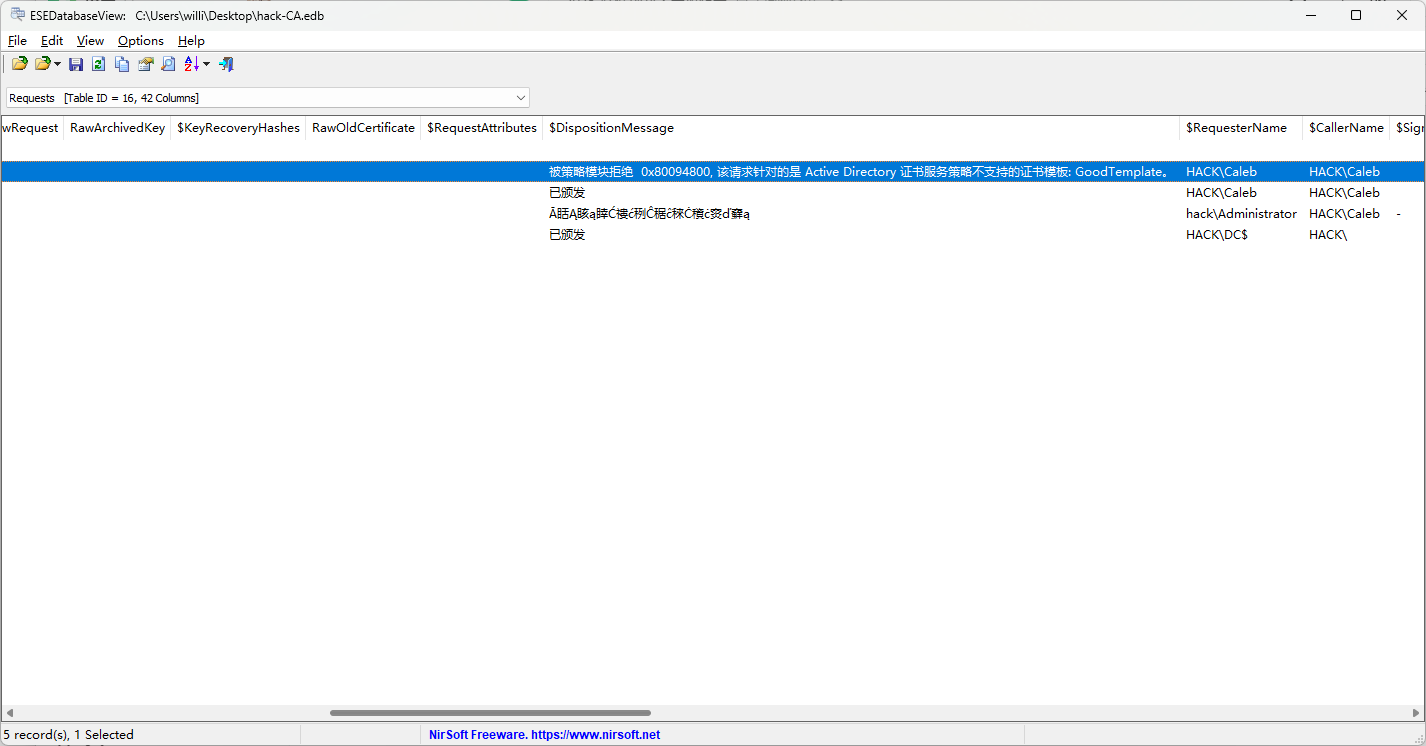

在Request表中,可以查看到证书的请求记录,这里找到GoodTemplate被拒绝的原因:

从上面的原因可知,是不支持的证书模板导致请求失败的,所以可以关注其他三个证书模板

再看一遍Certificates表,可以发现一个可疑的证书:

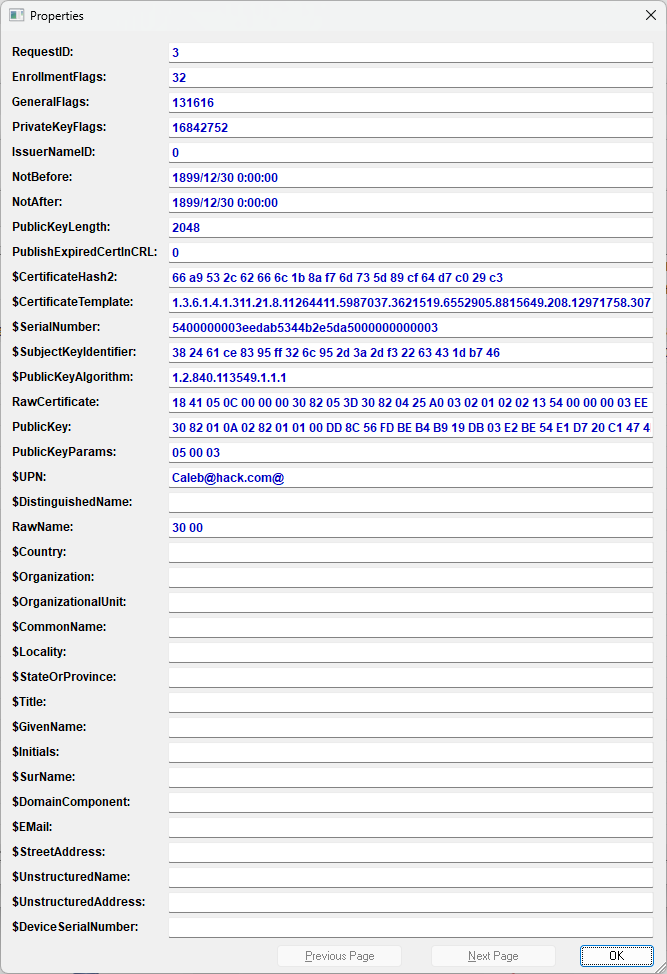

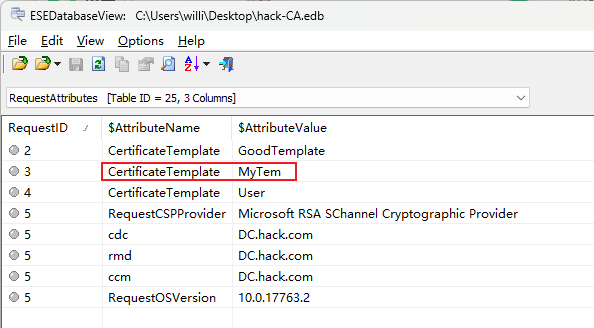

在RequestAttribute中,找到另一个出GoodTemplate外,异常的证书模板名:

根据RequestID,能够确定这个就是有问题的证书模板,模板名为MyTem,序列号为5400000003eedab5344b2e5da5000000000003

2

小梁的域控机器被黑客攻击了,请你找出一些蛛丝马迹。 攻击者在获取域管理员权限后,尝试上传木马文件,但是被杀毒软件查杀,上传的木马文件的绝对路径是什么?(如C:\Windows\cmd.exe)

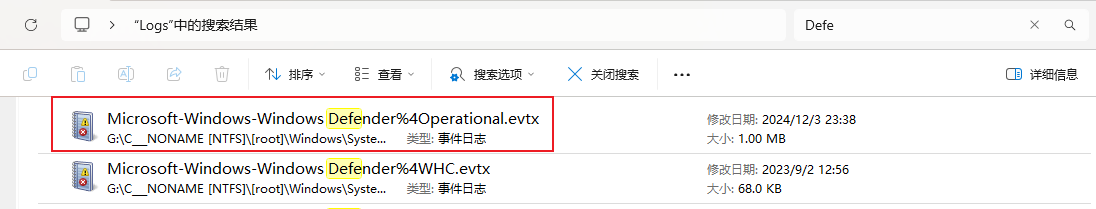

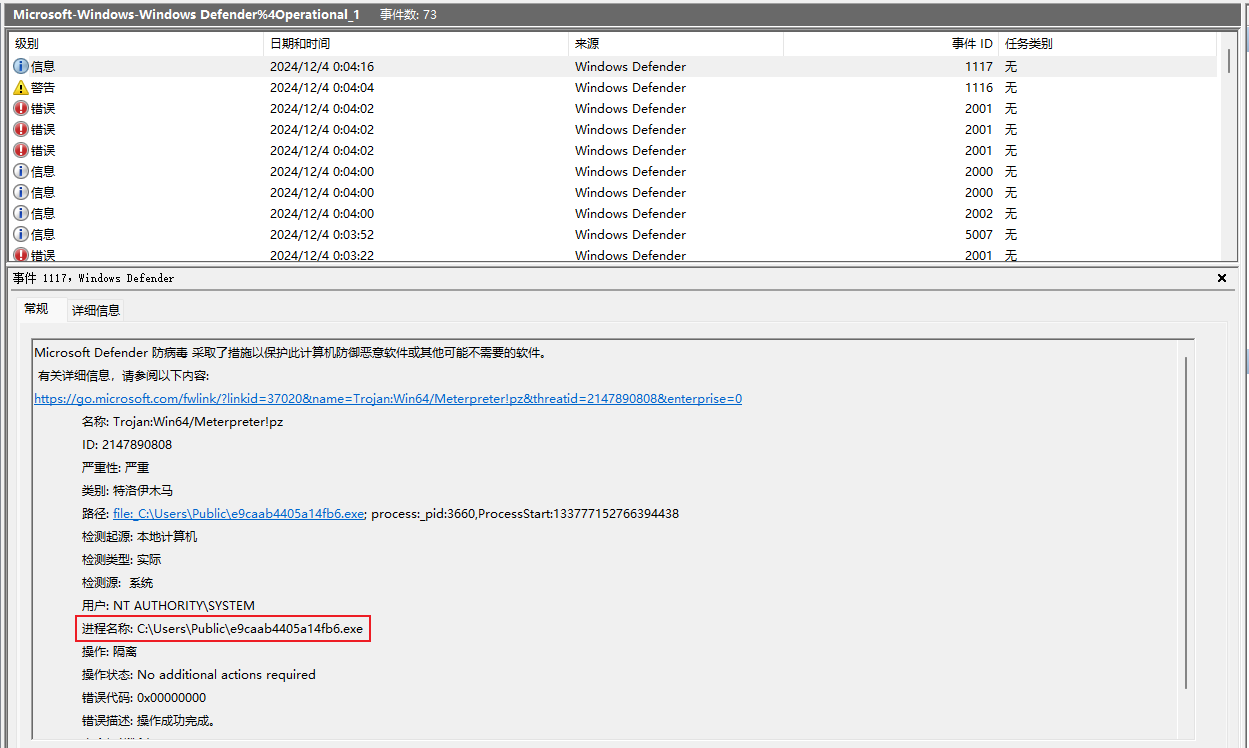

这里好说,Windows上基本都自带Windows Defender,被查杀了一定会有记录,我们可以直接去看Defender的日志,位置在C:\Windows\System32\winevt\Logs\

从FTK Imager中导出该日志文件,用事件管理器打开,就能看到文件位置了

3

小梁的域控机器被黑客攻击了,请你找出一些蛛丝马迹。 攻击者从机器中提取出了用户的连接其他机器的Windows,凭据的连接IP、用户名、密码是什么?(格式为IP-用户名-密码,如127.0.0.1-sam-123456)

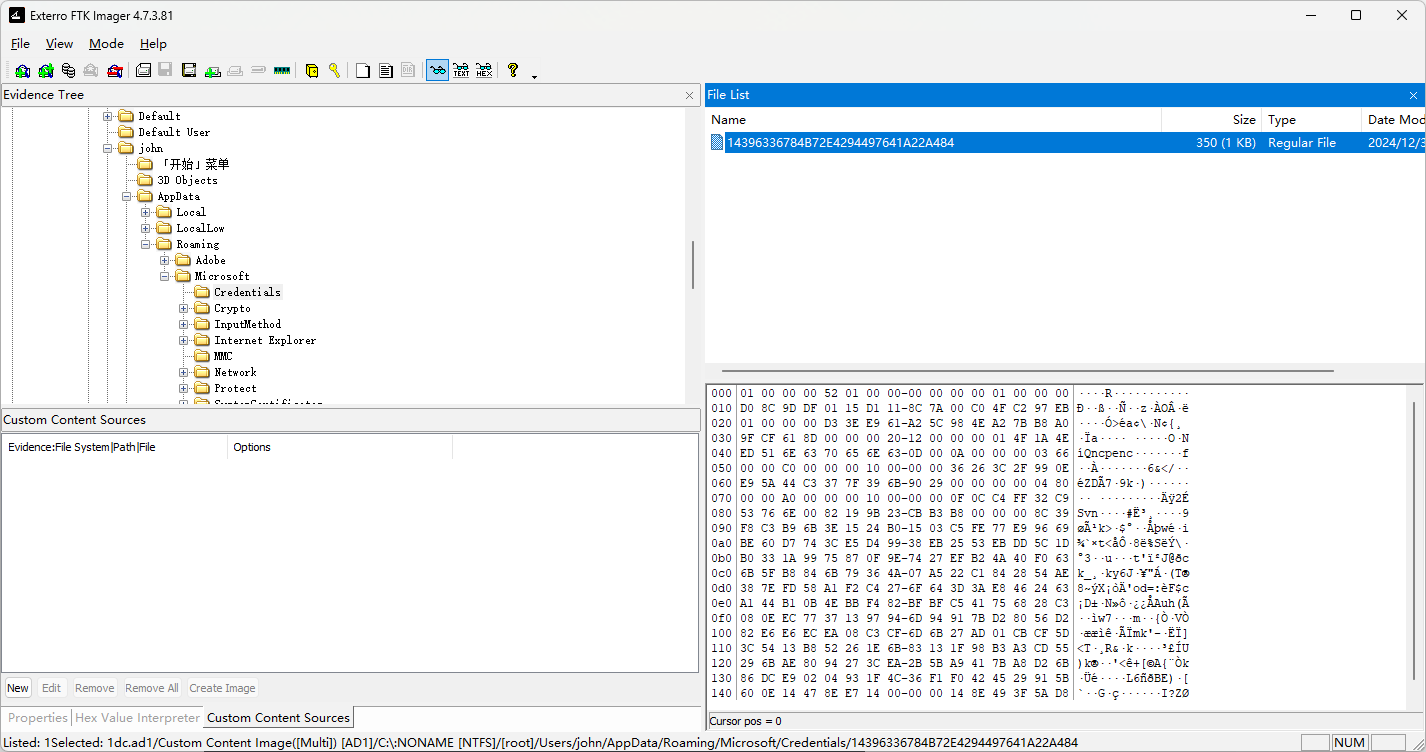

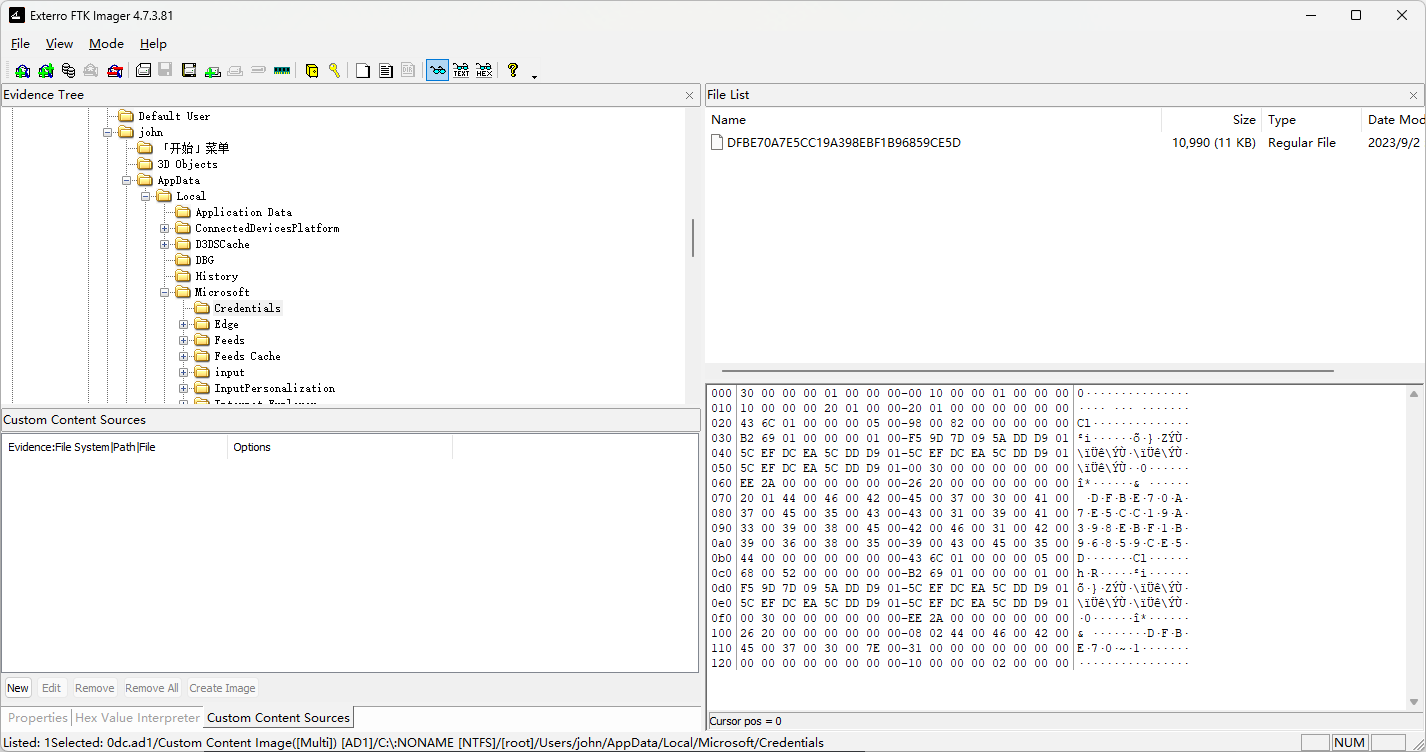

这里定位到两个文件:C:\Users\john\AppData\Roaming\Microsoft\Credentials\14396336784B72E4294497641A22A484

和C:\Users\john\AppData\Local\Microsoft\Credentials\DFBE70A7E5CC19A398EBF1B96859CE5D

提取这两个凭据,用mimikatz解析