案例1:警方收到受害者张三报案称,其电脑感染勒索病毒,重要文件被病毒加密;经询问,张三称他在上网时,发现了一个帖子,其中有教程和“梯子”工具可以让他很方便的浏览境外网站,当他安装完成后,通过浏览器打开google网站后跳转到了一个色情网站,没有禁受住诱惑,张三点击了网站上的视频,播放视频需要下载播放器,当他下载完成并运行后,发现电脑重要文件被加密;根据描述,警方将张三使用的 PC 电脑制作了镜像(检材一),在案件发期间,张三的 PC 机的流量和内存刚好被抓取下来,请对流量包(检材二)和内存镜像(检材三)进行分析,并回答下列问题:

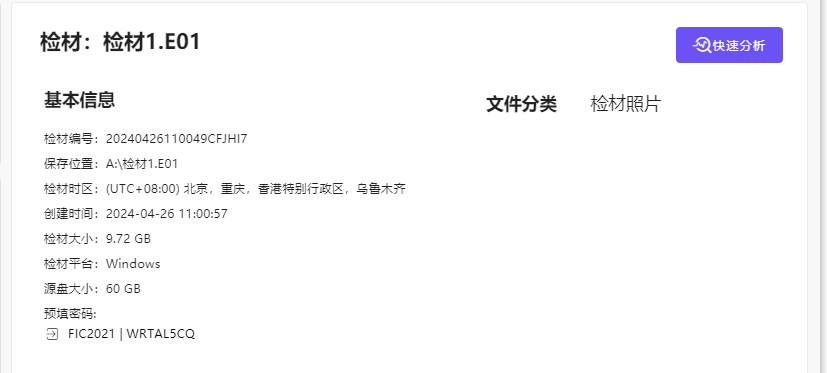

1 加载并分析检材1.E01,其对应的原始检材SHA256值为

4C26A9F9A44B4057C678CDF37800435AD58CC42D370B0262B8C992CAA9B2A4DB

2 账户FIC2021的原始登录密码是(FLAG20):

WRTAL5CQ

3 记录Powershell历史命令的文件中,共有多少条记录

49

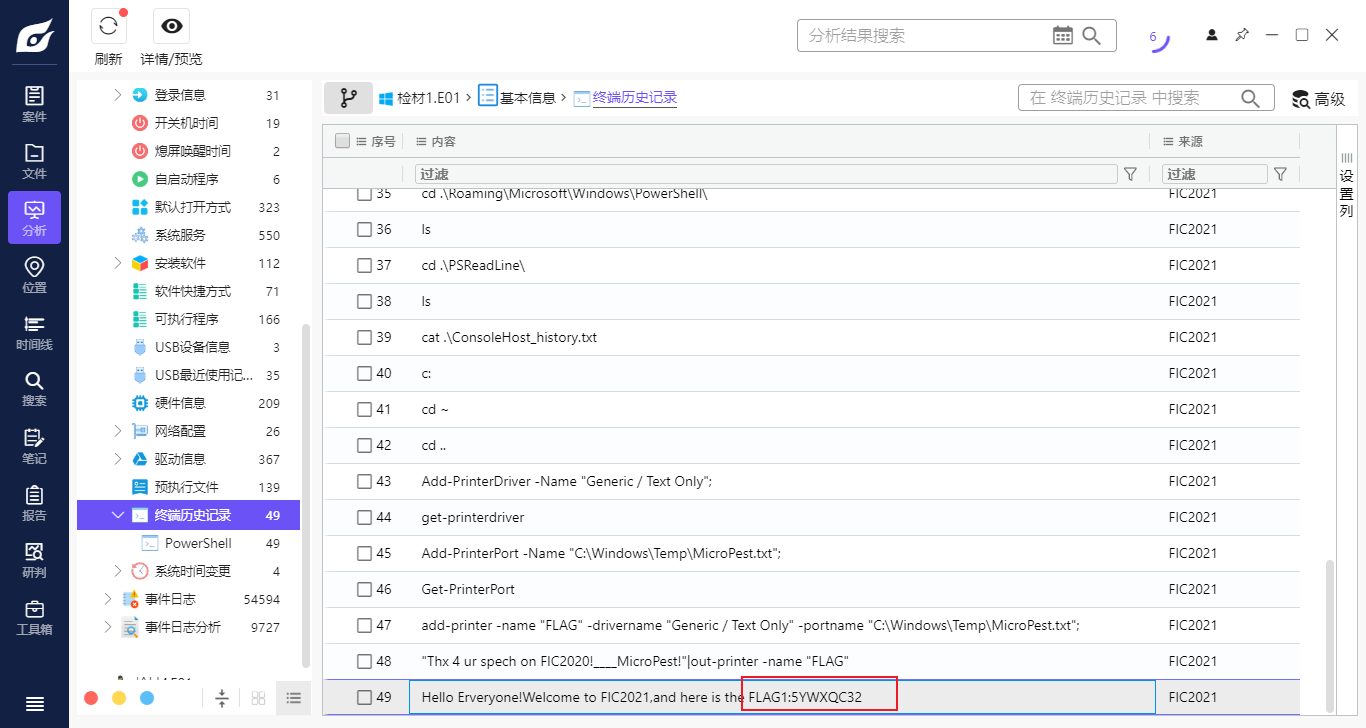

4 分析检材1并找到FLAG1:

5YWXQC32

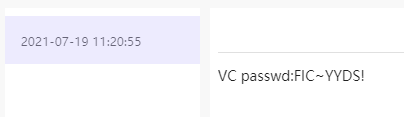

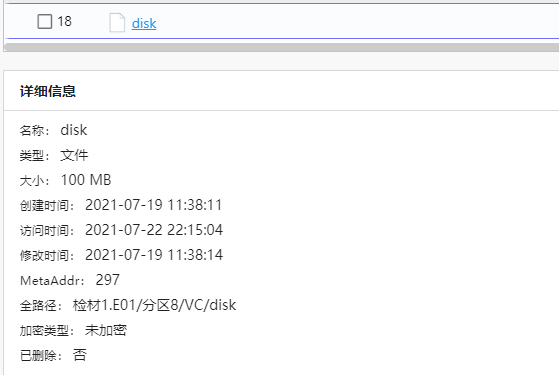

5 检材中有一加密容器,其密码为:

FIC~YYDS!

6 分析检材1并找到FLAG2:

V6PMG89A

容器在D:\VC\文件夹里面有个disk

按照上题给的密码挂载即可

7 警方发现张三的加密分区中的word文档涉嫌传播反动言论,但已经被嫌疑人隐藏,请找到FLAG4:

52FR2VGS

把word解压之后,在word/media里面找到flag4的图片

8 请分析word文档并找到FLAG5:

QWFZDKRS

把word解压之后,在word\document.xml里面

9 张三的加密分区中的“宣传标语-原图.png”涉嫌传播反动言论,其图片高度为多少像素

423

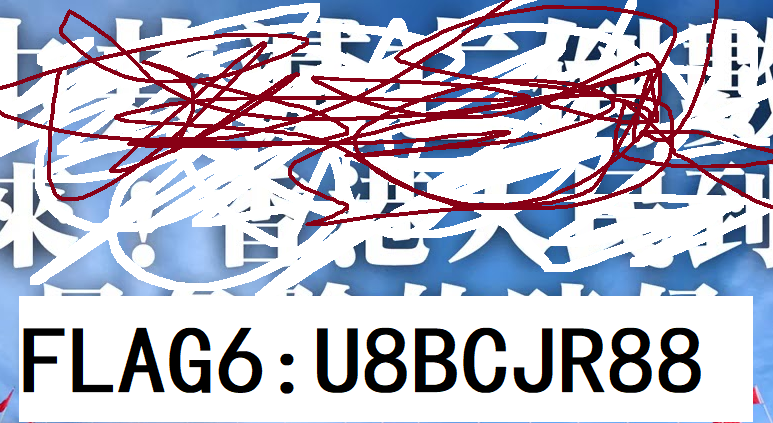

10 张三修改了加密分区中的原图,请在新图片“宣传标语-定稿.png”中找到FLAG6:

U8BCJR88

爆破图片宽高即可

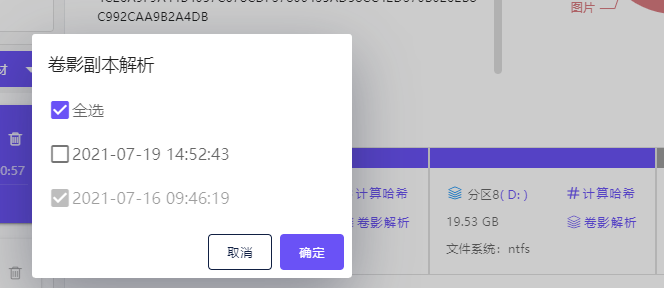

11 D盘对应的几个卷影副本,最早的一个副本创建时间为(填写格式:2021-01-01 12:12:12):

2021-07-16 09:46:19

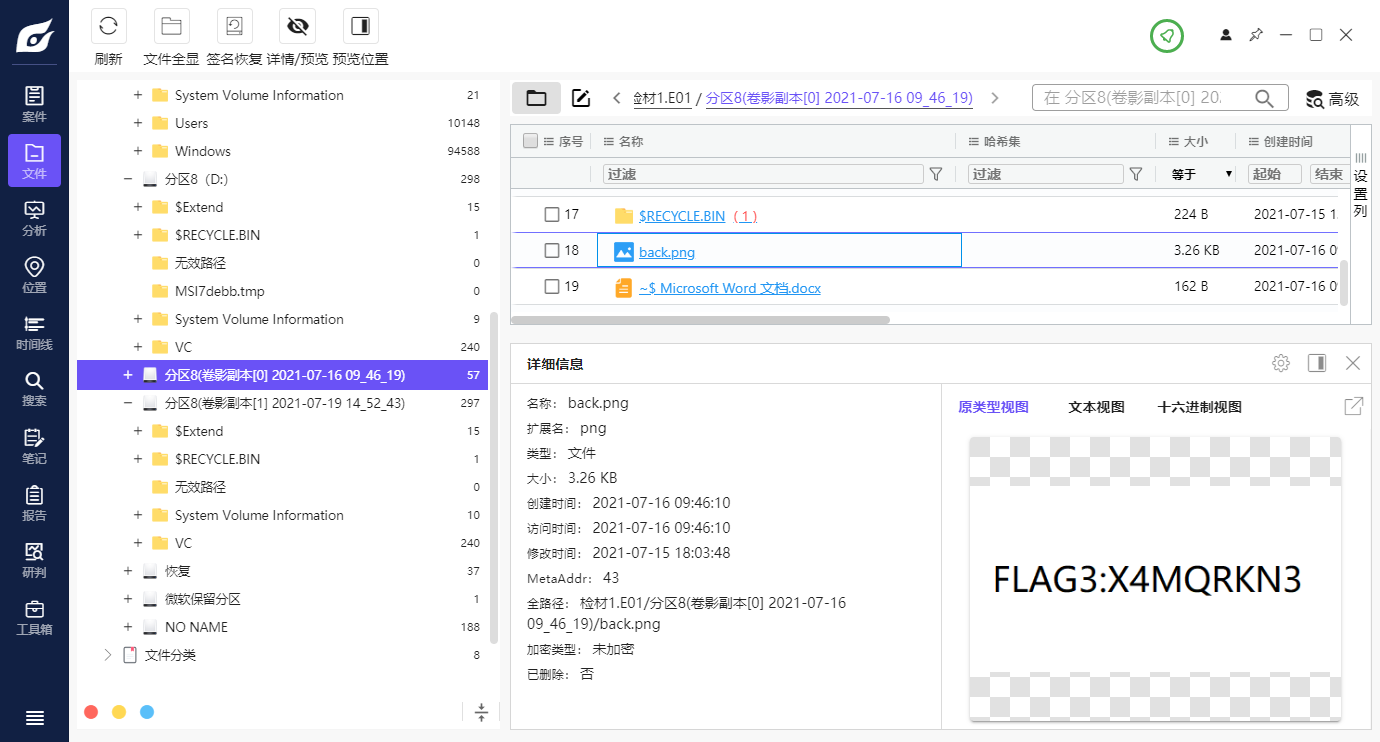

12 分析检材1并找到FLAG3:

X4MQRKN3

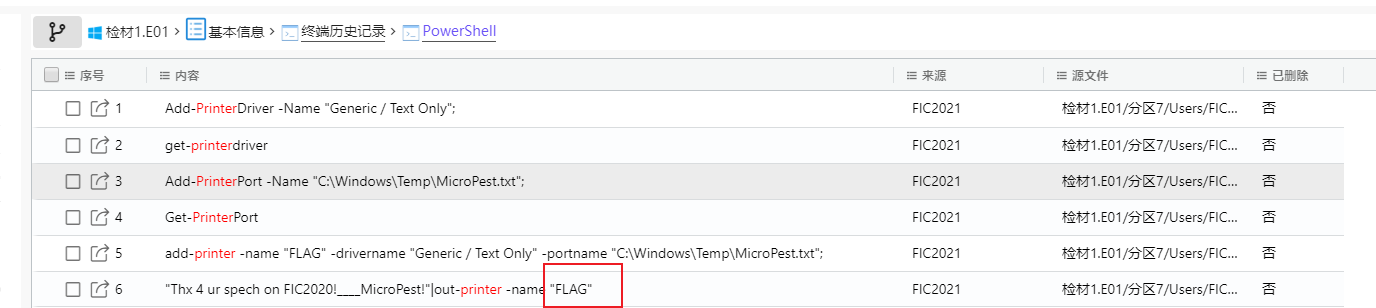

13 张三曾使用打印机输出过信息,该打印机的设备名为:

FLAG

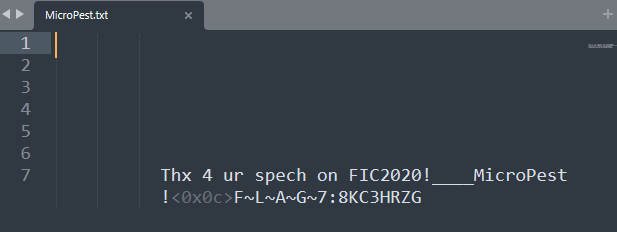

14 分析检材1并找到FLAG7:

8KC3HRZG

找上面portname对应的文件,里面有

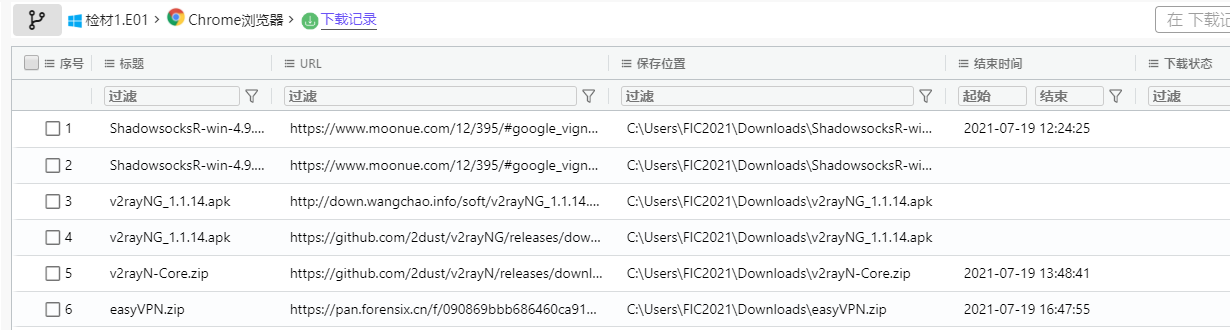

15 张三总计通过Chrome浏览器下载成功了多少个程序(或文件)

3

有时间记录的就只有三条

16 张三通过Chrome浏览器下载的恶意程序运行后,恶意程序会试图通过修改系统配置实现开机自启动,据此分析程序并找到FLAG8

B7RPKB46

猜测恶意程序为easyVPN,藏在了系统服务里,全局搜索就找到了

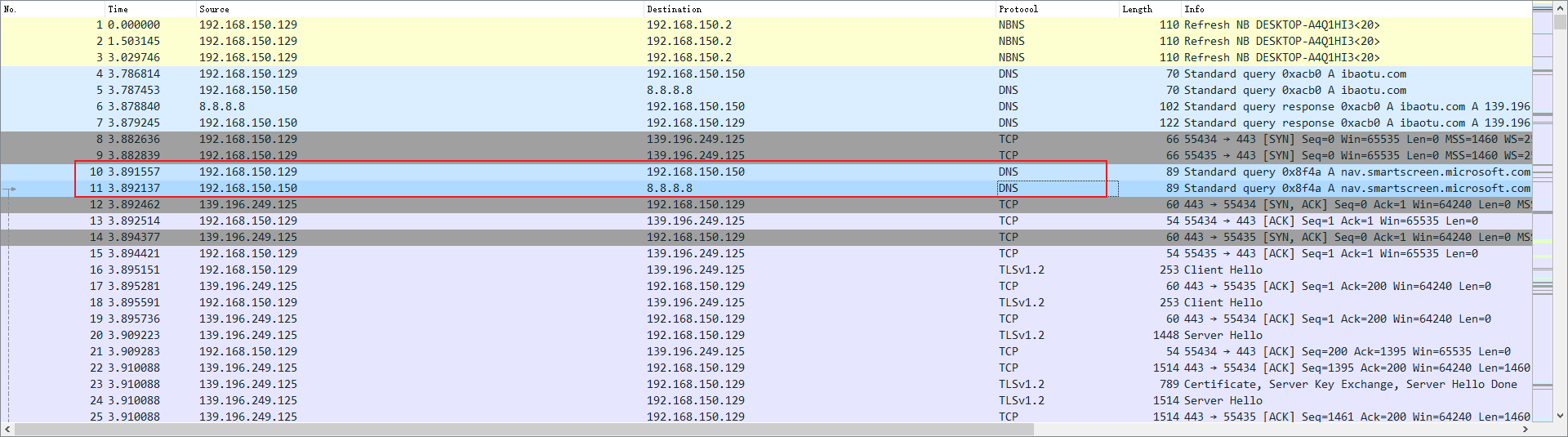

17 张三运行该恶意程序后,本地的DNS解析将被绑定至IP:

192.168.150.150

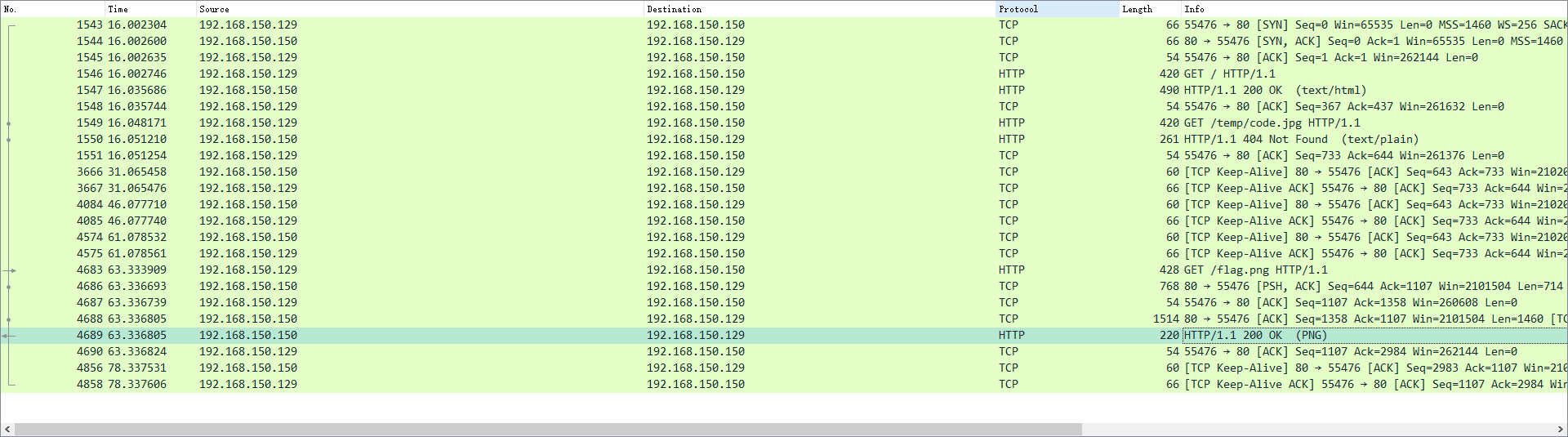

这里开始看检材二,检材二在检材一的桌面

这里看到DNS经过了一层192.168.150.150才到了8.8.8.8

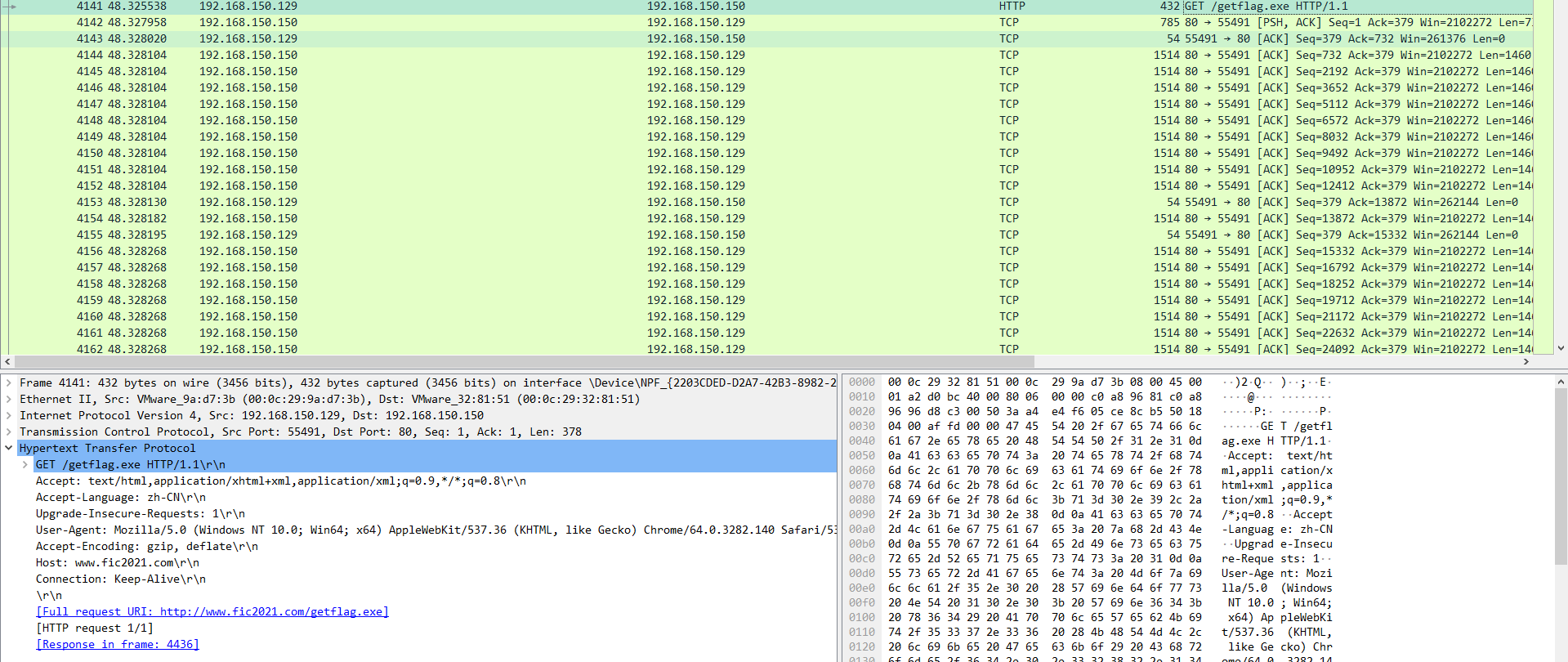

18 张三运行恶意程序后,在浏览网站时不慎下载了勒索软件。下载过程恰巧被捕获(检材2),分析数据包找出该程序,并计算程序的SHA256值

02a838a7d793033da30a4093fc80d858868a10b2d6ad9026f957a21c694e29e4

从数据流里面发现一个getflag.exe,从里面导出来

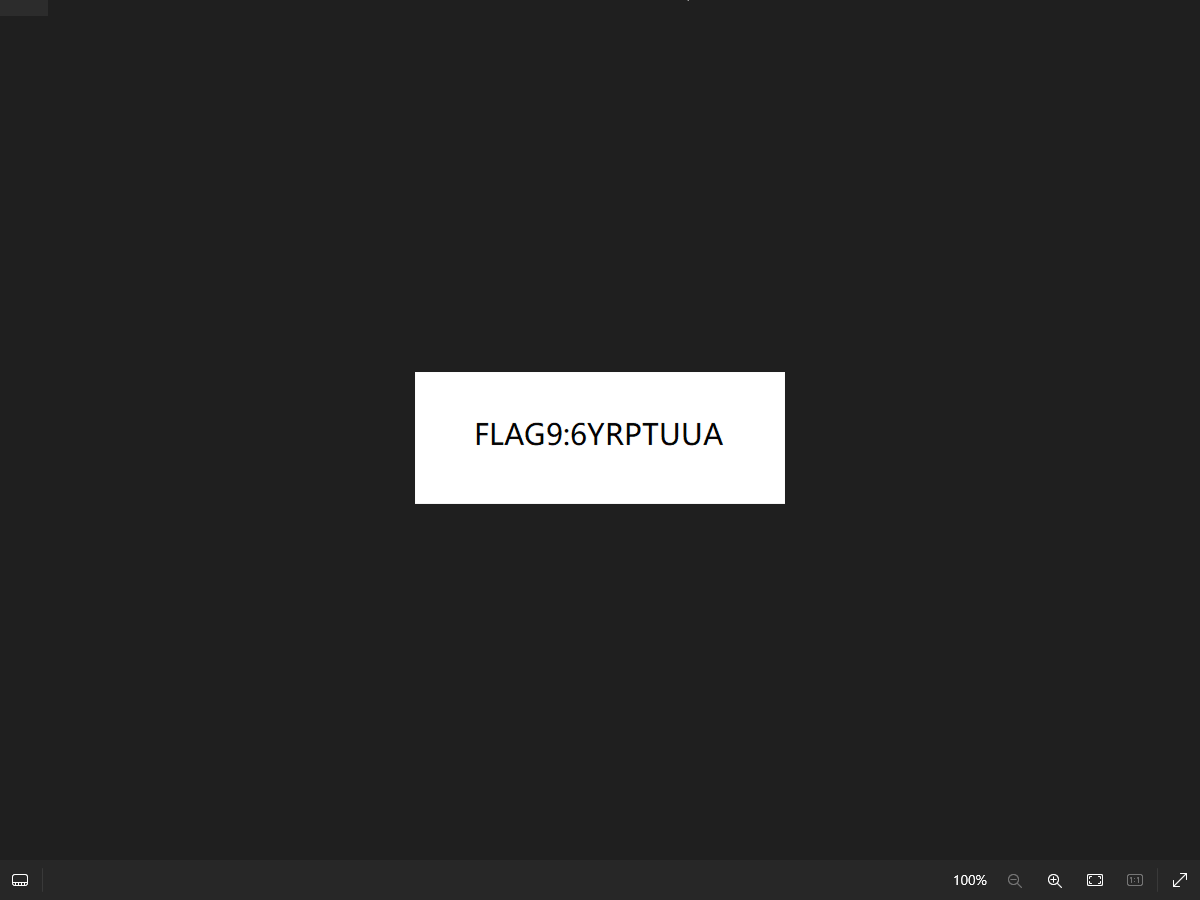

19 分析并找出数据包中的FLAG9

6YRPTUUA

数据包里面有flag.png,导出来看

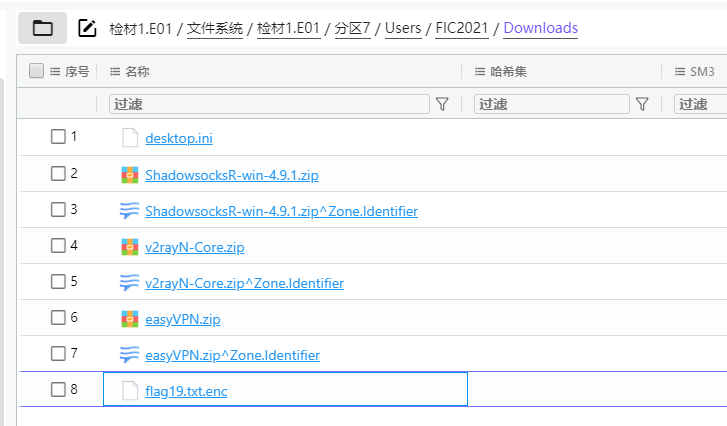

20 张三系统中的一个文档被该勒索软件加密,被加密的后的文件名(含扩展名)是:

flag19.txt.enc

从下面题目能够拿到加密后缀

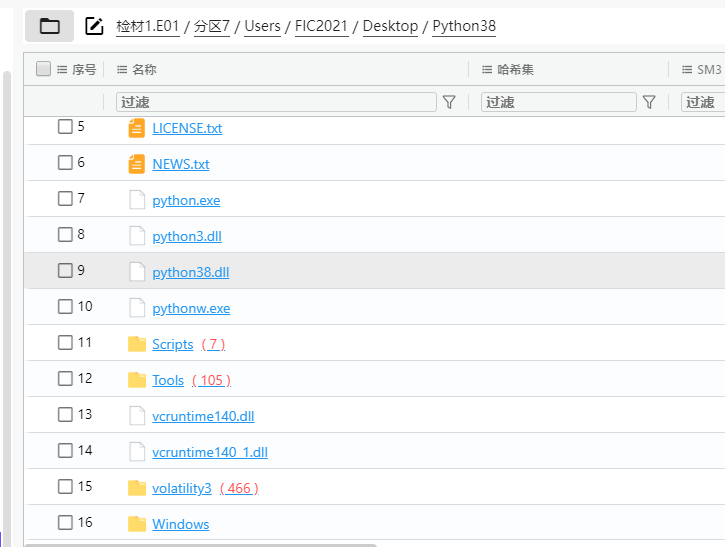

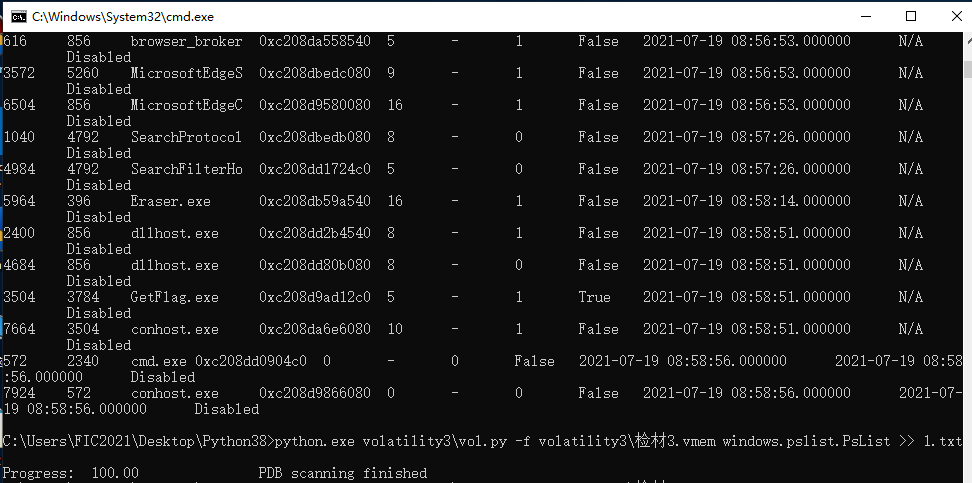

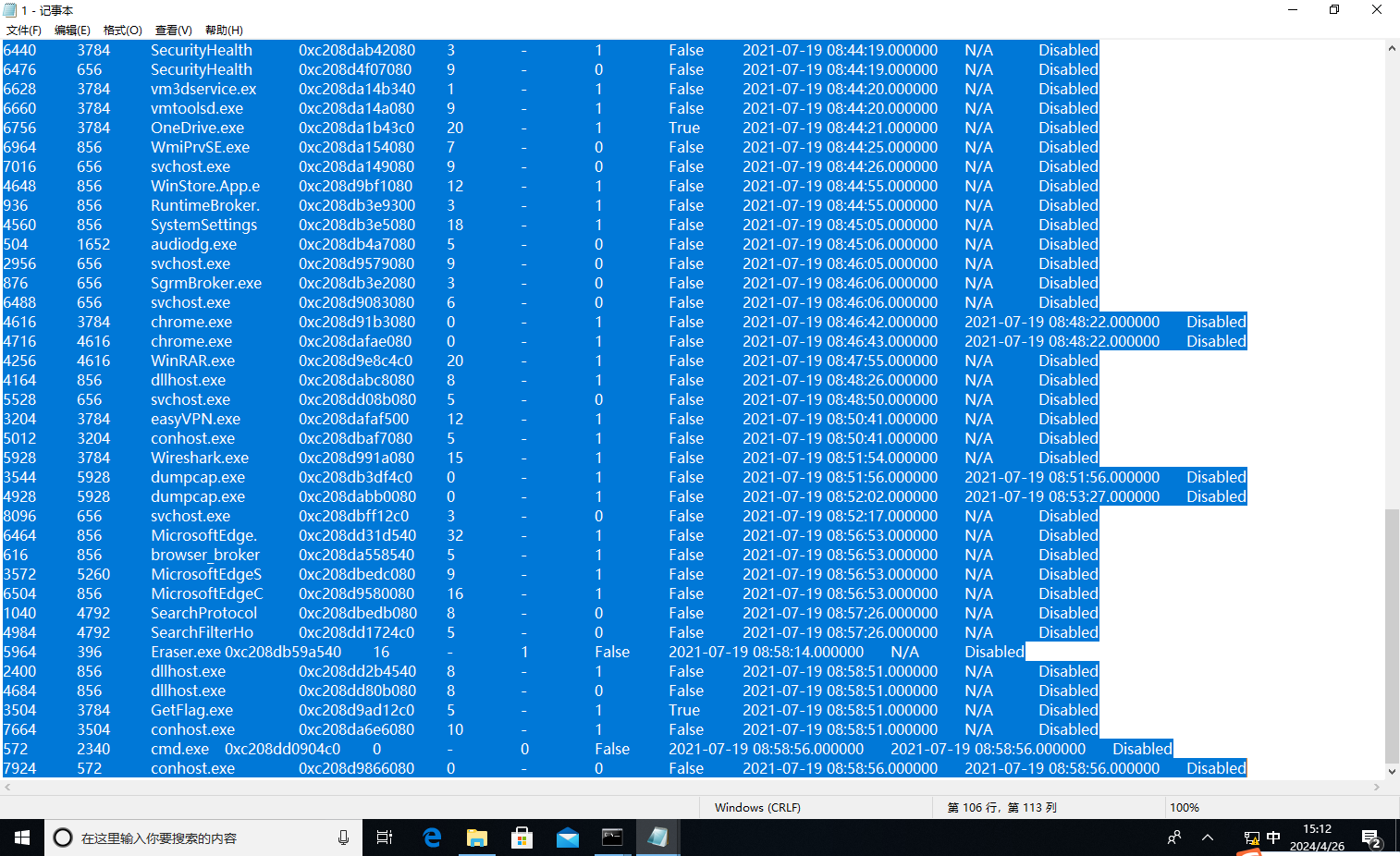

21 为了解密该程序,张三试图制作内存镜像(检材3)分析程序功能,请分析内存镜像中的进程数为:

106

从检材一里面知道,用于制作镜像的软件是Volatility3

这里懒了,直接把镜像放回检材里面做了

导出之后看txt,有106个进程

22 内存镜像中,恶意进程对应的进程PID为

3504

上面图第一列就是PID

23 对该程序进行分析FLAG17:

24 对该程序进行分析FLAG18:

25 已知flag19.txt是使用flag18加密,对该程序进行分析FLAG19:

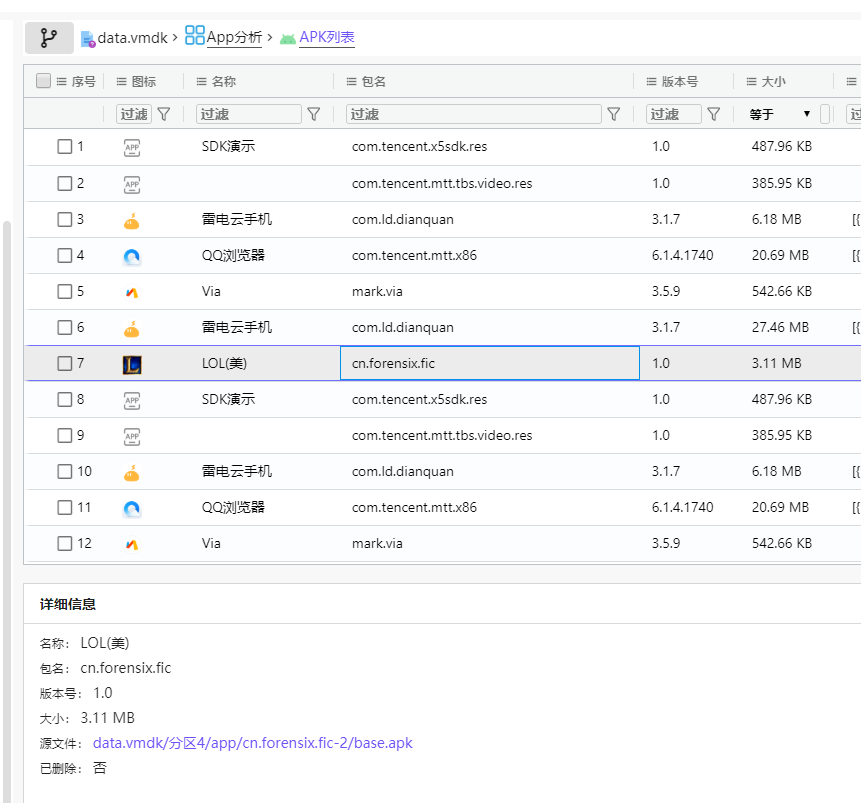

案例2:警方收到受害者李四报案称,其手机在下载手游 LOL 程序并安装之后,被锁定勒索,经询问,李四称其通过网站 www.fic.com 下载了手游版本 LOL 游戏,安装到自己的手机上之后,手机被锁定;警方顺藤摸瓜,调取到了该网站的后台服务器镜像(检材四),请对检材四进行分析,并回答下列问题:

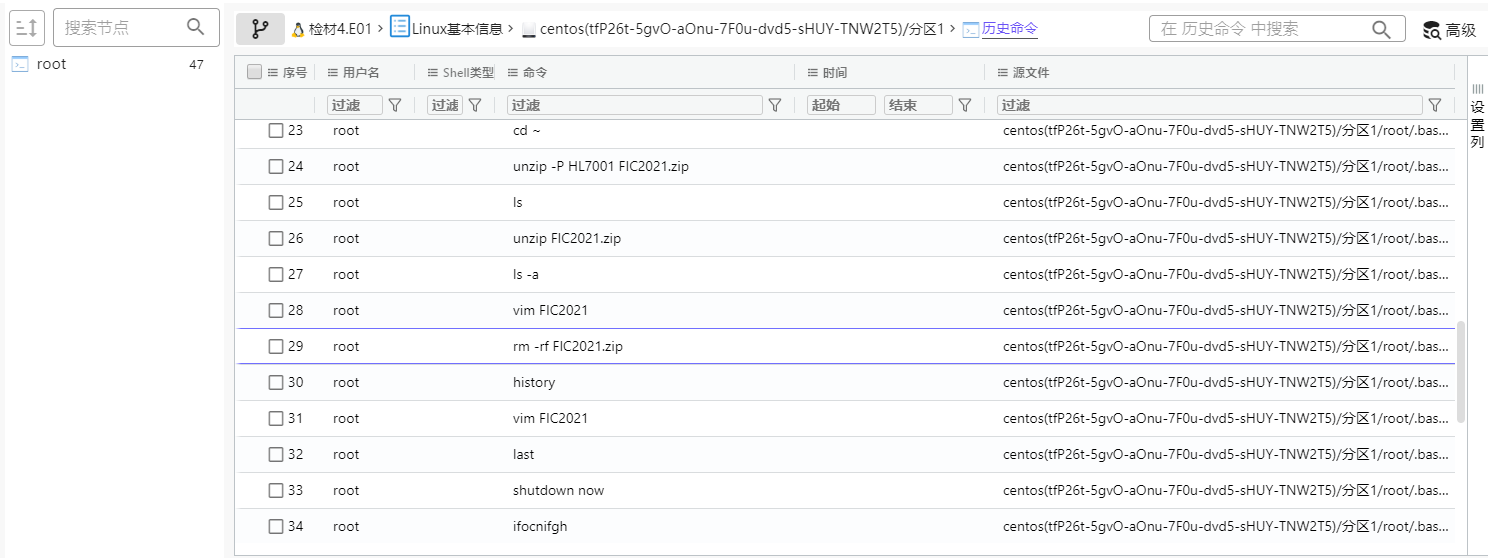

26 请分析检材4,指出被管理员删除的压缩包,其解压密码是:

HL7001

删了一个FIC2021.zip,在上面看到了密码

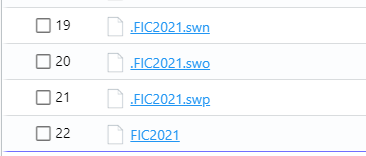

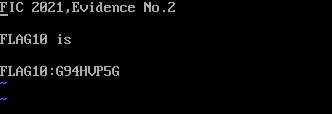

27 分析检材4并找出FLAG10:

G94HVP5G

在火眼看到了swp文件,怀疑是在vim里面做了恢复备份

随便选一个看就可以

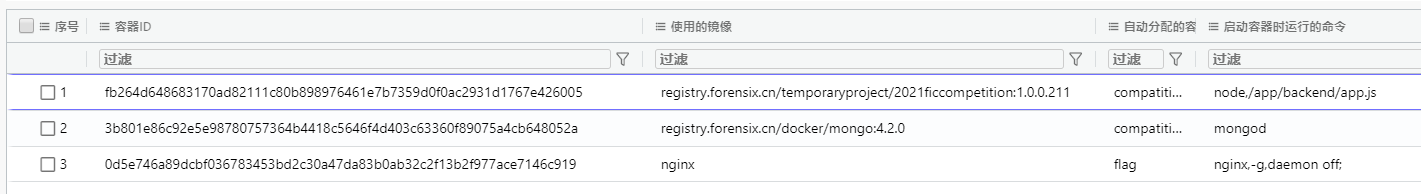

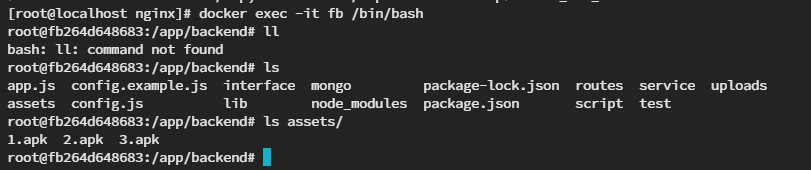

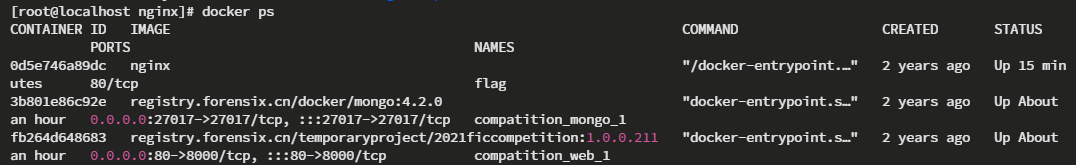

28 请分析服务器并找出,网站代码所在的docker容器的完整ID为:

fb264d648683170ad82111c80b898976461e7b7359d0f0ac2931d1767e426005

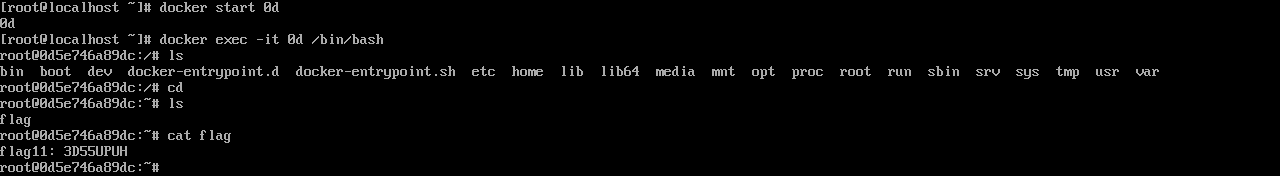

29 请全面分析各docker容器,并找出FLAG11的值为:

3D55UPUH

flag在名字叫flag的容器里

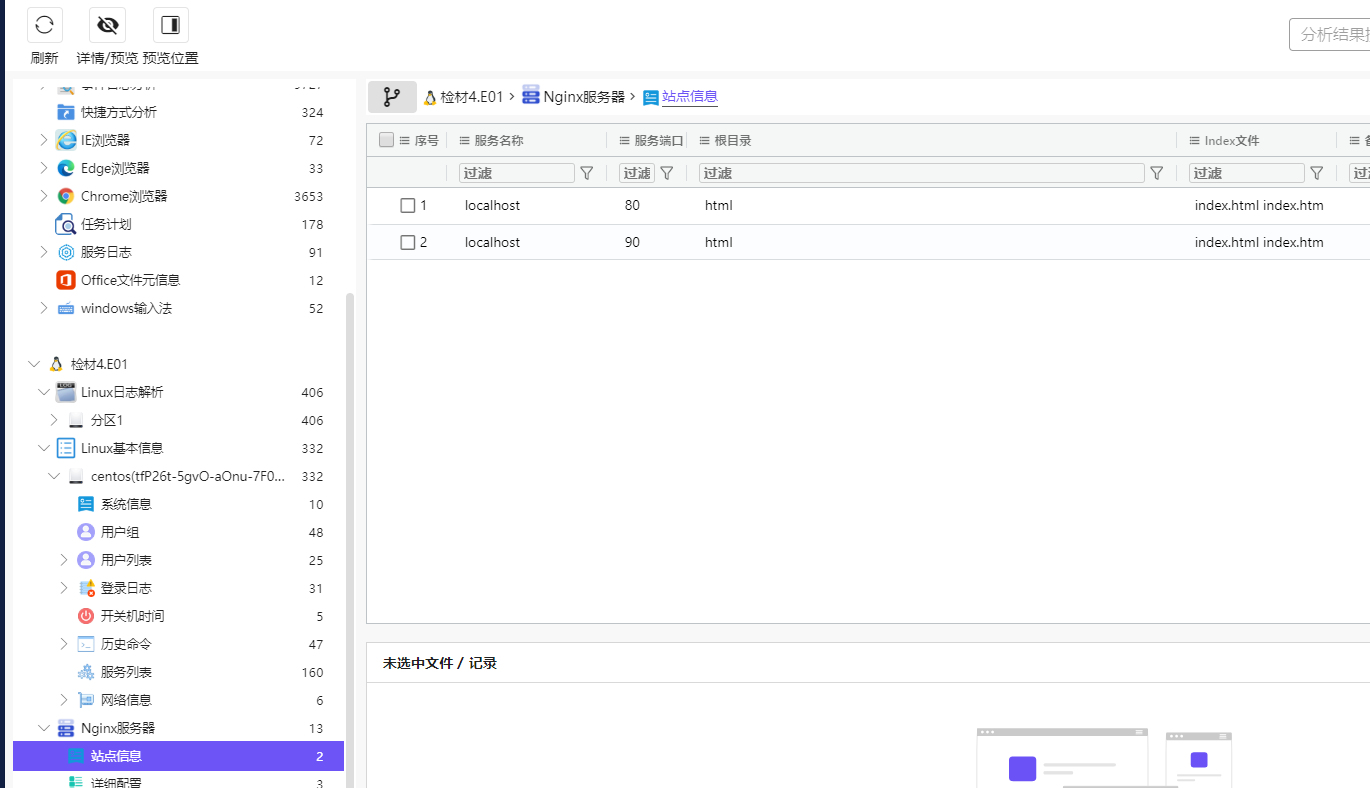

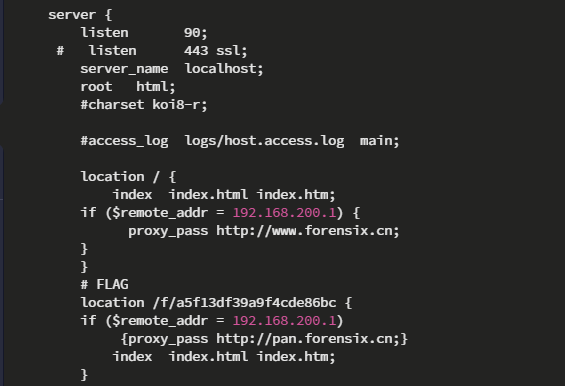

30 经分析发现,该服务器中监听90端口的服务是

nginx

31 经分析,发现当访问者为特定IP时,服务器会将访问会重定向到其他页面,该特定IP地址为:

192.168.200.1

配置位置在/usr/local/nginx/conf/nginx.conf

32 请分析检材4并找出FLAG12的值为:

33 服务器中提供APK下载页面的网站,所使用的外部端口号为:

8000

下载页面的网站放在docker里面了

34 上题中网站数据库所使用的端口号为:

27017

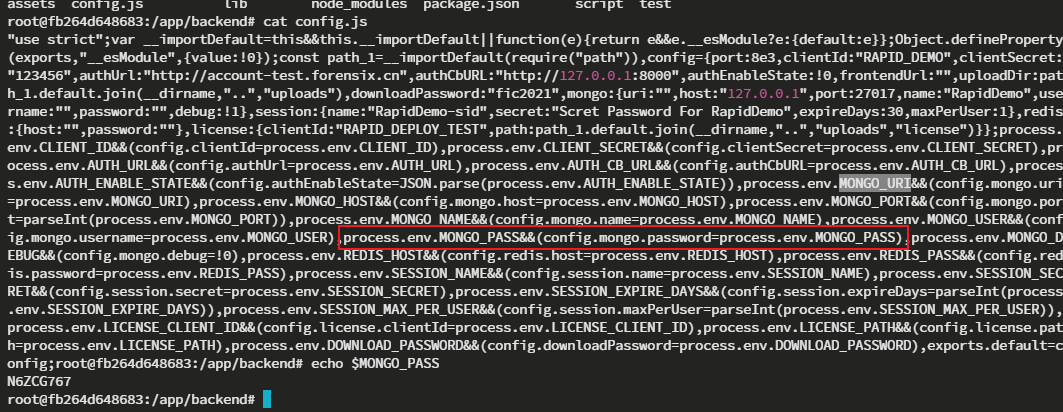

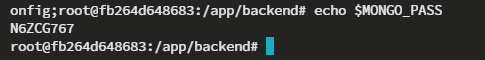

35 网站所使用的配置文件中,记录的数据库密码为(FLAG21):

N6ZCG767

cat一下config.js,发现在系统变量里面

直接在容器中输出该变量即可

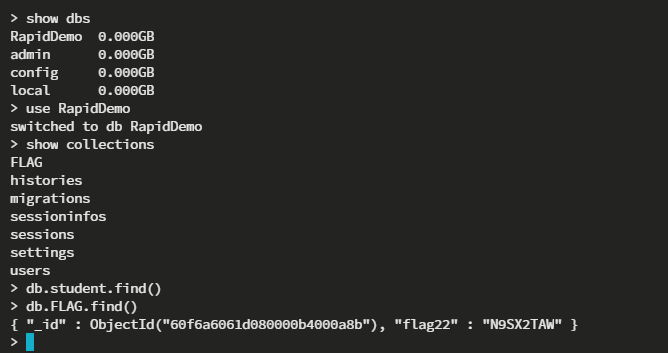

36 请分析检材4并找出FLAG22的值为:

N9SX2TAW

直接进MongoDB的容器去查flag

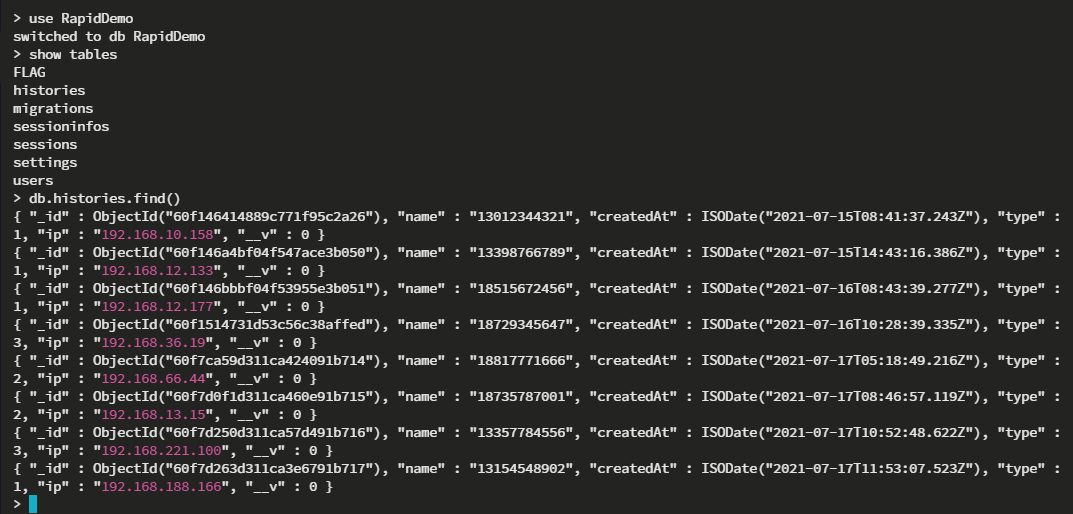

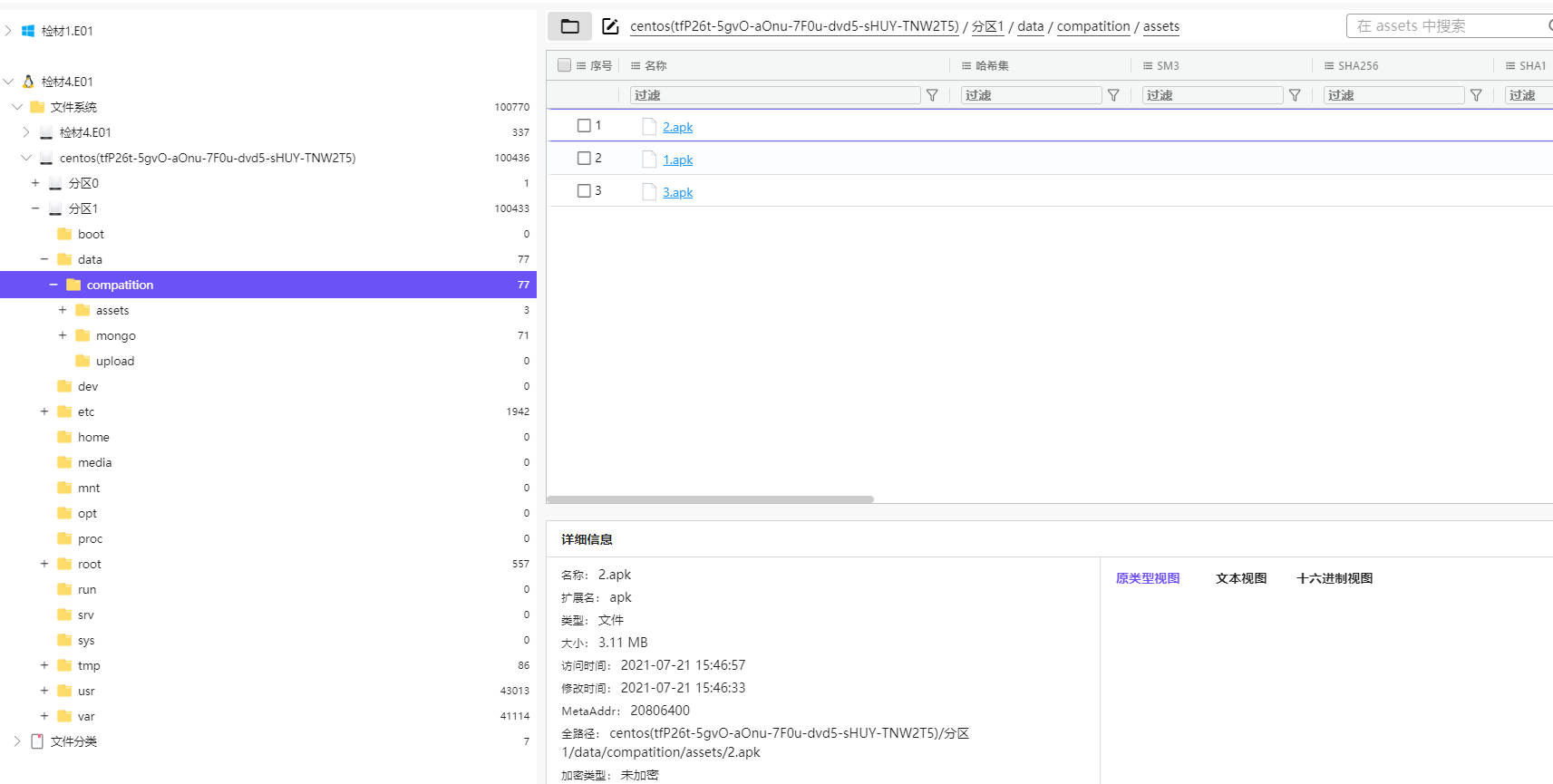

37 经询问,李四的手机号码为18735787001,请重构该下载网站,并下载李四在案发时下载的APK程序,该APK程序的哈希SHA256值为:

10B99EE9AF2765DD9A1E445AF903515917D1E8D7086514A18A5DABE310FC3FB6

查看histories集合,里面是下载记录

type记录为2,即2.apk

也可以在/data/compatition/assets里面找到2.apk

38 请分析并确认,当时李四下载的LOL程序对应的后台类型值为

2

上题有

39 请分析检材4并确认,受害者下载LOL程序的时候,手机的IP地址为

192.168.13.15

37题有

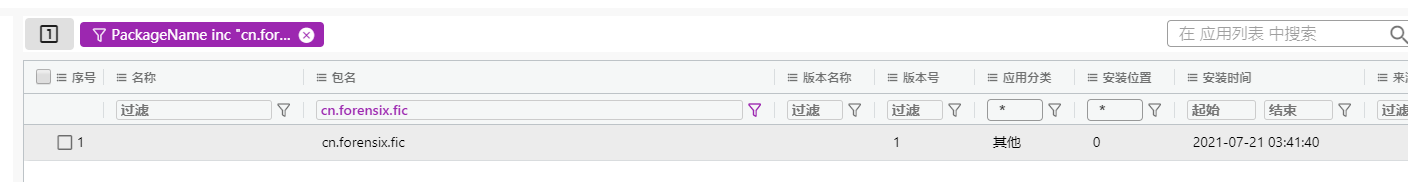

40 “李四的手机被勒索时候的环境为检材5,请分析检材5,并指出勒索APK程序的安装时间:

2021-07-21 03:41:40

(请安装雷神模拟器,加载检材5,还原受害者手机环境)”

包名为cn.forensix.fic

41 受害者李四下载的APK程序的包名为:

cn.forensix.fic

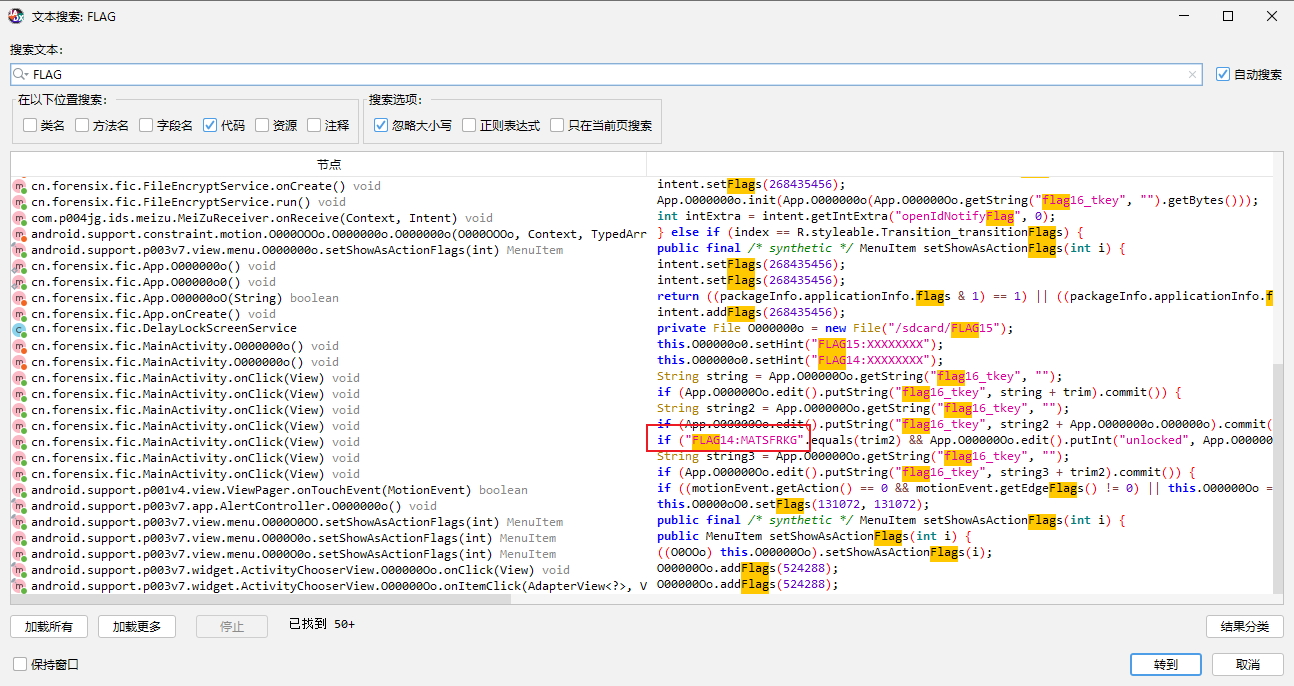

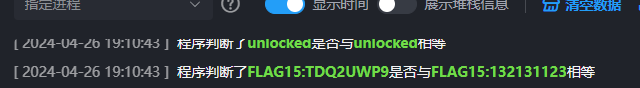

42 请对勒索APK进行分析,解锁第一关所使用的密码 FLAG14为:

MATSFRKG

43 请对勒索APK进行分析,解锁第二关所使用的密码 FLAG15为:

44 经分析发现,该程序对受害者手机/sdcard/Music/目录下的MP3文件进行了加密,请对勒索APK进行分析,找出第三关提示的解密KEY:

45 请解密并分析上一题中的MP3文件,分析并找出FLAG16的值为: