检材1:根据报案人提供的网站域名和IP,警方调取了对应的服务器镜像“检材1”,分析掌握的检材回答下列问题

检材1的SHA256值为

9E48BB2CAE5C1D93BAF572E3646D2ECD26080B70413DC7DC4131F88289F49E34

分析检材1,搭建该服务器的技术员IP地址是多少?用该地址解压检材2

172.16.80.100

检材1中,操作系统发行版本号为

7.5.1804

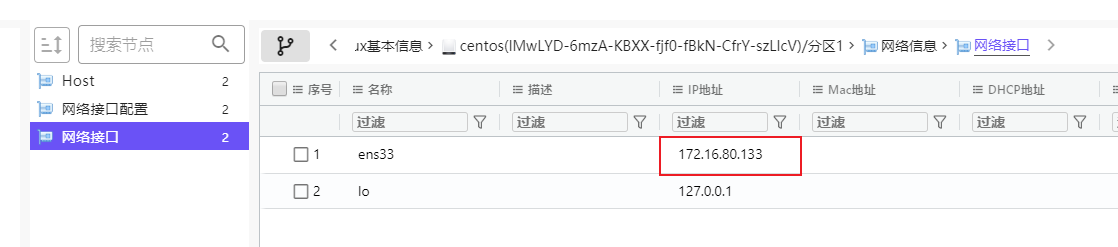

检材1系统中,网卡绑定的静态IP地址为

172.16.80.133

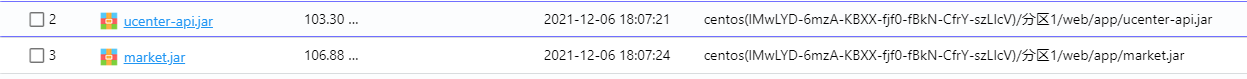

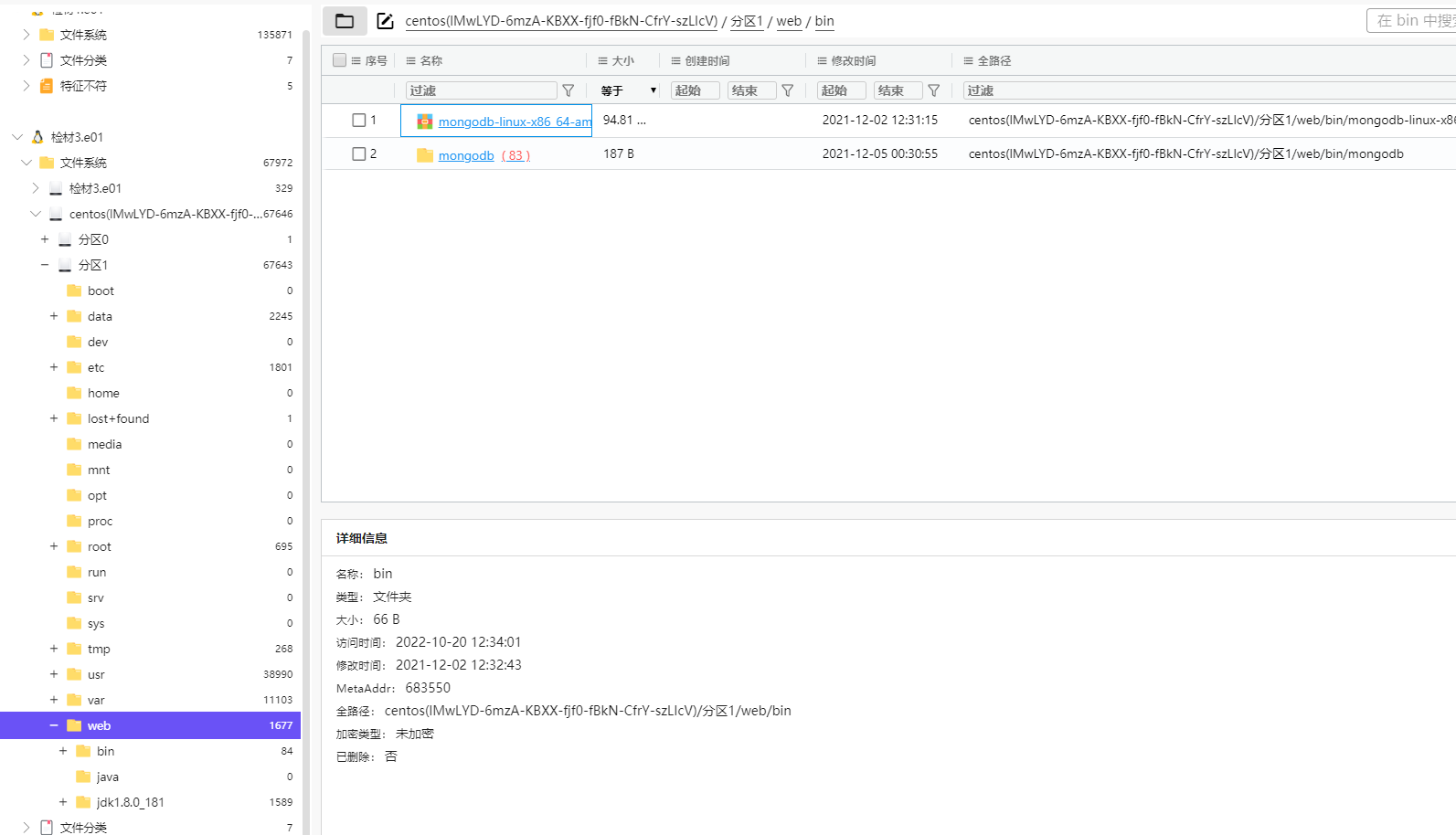

检材1中,网站jar包所存放的目录是(答案为绝对路径,如“/home/honglian/”)

/web/app/

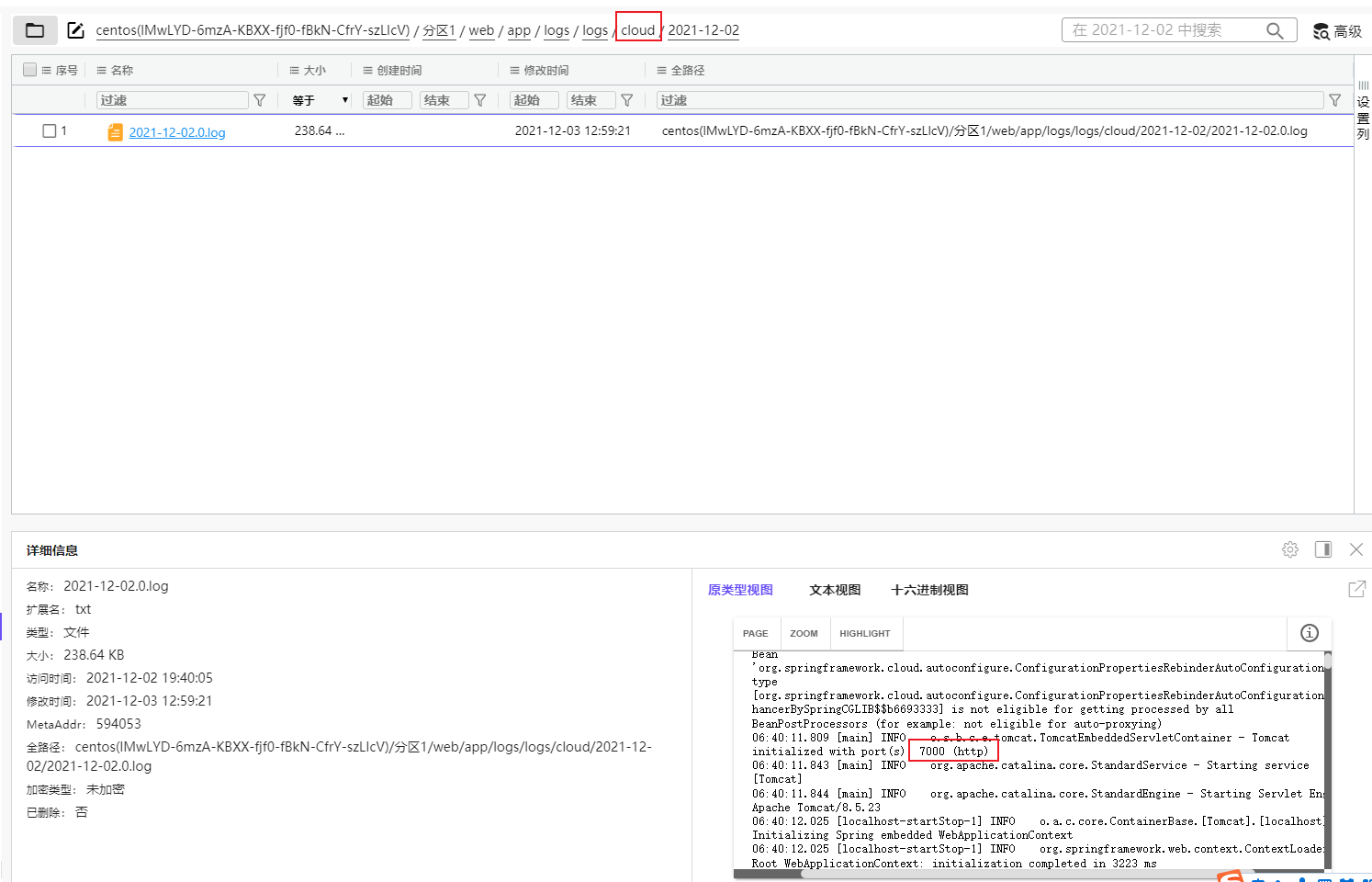

检材1中,监听7000端口的进程对应文件名为(答案含扩展名,如“1.jpg”)

cloud.jar

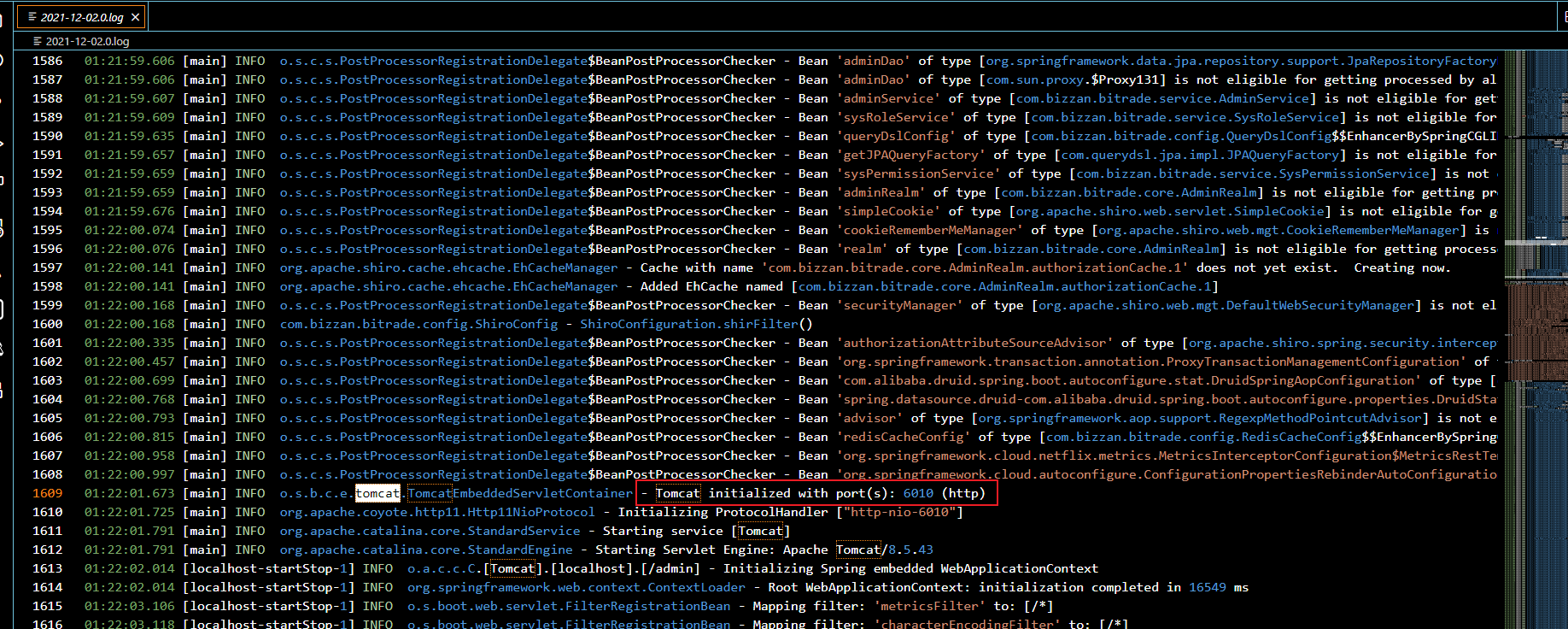

检材1中,网站管理后台页面对应的网络端口为(答案填写阿拉伯数字,如“100”)

6010(答案为9090)

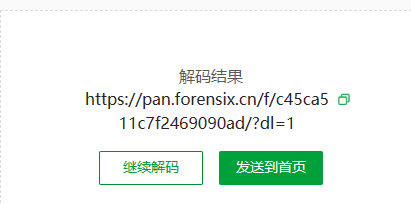

检材1中,网站前台页面里给出的APK的下载地址是(答案格式如下:“https://www.forensix.cn/abc/def”)

https://pan.forensix.cn/f/c45ca511c7f2469090ad/?dl=1

仿真web/app/web,得到二维码

二维码解析即可得

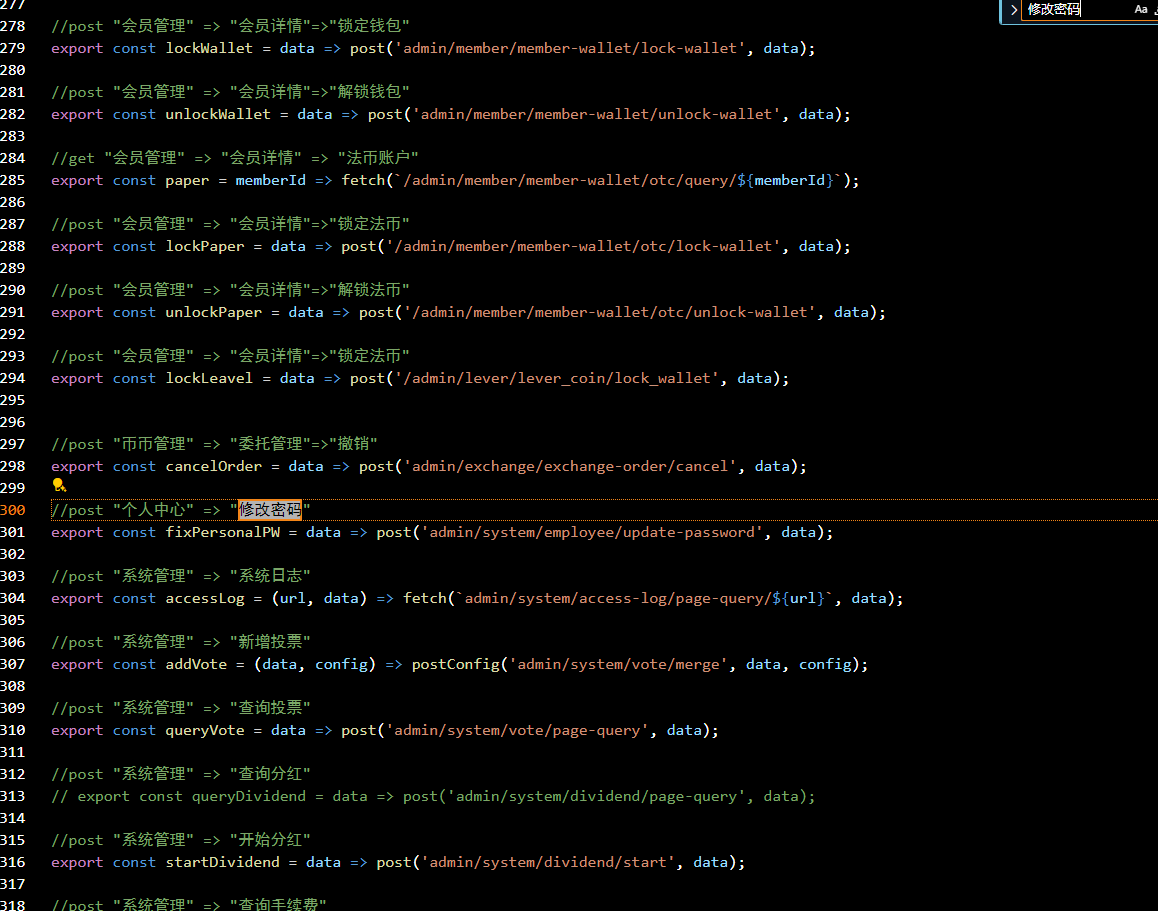

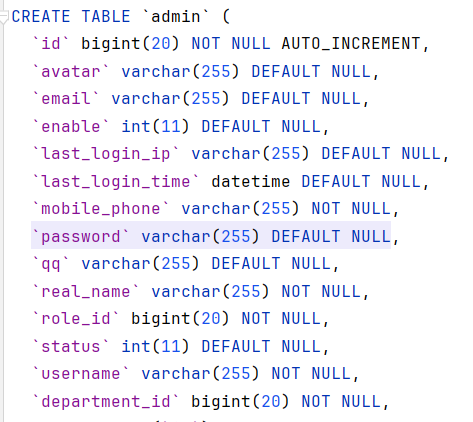

检材1中,网站管理后台页面调用的用户表(admin)里的密码字段加密方式为?

MD5

考虑到用户表的密码可以从修改密码找到加密方式,所以可以分析前端

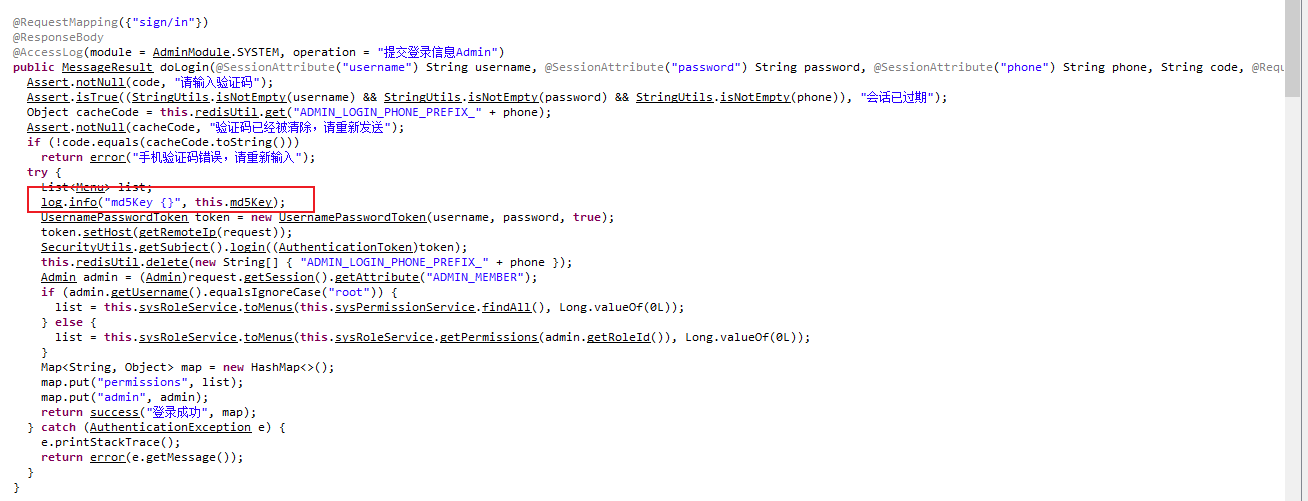

发现目标,后端追踪

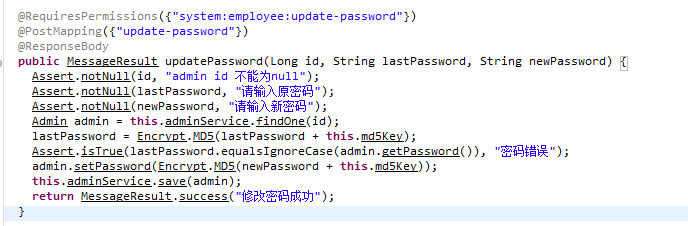

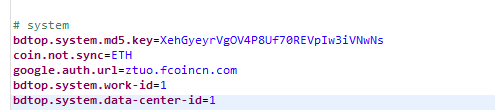

分析检材1,网站管理后台登录密码加密算法中所使用的盐值是

XehGyeyrVgOV4P8Uf70REVpIw3iVNwNs

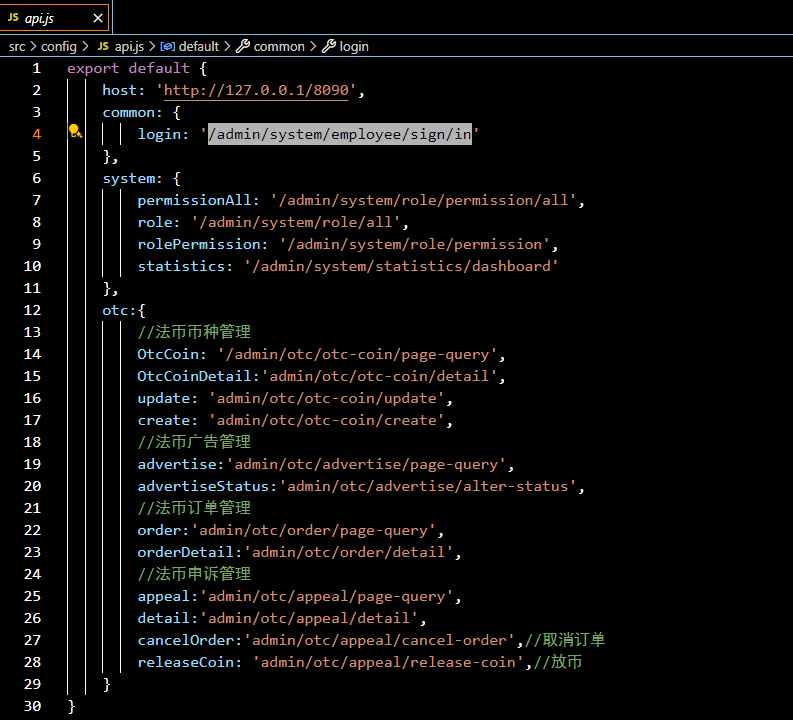

前端找到登录接口

追踪

追踪

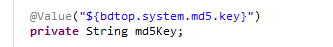

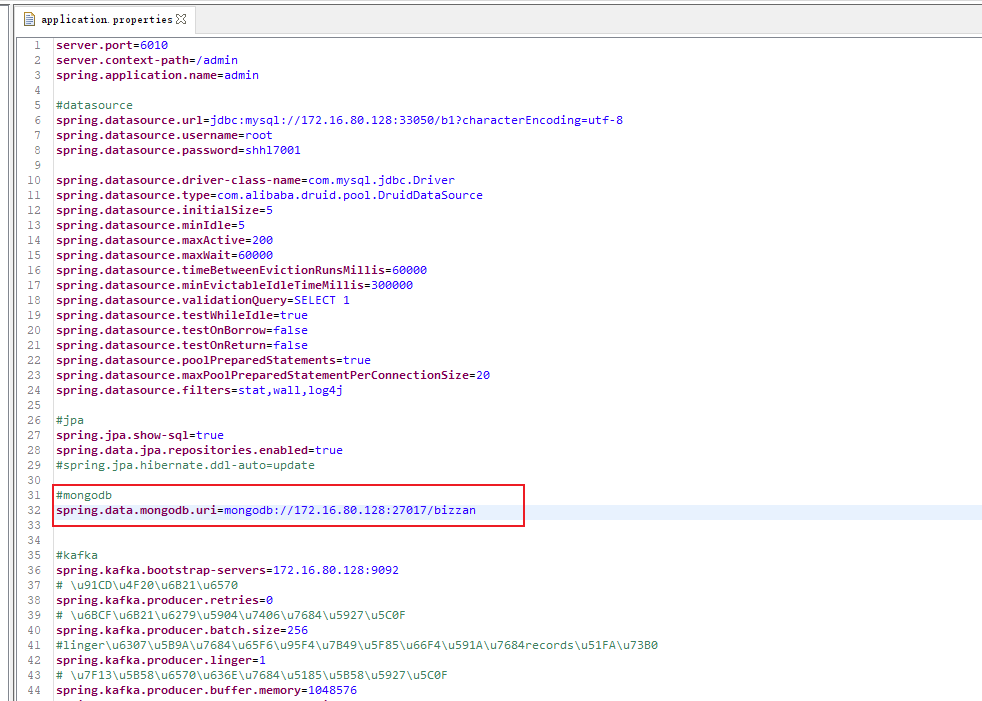

this.md5key是一个value,写在application.properties里

检材2:根据IP地址落地及后续侦查,抓获了搭建网站的技术员,扣押了其个人电脑并制作镜像“检材2”,分析所有掌握的检材回答下列问题

检材2中,windows账户Web King的登录密码是

答:135790

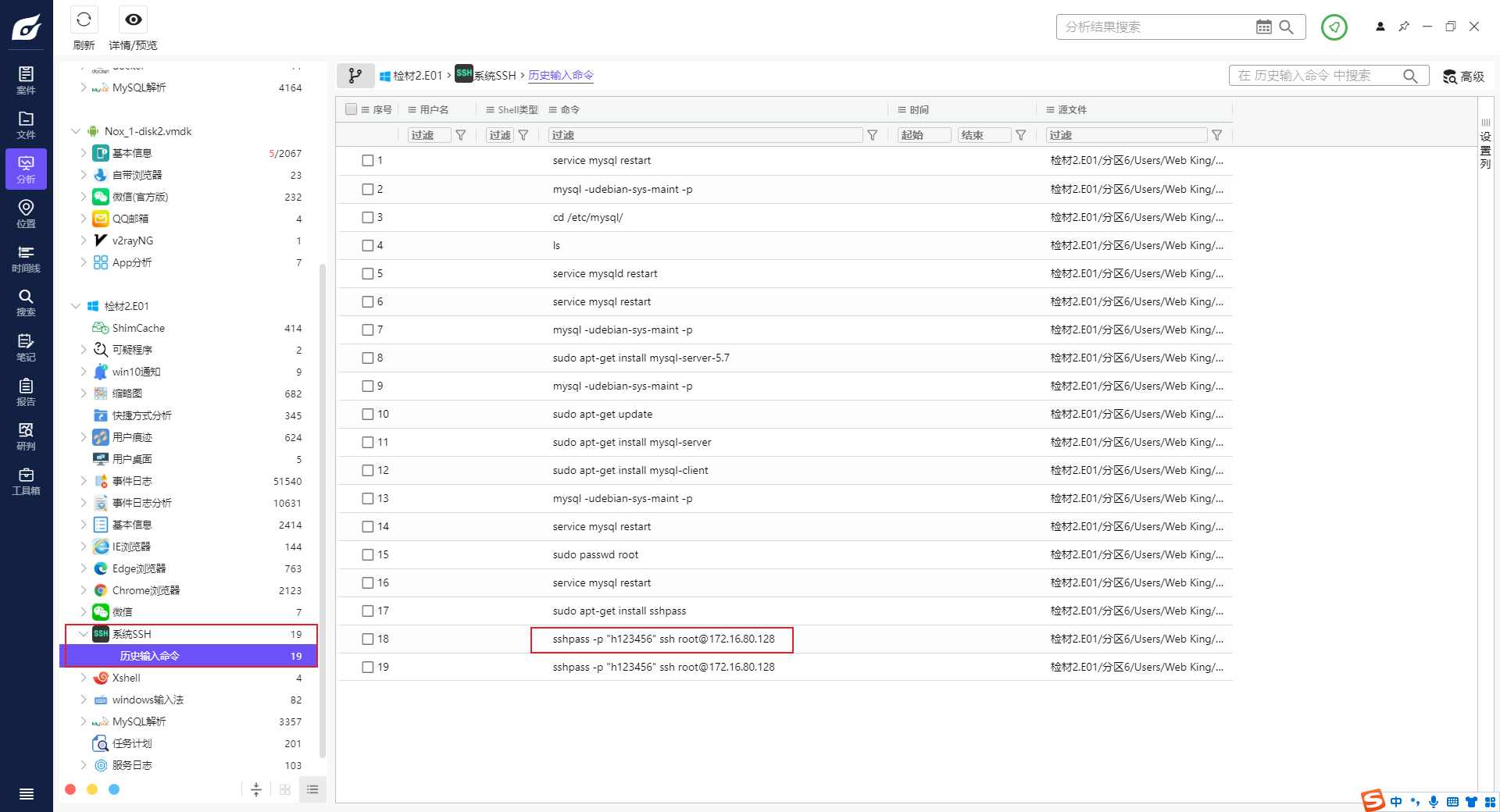

检材2中,除检材1以外,还远程连接过哪个IP地址?并用该地址解压检材3

答:172.16.80.128

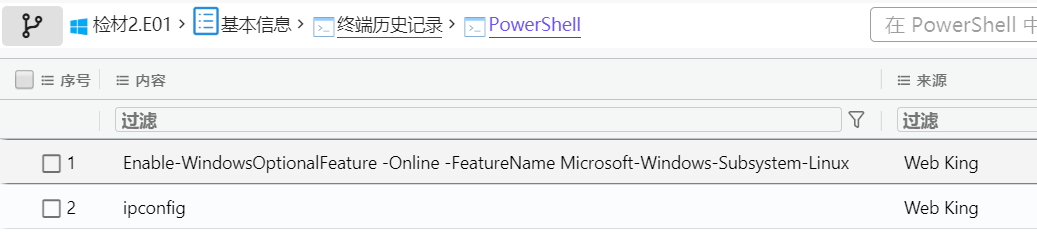

检材2中,powershell中输入的最后一条命令是

答:ipconfig

检材2中,下载的涉案网站源代码文件名为(答案含扩展名,如:“1.jpg”)

答:ZTuoExchange_framework-master.zip

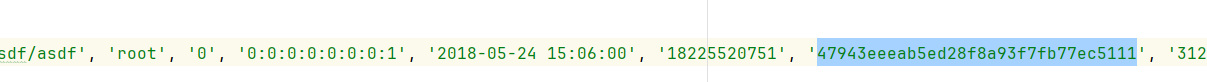

检材2中,网站管理后台root账号的密码为

答:47943eeeab5ed28f8a93f7fb77ec5111(错误,答案为root)

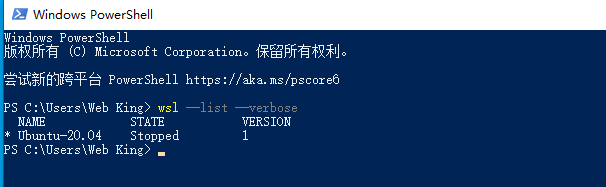

检材2中,技术员使用的WSL子系统发行版本是(答案格式如下:windows 10.1)

ubuntu 20.04

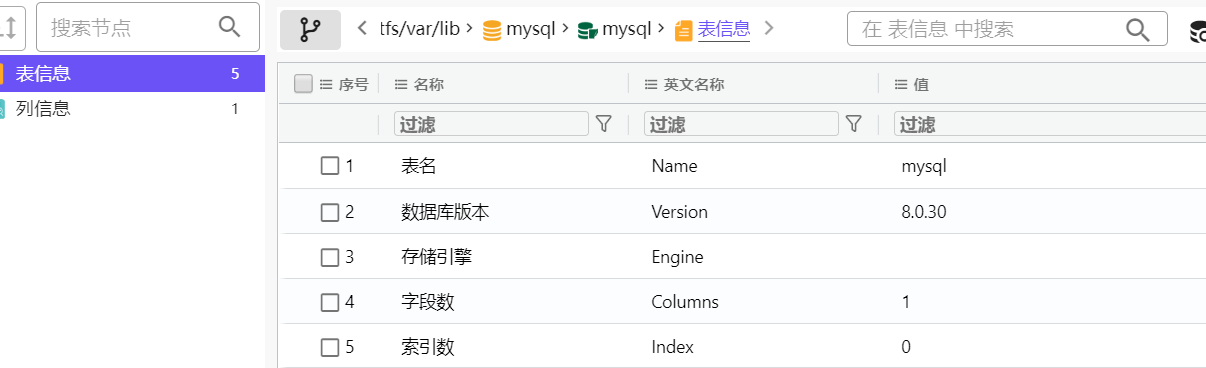

检材2中,运行的数据库服务版本号是(答案格式如下:10.1)

答:8.0.30

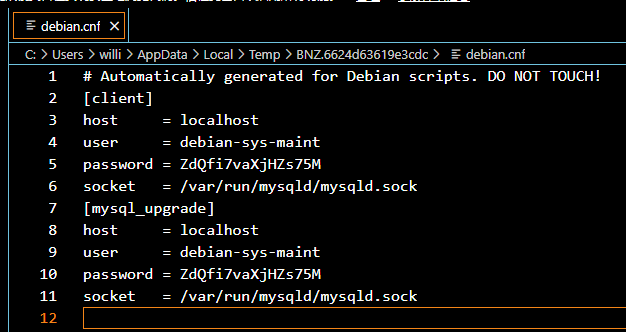

上述数据库debian-sys-maint用户的初始密码是

ZdQfi7vaXjHZs75M(这里是后面补的

解析:这是系统自动生成的mysql用户,debian和ubuntu系统都会这样做,debian-sys-maint的密码是安装mysql时随时生成的

停止或重启服务都靠它,如果你修改了它的密码或覆盖掉密码,就会出现错误,查看/etc/mysql/debian.cnf查看内容,可以看到有这个mysql用户

检材3服务器root账号的密码是

h123456(这里是后面补的

检材3:根据网站前端和技术员个人电脑上的线索,发现了网站后端所在的服务器IP并再次调证取得“检材3”,分析所有掌握的检材回答下列问题

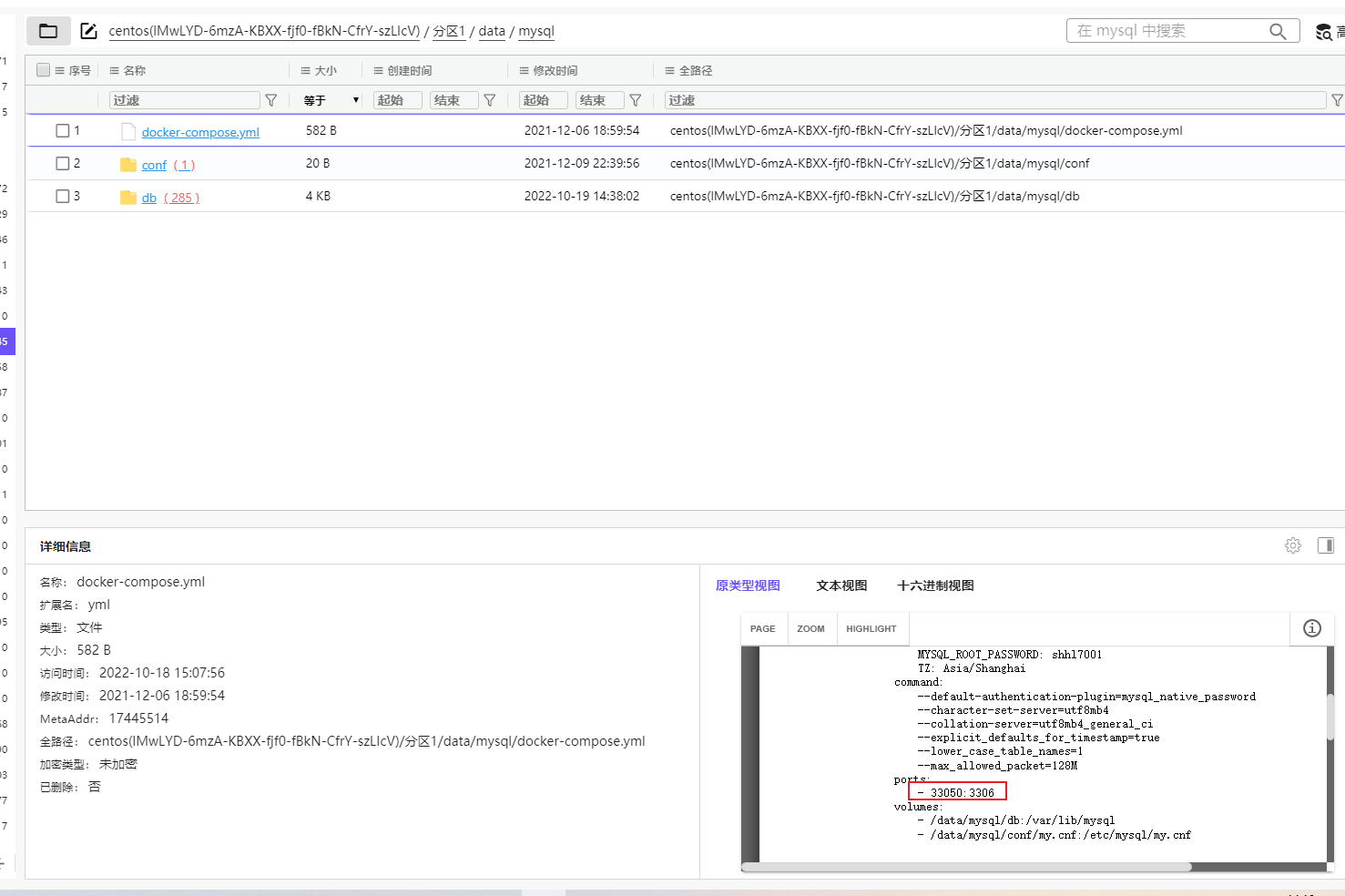

检材3中,监听33050端口的程序名(program name)为

mysql(答案为docker-proxy

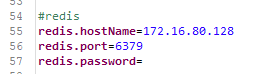

除MySQL外,该网站还依赖以下哪种数据库

MongoDB、Redis

找到一个MongoDB

结合检材1里面的后端jar包,也是MongoDB

还有redis

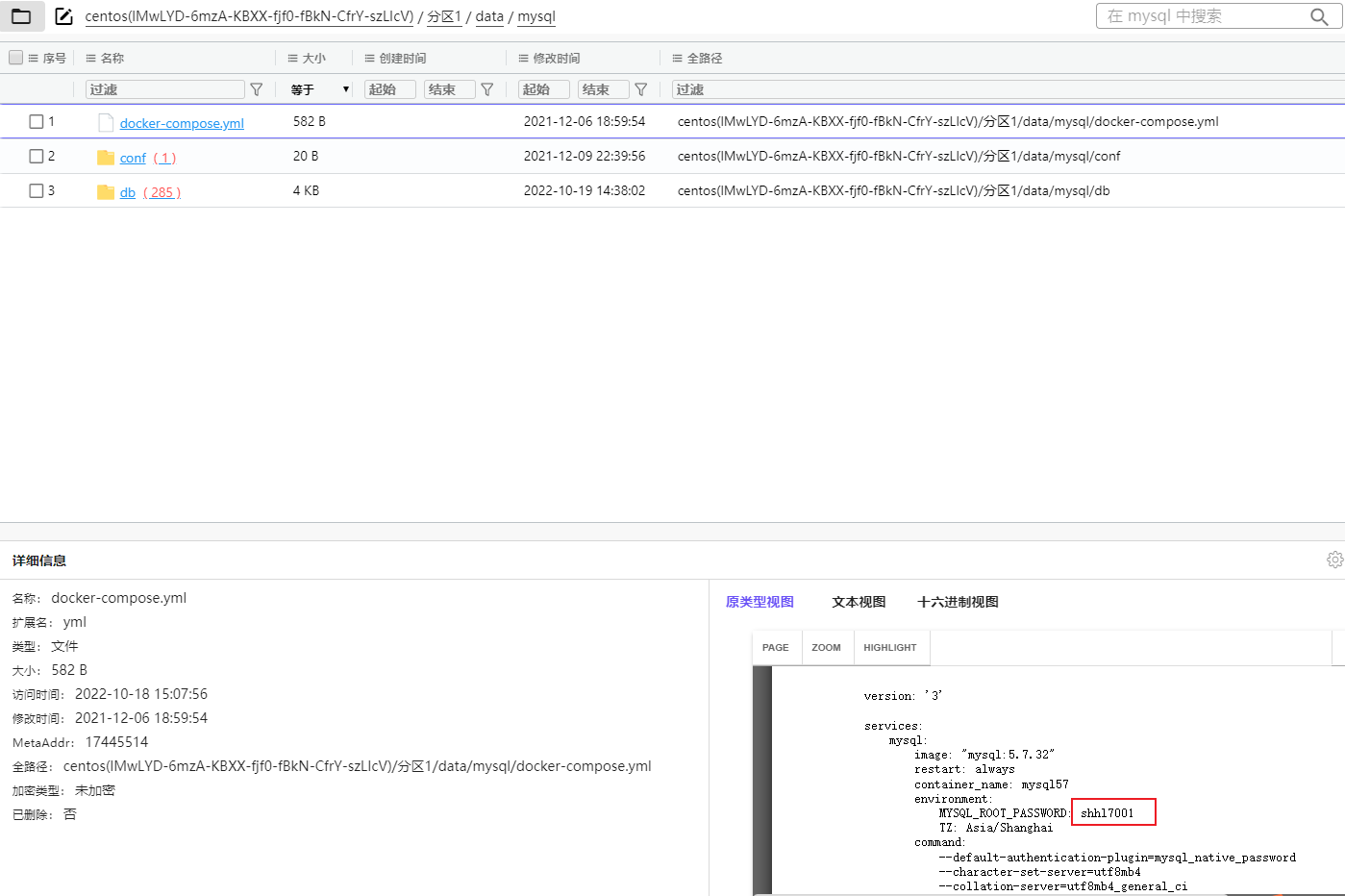

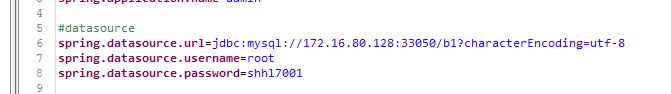

检材3中,MySQL数据库root账号的密码是

shhl7001

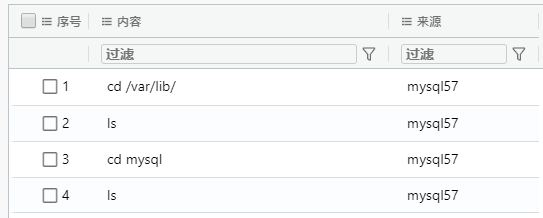

检材3中,MySQL数据库在容器内部的数据目录为

/var/lib/mysql

涉案网站调用的MySQL数据库名为

b1

根据检材1的后端jar包得

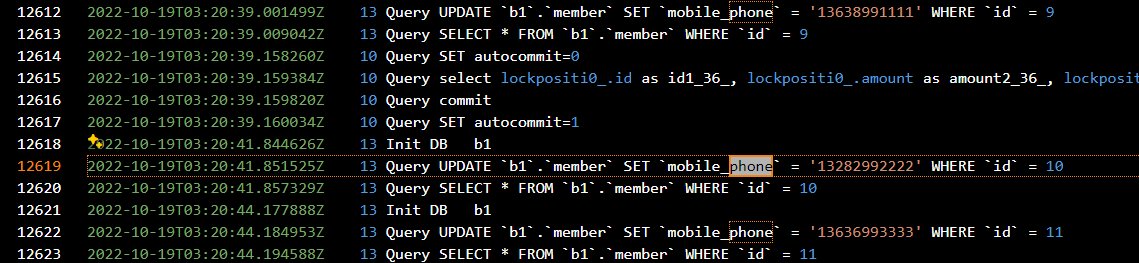

勒索者在数据库中修改了多少个用户的手机号?(答案填写阿拉伯数字,如“15”)

3

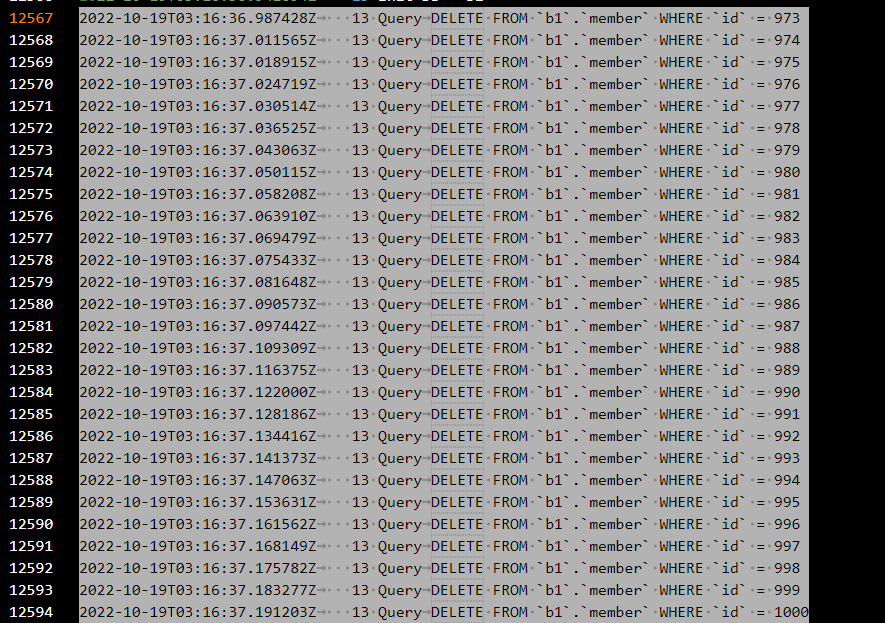

勒索者在数据库中删除的用户数量为(答案填写阿拉伯数字,如“15”)

28

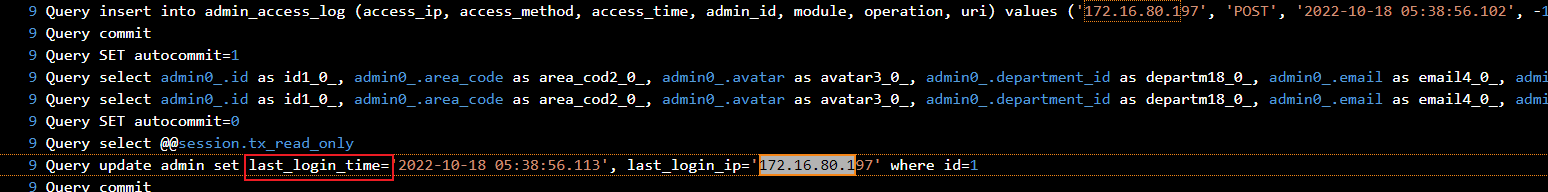

还原被破坏的数据库,分析除技术员以外,还有哪个IP地址登录过网站管理后台?用该地址解压检材4

172.16.80.197

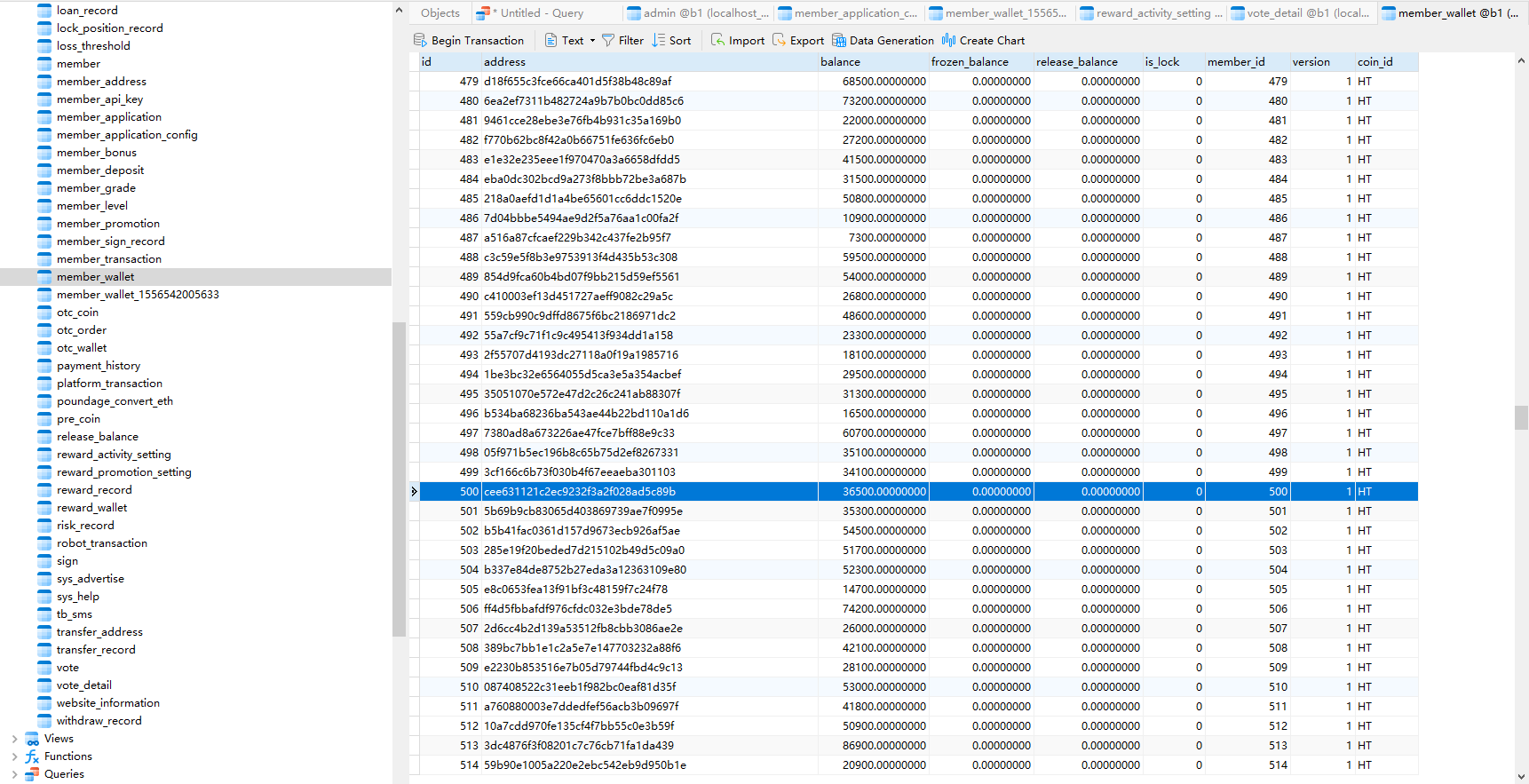

还原全部被删改数据,用户id为500的注册会员的HT币钱包地址为

cee631121c2ec9232f3a2f028ad5c89b

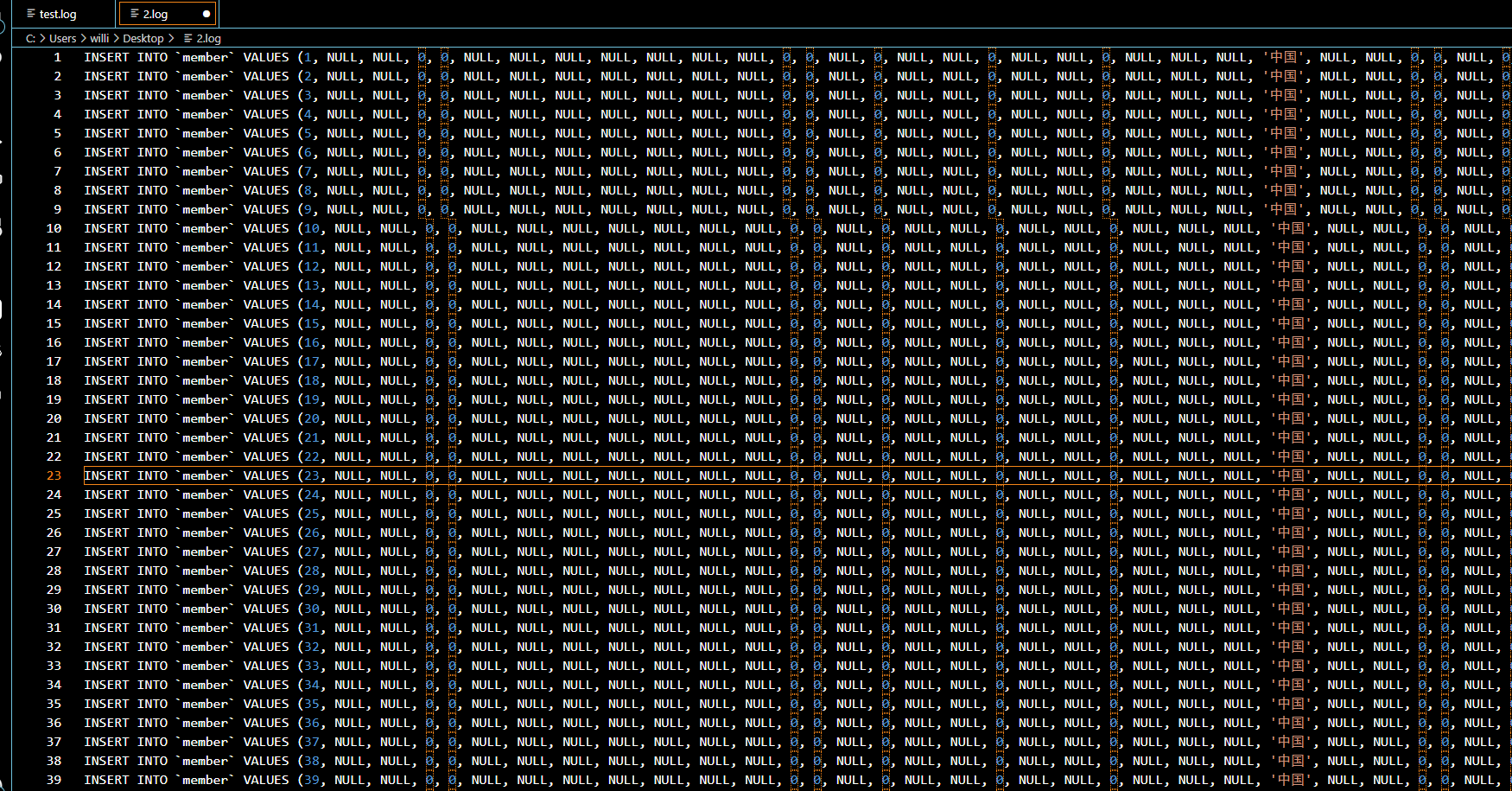

把检材2中的数据库文件夹放回MySQL容器中,复原数据库

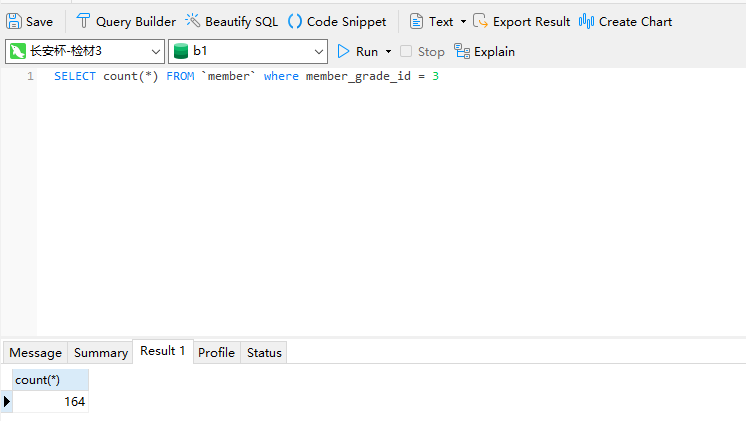

还原全部被删改数据,共有多少名用户的会员等级为’LV3’(答案填写阿拉伯数字,如“15”)

164

从log里面获取到SQL语句

全部恢复到member表

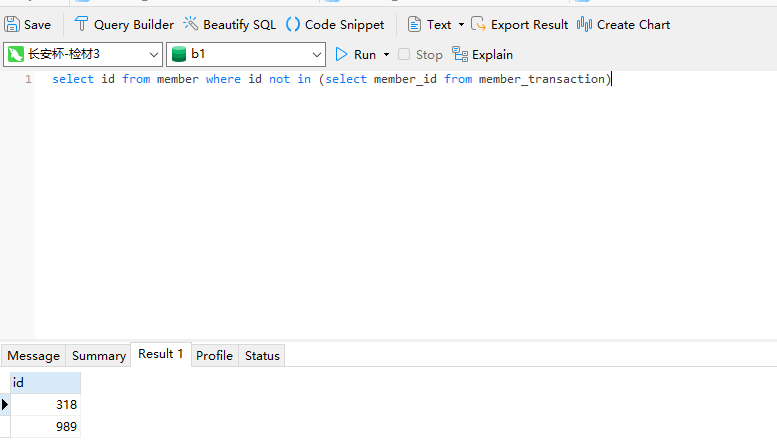

还原全部被删改数据,哪些用户ID没有充值记录(答案填写阿拉伯数字,多个ID以逗号分隔,如“15,16,17”)

318,989

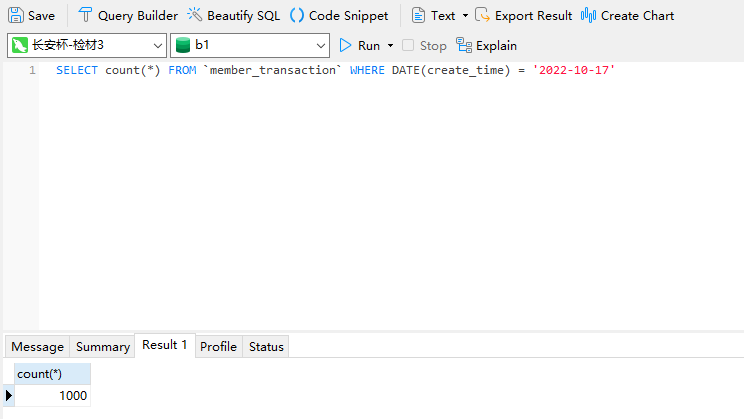

还原全部被删改数据,2022年10月17日总计产生多少笔交易记录?(答案填写阿拉伯数字,如“15”)

1000

还原全部被删改数据,该网站中充值的USDT总额为(答案填写阿拉伯数字,如“15”)

408228

检材4.根据前期侦查分析,通过技术手段找到了幕后老板,并对其使用的安卓模拟器“检材4”进行了固定。分析该检材并回答下列问题

嫌疑人使用的安卓模拟器软件名称是

答:夜神模拟器

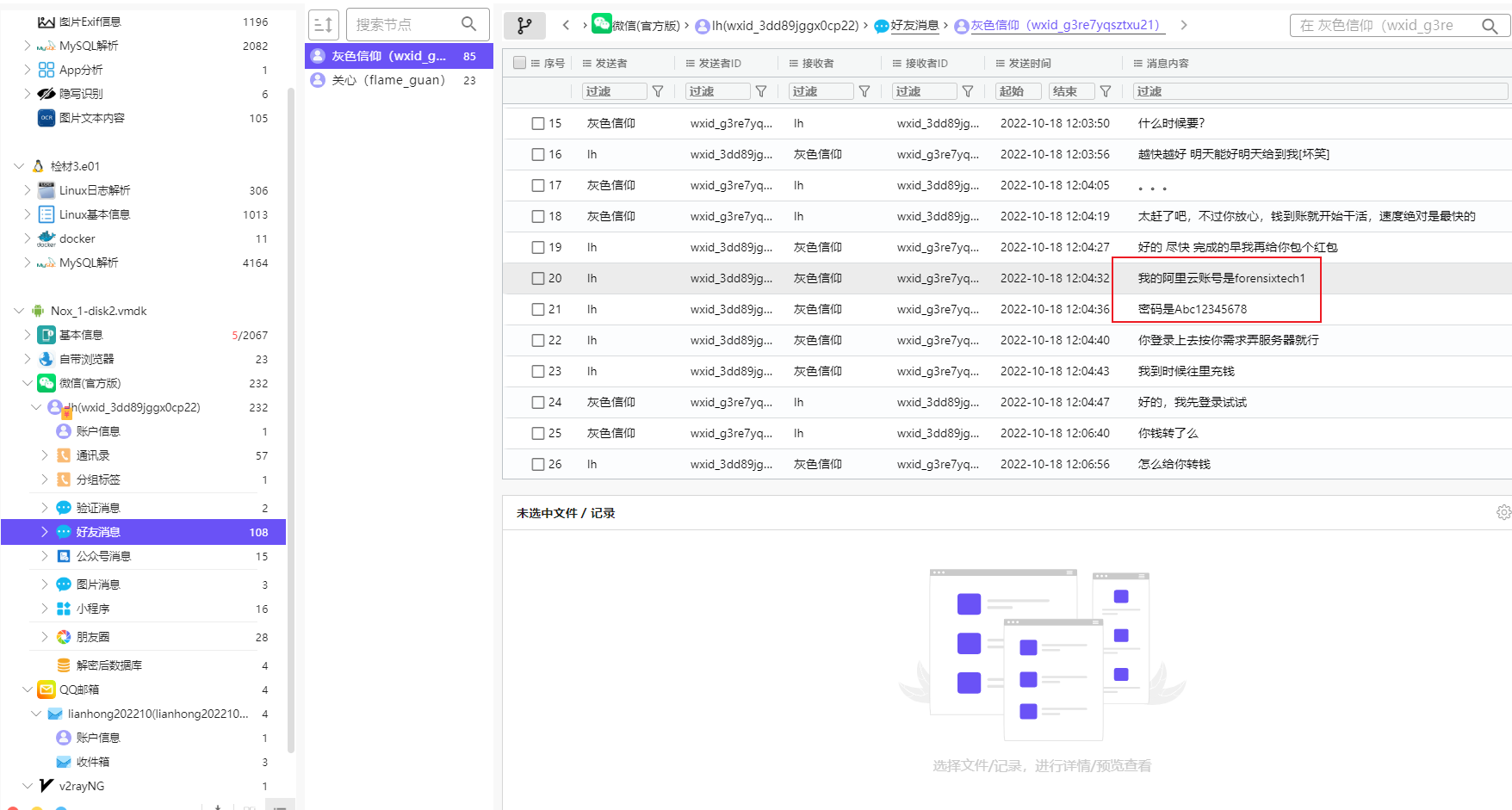

检材4中,“老板”的阿里云账号是

forensixtech1

检材4中安装的VPN工具的软件名称是

答:v2rayNG

上述VPN工具中记录的节点IP是

答:38.68.135.18

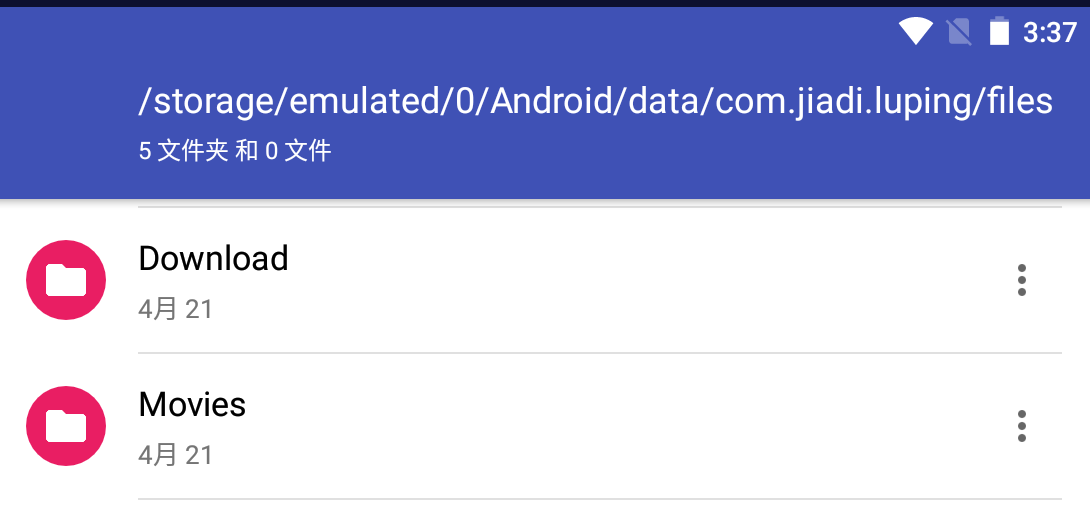

检材4中,录屏软件安装时间为

上述录屏软件中名为“s_20221019105129”的录像,在模拟器存储中对应的原始文件名为

答;0c2f5dd4a9bc6f34873fb3c0ee9b762b98e8c46626410be7191b11710117a12d

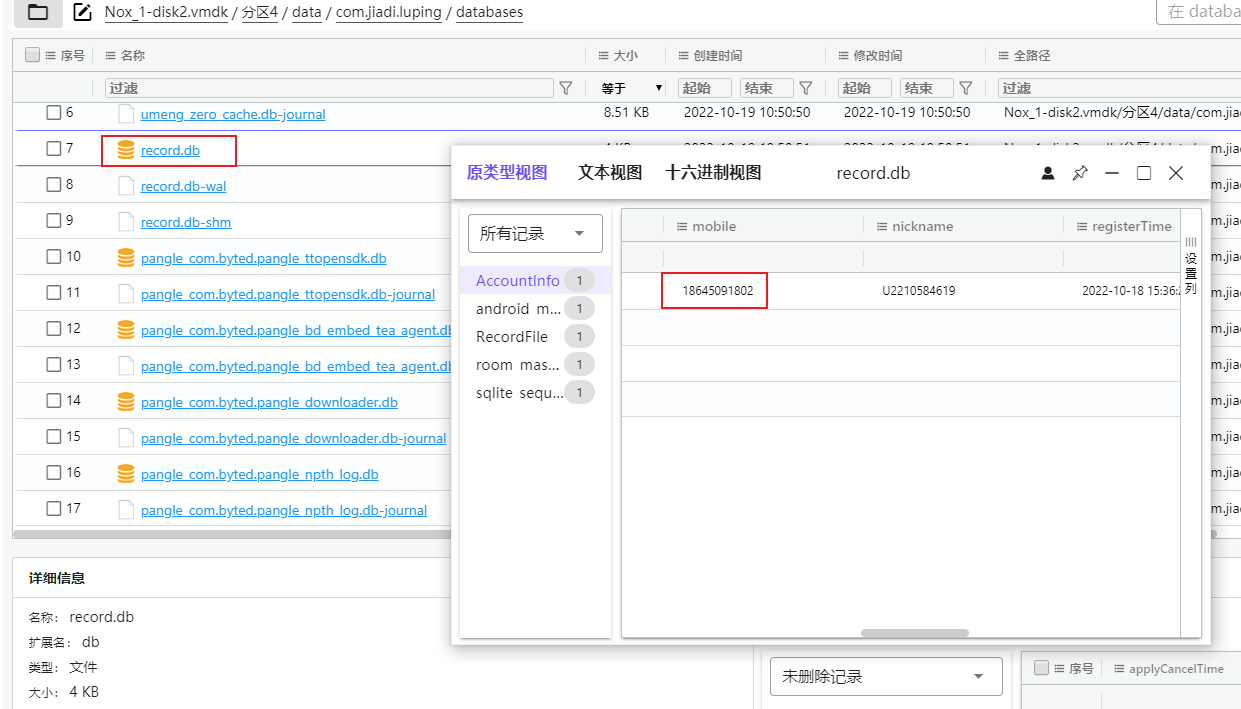

上述录屏软件登录的手机号是

18645091802

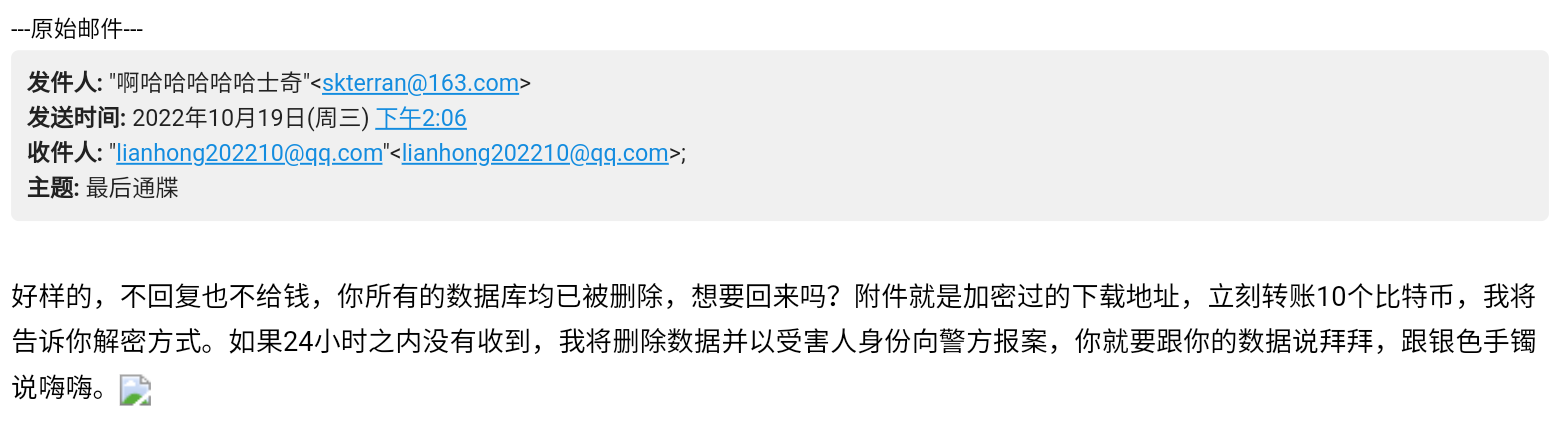

检材4中,发送勒索邮件的邮箱地址为

答:skterran@163.com

分析所有掌握的检材,找到勒索邮件中被加密的文档和对应的加/解密程序,并回答下列问题

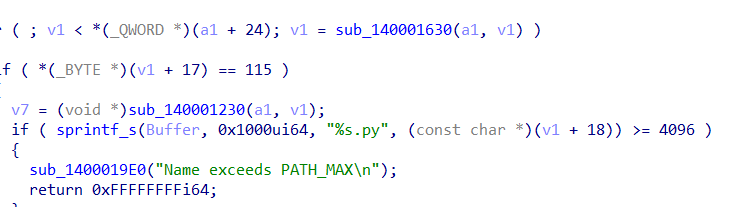

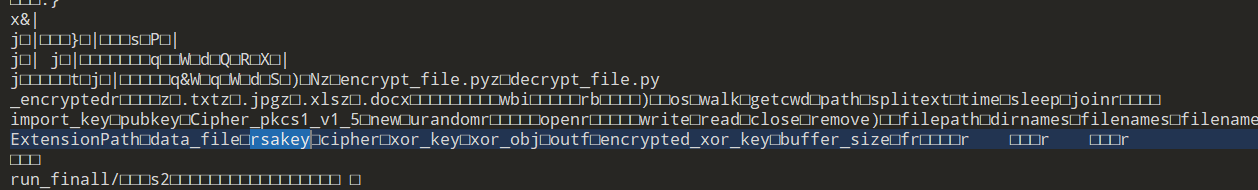

分析加密程序,编译该加密程序使用的语言是

答:python

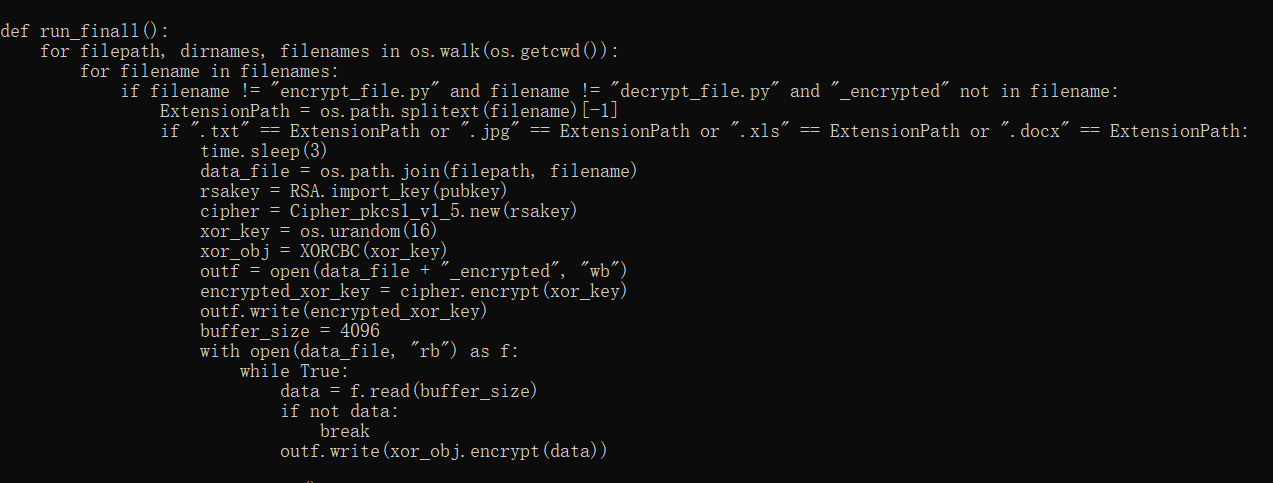

分析加密程序,它会加密哪些扩展名的文件?

docx,txt(答案为txt.jpg.docx.xls)

使用pyinstxtractor.py解包加上 uncompyle6 反编译即可

分析加密程序,是通过什么算法对文件进行加密的?

rsa(答案为异或)

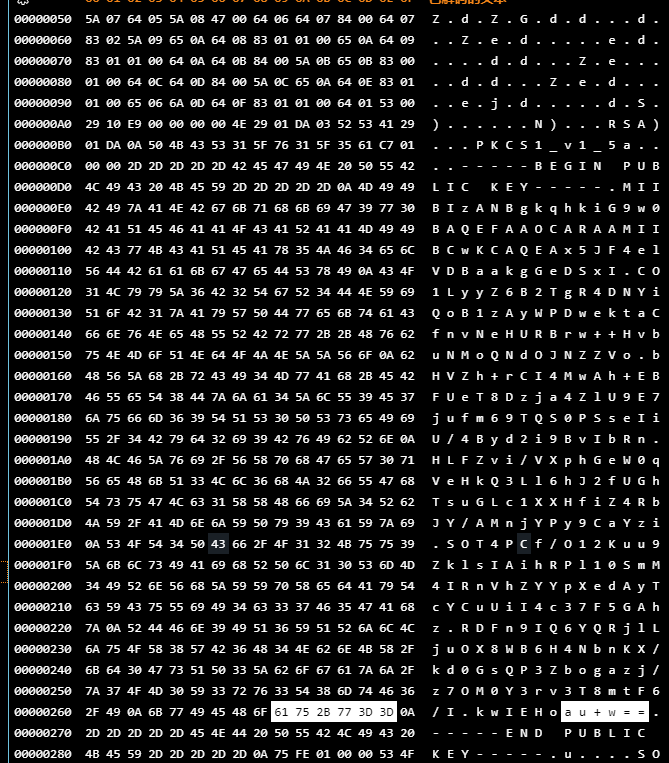

分析加密程序,其使用的非对称加密方式公钥后5位为?

u+w==

被加密文档中,FLAG1的值是(FLAG为8位字符串,如“FLAG9:QWERT123”)

分析所有掌握的检材,找到报案人描述的加密勒索apk程序,分析并回答下列问题

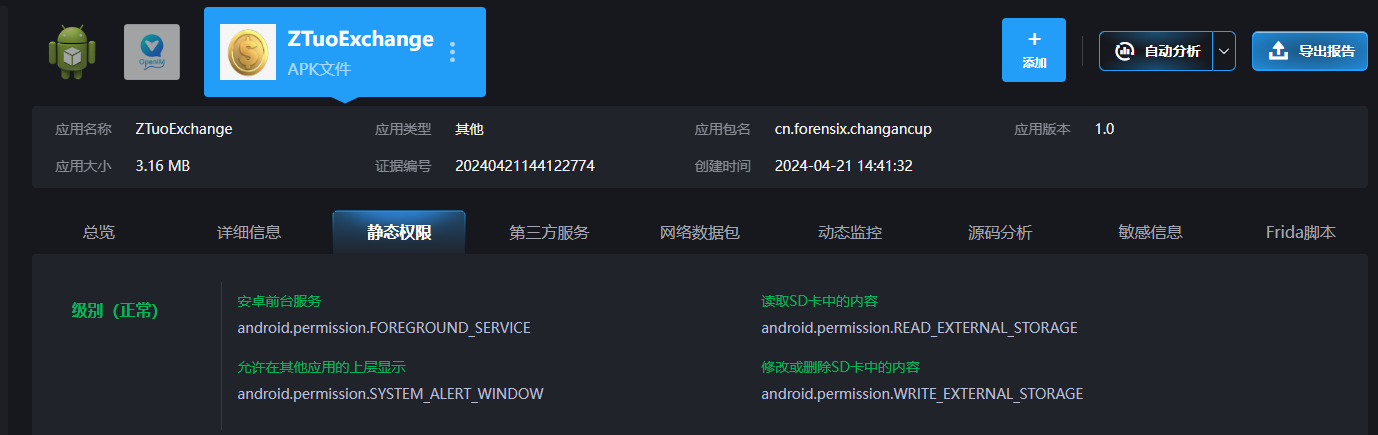

恶意APK程序的包名为

cn.forensix.changancup

按照案情来说,恶意APK应该为检材一里面的APK

APK调用的权限包括

安卓前台服务,读取SD卡中的内容,允许在其他应用的上层显示,修改或删除SD卡中的内容(答案为READ_EXTERNAL_STORAGE;WRITE_EXTERNAL_STORAGE;)

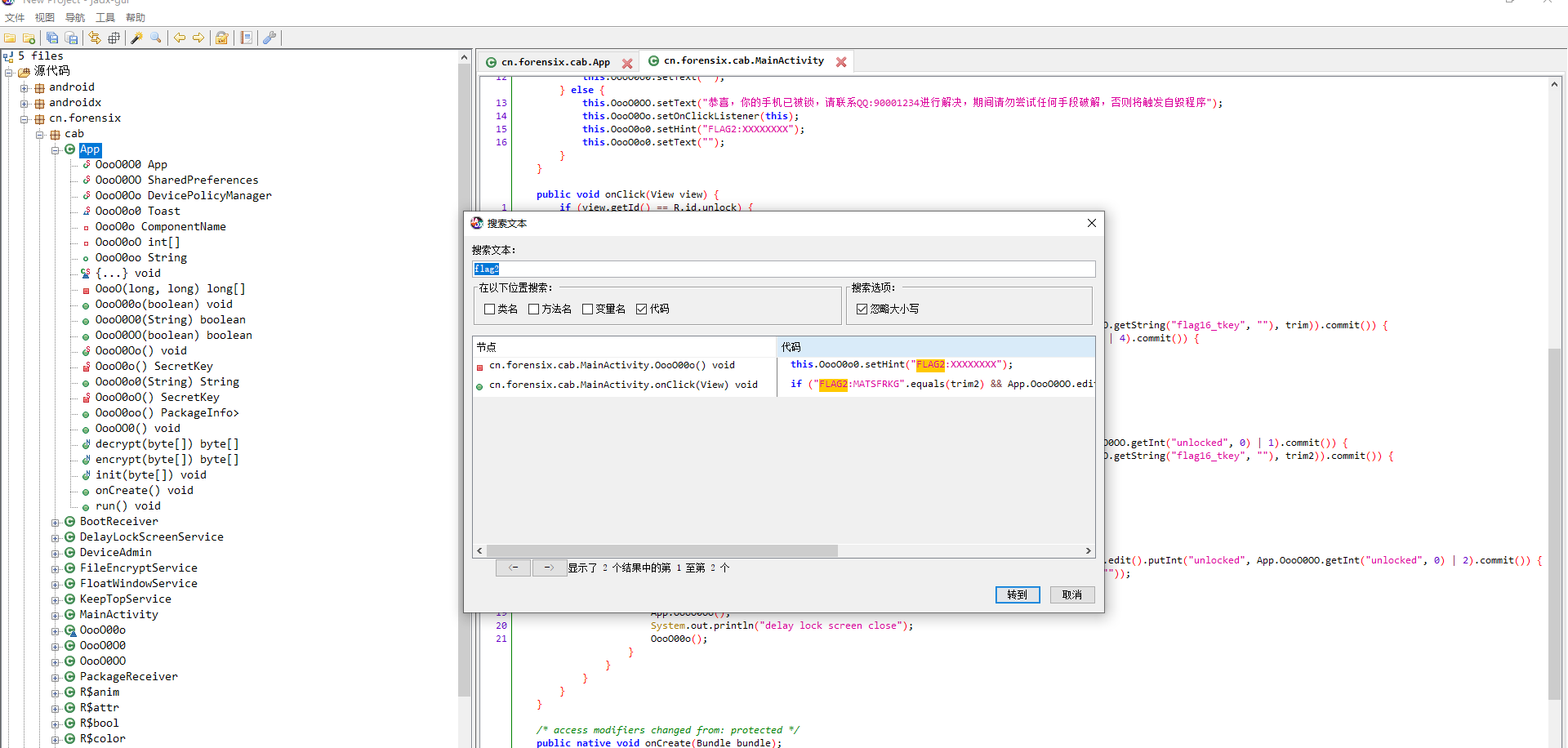

解锁第一关所使用的FLAG2值为(FLAG为8位字符串,如需在apk中输入FLAG,请输入完整内容,如输入”FLAG9:QWERT123”)

MATSFRKG(后面补的)

雷电提示有加壳

脱壳之后用jadx反编译,全局搜索flag2

解锁第二关所使用的FLAG3值为(FLAG为8位字符串,如需在apk中输入FLAG,请输入完整内容,如输入”FLAG9:QWERT123”)

解锁第三关所需的KEY值由ASCII可显示字符组成,请请分析获取该KEY值