检材完成度:已完成20题,共30题,其中5题因为网站下线无法复现,剩下5题为找不到FLAG

1.请计算检材中,原始介质的SHA256值:469B86958471C7ED7F9A7F57230585AD2153A68CABF258E196C0ECB6A2214FA3

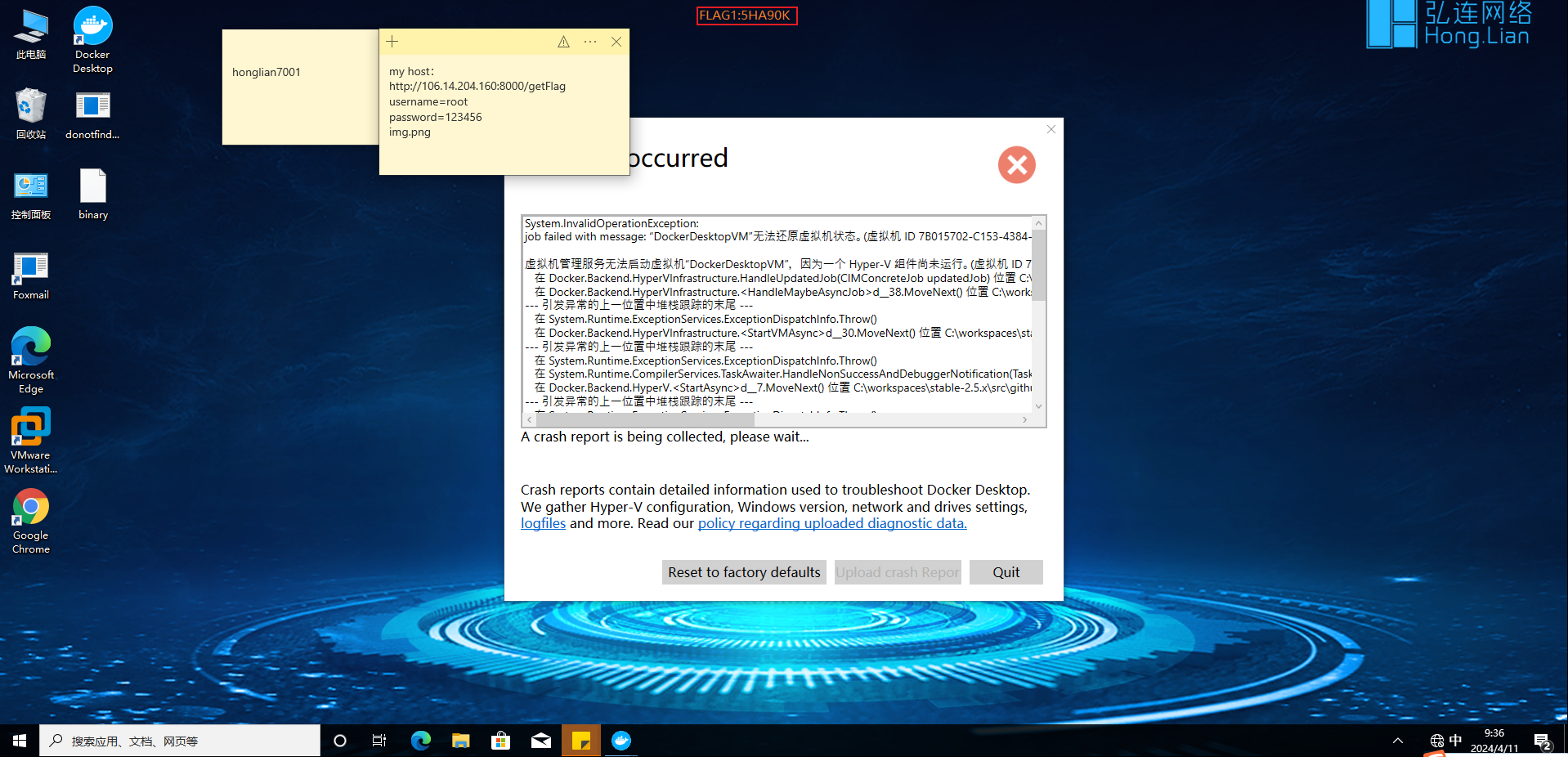

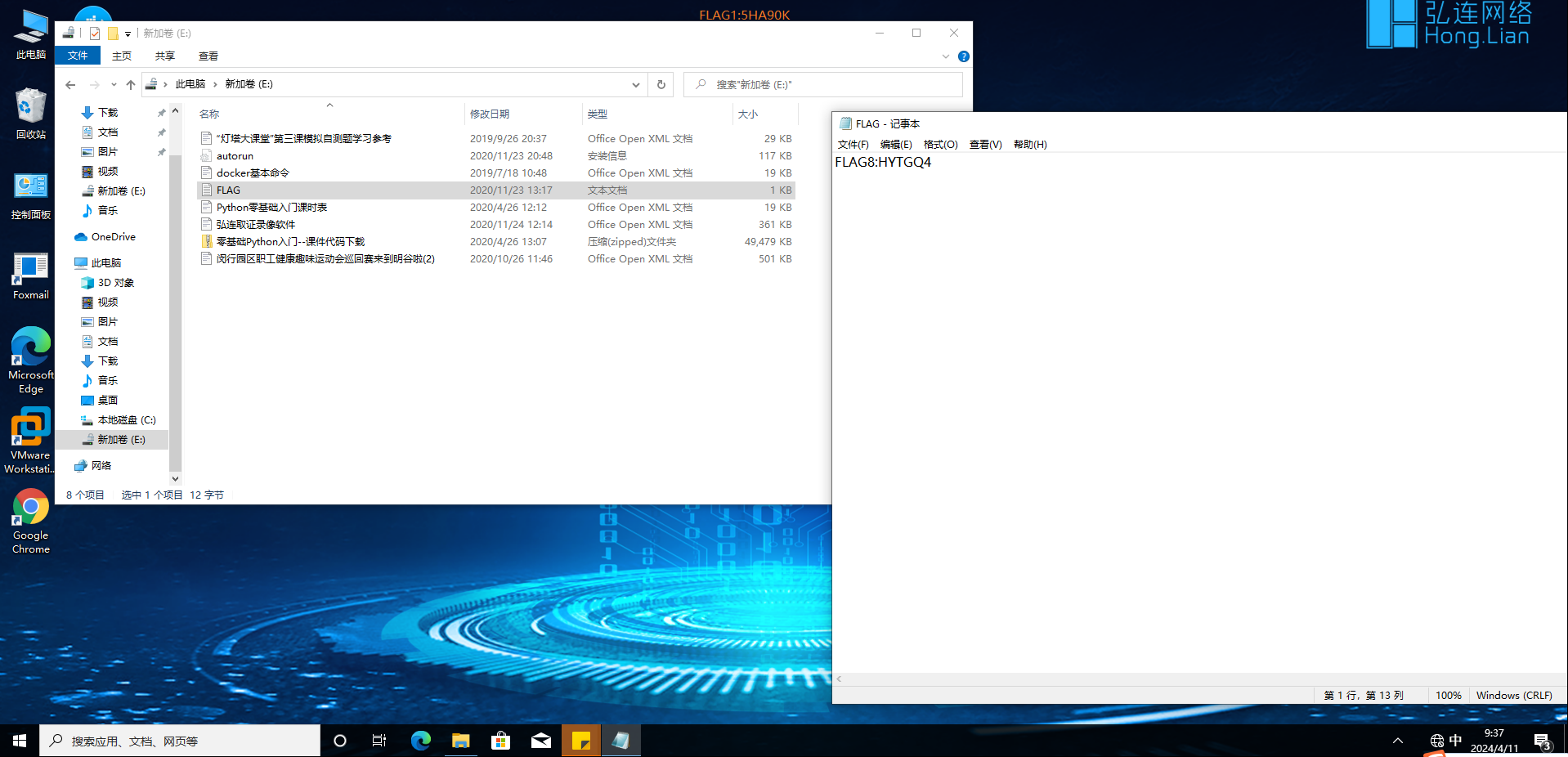

2.请分析检材并找到FLAG1:5HA90K

把检材仿真起来,在桌面就看到FLAG1了

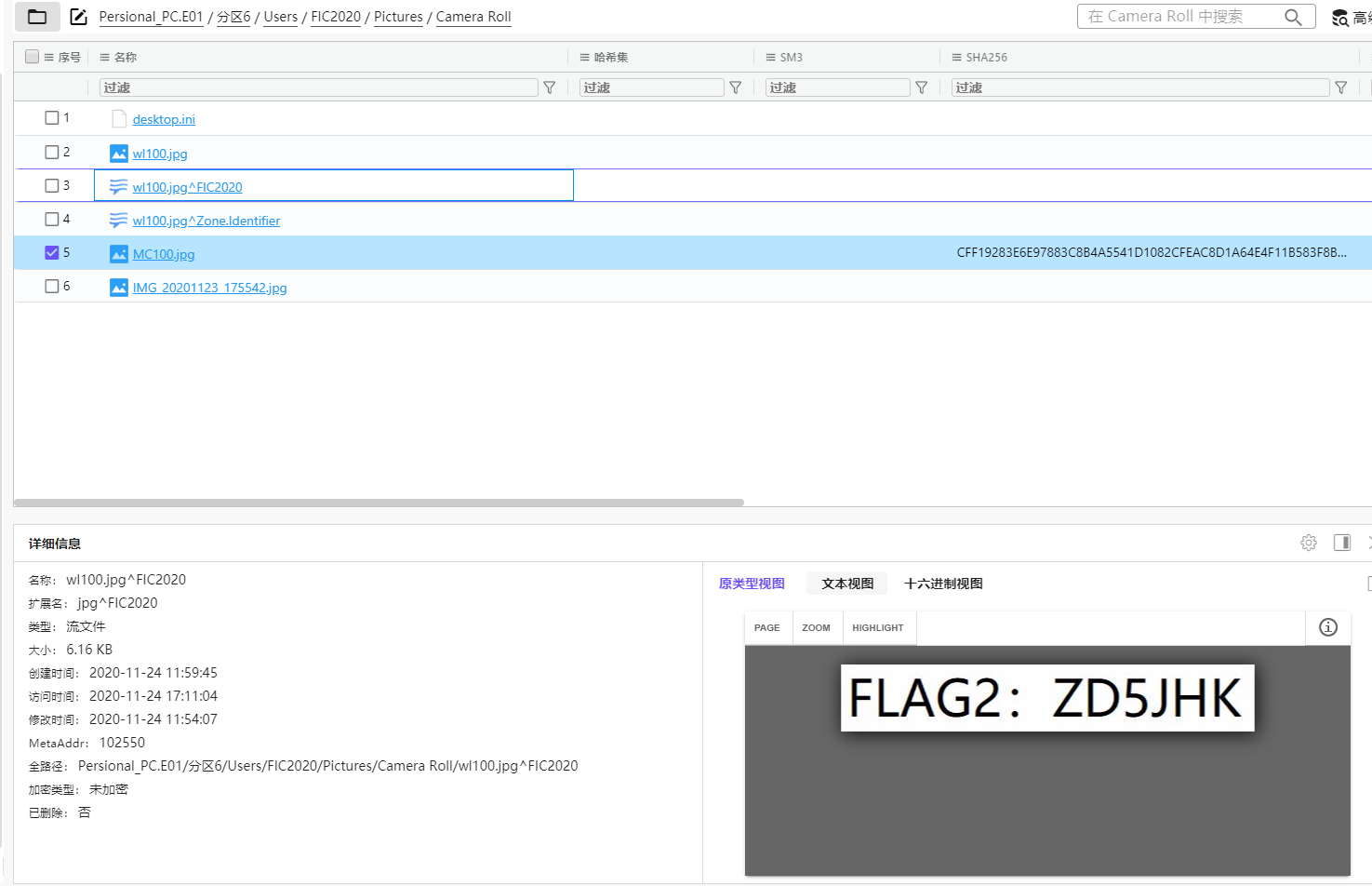

3.据交代,嫌疑人隐藏的一些机密信息与电脑中的图片有关,请对疑似图片进行分析并找到FLAG2:ZD5JHK

在图片->本机照片里面,仿真出来是没有这个结果的,需要借用工具查看

4.请分析检材并找到FLAG3:

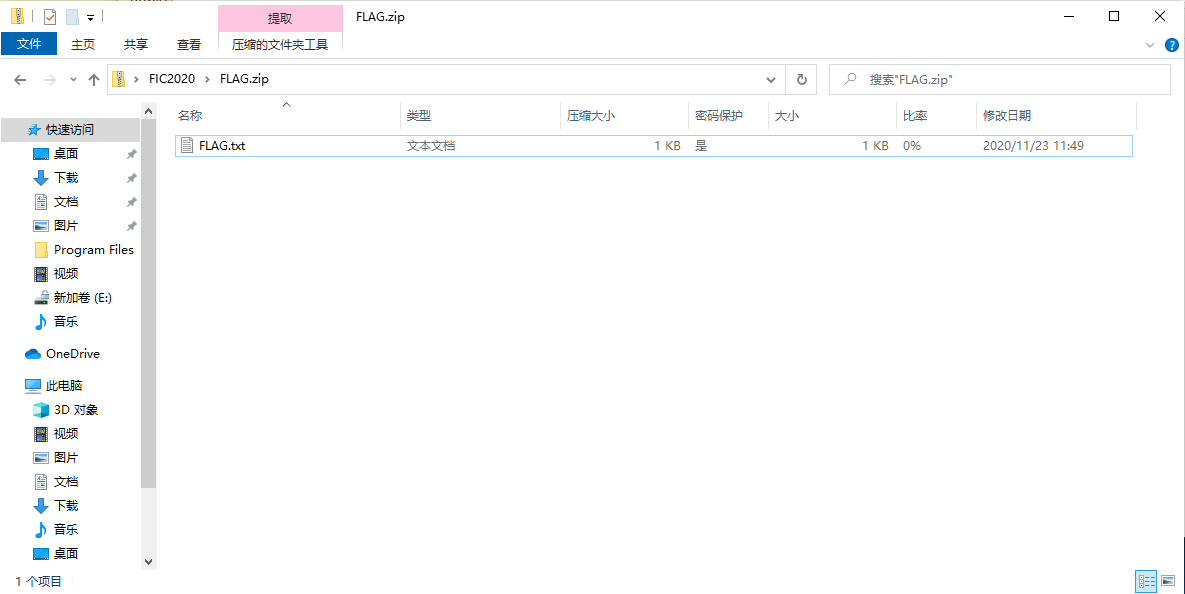

FLAG3在桌面的binary里面

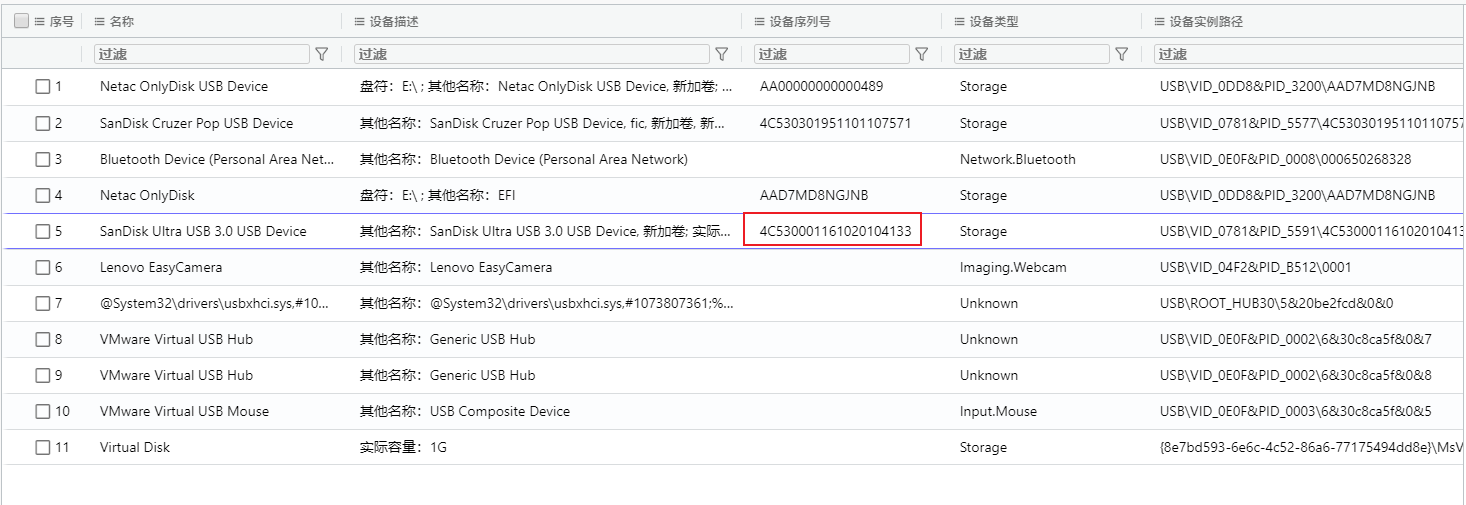

5.名称为SanDisk Ultra USB 3.0 USB Device的设备串号为:4C530001161020104133

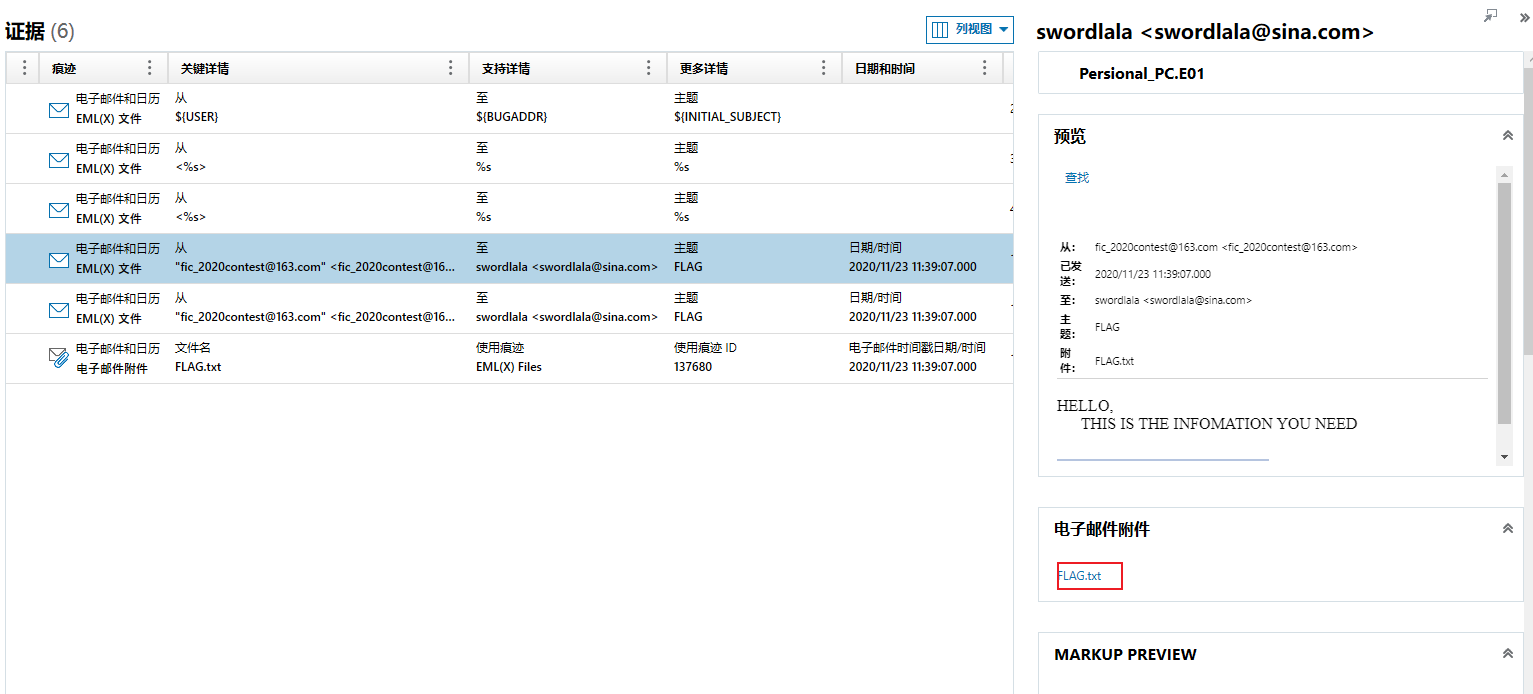

6.请分析检材并找到FLAG4:08IK95

使用AXIOM分析,得到几条邮件记录,里面有一个FLAG.txt

打开就是FLAG4

7.经询问,嫌疑人曾发送过一封含有解压密码的邮件,找到该压缩包,并计算加密压缩包的SHA256值: 2D4EA15B349086B318E26A955133B6DB05F479599462916B09432B49151C0003

能找到带密码的压缩包只有FLAG.zip

8.请分析检材并找到FLAG5:

这里因为还原不出来这个压缩包,拿不到里面的FLAG.txt,所以略过了

9.请计算MC100.jpg文件的SHA256值:CFF19283E6E97883C8B4A5541D1082CFEAC8D1A64E4F11B583F8B26B30A77B29

直接计算即可

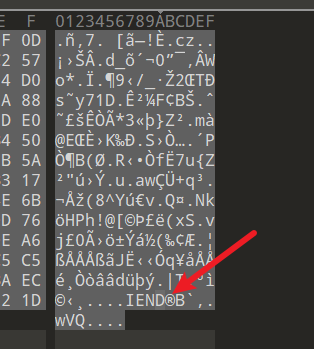

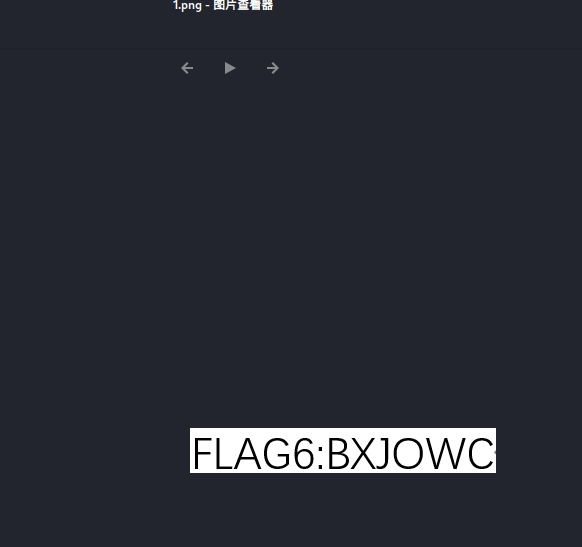

10.请分析图片并找到FLAG6:

BXJOWC

用十六进制查看器查看到图片的尾部,发现png独有的特征

把图片用binwalk处理

11.经调查分析发现,嫌疑人在自己的网站上存放了1张含有FLAG信息的图片,可能位于http://106.14.204.160/pic/1至http://106.14.204.160/pic/1000的某个url地址之中,请分析查找FLAG7:

网站下线了,找不到了

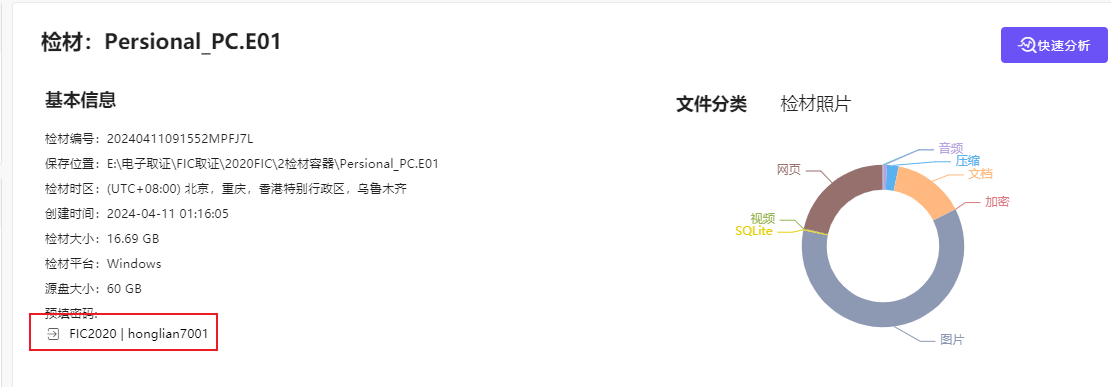

12.Windows系统中,FIC2020用户的登录密码为:honglian7001

13.请分析并找到该检材中的加密分区,该加密分区的密钥为:674652-460141-051777-641135-002255-637923-618662-369259

通过火眼分析,找到一份恢复密钥

14.请分析检材并找到FLAG8:HYTGQ4

FLAG8就在分区内

15.已知嫌疑人有一个用于存储数据的网站,该网站可用其账号密码登陆,请问登陆该网站的账号为:root

16.15题中提到的网站登录页面损坏,请尝试在该网站中找到FLAG9:

17.请分析桌面的可执行程序,通过输入正确密码可以得到上下两部分二维码,其中获取上半部分二维码对应的密码前4位为:

18.请分析桌面的可执行程序,通过输入正确密码可以得到上下两部分二维码,其中获取下半部分二维码对应的密码中,出现次数最多的字符为:

19.请分析检材并找到FLAG10:

16题:网站下线了,密码应该是FLAG9,没得复现了

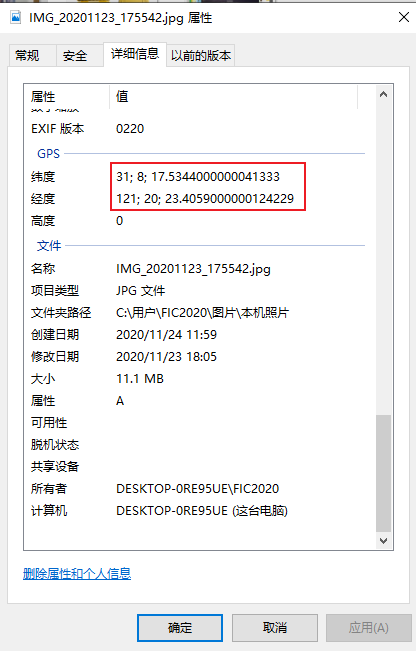

20.请分析检材中的照片,查看“本机照片”目录下的文件,分析其中照片的EXIF信息,其中位于地址(31 deg 8’ 17.53” N, 121 deg 20’ 23.41” E)的照片的文件名为:IMG_20201123_175542.jpg

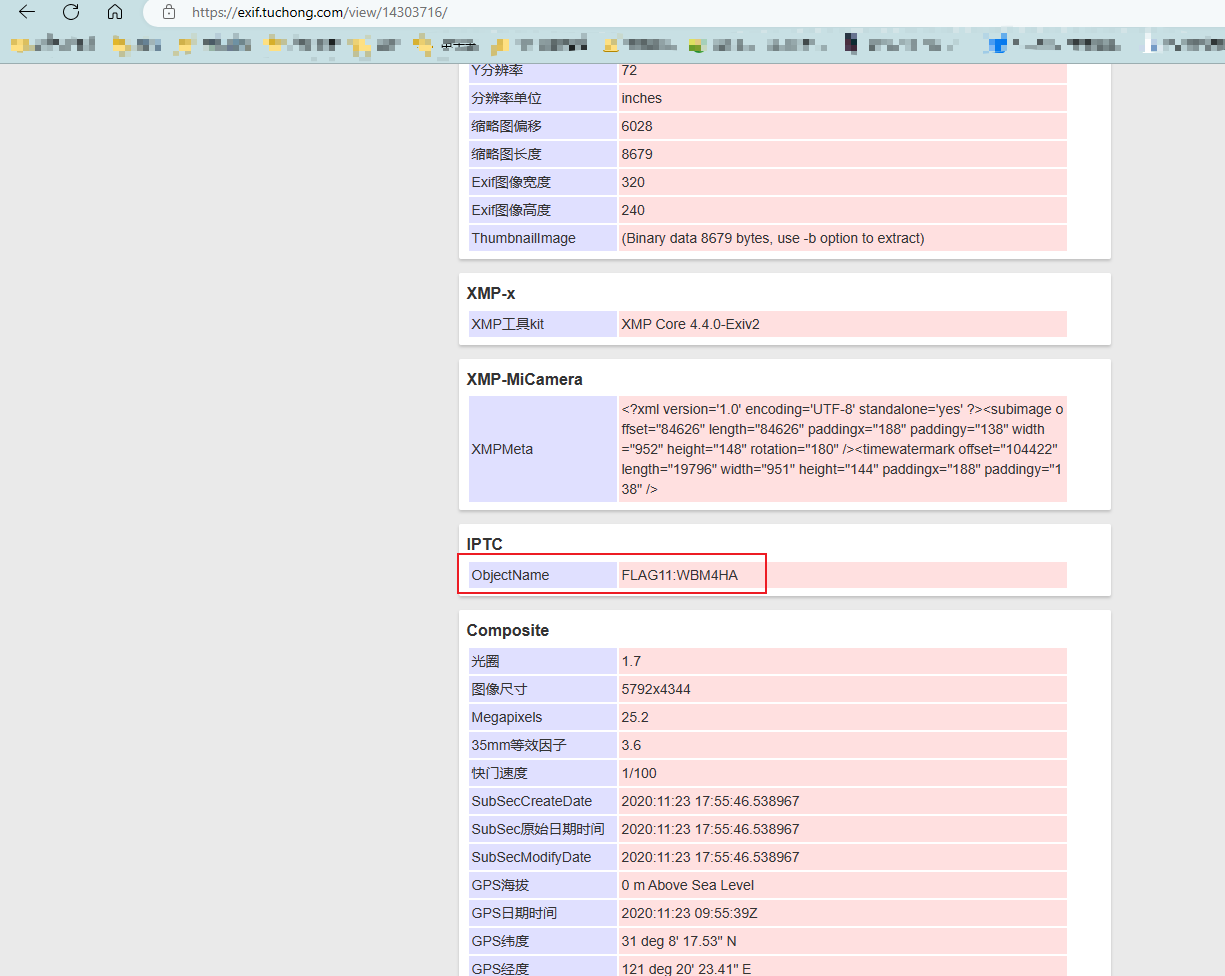

21.请分析图片并找到FLAG11:

WBM4HA

使用EXIF图片分析器即可得到结果

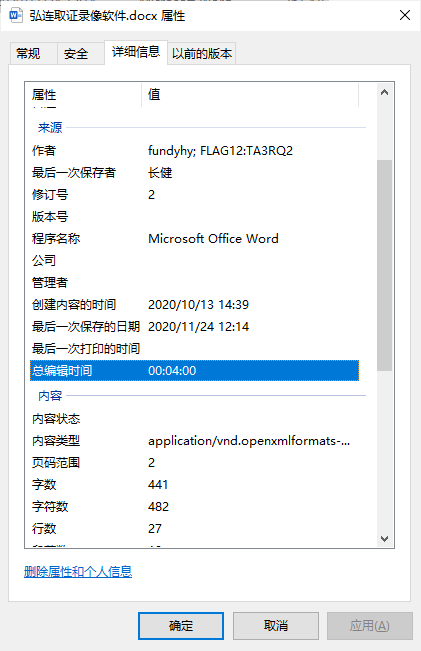

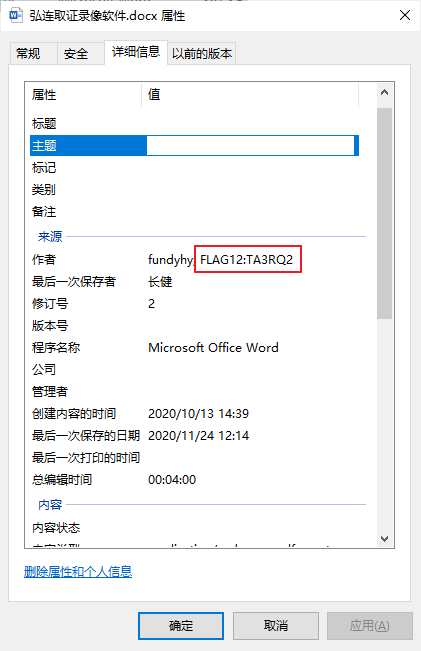

22.文件名为“弘连取证录像软件”的文件总编辑时间为:00:04:00

23.请分析检材并找到FLAG12:TA3RQ2

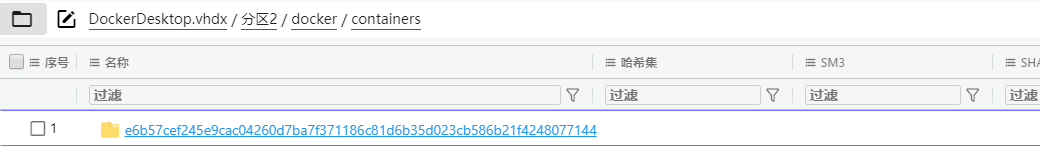

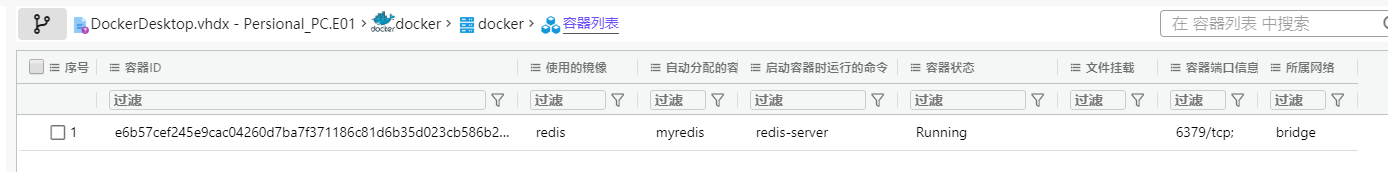

24.请分析检材中,运行的容器的完整ID为:

e6b57cef245e9cac04260d7ba7f371186c81d6b35d023cb586b21f4248077144

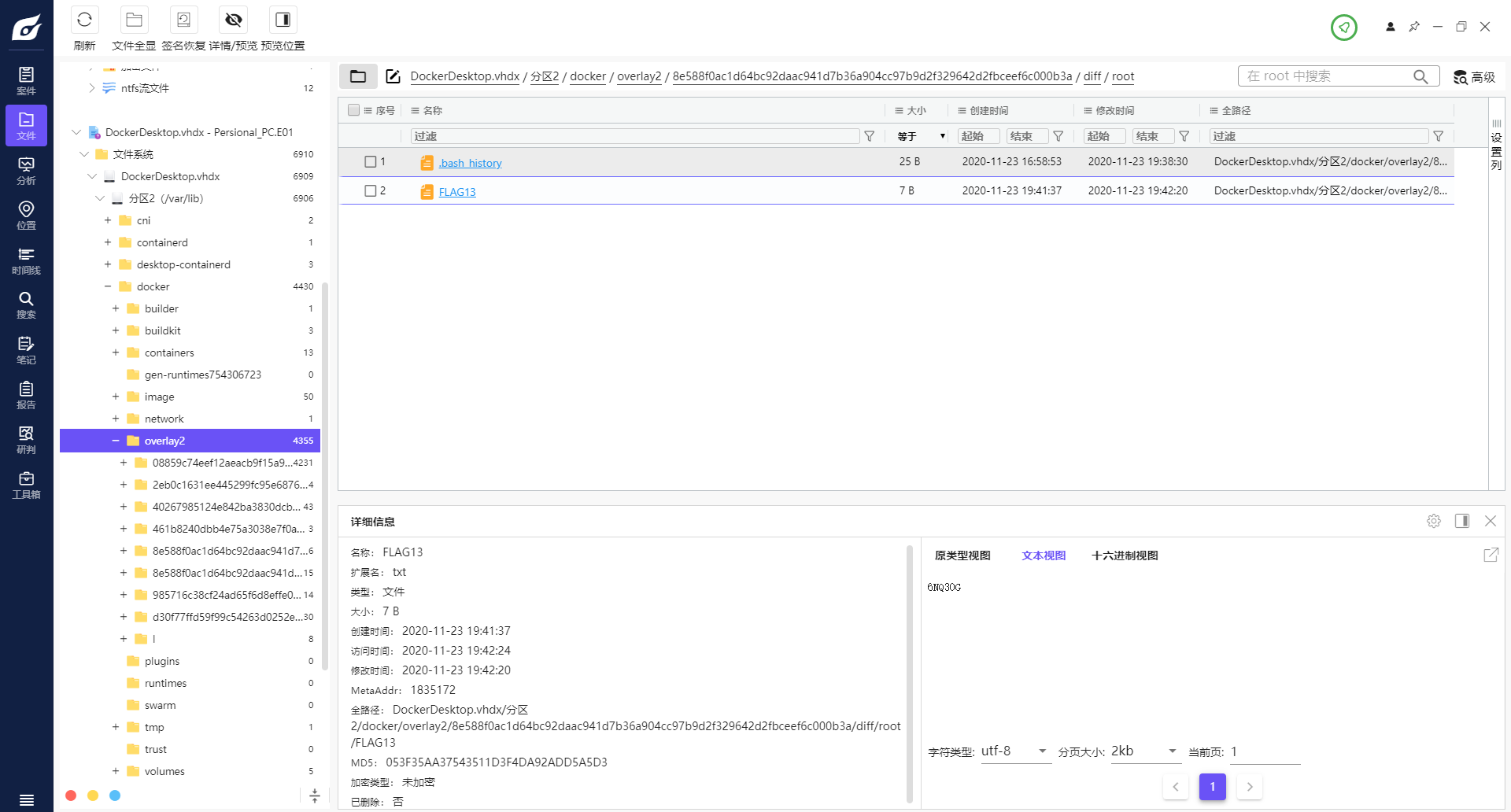

25.请分析检材并找到FLAG13:

6NQ30G

在Docker的硬盘里面

26.DOCKER镜像中运行的数据库为:Redis

27.容器中所使用的数据库连接到了本地的端口号为:6379

解析同26

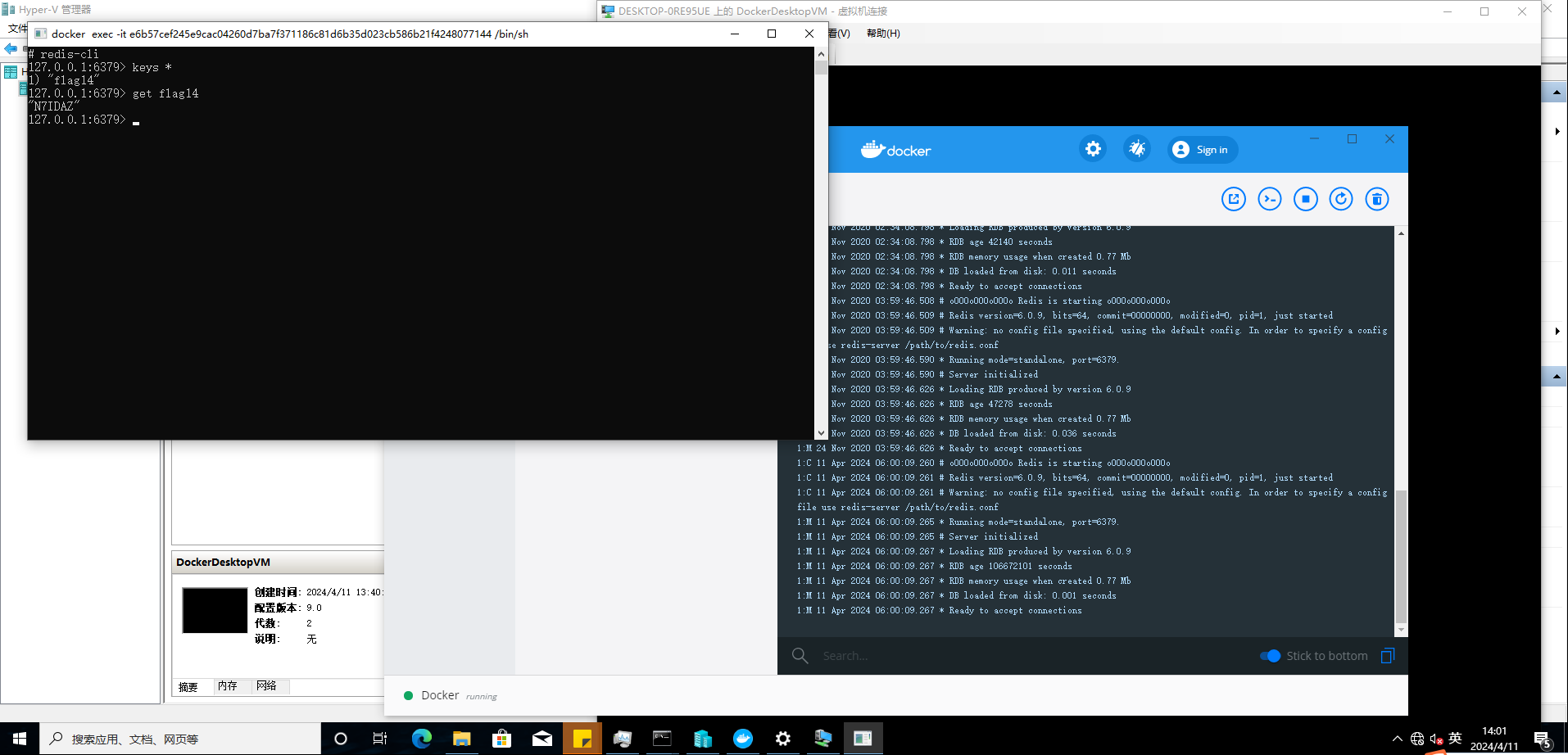

28.请分析检材并找到FLAG14:N7IDAZ

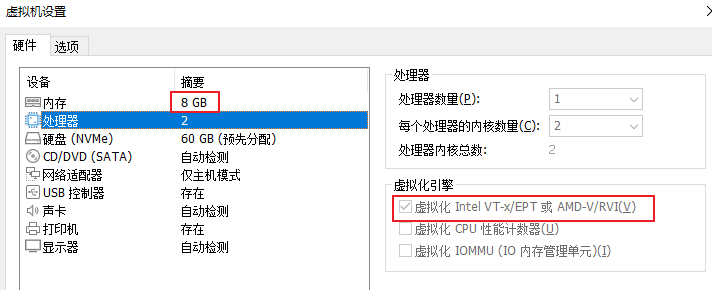

FLAG14在Docker里面的redis,需要把docker搭起来再用redis-cli查看flag,这里需要将虚拟机的虚拟化打开,并且给大一点的内存

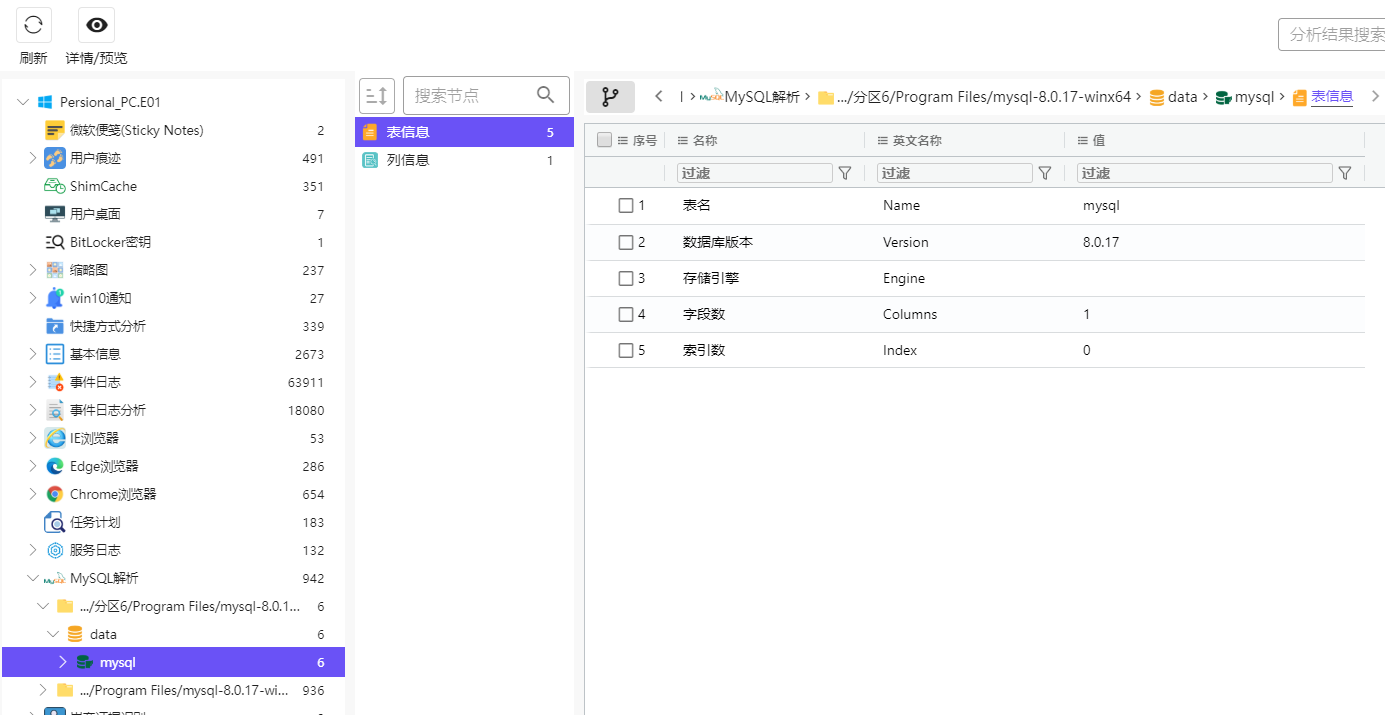

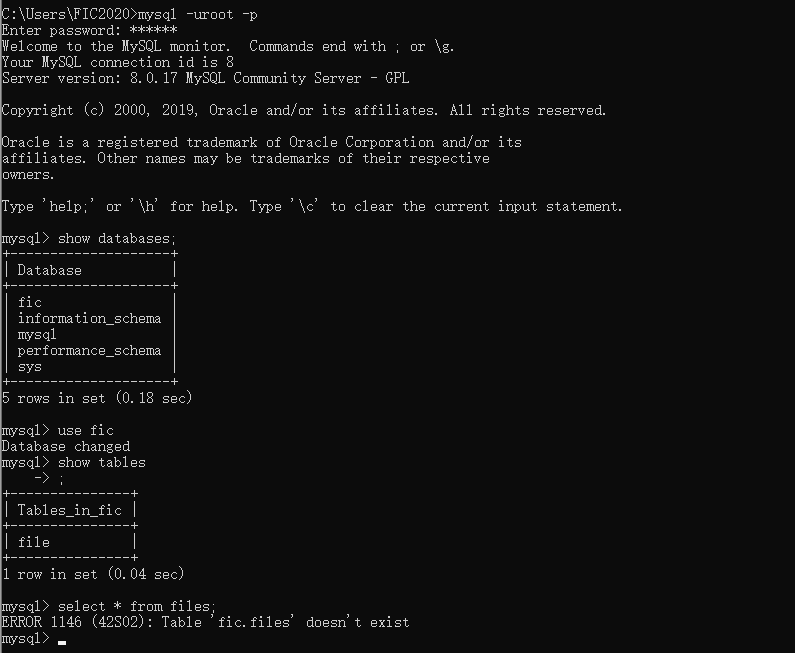

29.请分析嫌疑人设备中所使用的MYSQL数据库的版本为:8.0.17

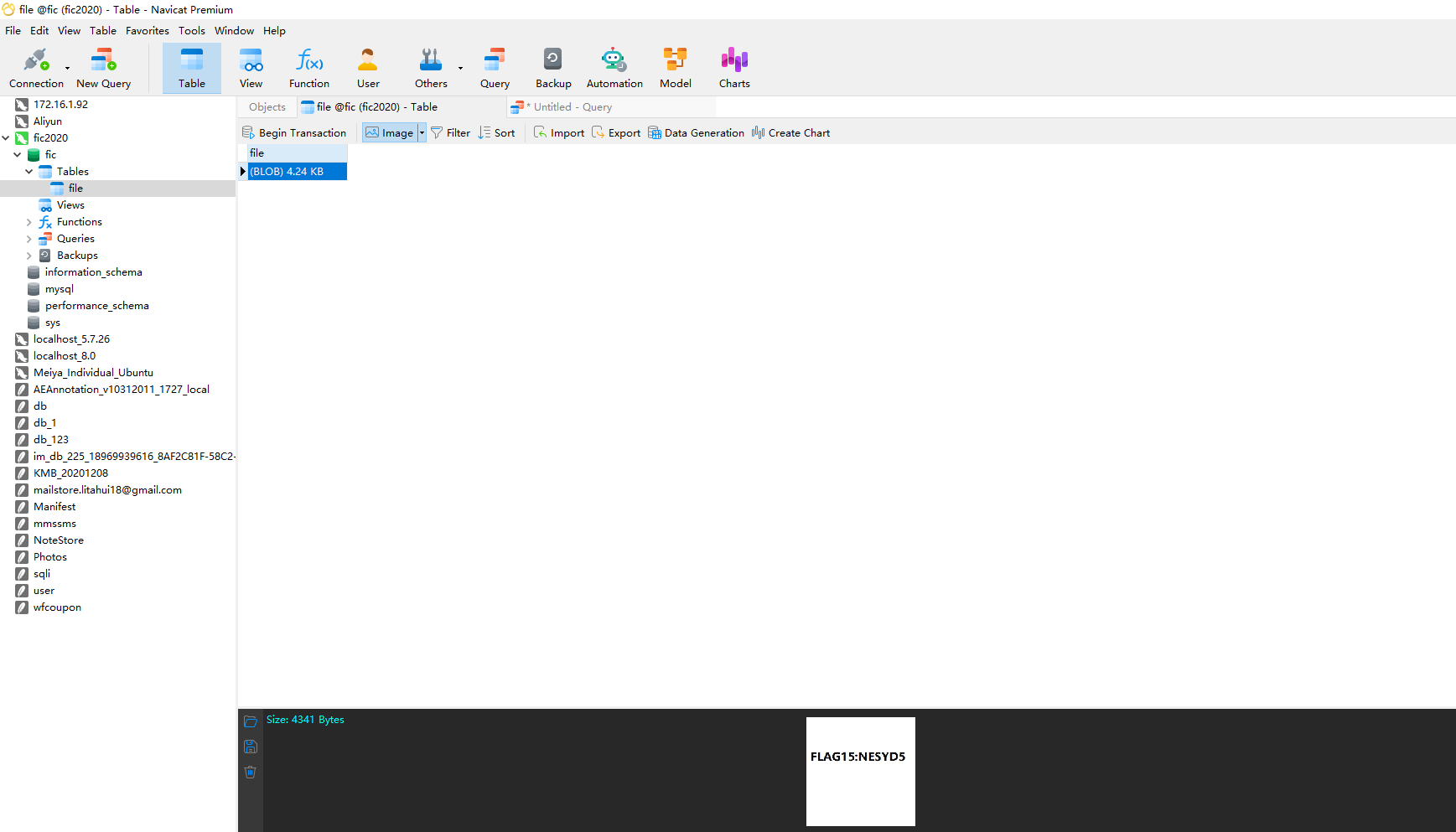

30.请分析检材并找到FLAG15:NESYD5

蒙了一个root/123456,进入数据库

查找到fic数据库里面有一个file表,里面有一个blob

用Navicat直接以图片的形式查看即可