服务器取证

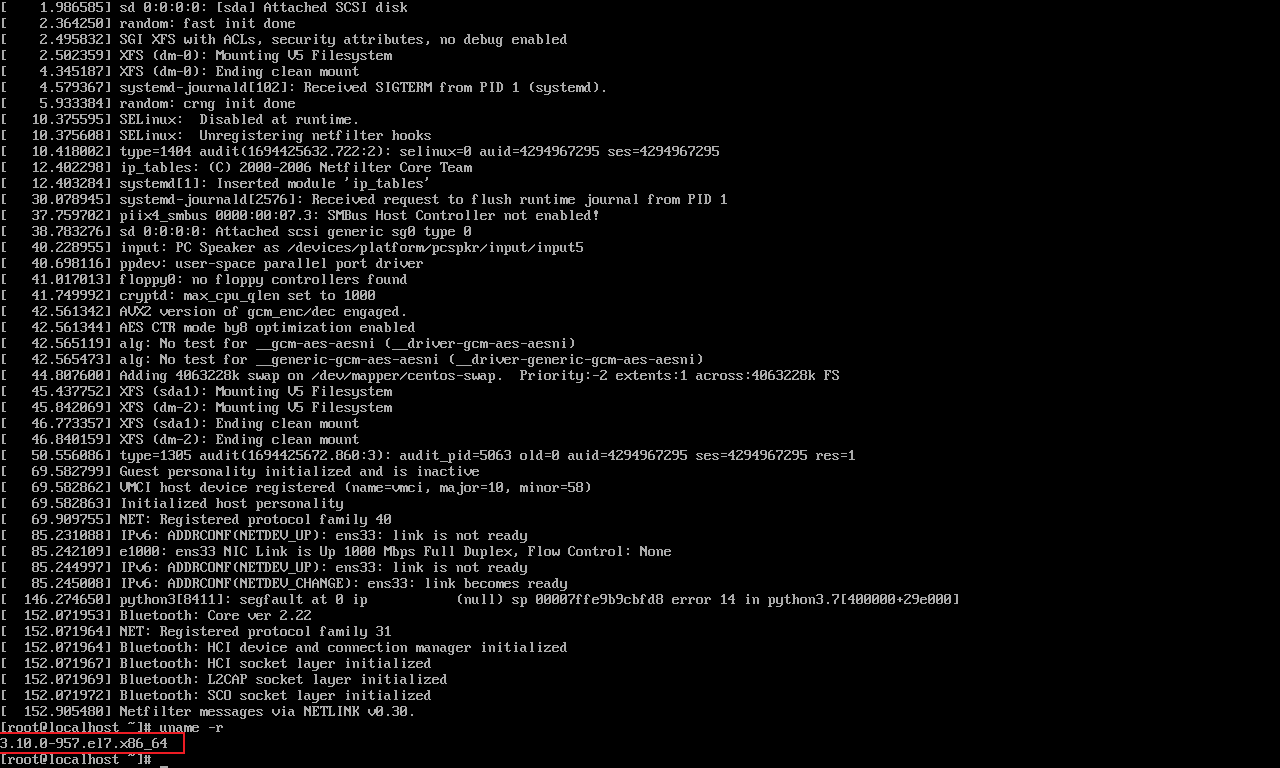

【服务器取证】分析涉案服务器,请给出涉案服务器的内核版本?[答案格式:xx.xxx-xxx.xx.xx]

直接使用命令uname -r查看内核版本

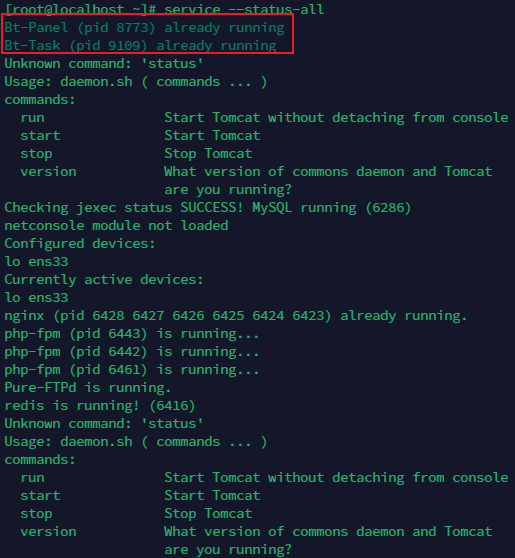

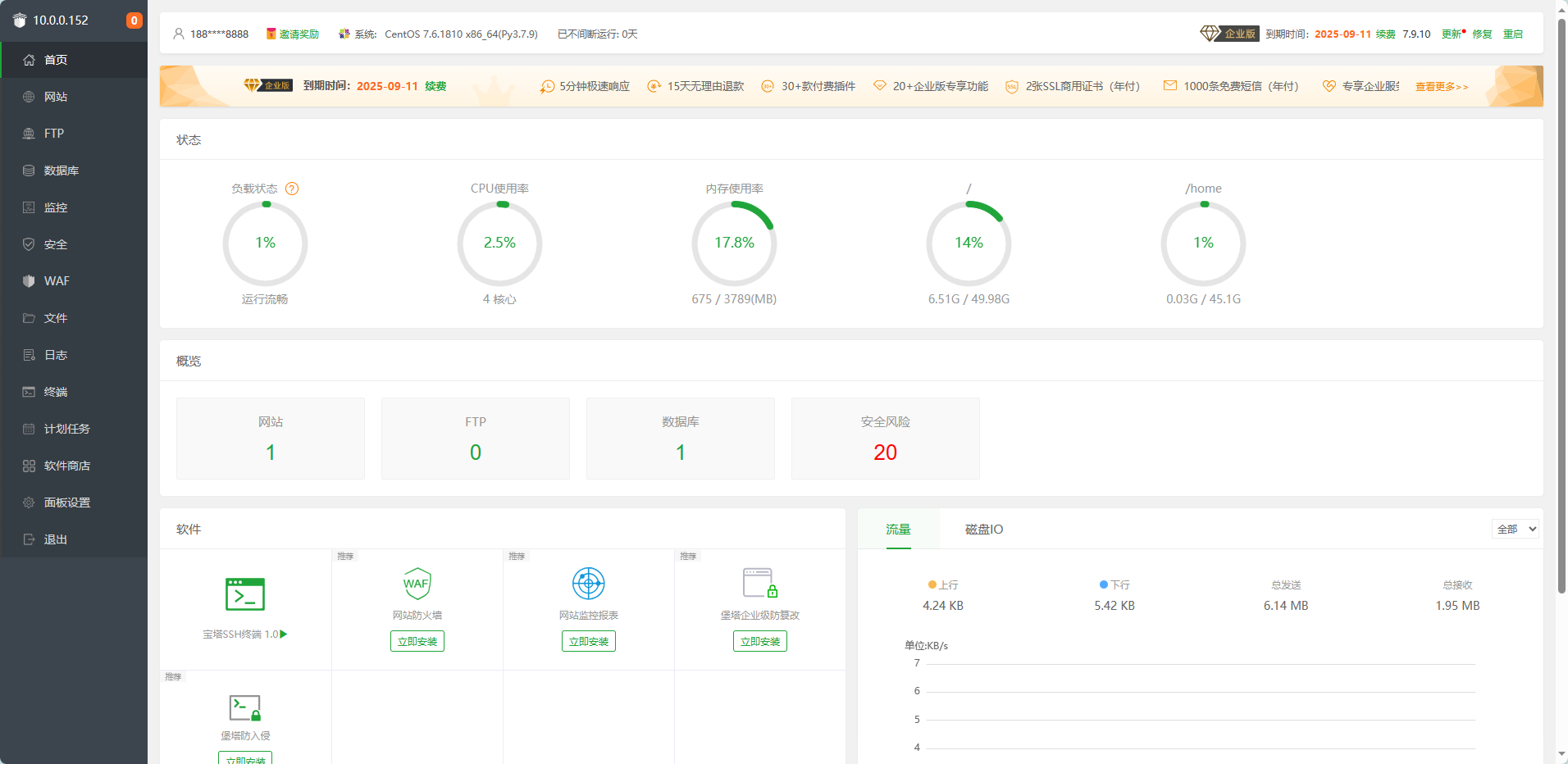

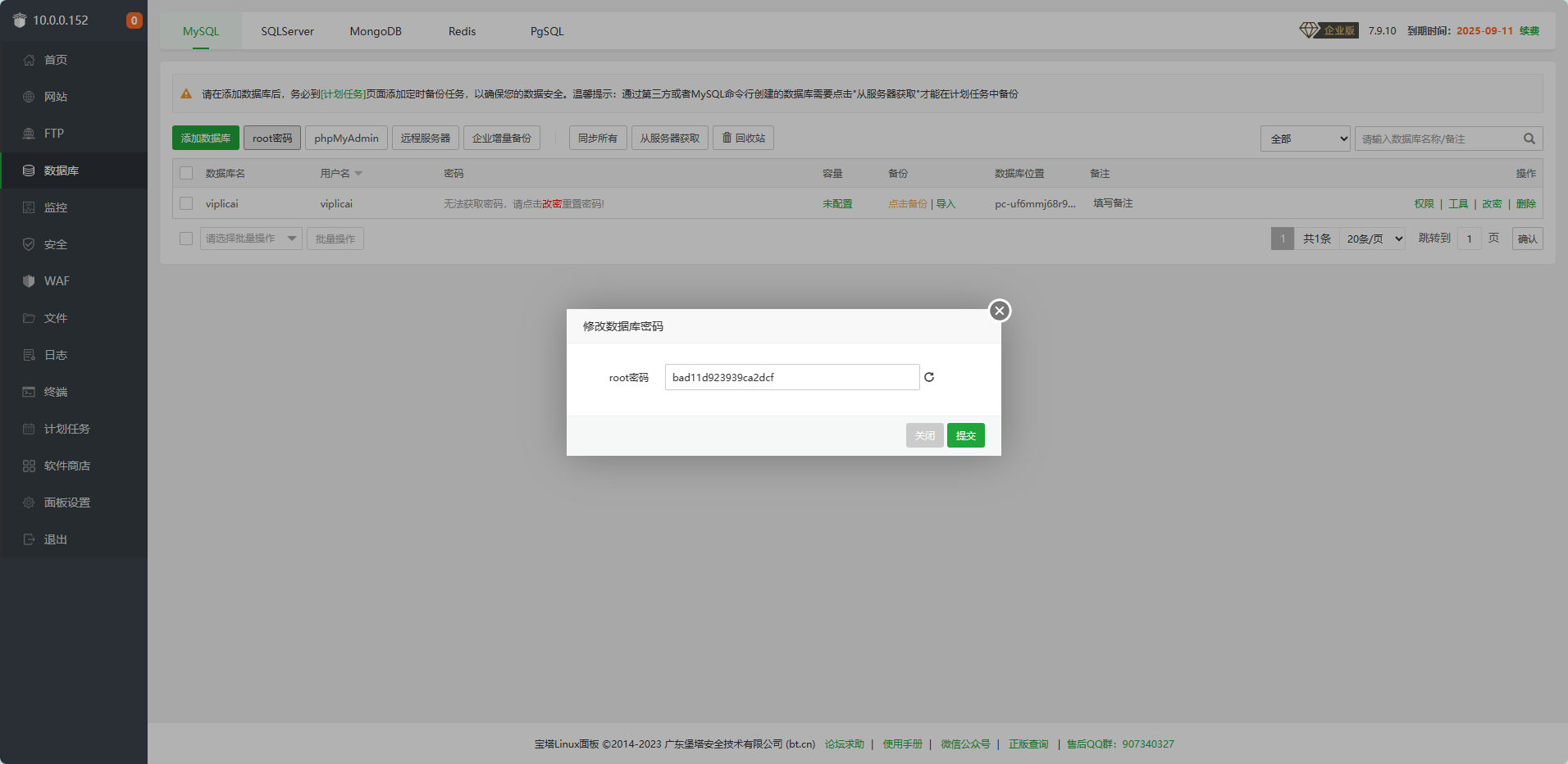

【服务器取证】分析涉案服务器,请给出MySQL数据库的root账号密码?[答案格式:Admin123]

通过命令service –status-all可以知道该服务器上安装了宝塔面板

通过获取面板入口,并修改宝塔面板密码即可成功进入管理页面

点击数据库界面,即可知道数据库root密码

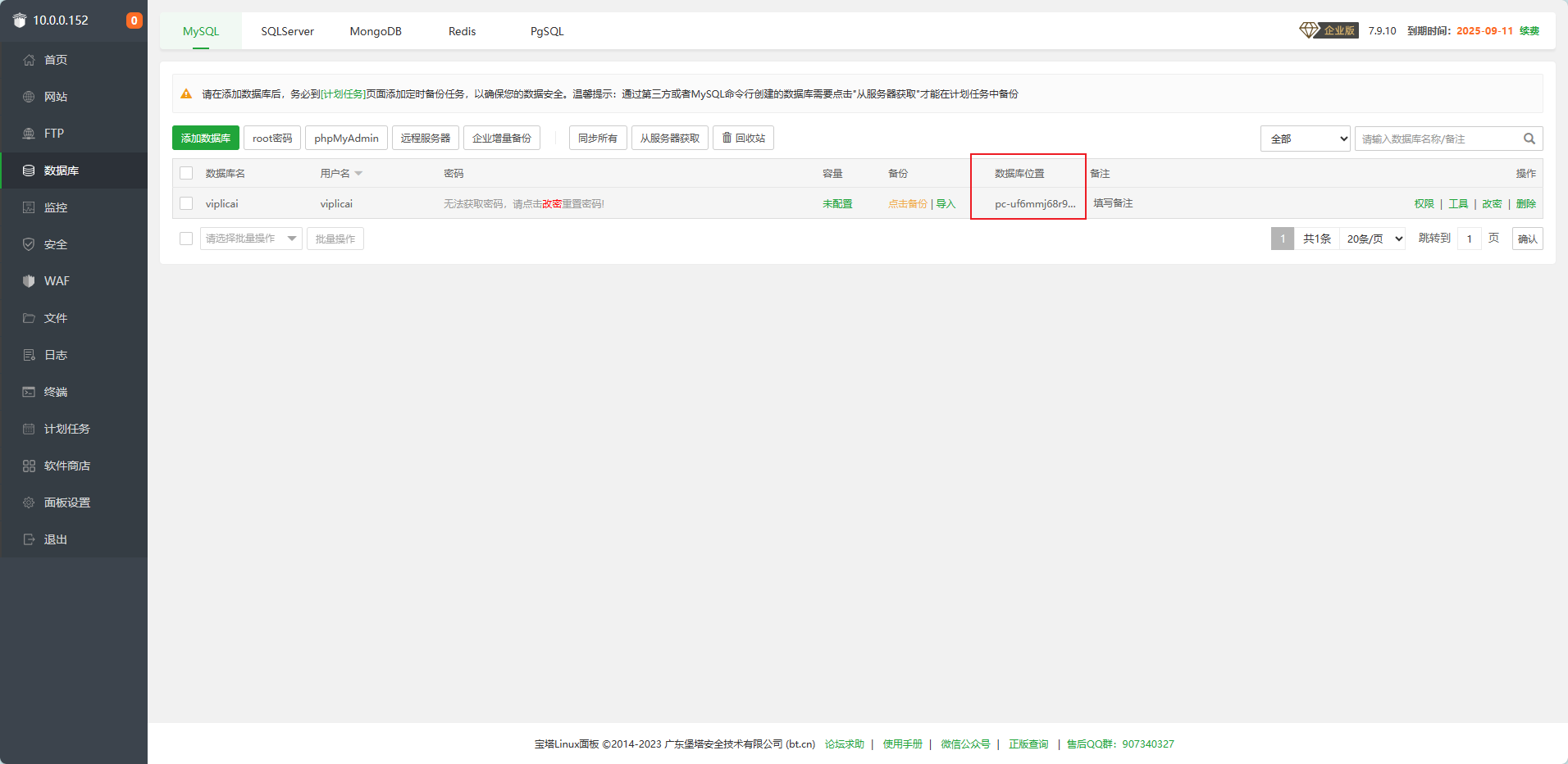

【服务器取证】分析涉案服务器,请给出涉案网站RDS数据库地址?[答题格式: xx-xx.xx.xx.xx.xx]

同上题,可以直接知道网站RDS数据库地址

pc-uf6mmj68r91f78hkj.rwlb.rds.aliyuncs.com

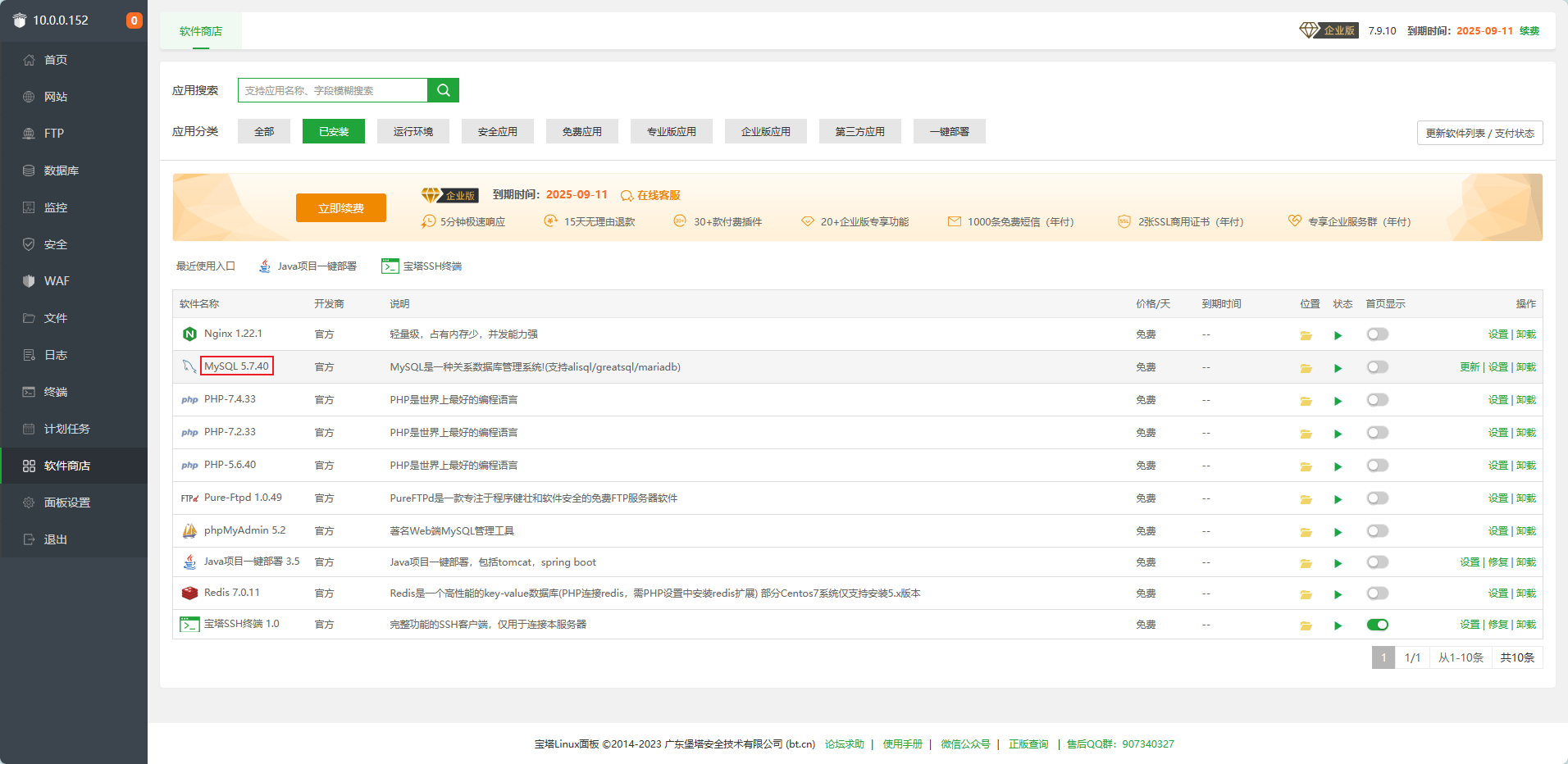

【服务器取证】请给出涉网网站数据库版本号? [答题格式: 5.6.00]

可以在宝塔面板中的软件商店看到MySQL的数据库版本号

【服务器取证】请给出嫌疑人累计推广人数?[答案格式:100]

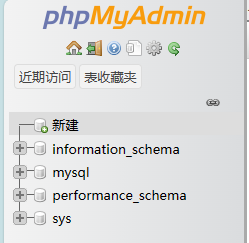

直接使用phpMyAdmin查看数据库,发现数据库中只有MySQL的核心数据库

附件中给了后缀名为xb的文件,我们使用这个文件进行数据库恢复

恢复过程参考:2023第七届蓝帽杯全国大学生网络安全技能大赛电子取证参考题解

恢复成功后,看得到被删除的数据库

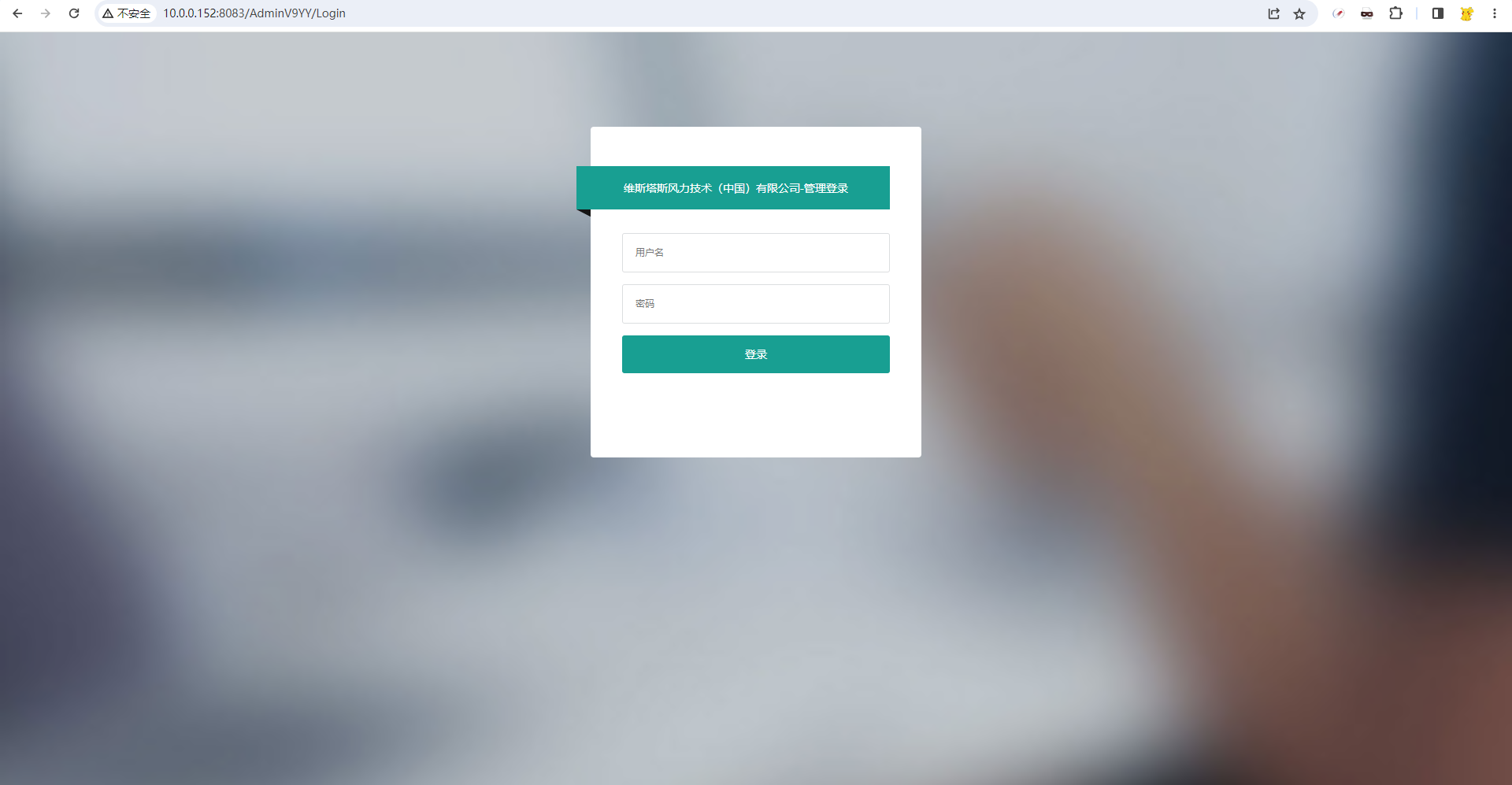

查看nginx日志文件,可以知道网站后台登录url为ip:8083/AdminV9YY/Login,使用url成功进入后台

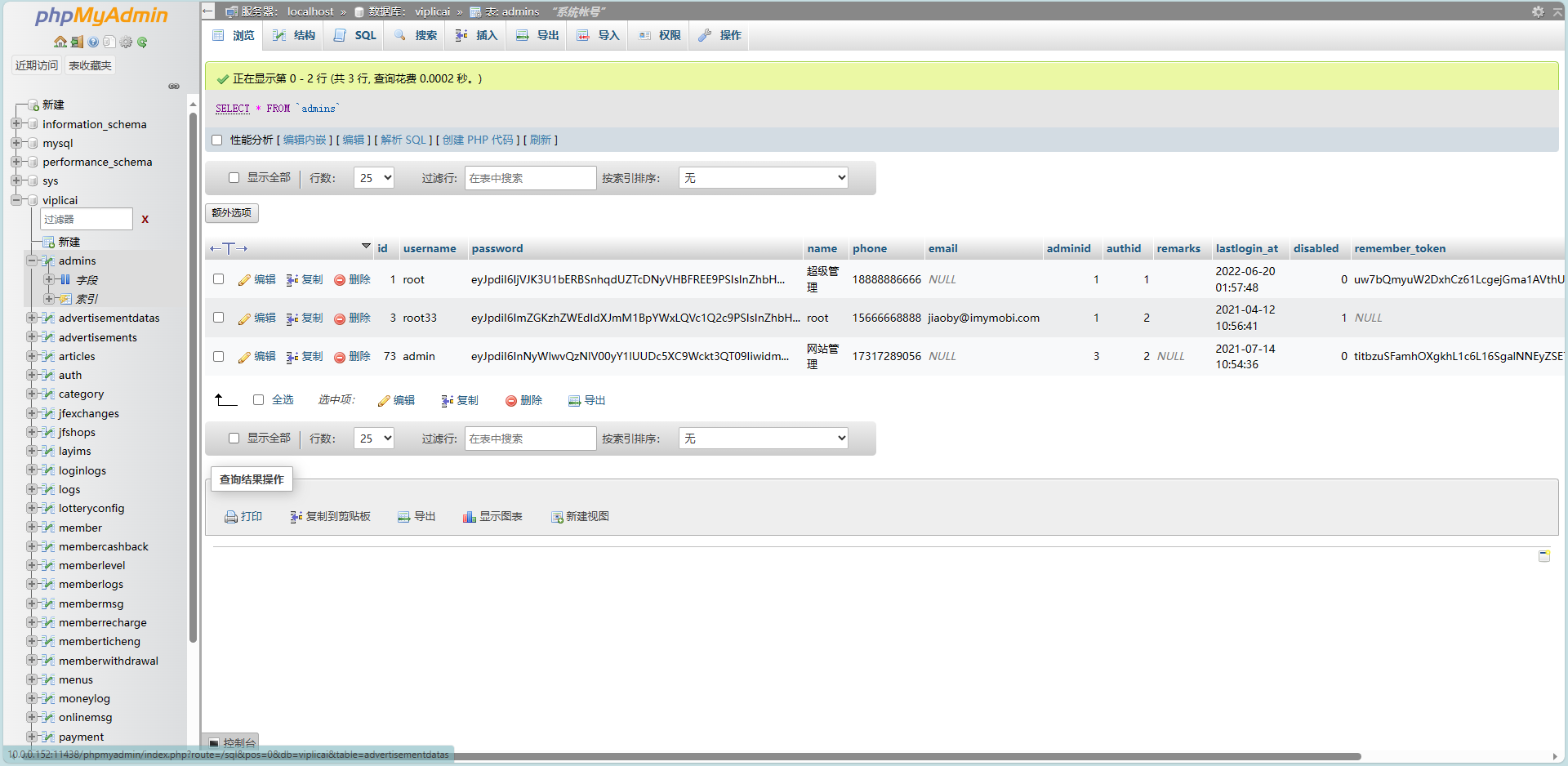

这里尝试去查看后台用户的登录密码,发现好像解不了

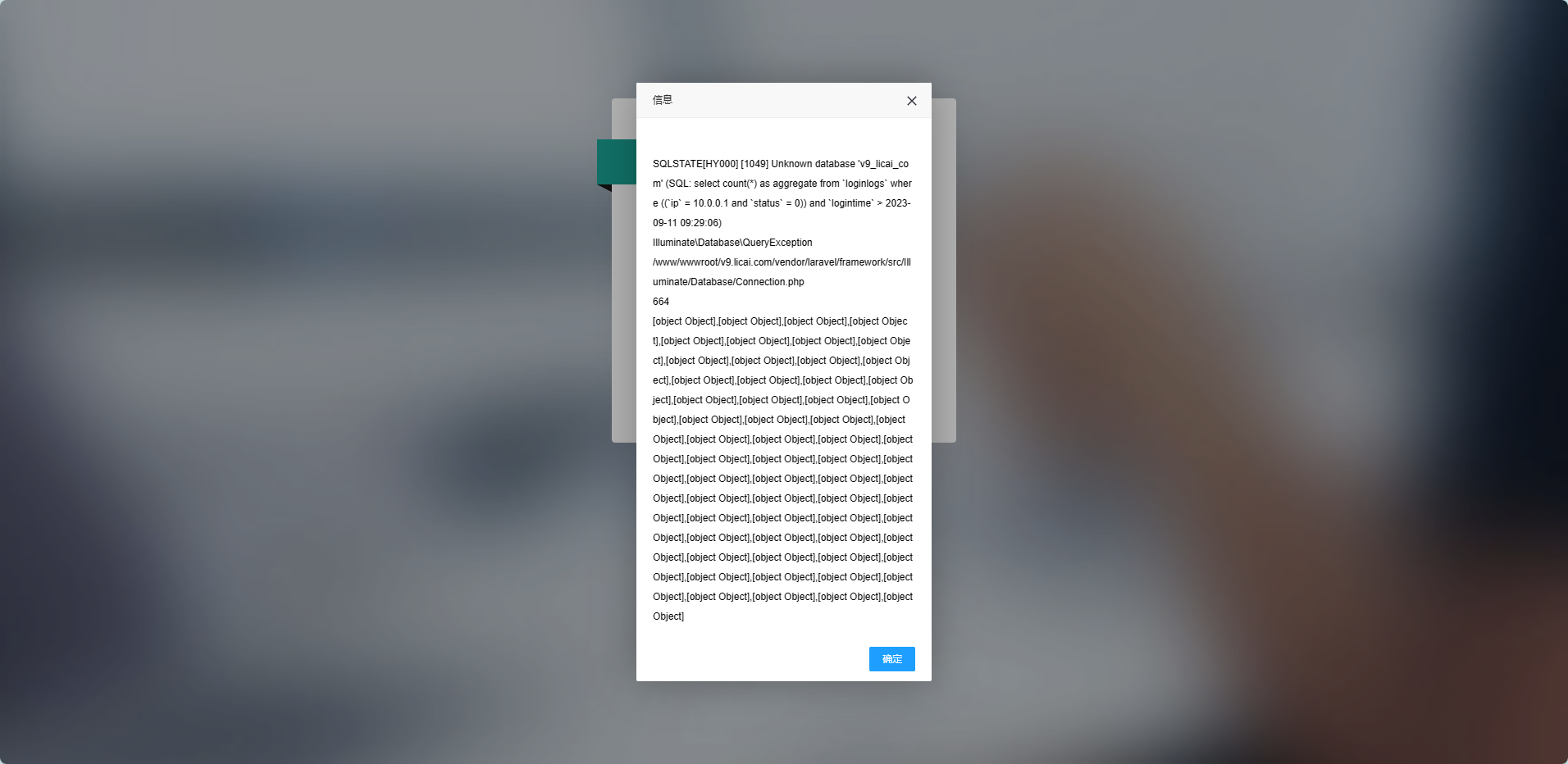

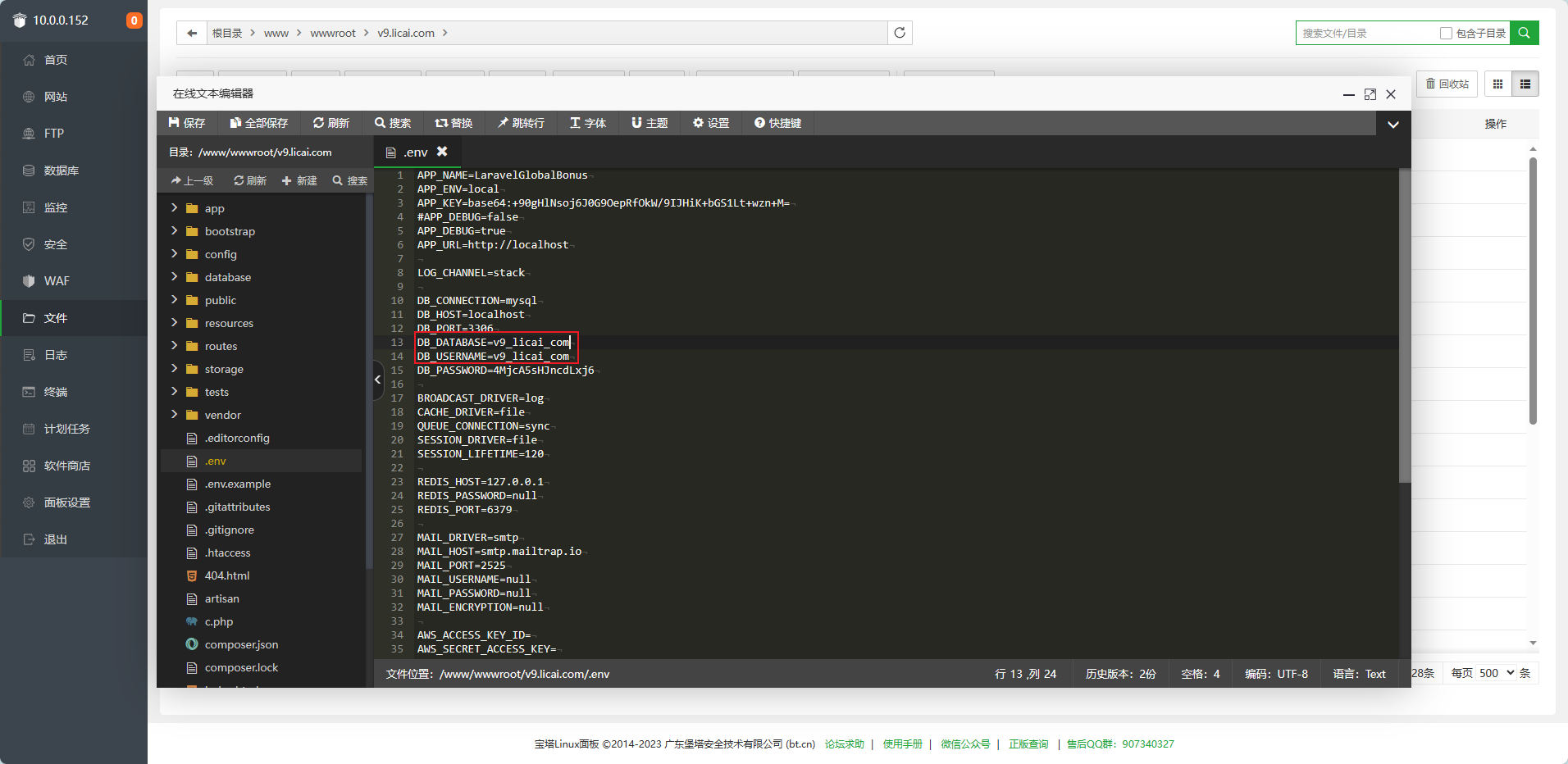

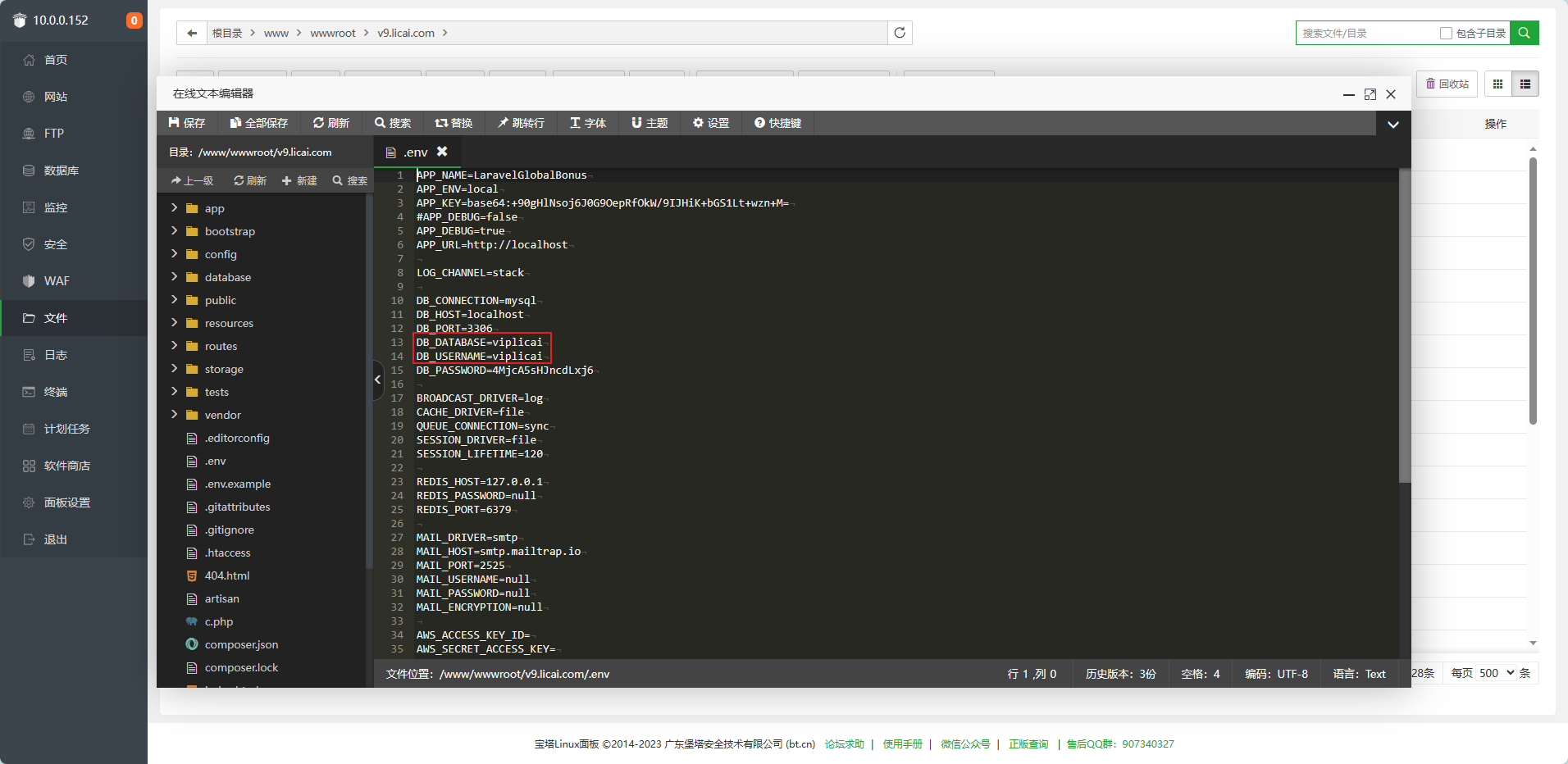

尝试登录,发现数据库报错,需要修改网站根目录下的env文件的数据库名

修改成这个样子

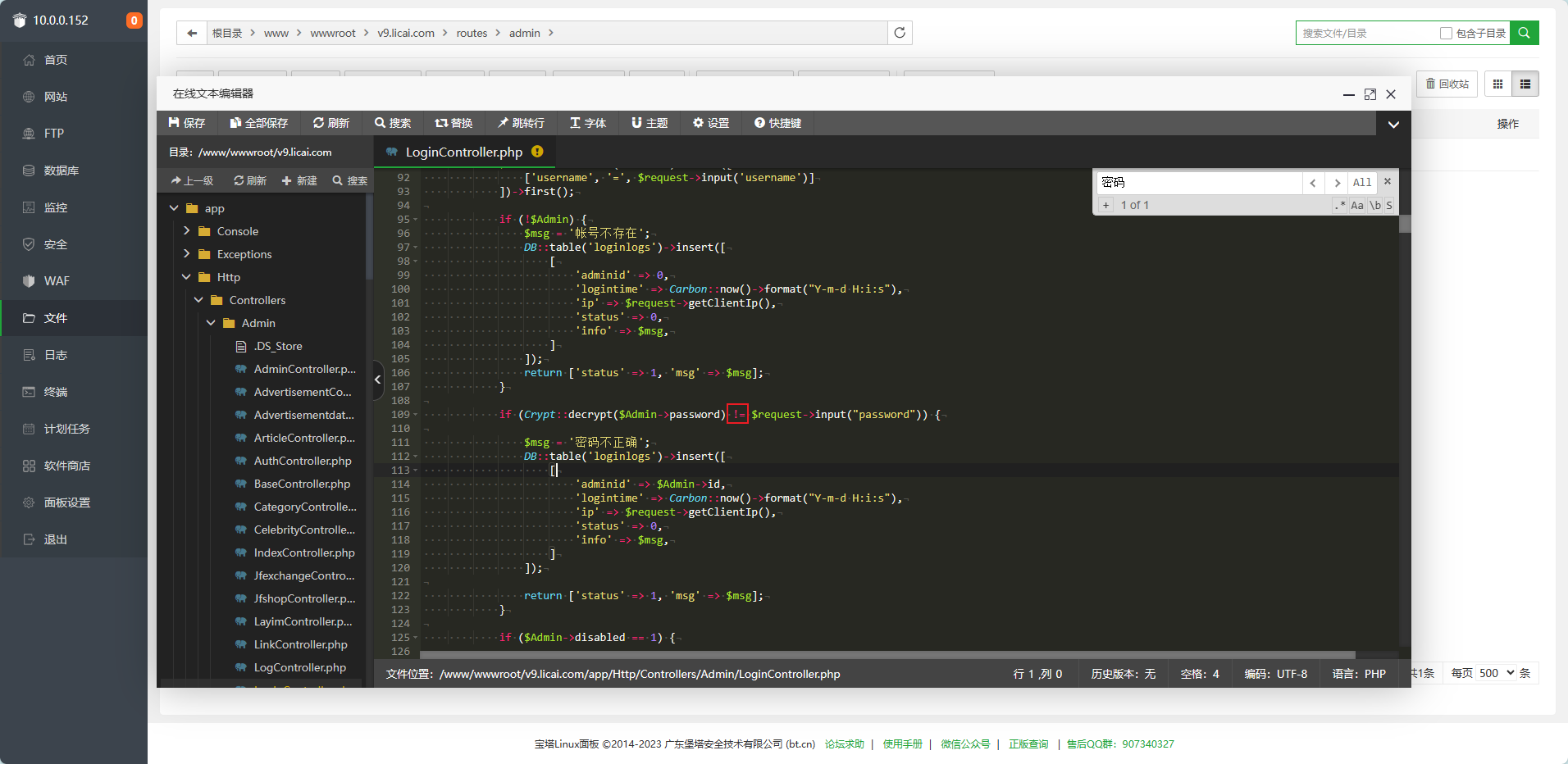

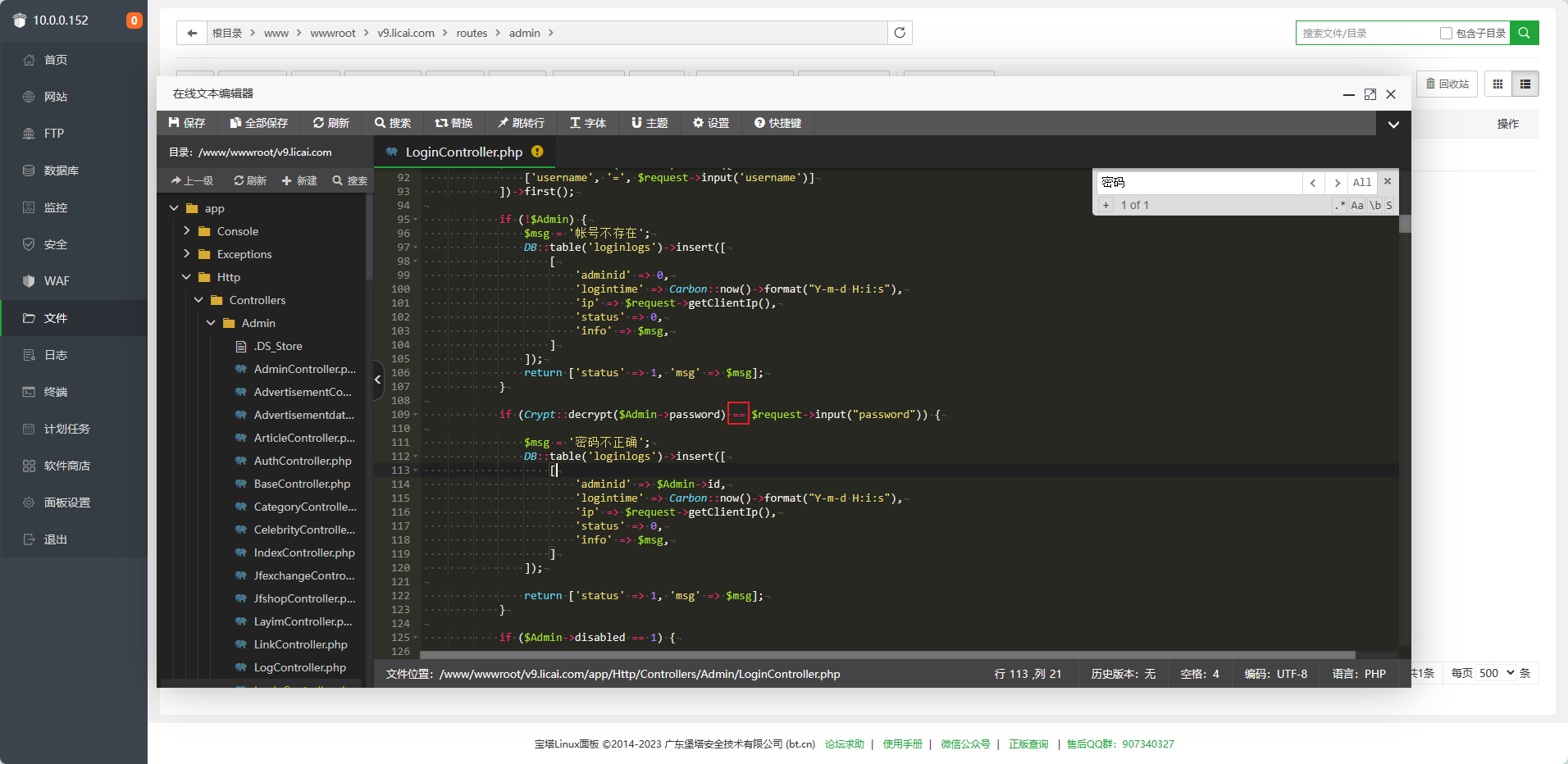

按照前面文章的思路,直接去修改登录的判断逻辑,实现任意密码都能登录

登录Controller位置:/www/wwwroot/v9.licai.com/app/Http/Controllers/Admin/LoginController.php

搜索密码错误,将密码错误的逻辑修改

叹号改成等号

使用数据库中任意一个用户名加任意密码,直接登录成功

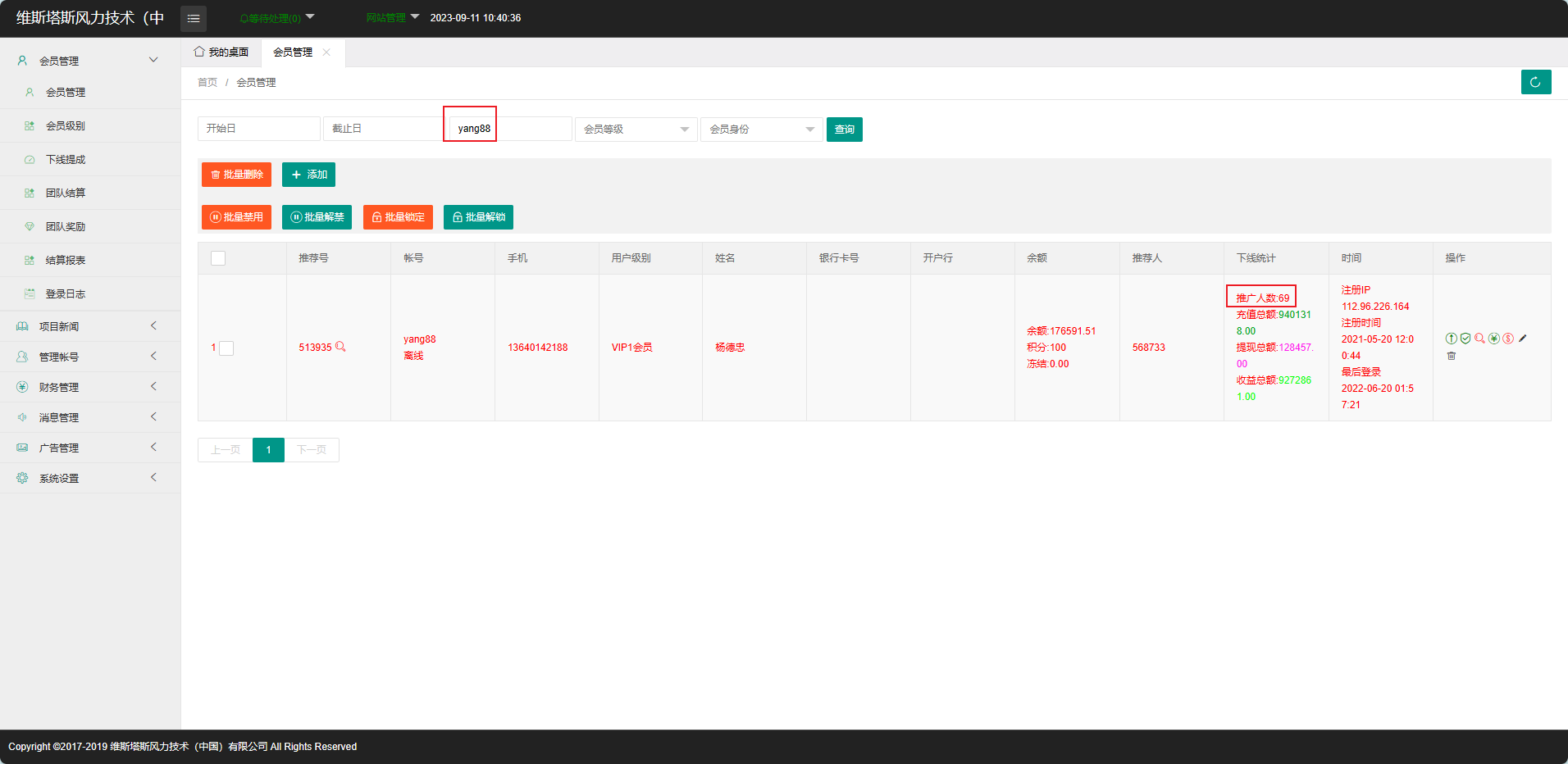

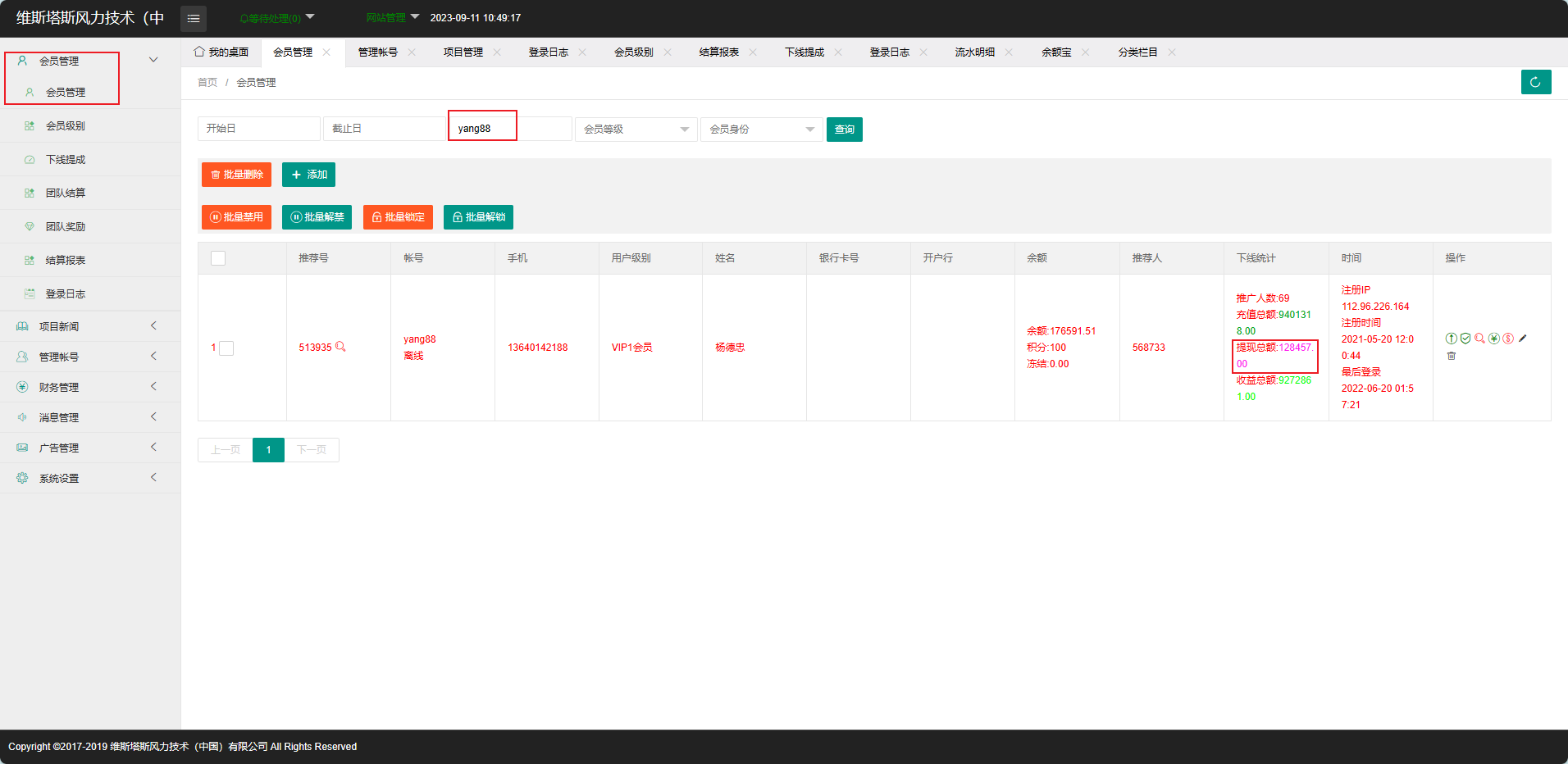

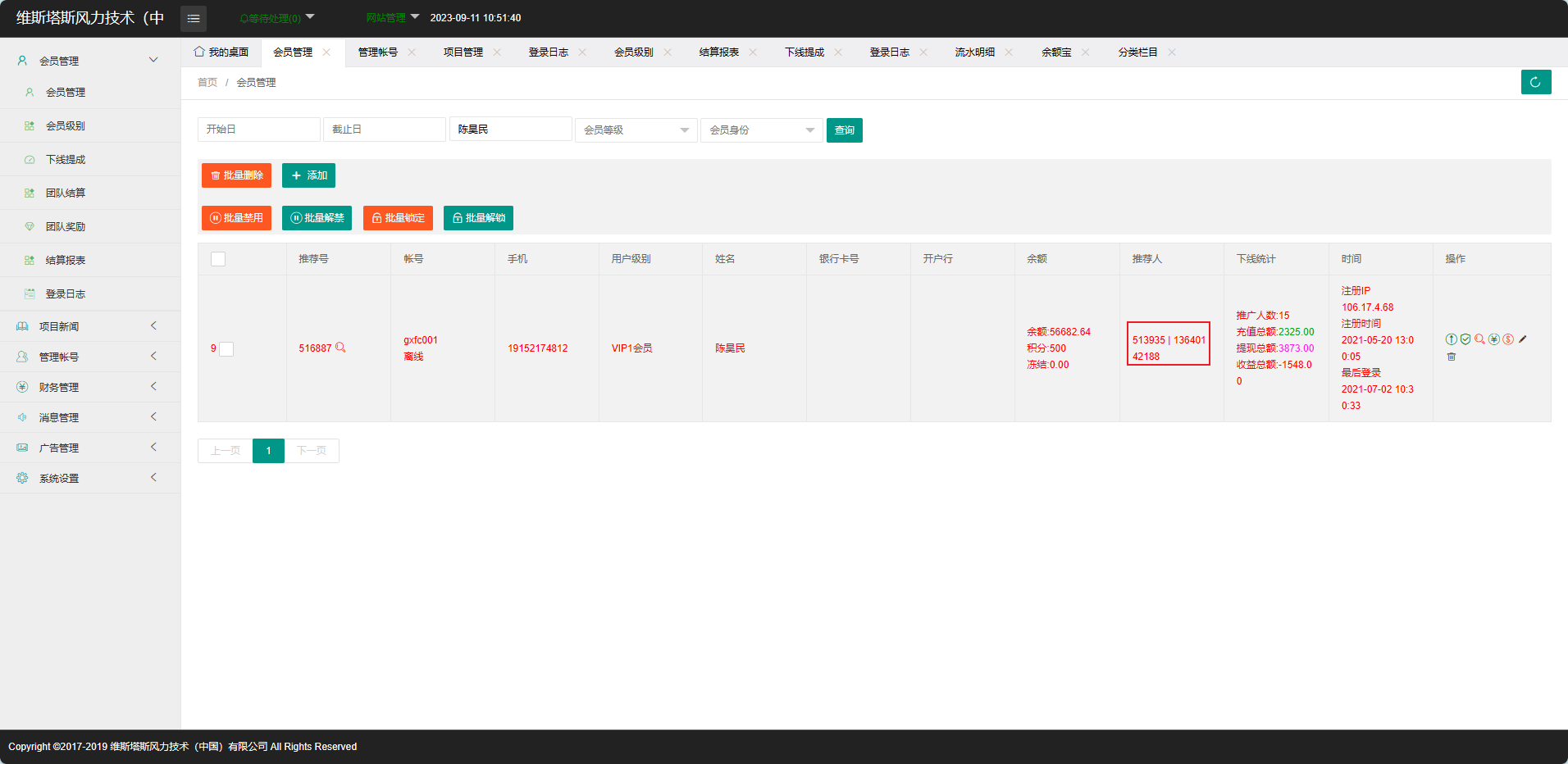

在会员管理中找到嫌疑人的昵称yang88,能直接看到推广人数

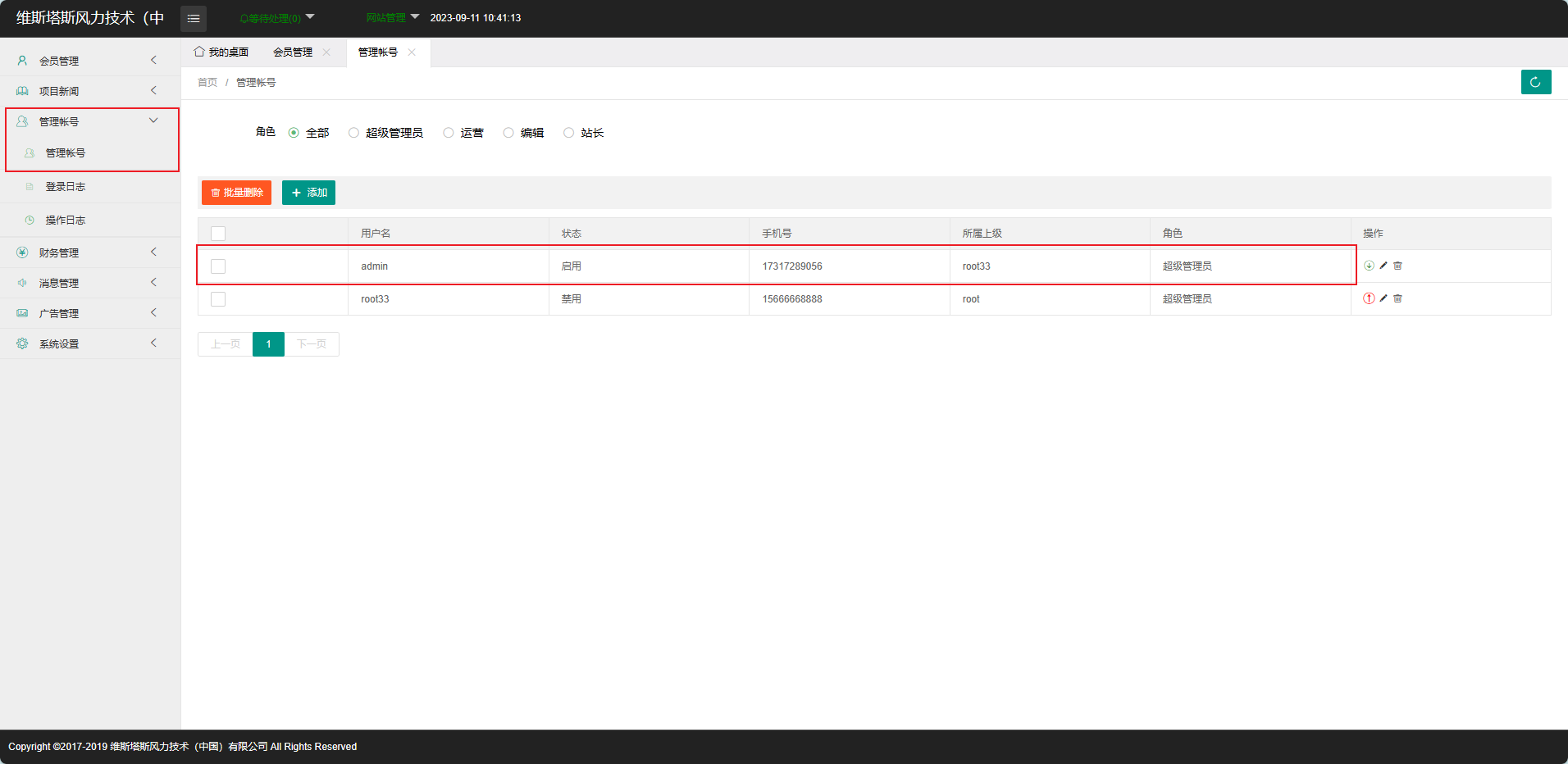

【服务器取证】请给出涉案网站后台启用的超级管理员?[答题格式:abc]

在管理账号模块即可看见

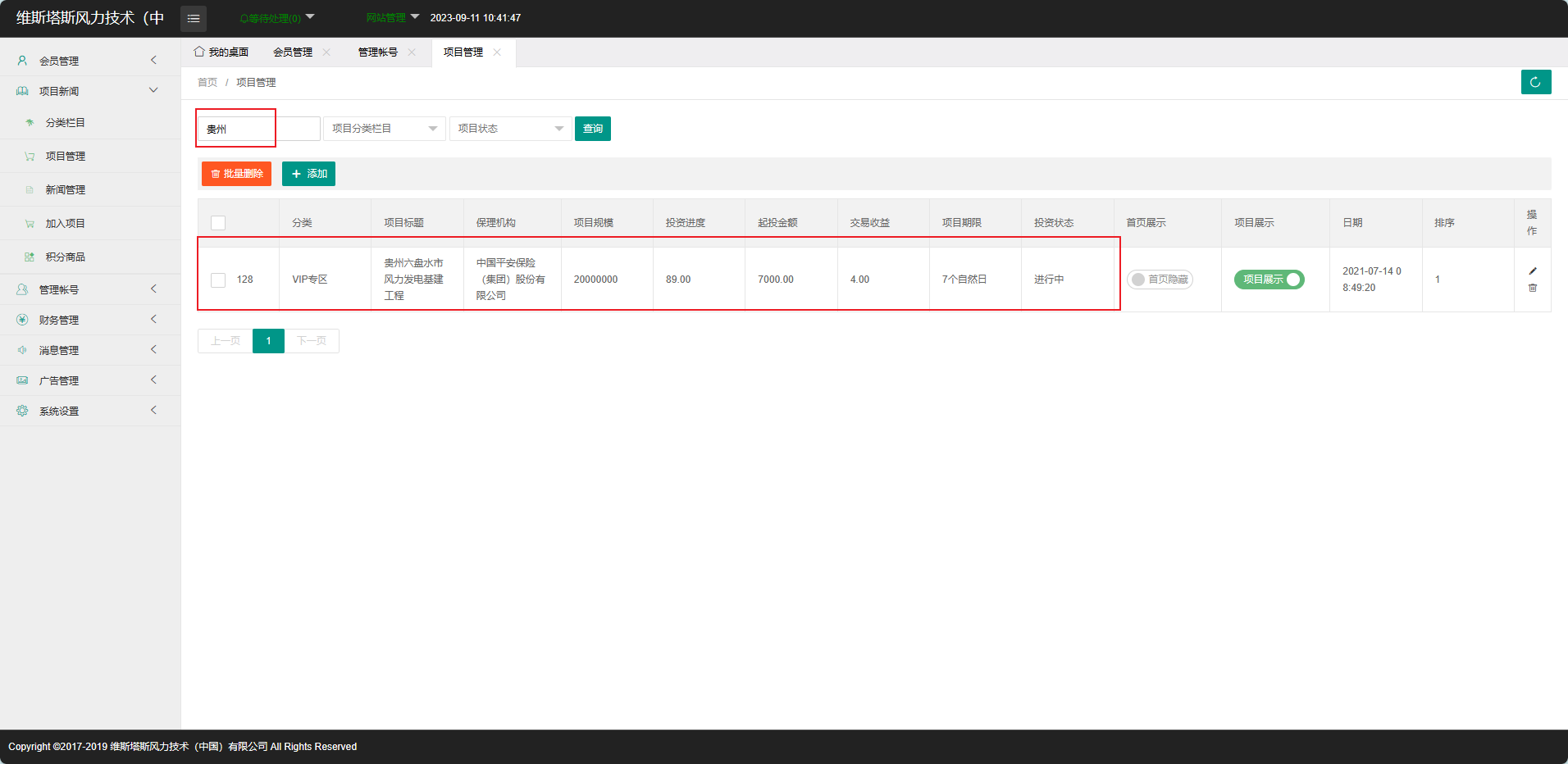

【服务器取证】投资项目“贵州六盘水市风力发电基建工程”的日化收益为?[答题格式:1.00%]

在项目管理模块中直接能找得到

交易收益即日化收益,为4.00%

【服务器取证】最早访问涉案网站后台的IP地址为[答题格式:8.8.8.8]

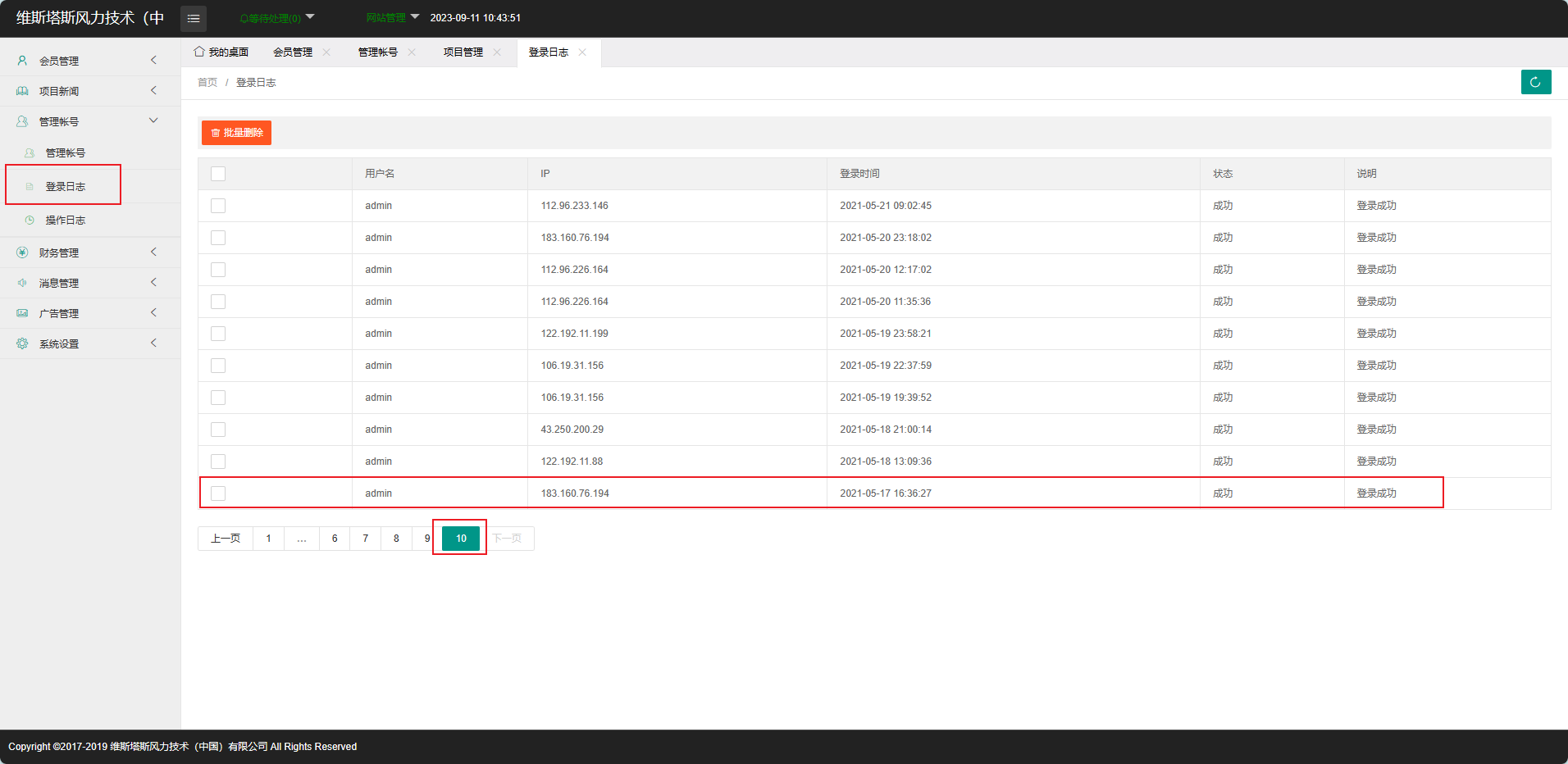

在管理账号模块下的登录日志可以看到最早访问的IP地址

【服务器取证】分析涉案网站数据库或者后台VIP2的会员有多少个[答案格式:100]

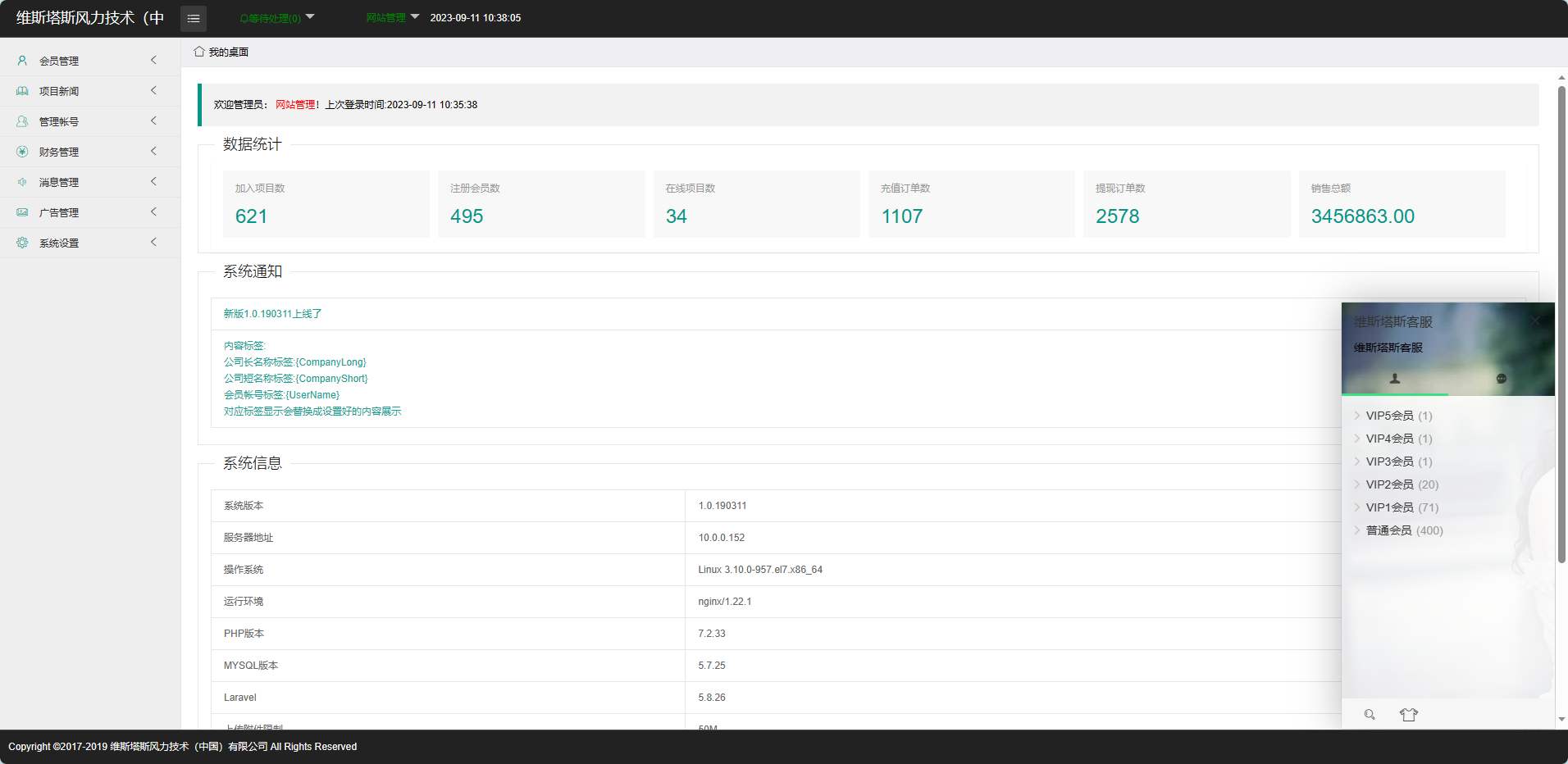

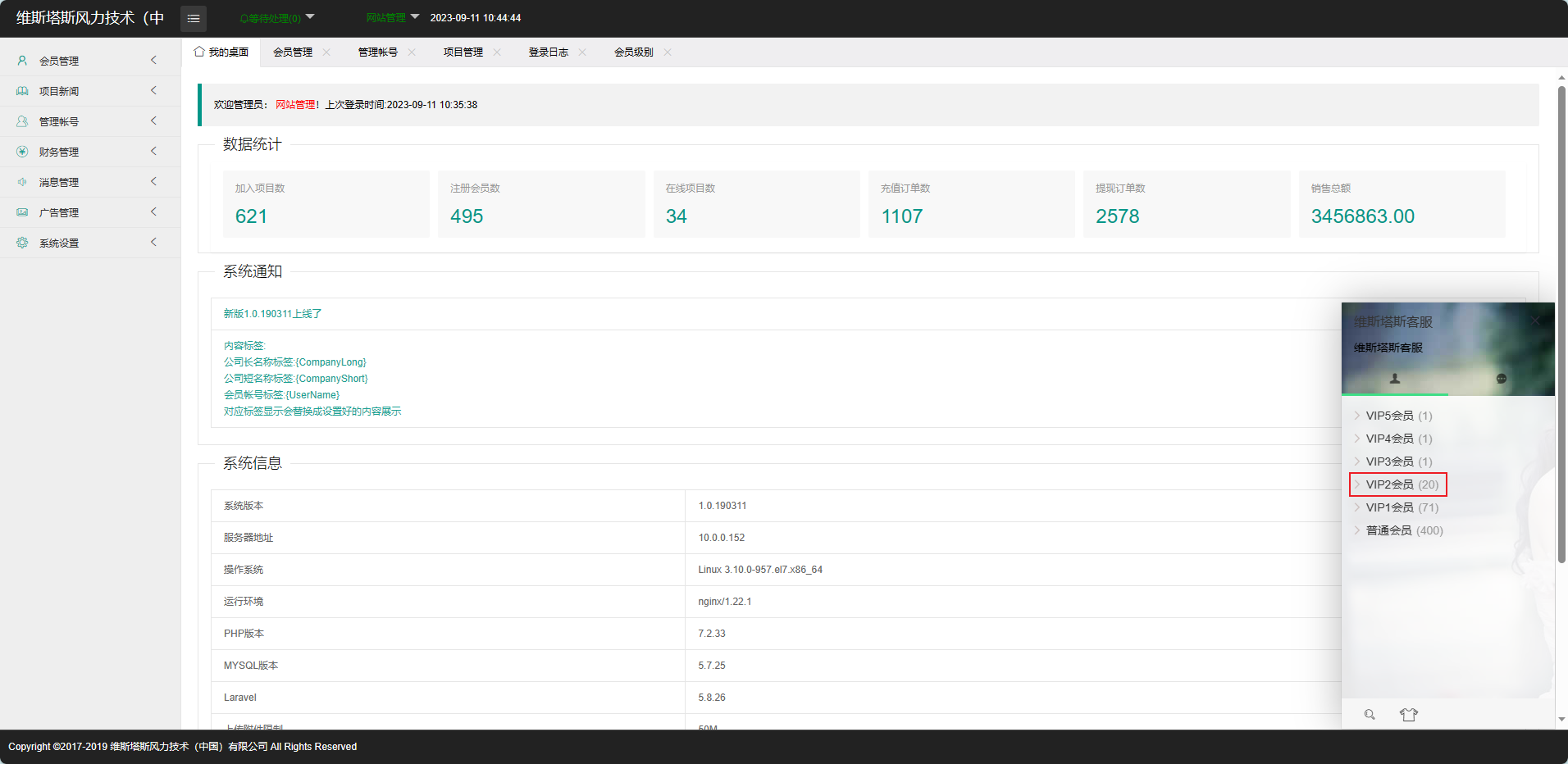

在后台的首页可以直接看到VIP2的会员数量

【服务器取证】分析涉案网站数据库的用户表中账户余额大于零且银行卡开户行归属于上海市的潜在受害人的数量为[答题格式:8]

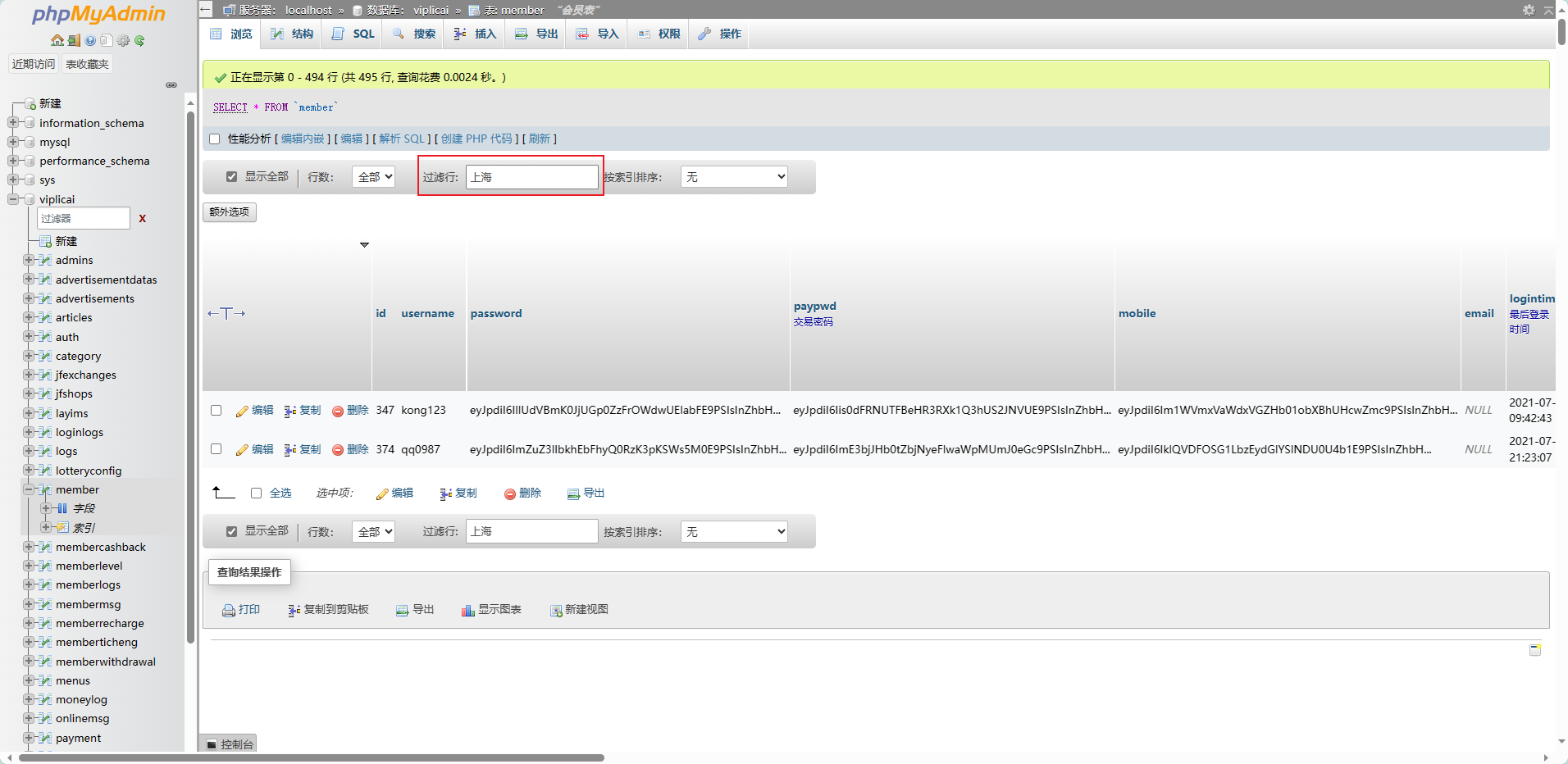

这题后台筛选不出来,直接去看数据库自己筛选

phpMyAdmin就可以直接筛选,一共有两条数据

【服务器取证】分析涉案网站数据库或者后台,统计嫌疑人的下线成功提现多少钱?[答题格式:10000.00]

还是直接在会员管理模块里面找到目标嫌疑人的账号,直接可以看到提现金额

【服务器取证】分析涉案网站数据库或者后台受害人上线在平台内共有下线多少人?[答题格式:123]

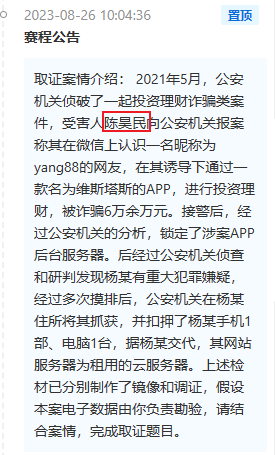

赛题中提供了,受害人叫陈昊民

直接在后台中找陈昊民这个人,可以看到他的上线id是多少

上线查出来还是yang88这个id..

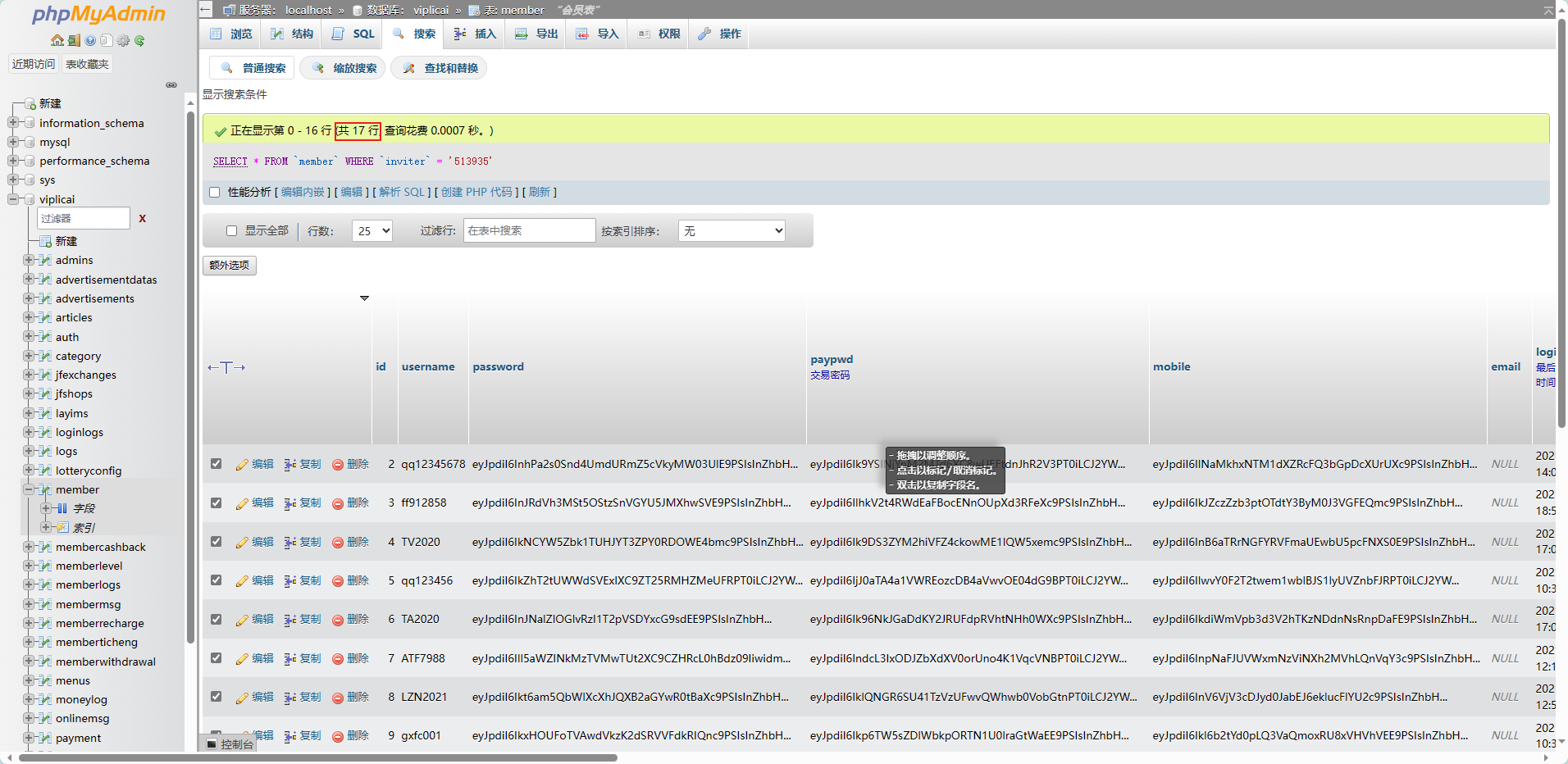

直接去数据库查513935这个id推荐了多少个人,即可出结果

结果是17个

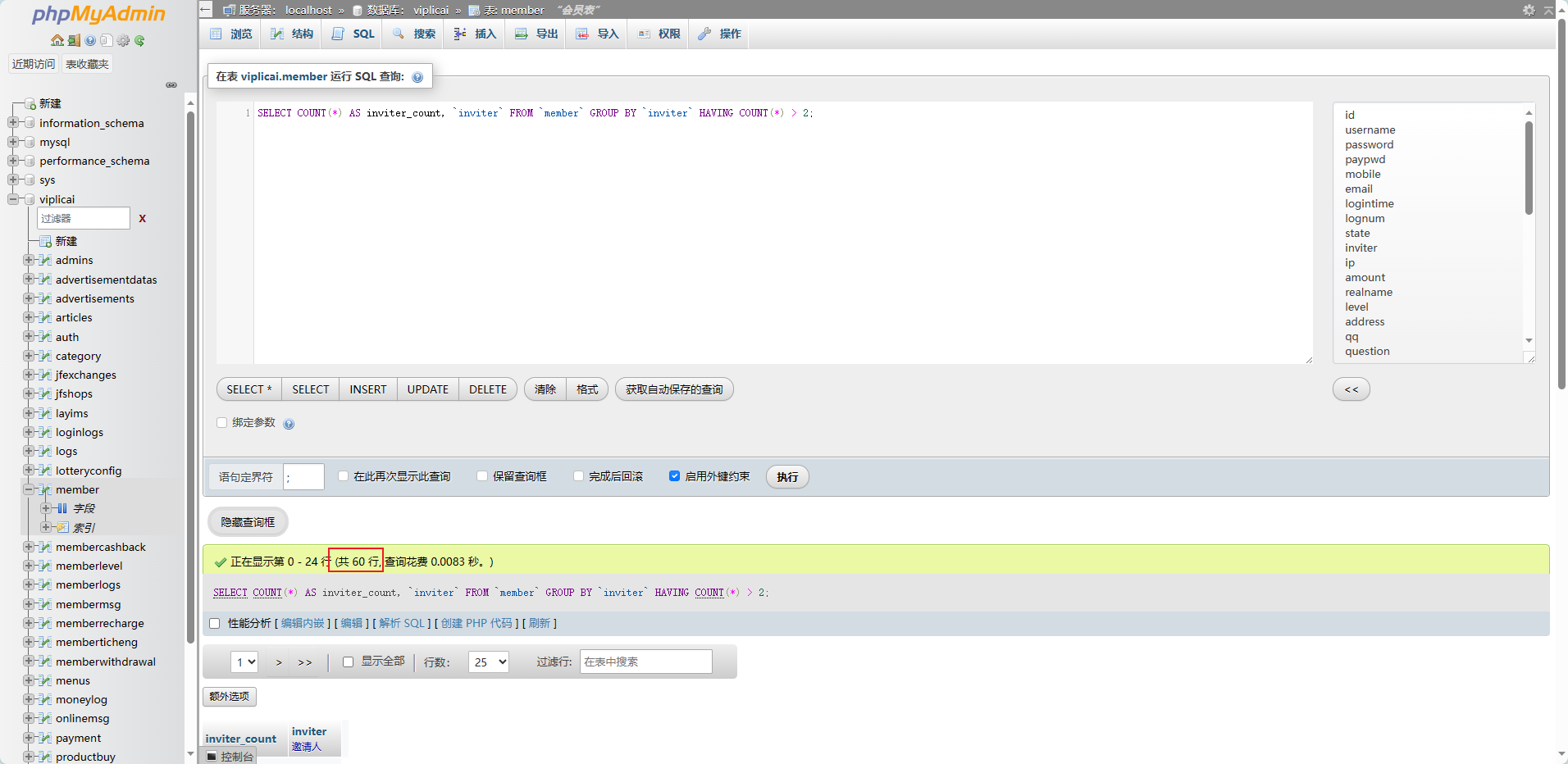

【服务器取证】分析涉案网站数据库或者后台网站内下线大于2的代理有多少个?[答题格式:10]

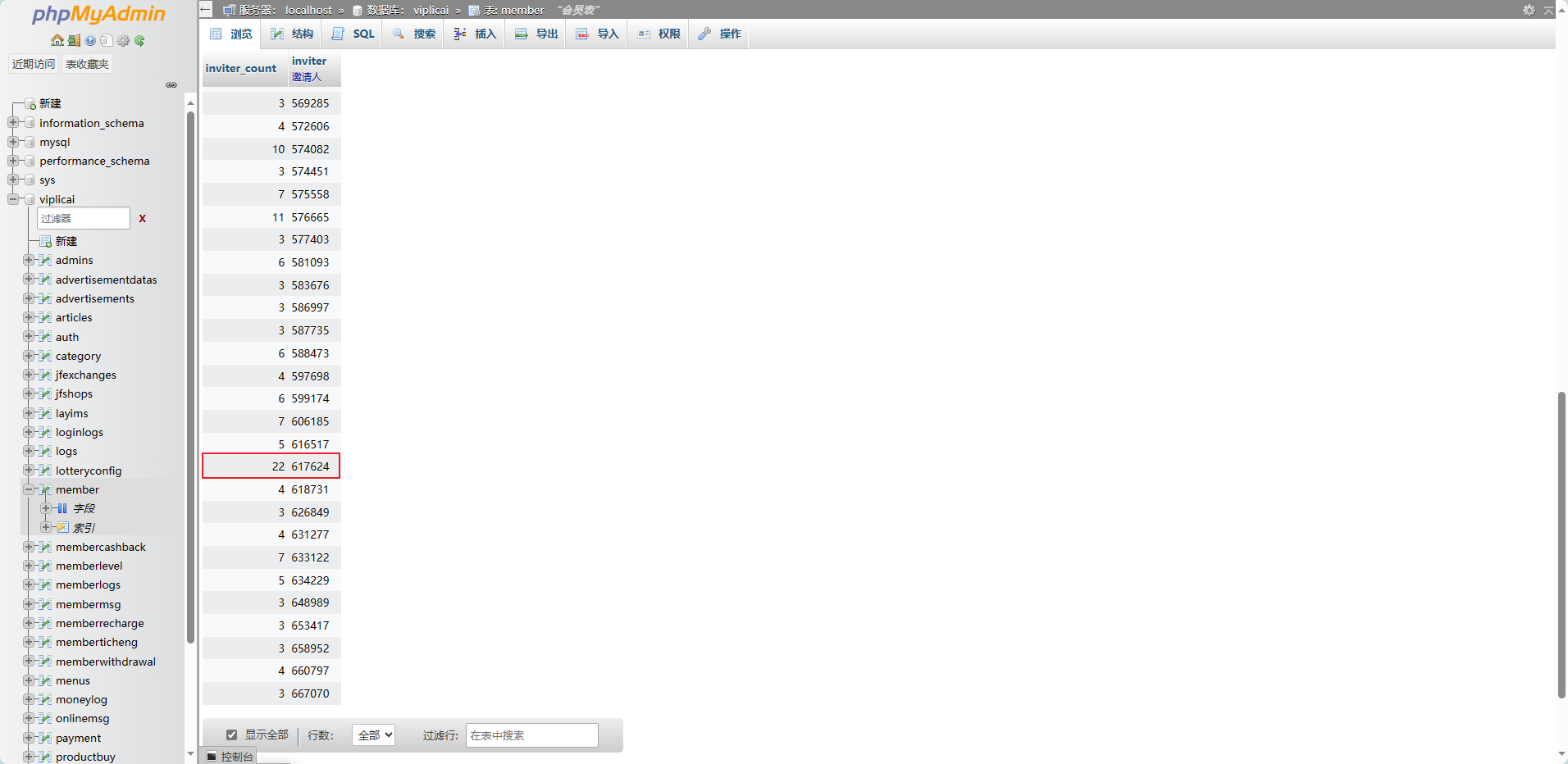

还是对member这个数据库进行筛选

1 | SELECT COUNT(*) AS inviter_count, `inviter` FROM `member` GROUP BY `inviter` HAVING COUNT(*) > 2; |

直接出结果

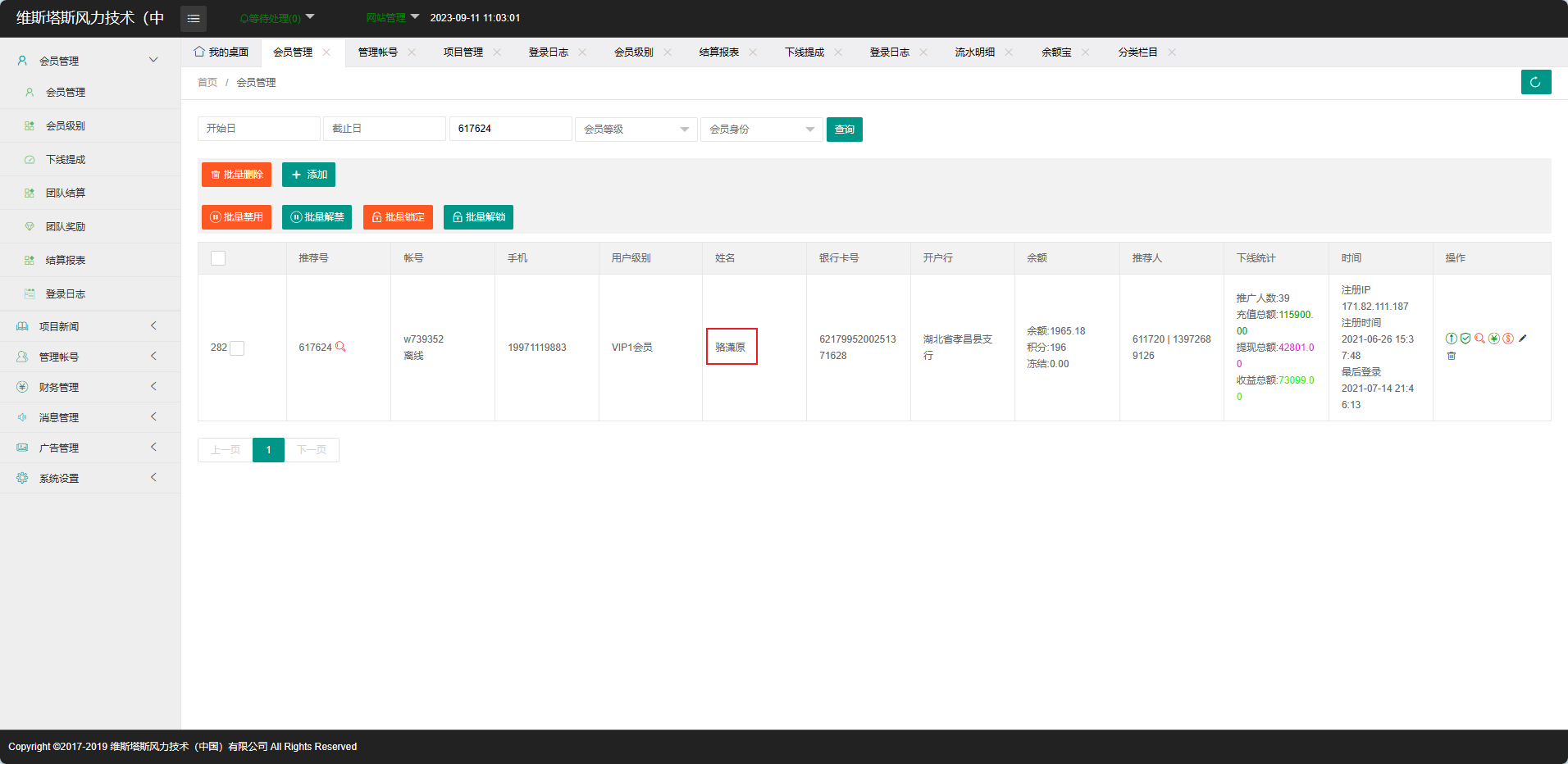

【服务器取证】分析涉案网站数据库或者后台网站内下线最多的代理真实名字为[答题格式:张三]

在刚刚那条sql语句中就直接找到邀请计数最多的上线ID是多少

可以根据这个ID去找真实姓名

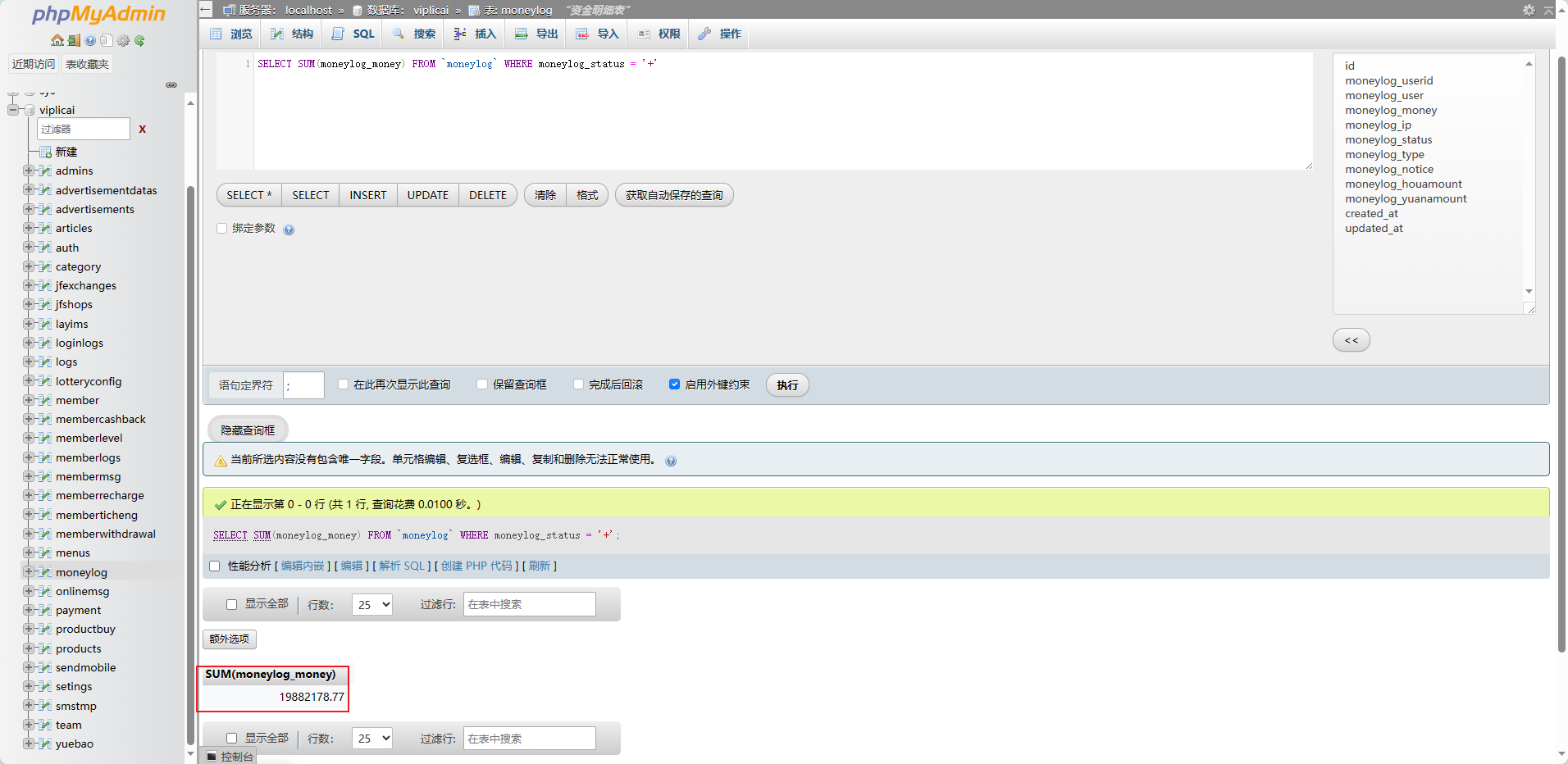

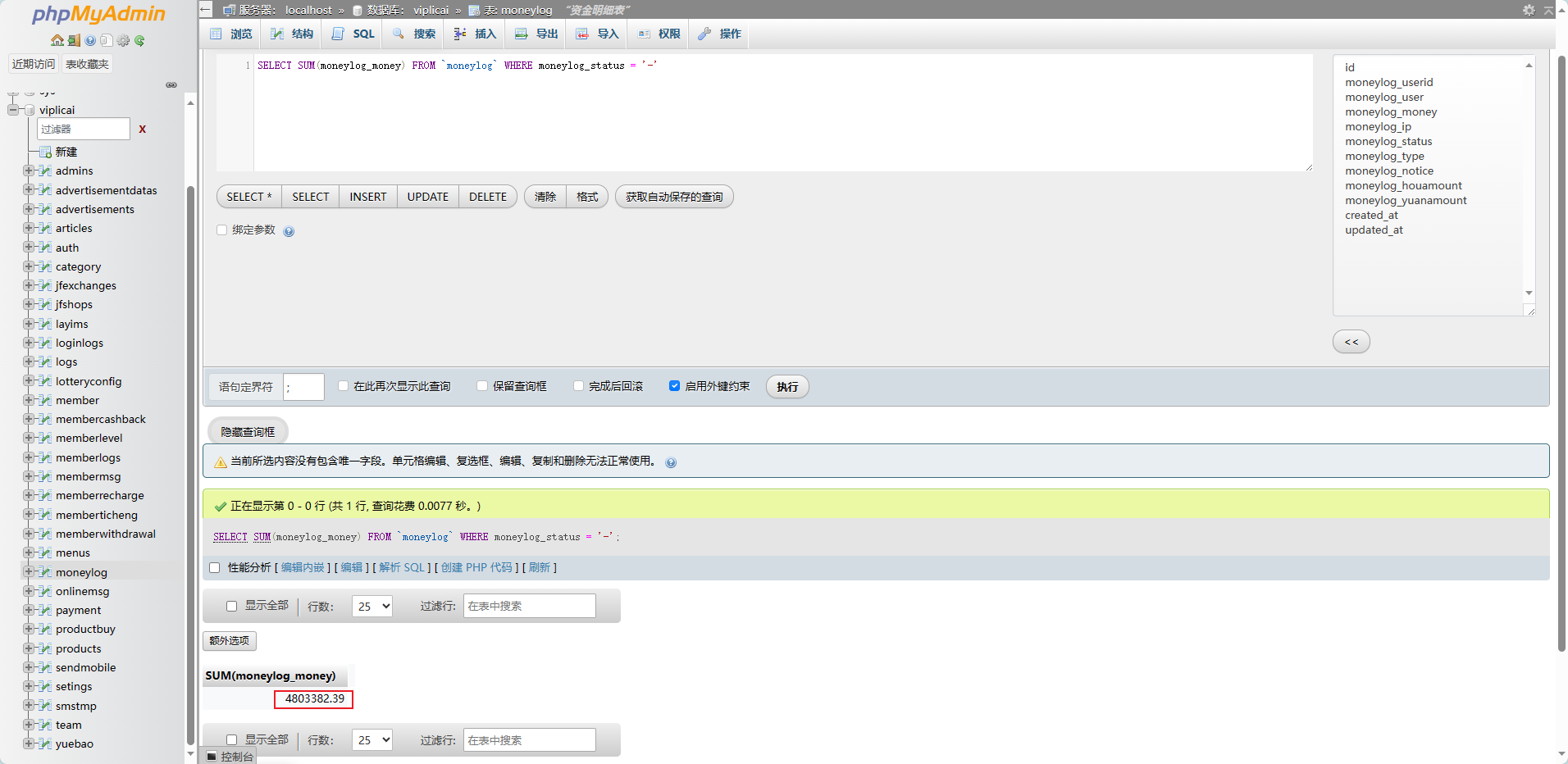

【服务器取证】分析涉案网站数据库或者后台流水明细,本网站总共盈利多少钱[答题格式:10,000.00]

直接去数据库查moneylog这个数据库,很明显这个就是关于账目的数据库

先查收入的数量是多少

1 | SELECT SUM(moneylog_money) FROM `moneylog` WHERE moneylog_status = '+' |

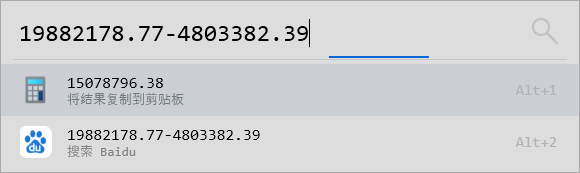

收入19882178.77,再查支出数量

1 | SELECT SUM(moneylog_money) FROM `moneylog` WHERE moneylog_status = '-' |

用收入减去支出,就是盈利的金额了

即15078796.38

计算机取证

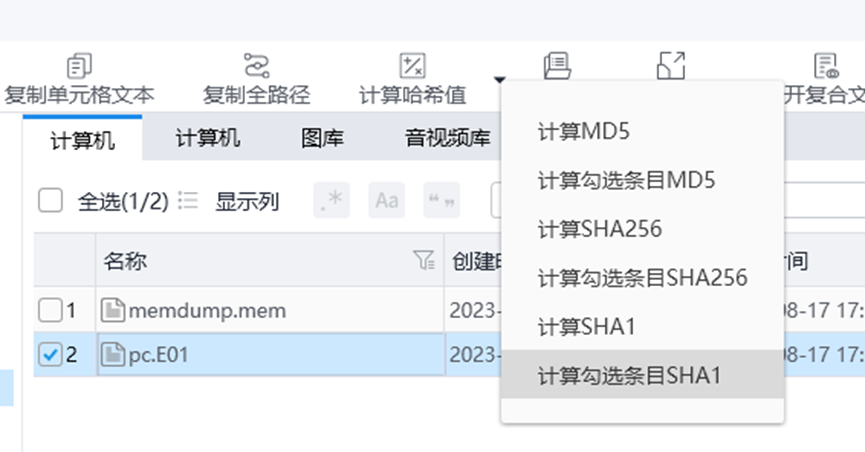

【计算机取证】请给出计算机镜像pc.e01的SHA-1值?[答案格式:字母小写

答题思路:在计算机取证分析系统中选中pc.e01,选择计算哈希值,选择sha1,即可得出答案。

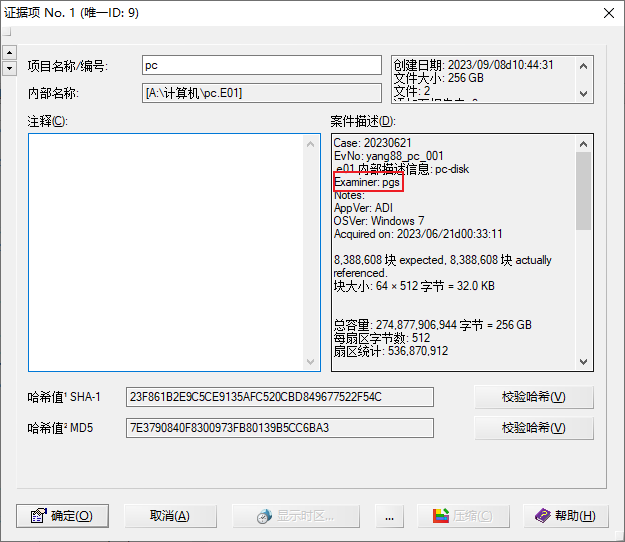

【计算机取证】给出pc.e01在提取时候的检查员?[答案格式:admin]

答题思路:使用取证大师或X-Ways,可以直接获取到镜像的检查员。

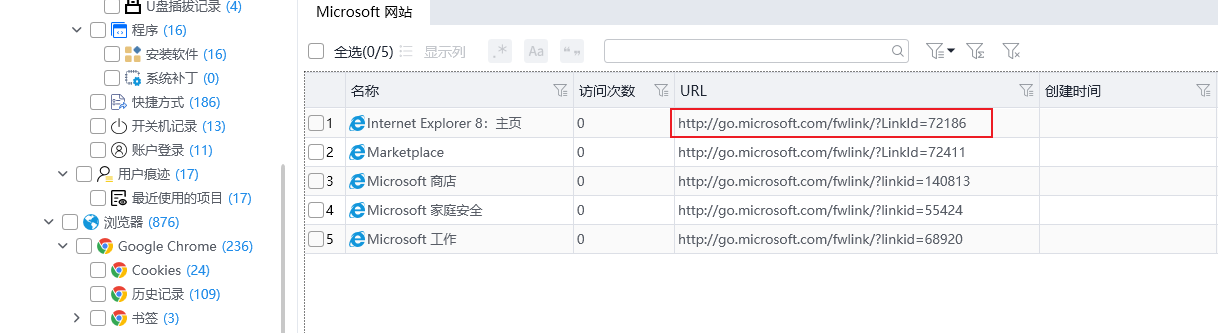

【计算机取证】请给出嫌疑人计算机内IE浏览器首页地址?[答案格式:http://www.baidu.com]

答题思路:计算机仿真系统打开pc.e01,选择清除密码可以直接进入。打开ie浏览器,复制首页地址,按照格式填写http://global.bing.com,结果答案不对,答案也可能是http://global.bing.com/?scope=web&mkt=en-US&FORM=QBRE

参考了别人的wp,可能还有另外一个答案,就是在收藏夹里面

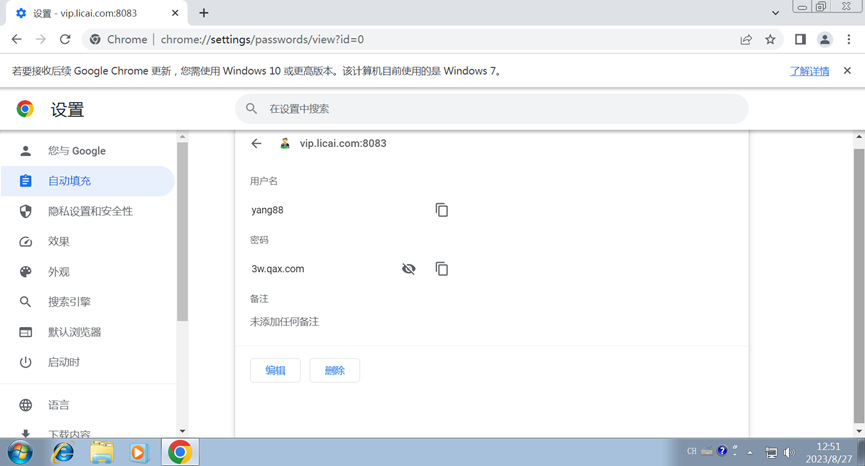

【计算机取证】请给出嫌疑人杨某登录理财网站前台所用账号密码?[答案格式:root/admin]

答题思路:前期利用计算机仿真软件,通过清除账户密码的方式启动,发现Chrome浏览器中不存在任何账号密码

猜测可能是因为清除密码的原因,将浏览器中的密码也清除了。

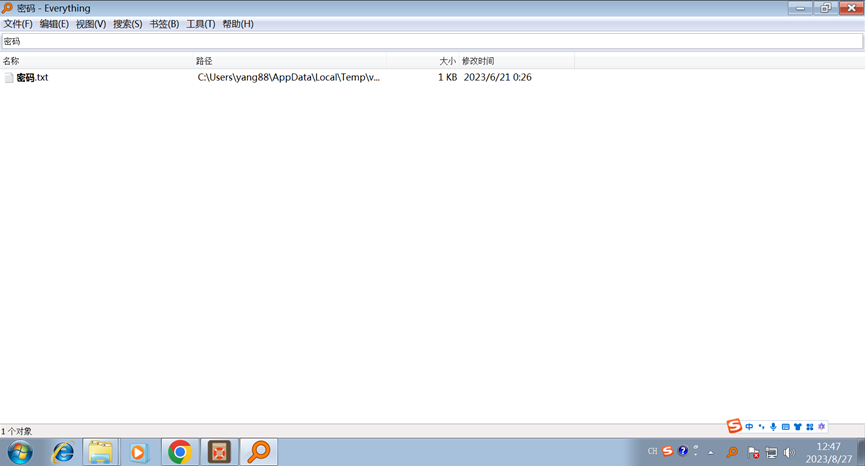

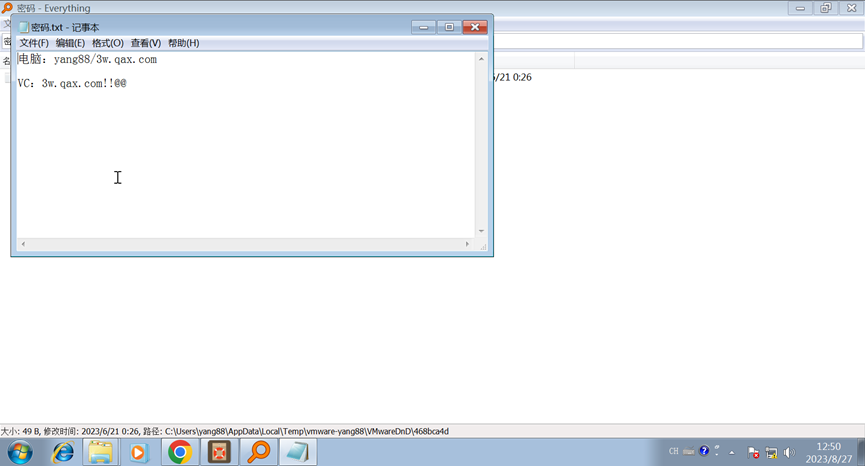

尝试使用Everything搜索关于密码的文件,发现临时目录中有密码.txt

点击查看,获得本机用户名跟密码的字符串

尝试使用用户名+密码的方式,重新仿真,发现能够正常登录

尝试查看Chrome保存的密码,发现已经可以查看保存在网页中的密码

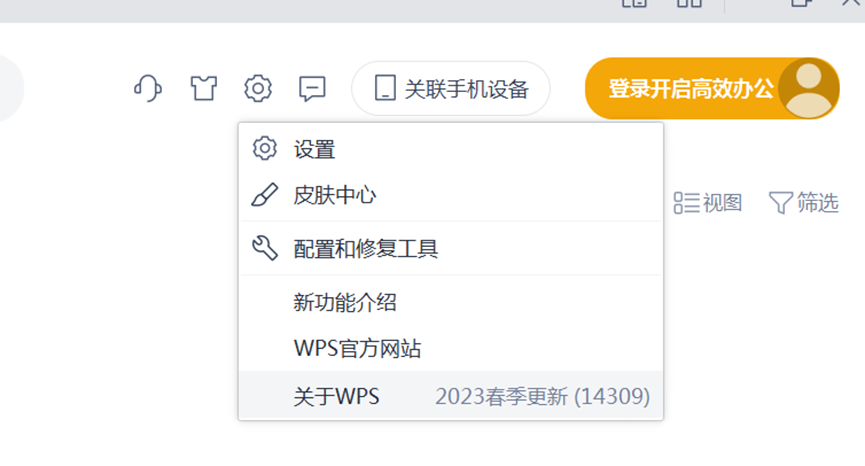

【计算机取证】请给出嫌疑人电脑内pdf文件默认打开程序的当前版本号?[答案格式:xxxx(xx)]

答题思路:在桌面随便创建一个pdf文件,默认打开方式是wps,打开wps,在设置中的关于wps可以找到版本信息。

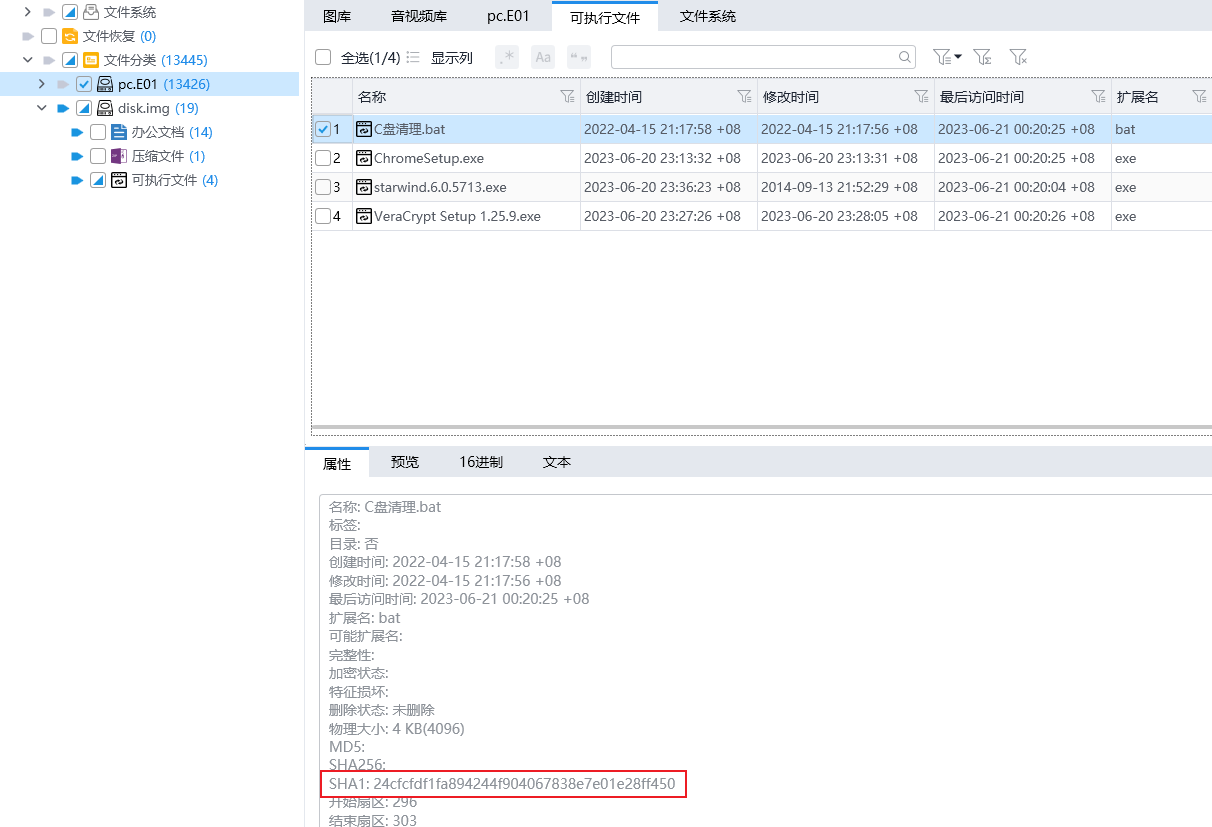

【计算机取证】请给出嫌疑人计算机内文件名为“C盘清理.bat”的SHA-1?[答案格式:字母小写]

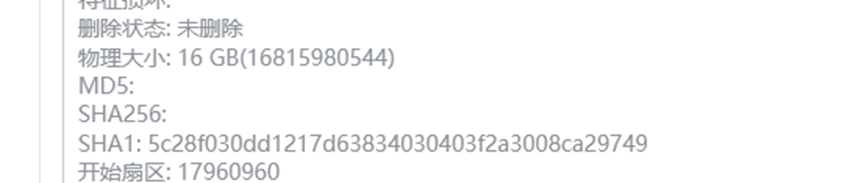

仿真时在D盘下发现一个镜像,叫disk.img文件,提取出来使用盘古石导入检材,可以发现C盘清理.bat文件,利用盘古石中的哈希值计算功能进行解题

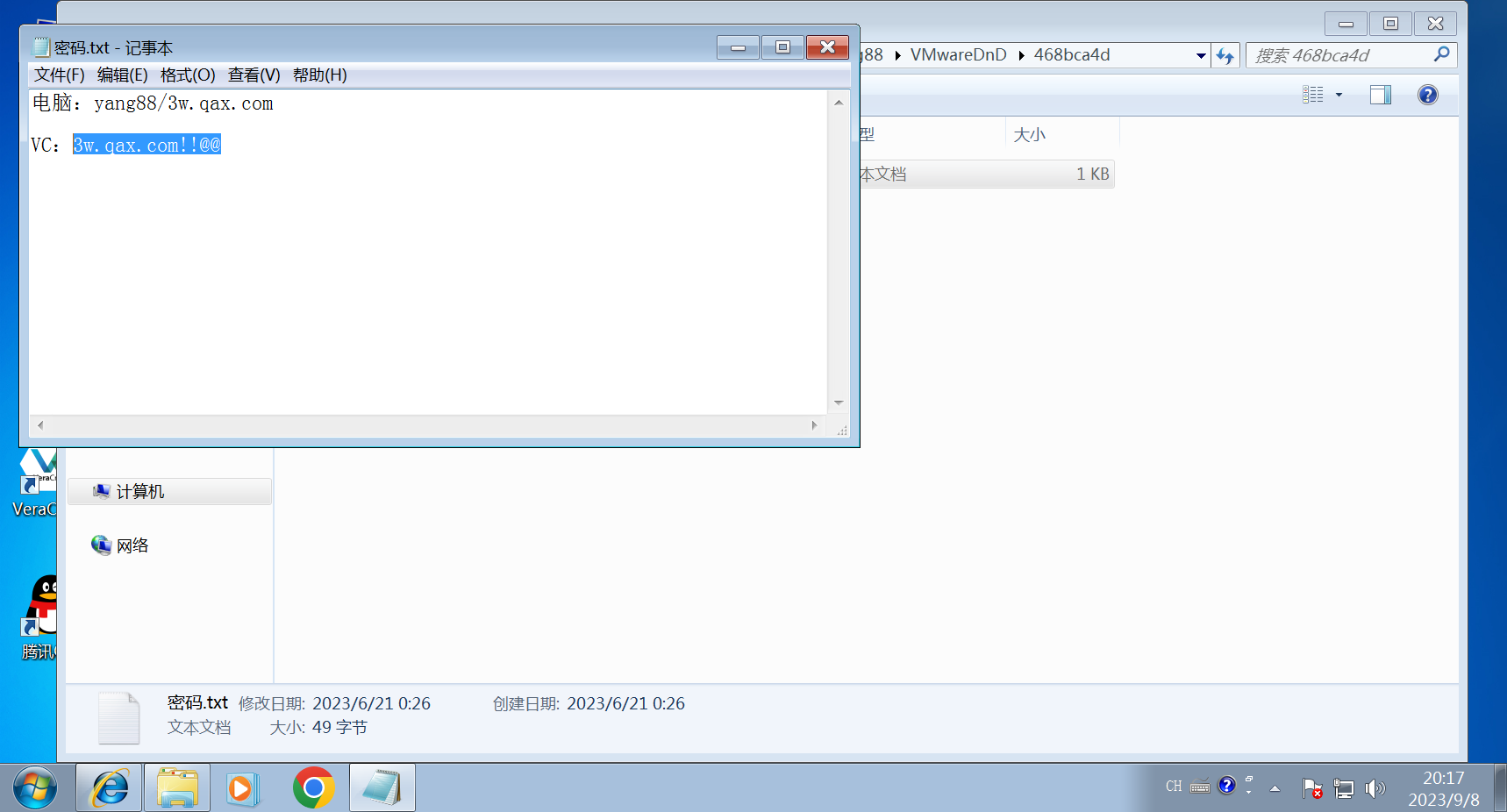

【计算机取证】请给出嫌疑人Vera Crypt加密容器的解密密码?[答案格式:admin!@#]

根据在题4中给的密码.txt文本文档,可以直接知道加密容器的解密密码

3w.qax.com!!@@

【计算机取证】请给出嫌疑人电脑内iSCSI服务器对外端口号?[答案格式:8080]

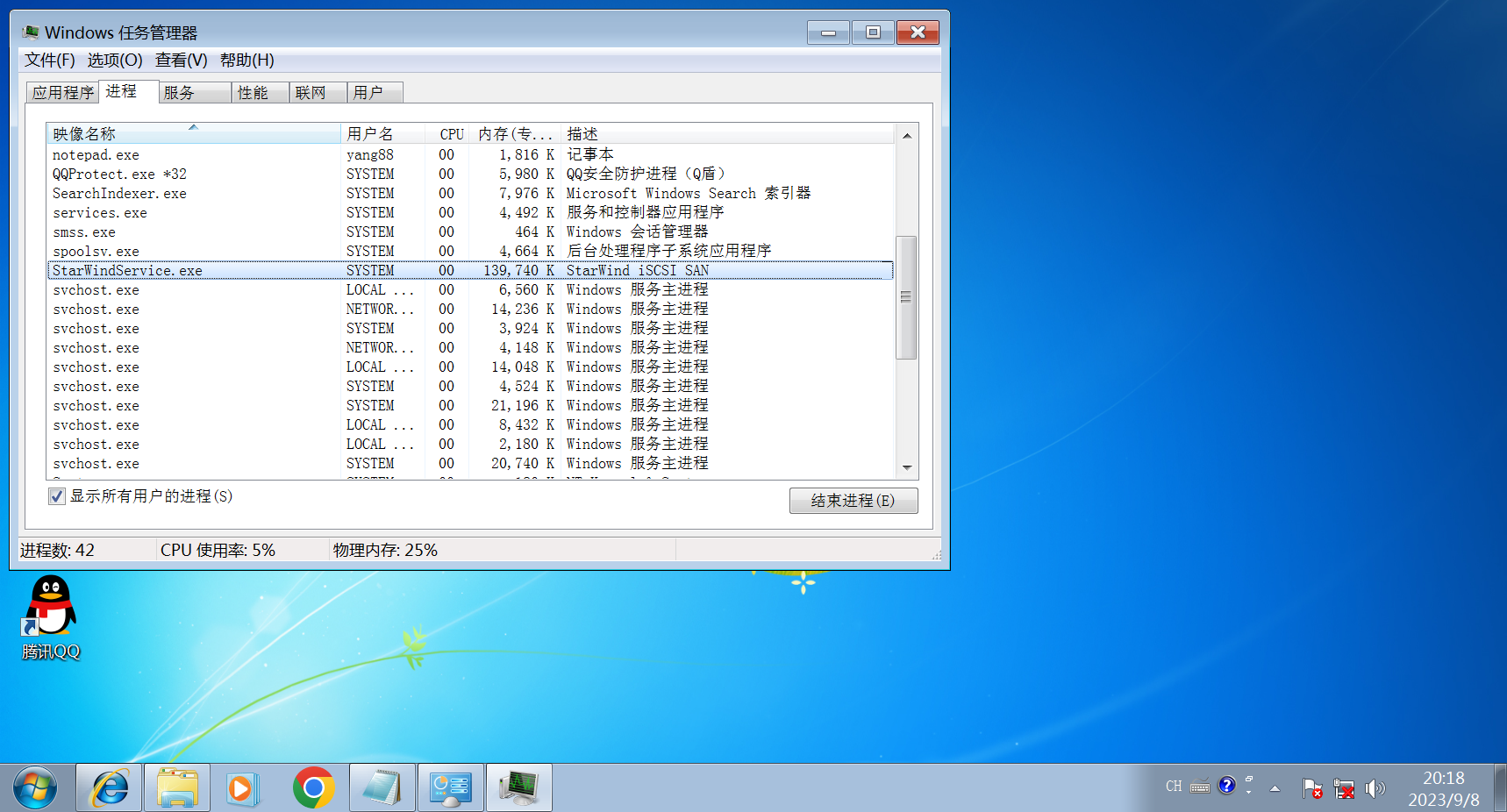

翻查任务管理器可以发现iSCSI服务器是由Starwind这个软件提供的

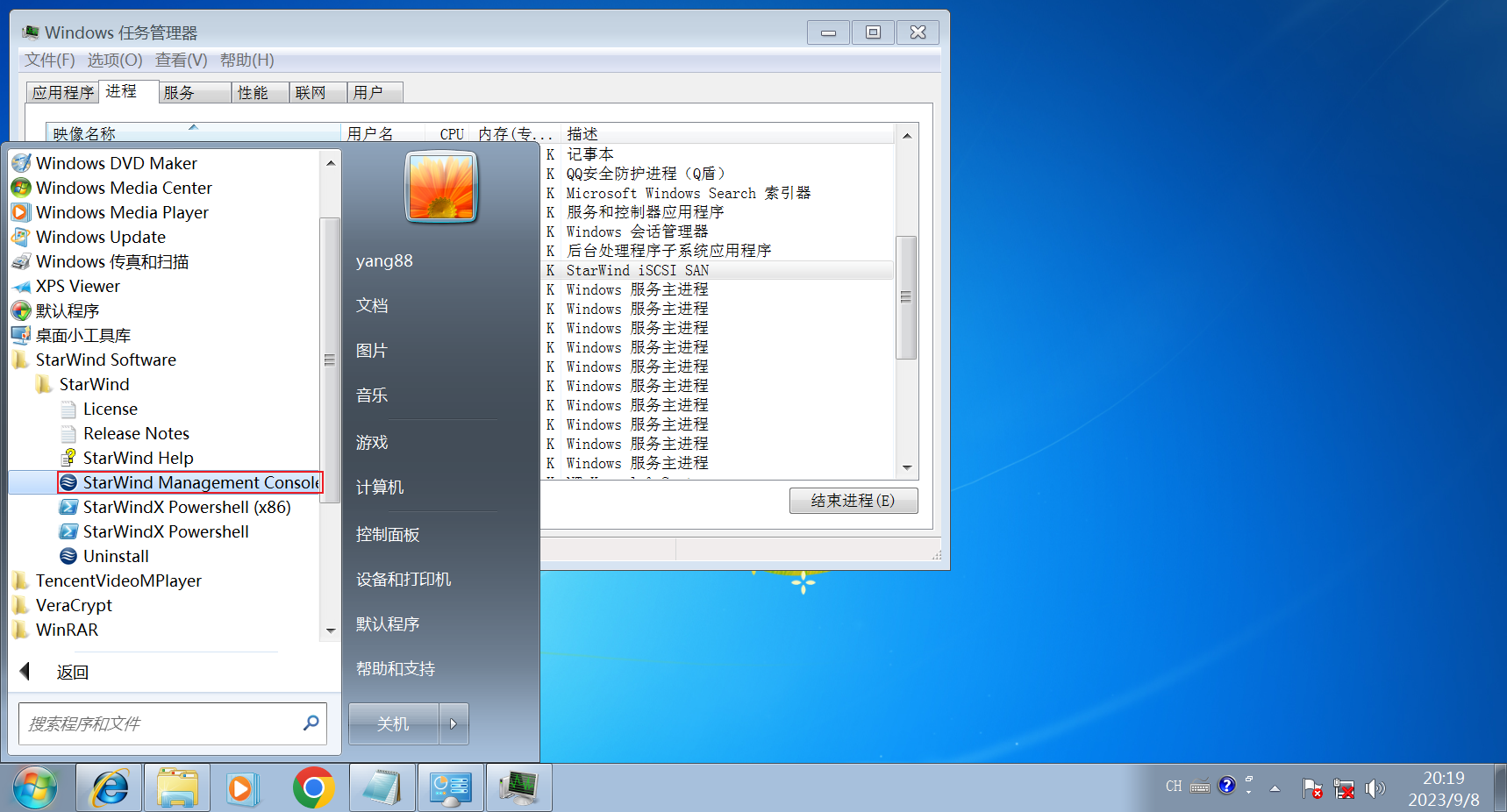

在开始菜单里面可以直接找到Starwind的控制台

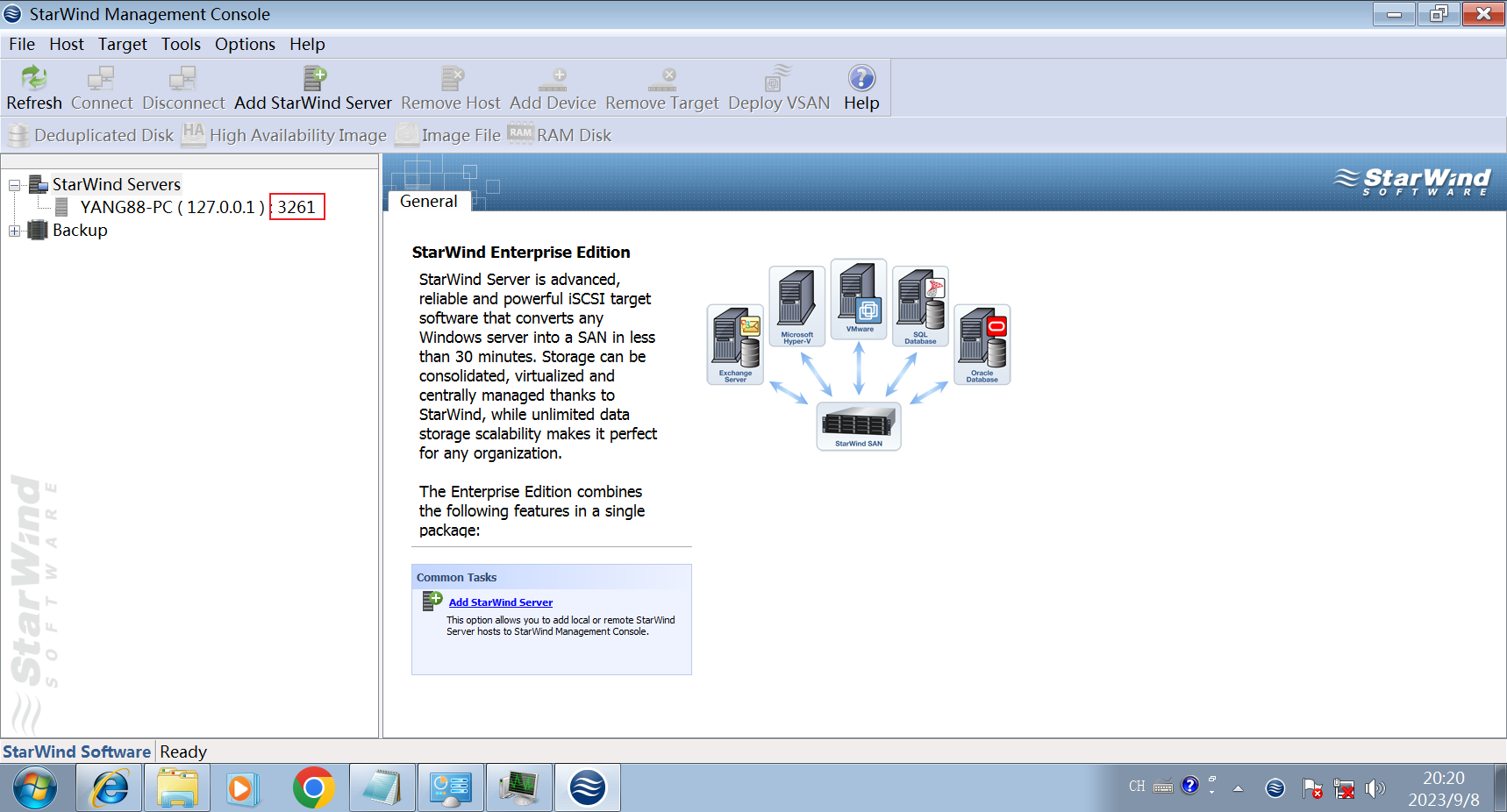

打开查看,可以直接获得端口号

【计算机取证】请给出嫌疑人电脑内iSCSI服务器CHAP认证的账号密码?[答案格式:root/admin]

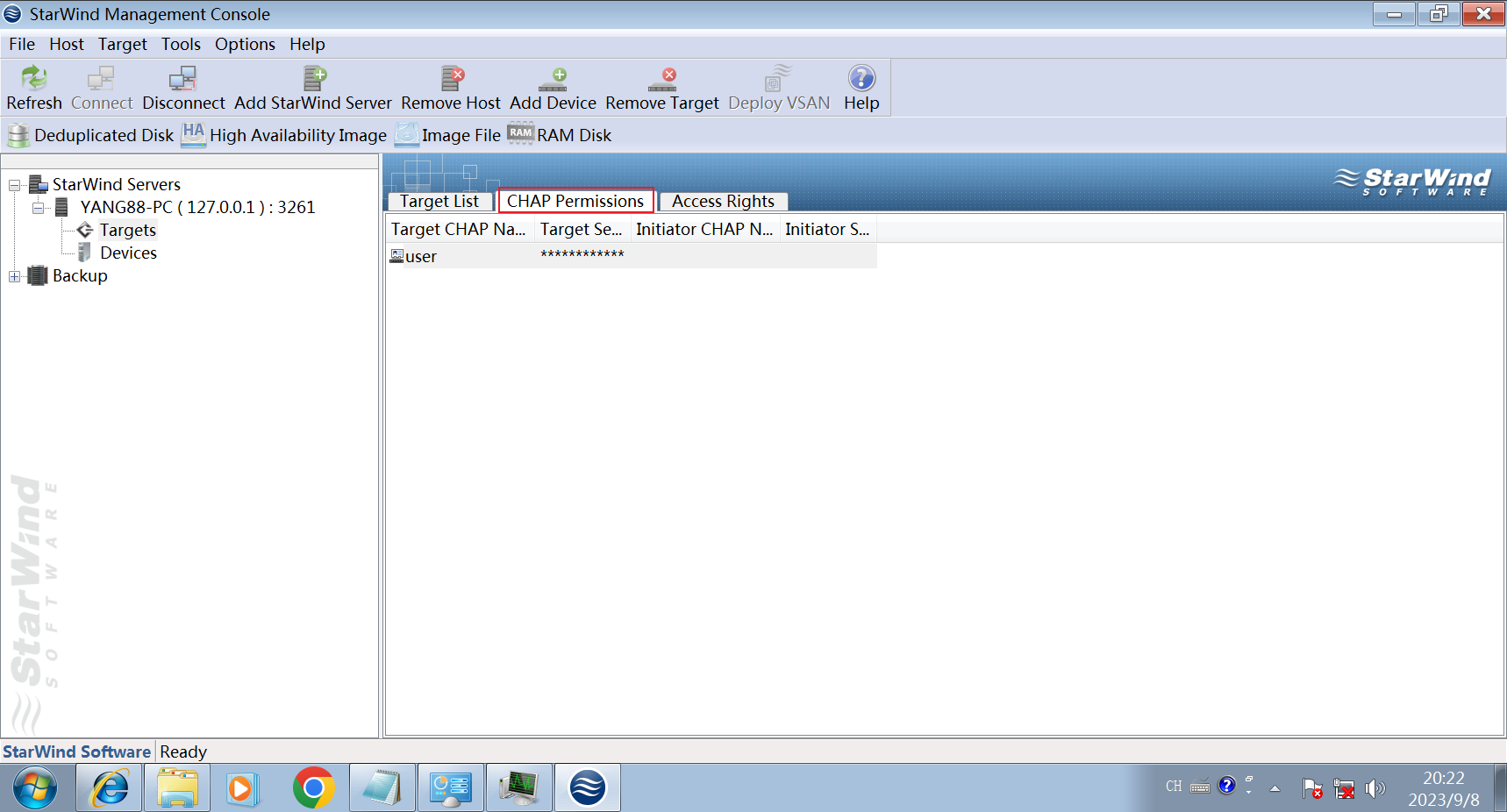

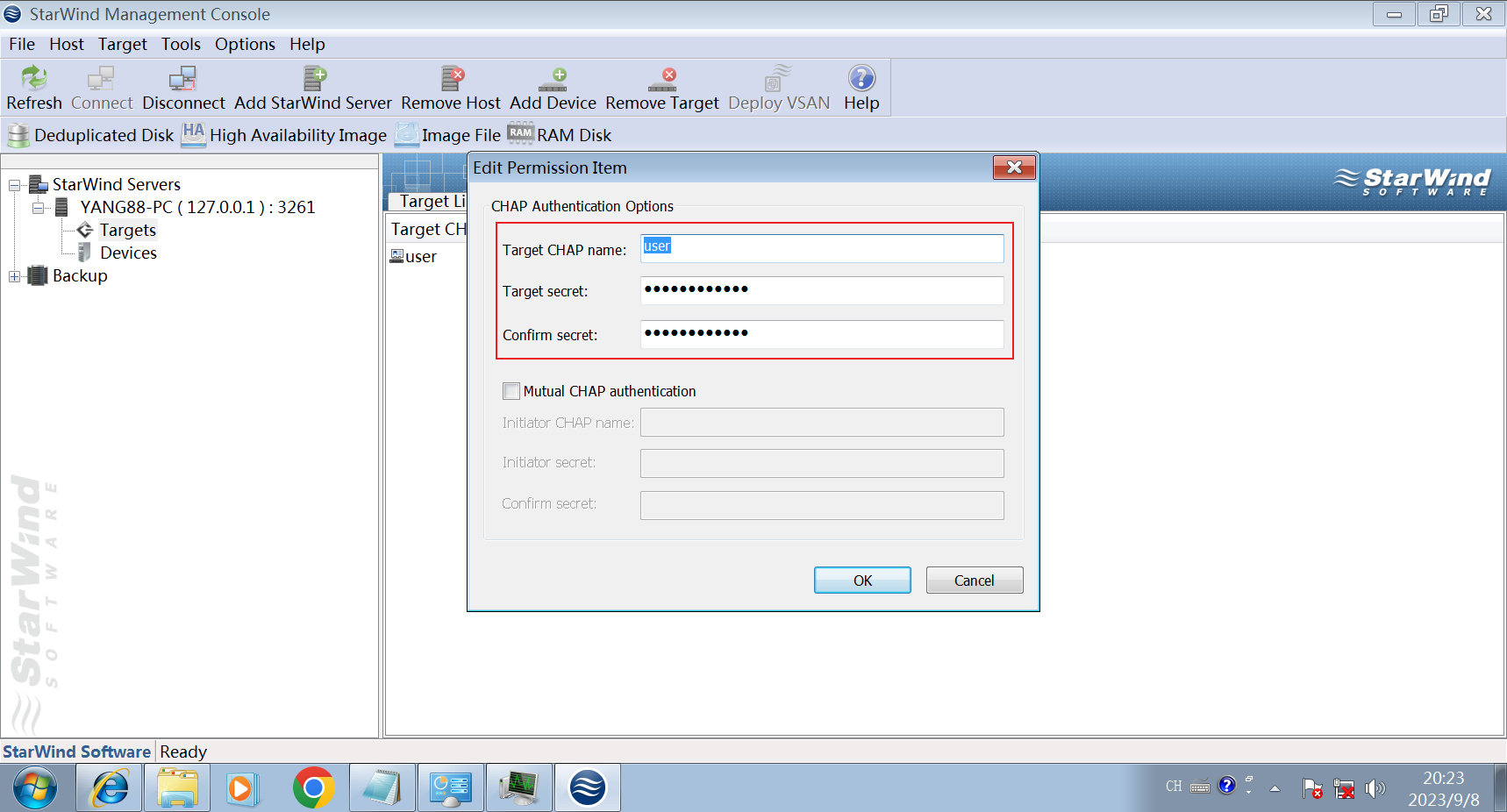

由上题,可以直接知道iSCSI服务是由Starwind提供的,我们直接双击YANG88-PC:3261这台iSCSI服务器中,可以发现CHAP认证的选项

双击user,可以发现账号密码都使用星号覆盖了,直接看不出来

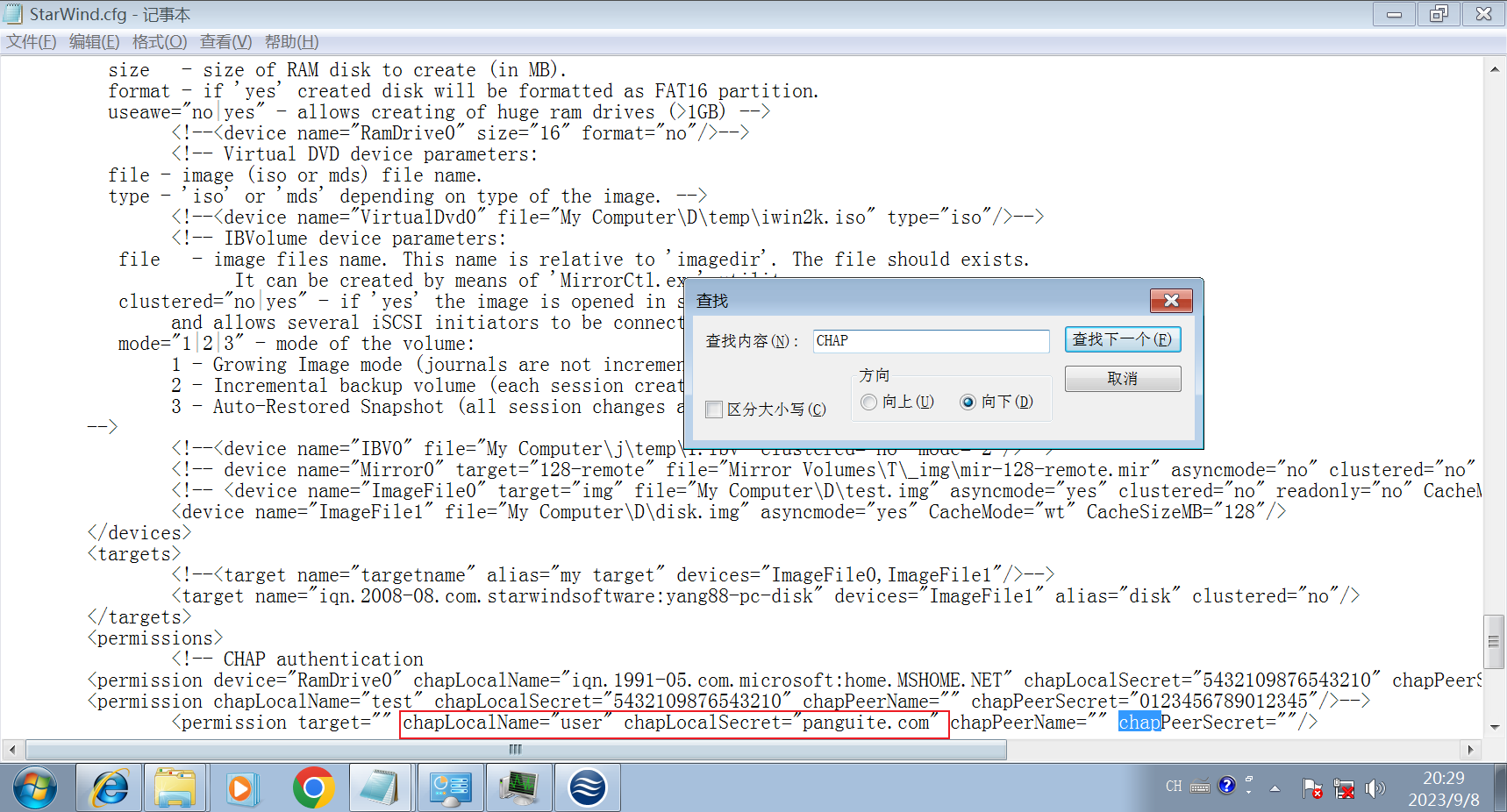

前往软件的根目录下,尝试找相关的配置文件,直接能发现StarWind.cfg配置文件,打开查找CHAP关键字,直接可以发现到账号密码

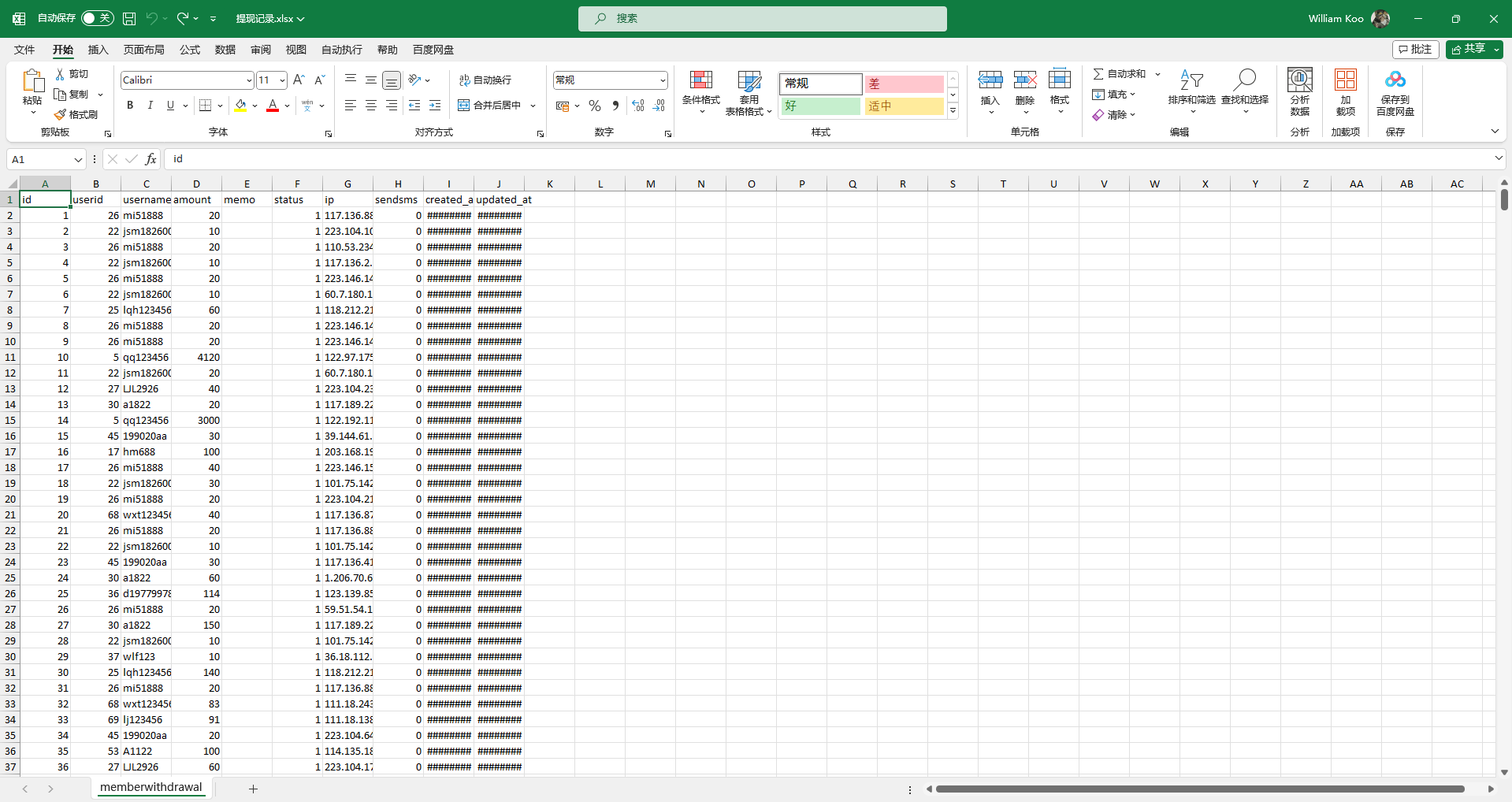

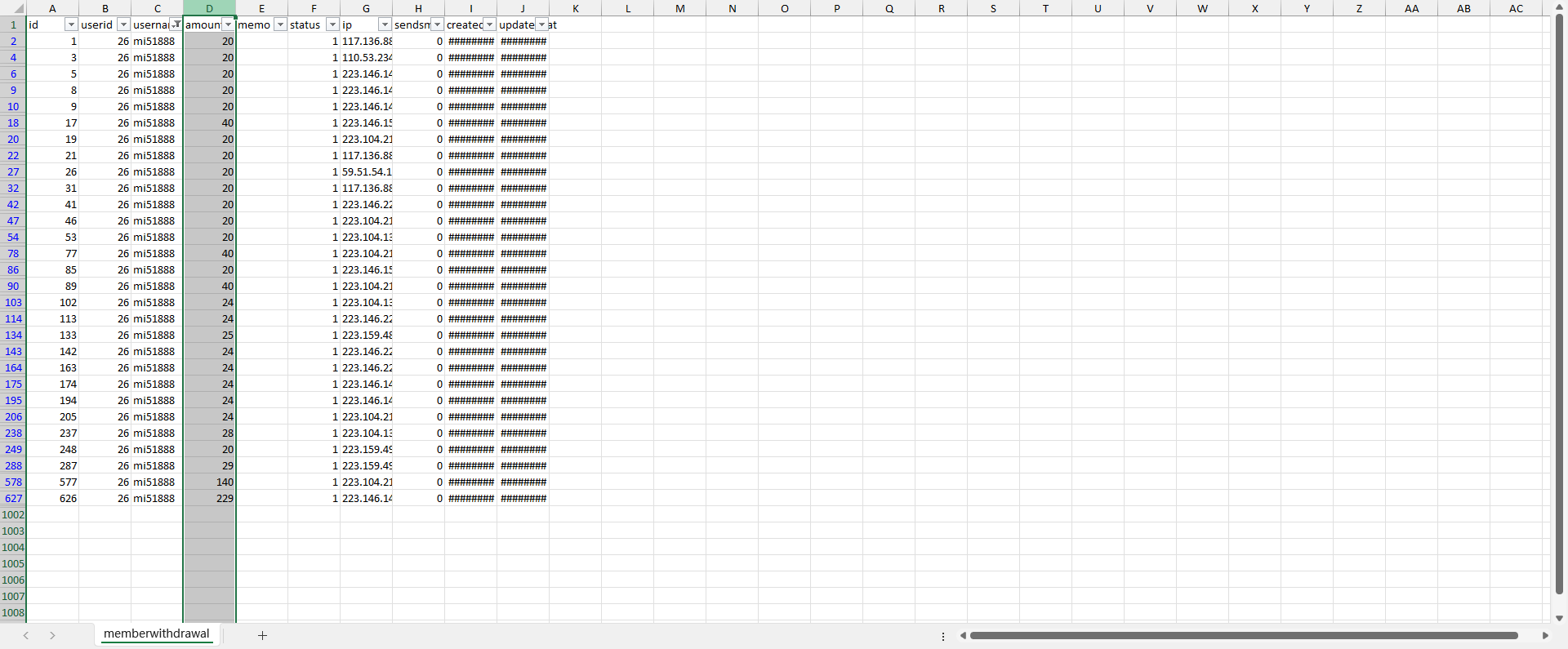

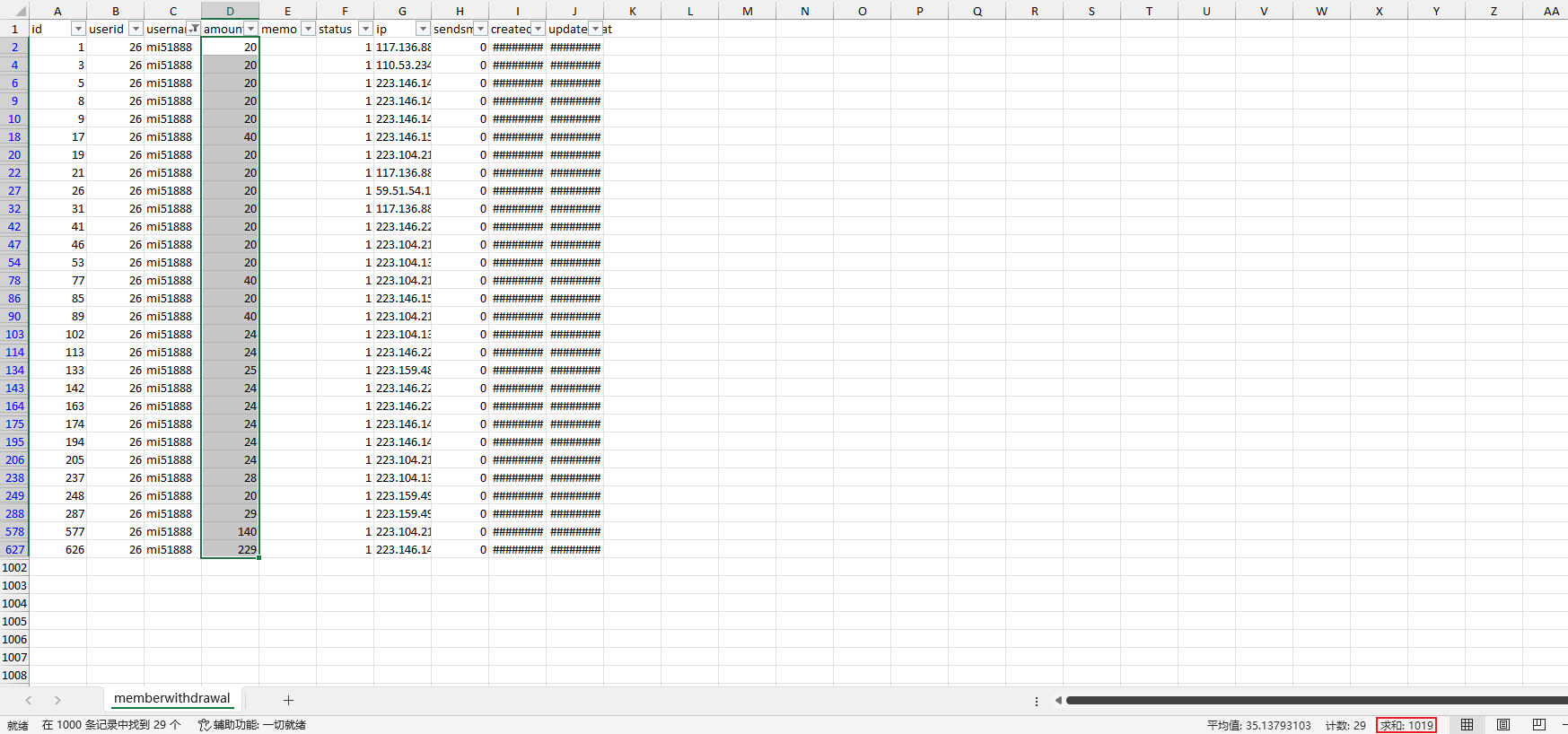

【计算机取证】分析嫌疑人电脑内提现记录表,用户“mi51888”提现总额为多少?[答案格式:10000]

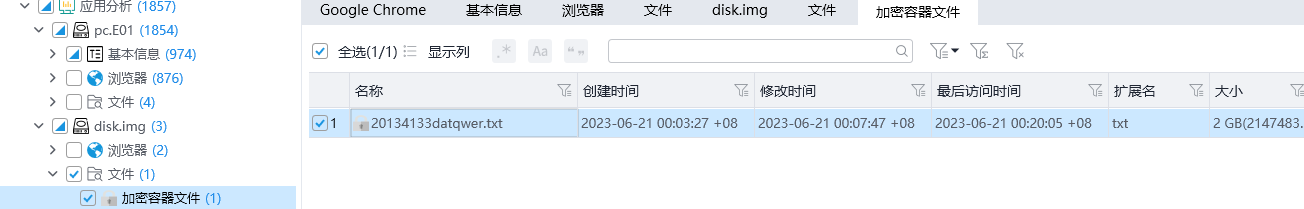

按照题6的方法,使用盘古石挂载disk.img文件,发现里面还有一个加密容器

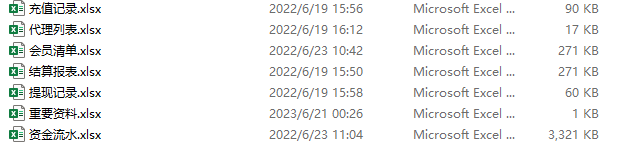

导出,使用VC和题7给出的密码挂载容器,发现里面有很多xls表格文件

题目所需要的是提现总额,我们找提现记录

可以发现有许多记录,我们可以筛选一下

加起来就是答案

答案:1019

内存取证

使用到的工具:

VolatilityWorkbench-v2.1.zip

VolatilityWorkbench.zip

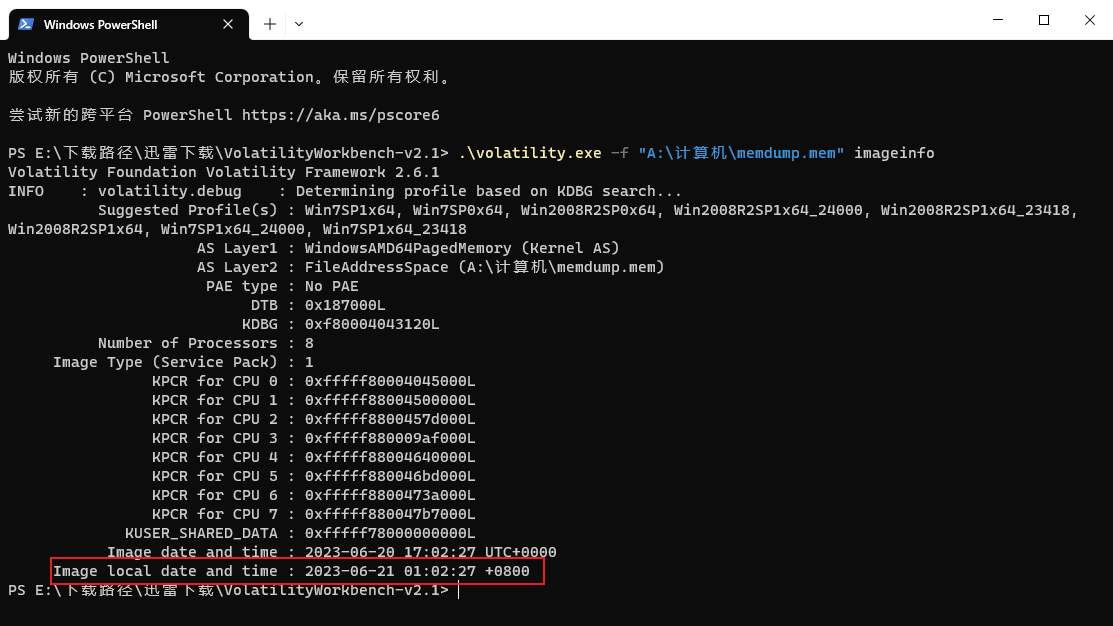

【内存取证】请给出计算机内存创建北京时间?[答案格式:2000-01-11 00:00:00]

利用Volatility工具进行镜像信息查看,即对镜像使用imageinfo命令

直接获取到答案

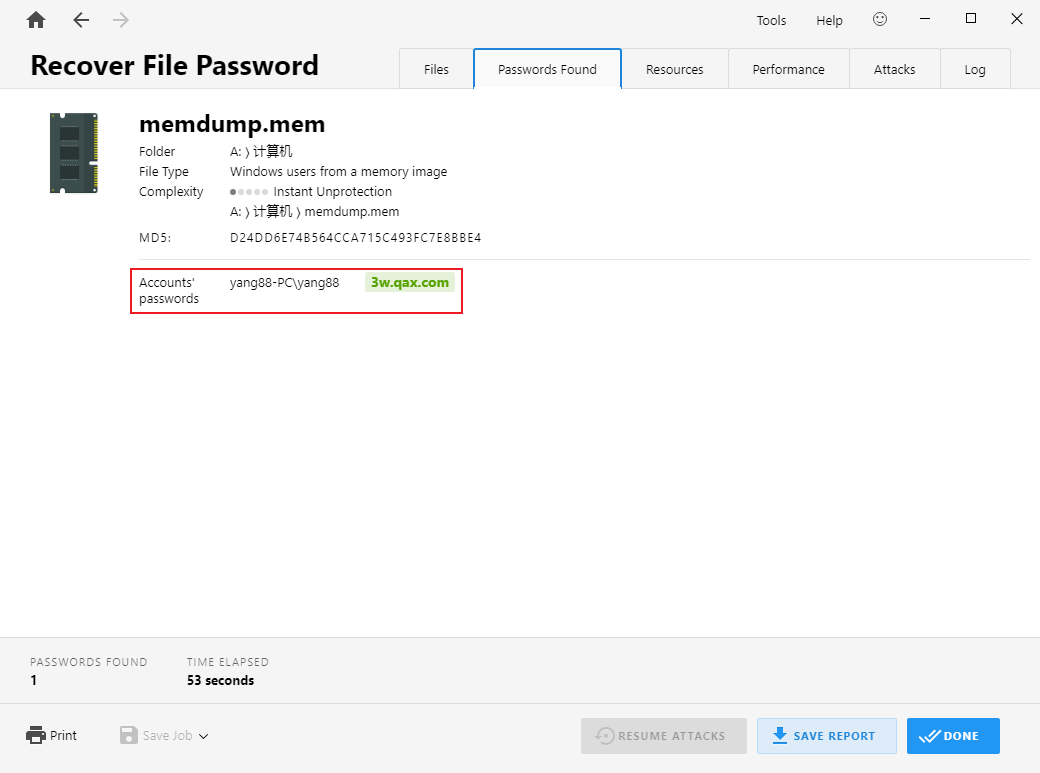

【内存取证】请给出计算机内用户yang88的开机密码?[答案格式:abc.123]

使用Passwave Kit Forensic 进行内存分析(Memory Analysis),可以直接知道计算机内用户yang88的开机密码

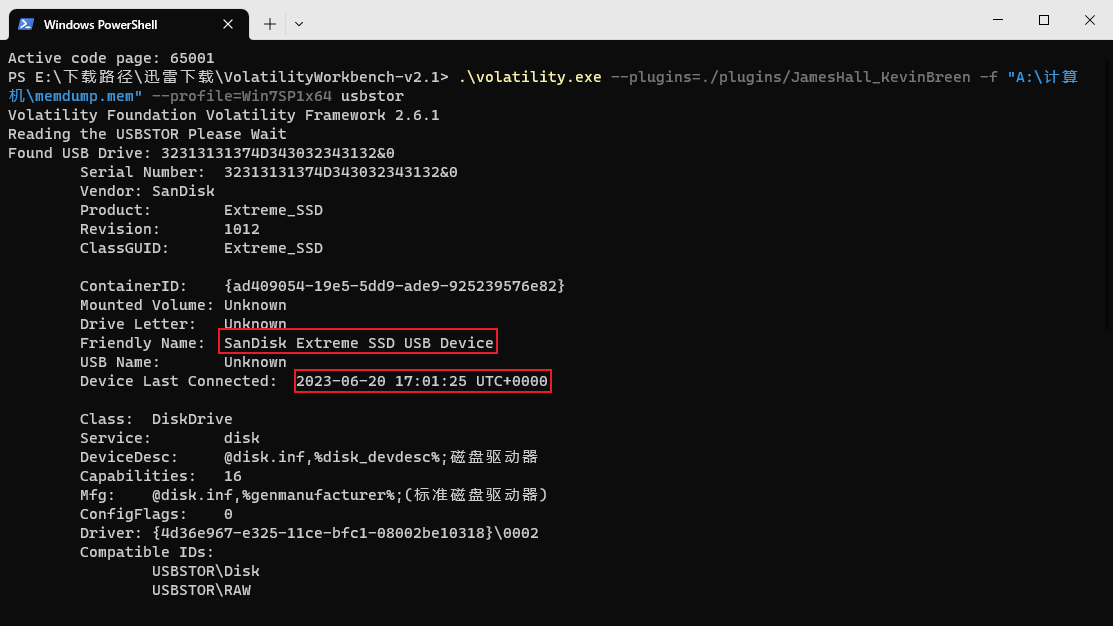

【内存取证】提取内存镜像中的USB设备信息,给出该USB设备的最后连接北京时间?[答案格式:2000-01-11 00:00:00]

利用Volatility提供的社区版插件usbstor对内存镜像进行分析

1 | .\volatility.exe --plugins=./plugins/JamesHall_KevinBreen -f "A:\计算 |

很明显可以发现这个USB设备的最后连接时间,转换成北京时间后是2023-06-21 01:01:25

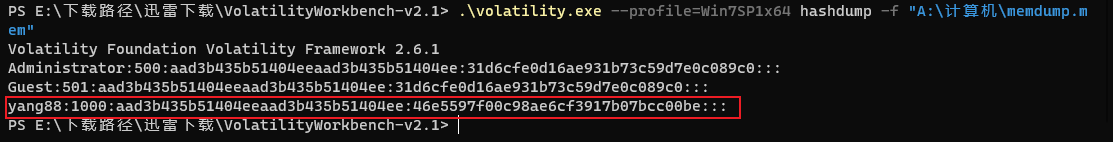

【内存取证】请给出用户yang88的LMHASH值?[答案格式:字母小写]

使用Volatility中的hashdump插件可以直接知道用户的LMHASH值

Volatility中的hashdump输出格式为:用户名:权限:LMHASH:NTHASH

所以答案:aad3b435b51404eeaad3b435b51404ee

【内存取证】请给出用户yang88访问过文件“提现记录.xlsx”的北京时间?[答案格式:2000-01-11 00:00:00]

利用Volatility中的timeliner可以看到有一个经过编码的xlsx文件

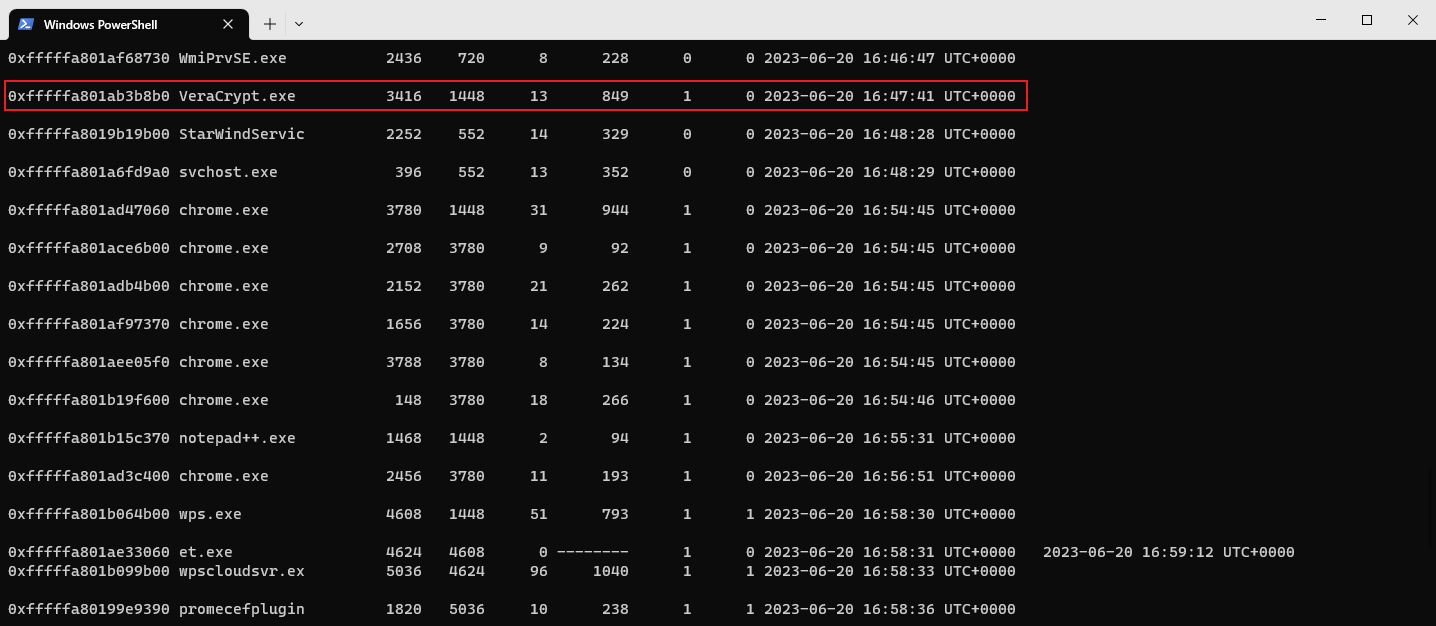

【内存取证】请给出“VeraCrypt”最后一次执行的北京时间?[答案格式:2000-01-11 00:00:00]

通过Volatility的pslist可以直接看出

2023-06-20 16:47:41,转换回北京时间就是2023-06-21 00:47:41

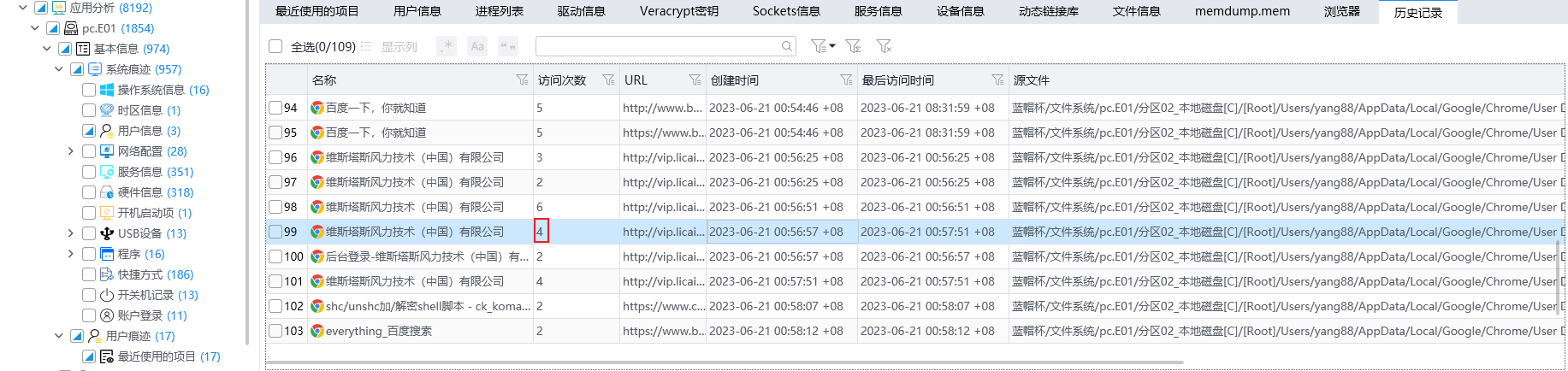

【内存取证】分析内存镜像,请给出用户在“2023-06-20 16:56:57 UTC+0”访问过“维斯塔斯”后台多少次?[答案格式:10]

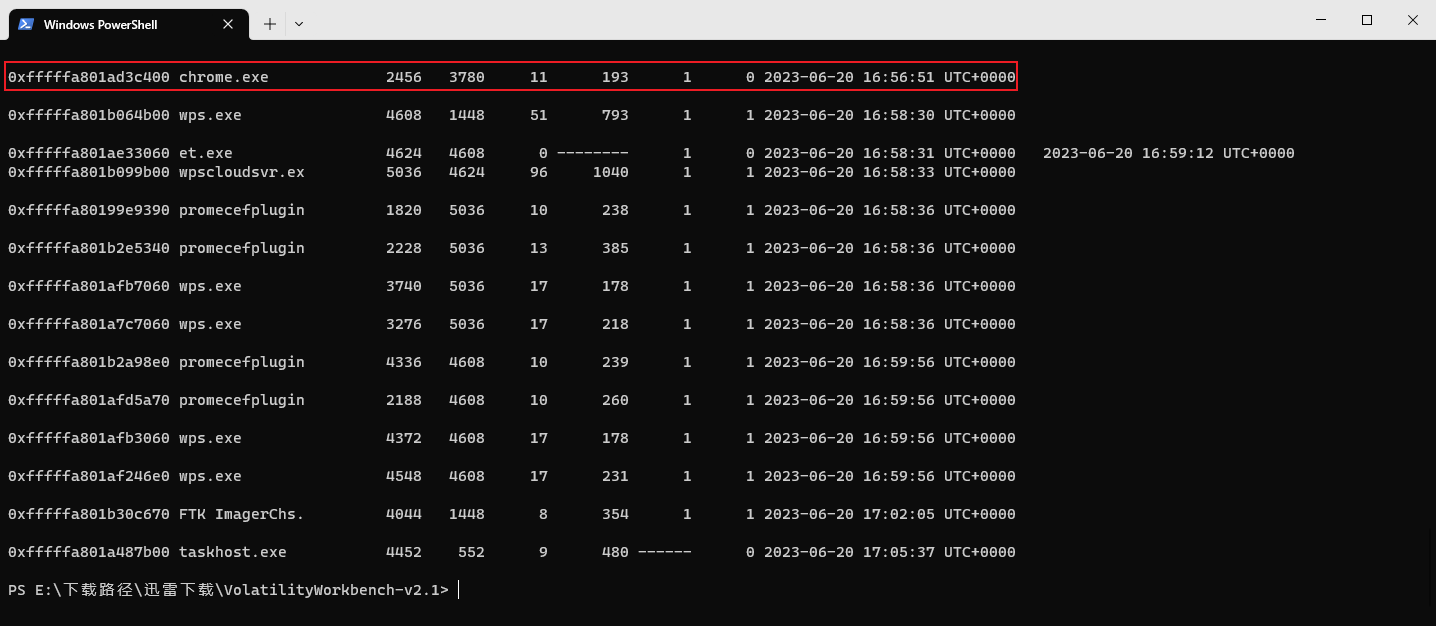

【内存取证】请给出用户最后一次访问chrome浏览器的进程PID?[答案格式:1234]

同样使用Volatility中的pslist可以直接看到

手机取证

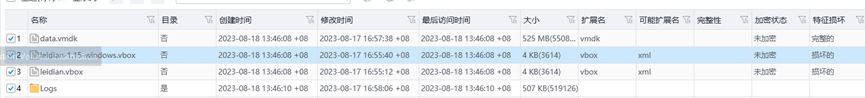

【手机取证】该镜像是用的什么模拟器?[答题格式:天天模拟器]

答题思路:在检材的手机文件夹中找到一个leidian-1.15-windows.vbox,由此判断是使用雷电模拟器

【手机取证】该镜像中用的聊天软件名称是什么?[答题格式:微信]

答题思路:使用镜像仿真法,将该镜像通过雷电模拟器仿真出来,可以看到镜像中有两个app,一个是维斯塔斯,一个是与你,而维斯塔斯是公告中描述的投资软件,根据app的图标,猜测与你应该是一款聊天软件,点击打开后验证,发现猜想正确。

【手机取证】聊天软件的包名是?[答题格式:com.baidu.ces]

答题思路:利用雷电模拟器,向镜像中添加root权限并且安装MT管理器进行安装包提取,可以发现聊天软件的包名

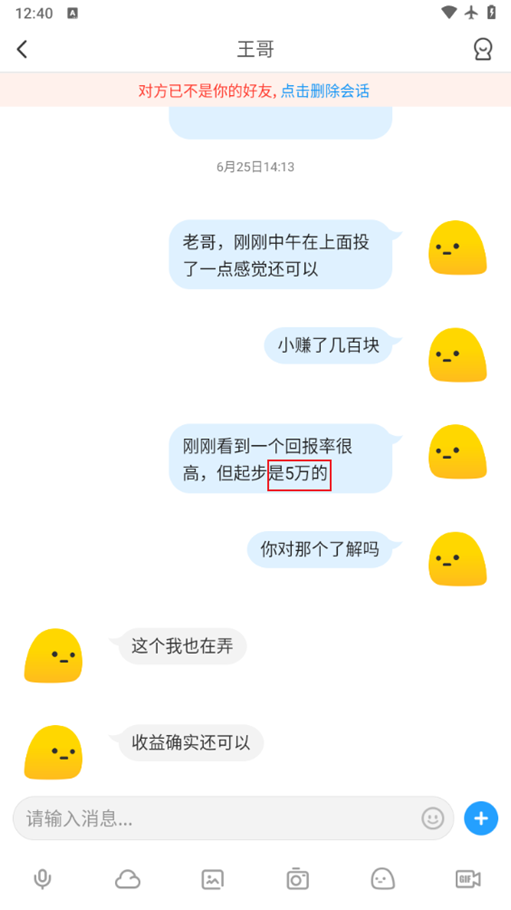

【手机取证】投资理财产品中,受害人最后投资的产品最低要求投资多少钱?[答题格式:1万]

答题思路:根据在与你app的分析,可以看到app内只有一个聊天信息,就是与王哥的聊天,分析聊天记录,可以发现最低投资是5万元。

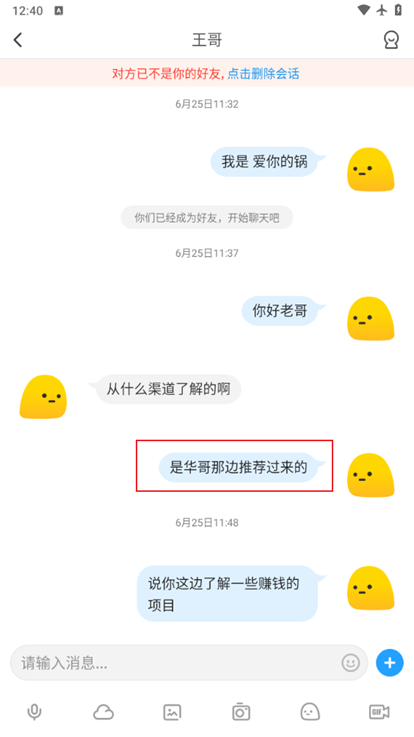

【手机取证】受害人是经过谁介绍认识王哥?[答题格式:董慧]

答题思路:根据聊天记录分析,可以知道受害人是经过华哥认识王哥的。

APK取证

使用到的工具:

jadx-gui-1.4.7-with-jre-win.zip

【APK取证】涉案apk的包名是?[答题格式:com.baid.ccs]

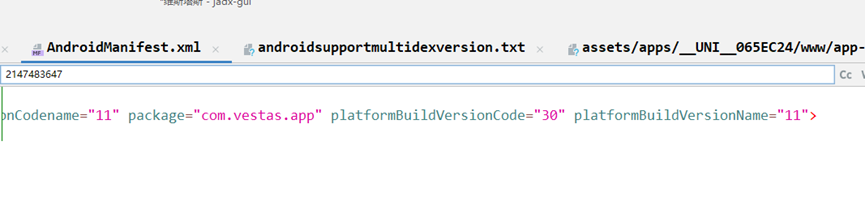

答题思路:JADX打开维斯塔斯.apk,在AndroidManifest.xml下可以找到package的值,这就是包名。

【APK取证】涉案apk的签名序列号是?[答题格式:0x93829bd]

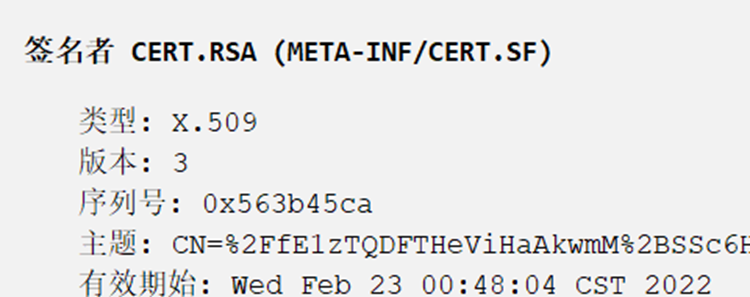

答题思路:在APK signature中可以找到apk的签名序列号

【APK取证】涉案apk中DCLOUD_AD_ID的值是?[答题格式:2354642]

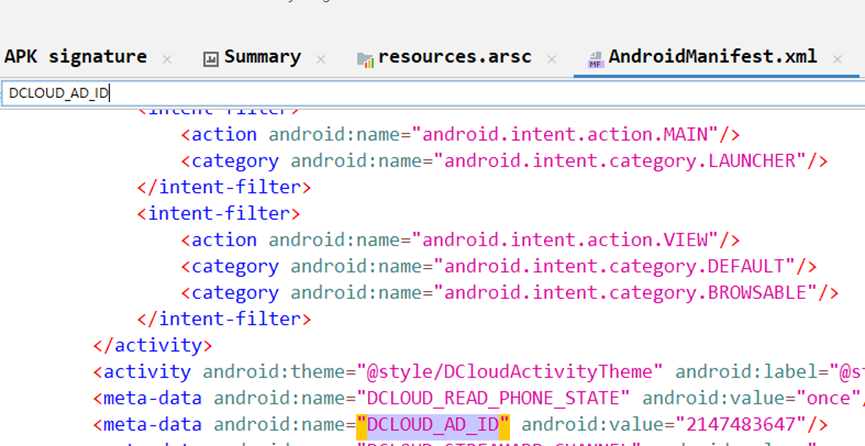

答题思路:还是在AndroidManifest.xml中搜索就可以找出DCLOUD_AD_ID,值为2147483647

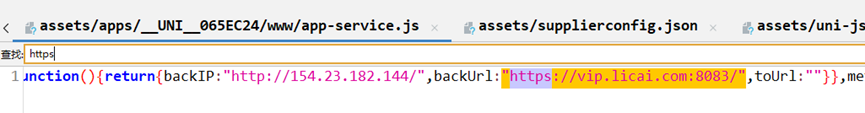

【APK取证】涉案apk的服务器域名是?[答题格式:http://sles.vips.com]

答题思路:根据对该应用的资源文件分析及上一小题的分析,可以判定该应用为uniapp,而uniapp是基于js开发的多平台软件。所以可以在apk的资源范围内搜索http,根据经验,api应该存放在js部分内,根据搜索结果能够定位到:

assets/apps/__UNI__065EC24/www/app-service.js,可以找到域名如下

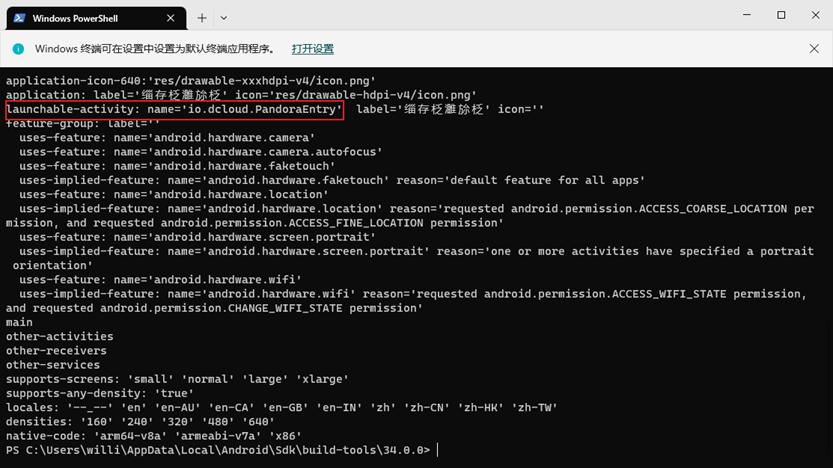

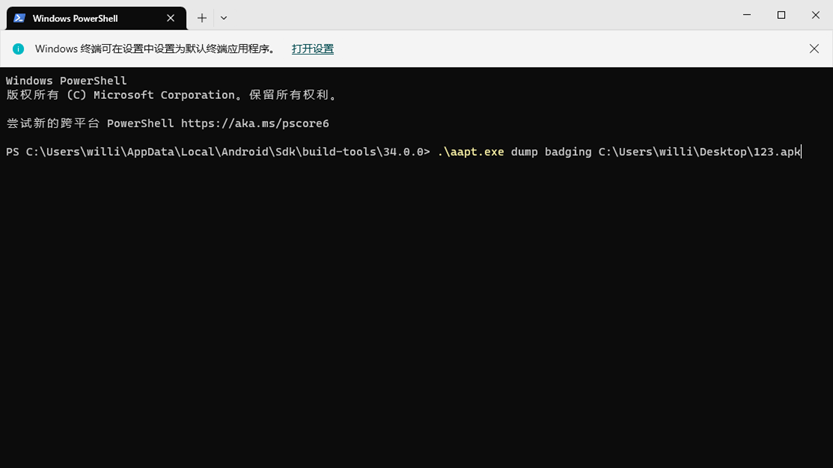

【APK取证】涉案apk的主入口是?[答题格式:com.bai.cc.initactivity]

答题思路:利用Android SDK中的aapt.exe工具,分析该app

根据分析中的launchable-activity的name属性可以知道软件的入口是io.dcloud.PandoraEntry